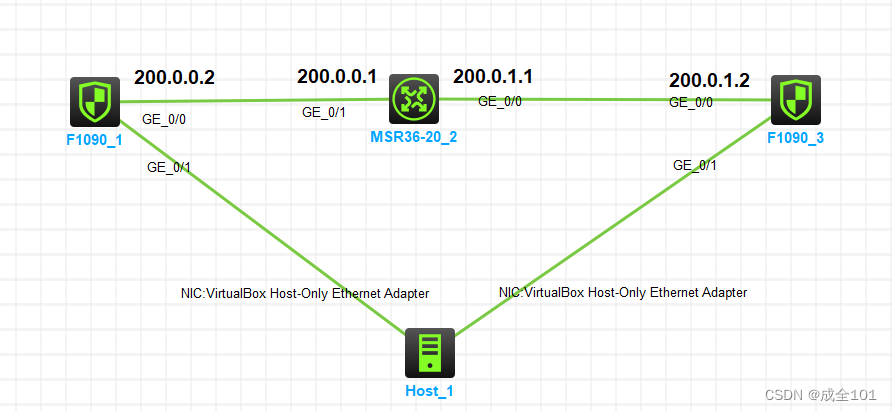

FW1 sirve como LNS y FW2 sirve como LAC

1. El enrutador simula Internet y el firewall escribe la ruta predeterminada que apunta al enrutador (omitido)

2. Configurar LNS (FW1)

ip pool l2tp1 10.0.0.2 10.0.0.20 //grupo de direcciones remotas

#

interfaz Virtual-Template1 //Plantilla virtual

capítulo del modo de autenticación ppp

grupo de direcciones remotas l2tp1

dirección IP 10.0.0.1 255.255.255.0

#

red de clase vpnuser de usuario local // Crear usuario de inicio de sesión remoto

contraseña simple 123456 tipo de servicio ppp

#

l2tp-group 1 mode lns permite l2tp virtual-template 1 remoto FW2 //Especifique la interfaz de plantilla virtual utilizada al establecer un túnel L2TP y especifique el nombre de LAC del par

Deshacer la autenticación del túnel //No usar la autenticación del túnel

nombre del túnel FW1 //Especificar el nombre del túnel

#

l2tp enable //Habilita la función L2TP

3. Configurar LAC (FW2)

l2tp-group 1 modo lac

lns-ip 200.0.0.2

deshacer la autenticación del túnel

nombre del túnel FW2

#

l2tp enable

#

interfaz Virtual-PPP0

ppp chap contraseña simple 123456

ppp chap usuario vpnuser

dirección IP ppp-negotiate //Habilita la interfaz para aceptar la contraseña generada mediante negociación PPP Dirección IP

l2tp-auto-client l2tp-group 1 //Se utiliza para activar LAC para establecer automáticamente un túnel L2TP

prueba:

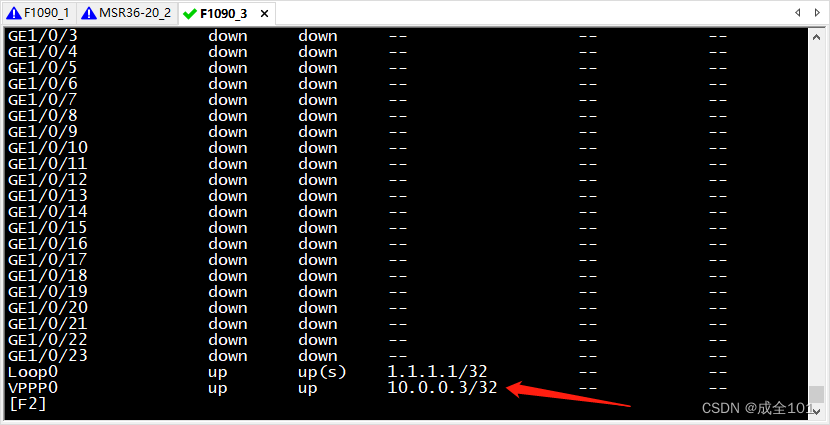

Ver información de configuración de interfaz e IP en FW2

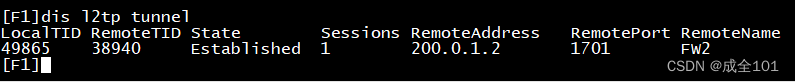

Verifique la información del túnel en FW1 y muestra que se estableció exitosamente.

Debido a que se utiliza un firewall, es fácil utilizar la política de seguridad para liberar el tráfico (los comandos para FW1 y FW2 son los mismos)

Agregue la interfaz al dominio de seguridad

nombre de zona de seguridad Interfaz de importación confiable

Plantilla virtual1

#

nombre de zona de seguridad

Interfaz de importación no confiable GigabitEthernet1/0/0Es sólo para pruebas. Es conveniente para que se permita todo el tráfico.

política de seguridad

regla ip 0 nombre 1

acción pasar

zona-origen Confiar

zona-

origen No confiar en zona-origen Zona-destino local

Zona-destino local

Confiar

en zona-destino No confiar

Utilice OSPF para establecer vecinos y entregar rutas

[F1]dis cu co ospf

#

ospf 1

área 0.0.0.0

red 9.9.9.9 0.0.0.0

red 10.0.0.1 0.0.0.0

[F2]dis cu co ospf

#

ospf 1

área 0.0.0.0

red 1.1.1.1 0.0.0.0

red 10.0.0.3 0.0.0.0

Probar el establecimiento de vecinos y la interoperabilidad del puerto loopback

El experimento tiene éxito y termina aquí.