本周安全态势综述

OSCS社区共收录安全漏洞41个,值得关注的是Hadoop 存在shell命令注入漏洞(CVE-2022-35918),MinIO 存在路径遍历漏洞(CVE-2022-35919)和 rsync < 3.2.5 存在路径校验不严漏洞(CVE-2022-29154)。

针对NPM、Python仓库,共监测到 5 次投毒事件,涉及 131 个不同版本的NPM、Python组件,投毒组件中绝大多数行为是尝试获取主机敏感信息。

重要安全漏洞列表

-

Hadoop 存在shell命令注入漏洞(CVE-2022-35918)

Hadoop 是一款分布式系统基础架构和开发开源软件。

由于 Hadoop 中 org.apache.hadoop.fs.FileUtill 类的 unTar 中针对 tar 文件的处理使用了系统命令去解压,造成了 shell 命令注入的风险。

攻击者可以通过该漏洞实现任意命令执行。

-

MinIO 存在路径遍历漏洞(CVE-2022-35919)

MinIO是一个用 Golang 开发的基于 Apache License v2.0 开源协议的对象存储服务。

在受影响的版本中,经admin:ServerUpdate授权的admin用户可能会获取到任意路径的文件内容。

-

rsync < 3.2.5 存在路径校验不严漏洞(CVE-2022-29154)

rsync命令 是一个远程数据同步工具,可通过网络快速同步多台主机间的文件。

在受影响版本中,允许远程恶意服务器将客户端请求同步更新的文件/目录发送给客户端,并将恶意的文件/目录覆盖到客户端。

攻击者可利用此缺陷来获取客户端主机权限。

投毒风险监测

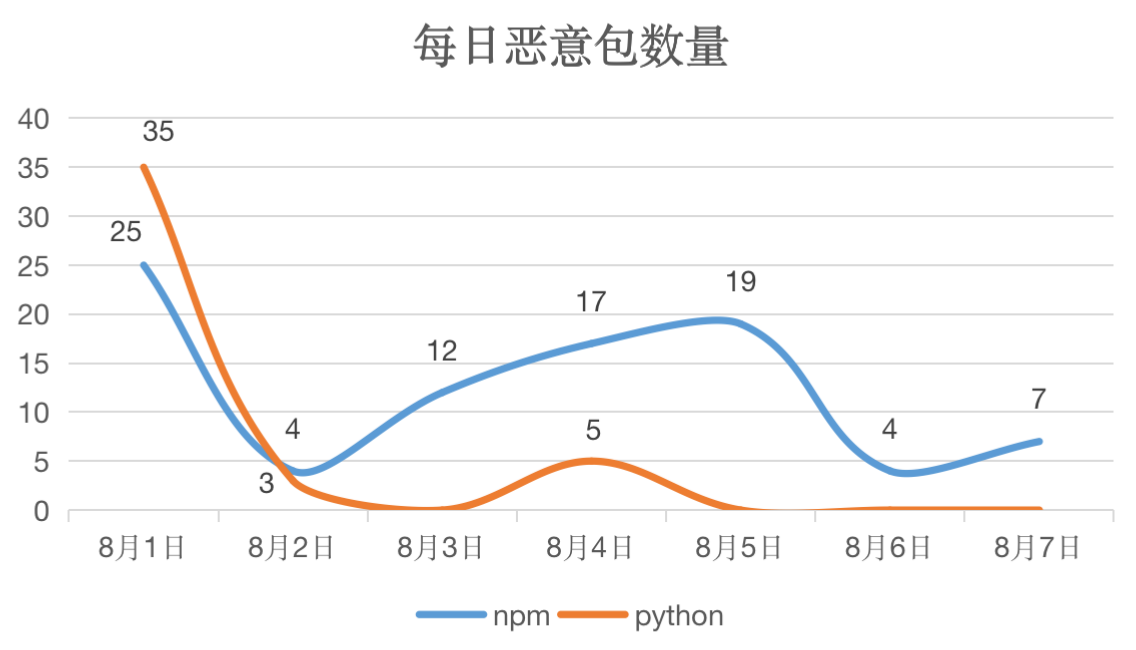

OSCS针对 NPM、Python 仓库监测的恶意组件数量如下所示,并且时间主要集中在周一。

OSCS针对 NPM、Python 仓库监测的恶意组件数量如下所示。

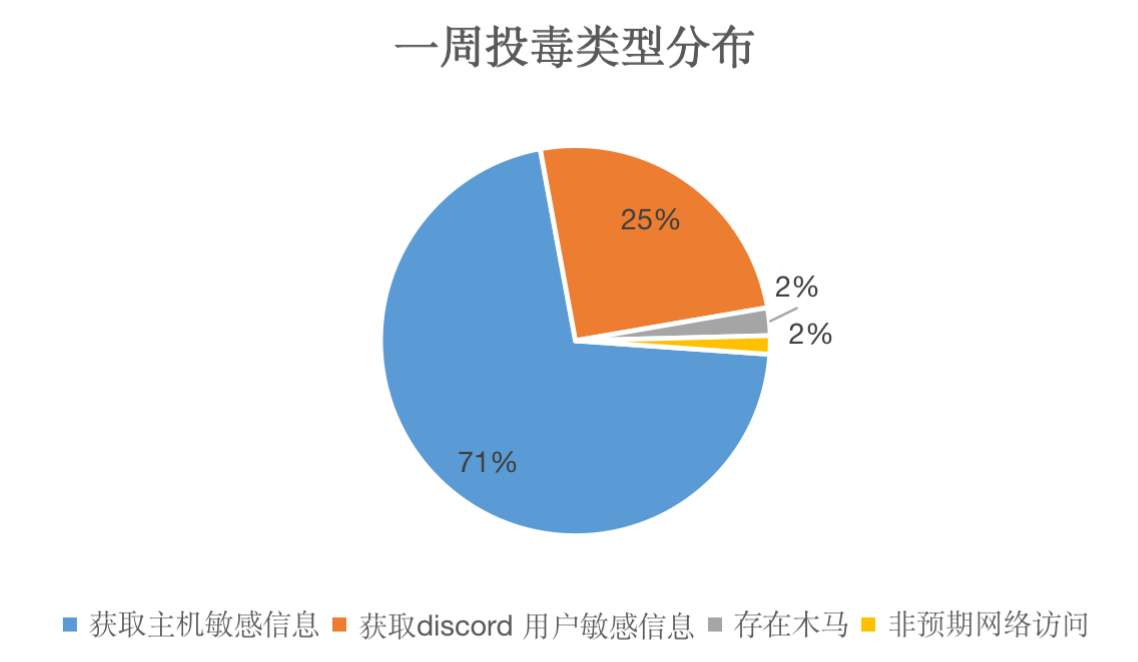

本周新发现 131 个不同版本的恶意组件,其中

-

71%的投毒组件为:获取主机敏感信息(获取了主机的用户名、IP 等敏感信息)

-

25%的投毒组件为:获取 discord 用户敏感信息(窃取 discord 令牌)

-

2%的投毒组件为:非预期网络访问(安装过程中自动请求远程服务地址,无实际性危害)

-

2%的投毒组件为:下载执行木马(获取主机高权限,进行持久化等操作)

-

GitHub中超过3.5万开源代码被投毒

8月3日13时名为 StephenLacy 的开发者在 Twitter 中表示其发现 GitHub 中大量仓库被加入了恶意代码,感染文件超过3.5万,涉及 Go 代码、NPM 安装脚本、容器镜像配置等内容。

其他资讯

通过 SSH 蛮力攻击针对 Linux 服务器的新 IoT RapperBot 恶意软件

情报订阅

OSCS(开源软件供应链安全社区)通过最快、最全的方式,发布开源项目最新的安全风险动态,包括开源组件安全漏洞、事件等信息。同时提供漏洞、投毒情报的免费订阅服务,社区用户可通过配置飞书、钉钉、企业微信机器人,及时获得一手情报信息推送:

具体订阅方式详见: