Diretório de artigos

Prefácio

提示:这里可以添加本文要记录的大概内容:

Esta é a primeira vulnerabilidade que descobri e que pode ser detectada. Vou registrá-la.

提示:以下是本篇文章正文内容,下面案例可供参考

1. Coleta de informações

Ferramentas usadas: FOFA Escusado será dizer que esta ferramenta httpx é muito fácil de usar. Ela pode detectar rapidamente a sobrevivência do site. Os ativos que coletamos através de informações fofas podem ser rapidamente verificados através de httpx. Então, se você achar que fofa não é suficiente , use oneforall para digitalizar novamente. , ou eu costumo usá-lo, primeiro determine o segmento de rede da escola e, em seguida, use fofa para coletar cada segmento c e colocá-lo de lado para execução de httpx. A sensação é basicamente a mesma.

2. Descubra lacunas

Digitalizei um site asp através do httpx e o acesso direto é 403.

Basta adicionar /admin/login.aspx no final para ver se funciona e retornar 404.

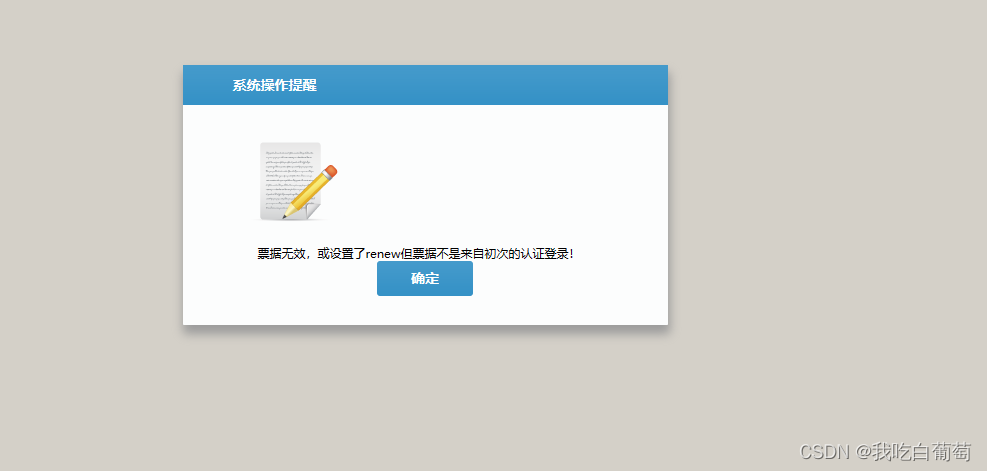

Como coletei a carteira de estudante e a senha na época, visitei este site após fazer o login.

Após clicar em OK, ele retornará diretamente para a página de login.

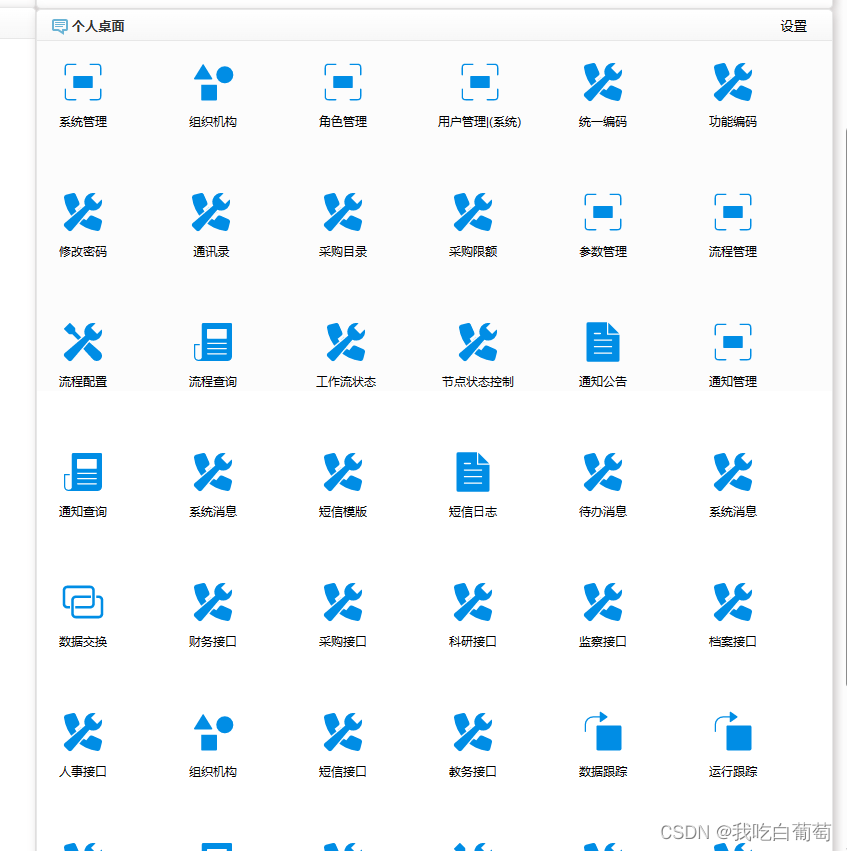

Aqui você pode inserir diretamente o administrador 123456 com uma senha fraca.

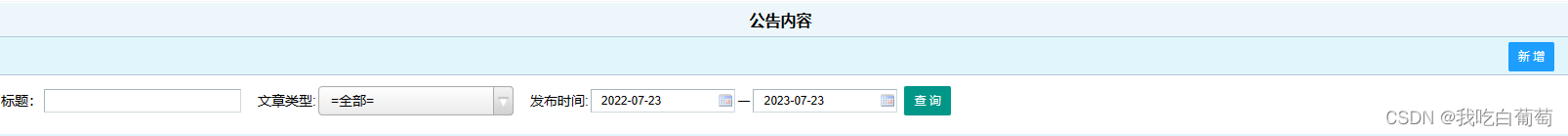

Você pode ver essas funções aqui e, em seguida, algumas informações vazam. Em seguida, no escritório de gerenciamento de notificações, você descobre que pode enviar notificações. Em seguida, você encontra

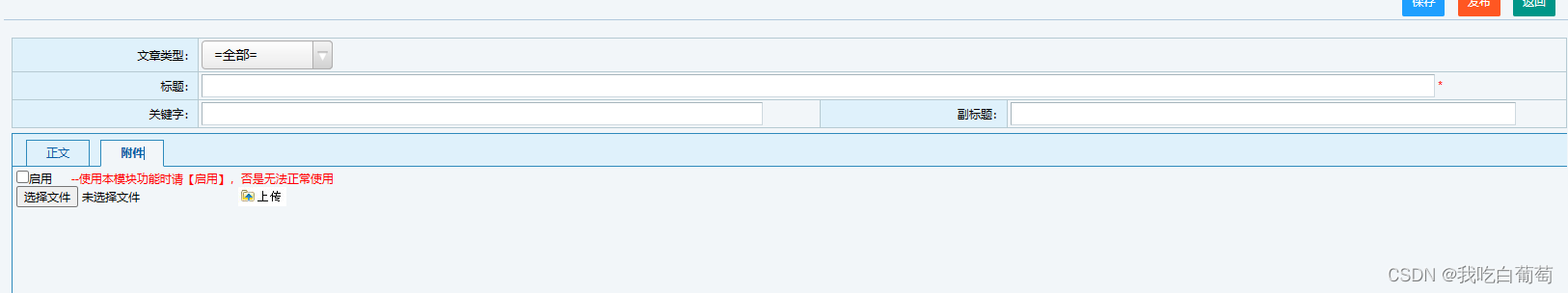

um ponto de upload de arquivo e

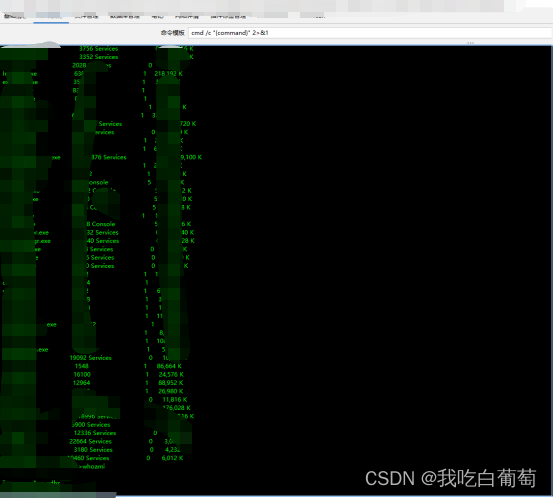

em seguida, vá para a reunião comum de cavalos para ser morto. Encontre diretamente o asp no GitHub sem matar o cavalo e carregue-o diretamente

! [Insira a descrição da imagem aqui](https://img-blog.csdnimg.cn/c256243ee10a4edd85a41faca3dbd2f7.png

Obtido com sucesso isso, envie o relatório

Resumir

Certifique-se de coletar bem as informações e não abandone sites 403, pois pode haver problemas.