1. Conceitos básicos de SSH

SSH (Secure Shell) é um protocolo de rede usado para transmitir dados com segurança em uma rede insegura. É um protocolo de criptografia que protege os dados contra roubo, adulteração ou falsificação durante o trânsito. O protocolo SSH foi originalmente desenvolvido por Tatu Ylonen da Finlândia e agora se tornou um protocolo de rede padrão.

①. A composição do protocolo SSH

O protocolo SSH consiste em três partes: protocolo da camada de transporte, protocolo de autenticação do usuário e protocolo de conexão.

Protocolo da camada de transporte: O protocolo da camada de transporte é a parte central do protocolo SSH, responsável por criptografar e descriptografar dados e garantir a integridade e confidencialidade dos dados durante a transmissão. O protocolo da camada de transporte usa alguns algoritmos de criptografia, como DES, 3DES, AES, etc., e alguns algoritmos de código de autenticação de mensagem, como HMAC, MD5, etc.

User Authentication Protocol: O User Authentication Protocol é usado para verificar a identidade dos usuários para garantir que apenas usuários autorizados possam acessar o sistema. O protocolo de autenticação do usuário oferece suporte a vários métodos de autenticação, como autenticação de senha, autenticação de chave pública e autenticação Kerberos.

Protocolo de conexão: O protocolo de conexão é usado para estabelecer e manter conexões SSH. O protocolo de conexão suporta vários métodos de conexão, como conexão TCP, conexão UDP, etc.

2. Princípio de funcionamento do SSH

O princípio de funcionamento do protocolo SSH pode ser dividido em quatro fases: fase de negociação de versão, fase de negociação de algoritmo, fase de troca de chave e fase de interação de sessão.

①. Fase de negociação da versão SSH (determinar a versão V1 ou a versão V2)

A fase de negociação da versão do protocolo SSH é realizada antes do estabelecimento da conexão. O cliente envia uma solicitação de versão ao servidor e o servidor responde com uma resposta de versão. O cliente e o servidor determinarão qual versão do protocolo SSH usar com base no número da versão na resposta da versão.

②. Estágio de negociação do algoritmo

Após a fase de negociação da versão, o cliente e o servidor conduzirão a negociação do algoritmo. O objetivo da negociação de algoritmo é determinar o algoritmo de criptografia, o algoritmo de código de autenticação de mensagem e o algoritmo de compactação. O cliente e o servidor determinam quais algoritmos usar com base em quais algoritmos eles suportam.

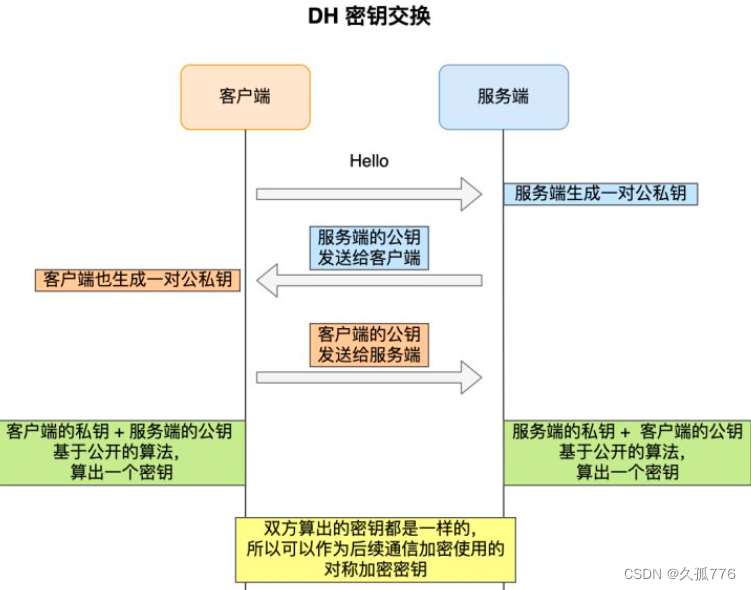

③. Estágio de troca de chaves

Após a fase de negociação do algoritmo, o cliente e o servidor trocam as chaves. O objetivo da troca de chaves é gerar chaves de sessão para uso durante a fase de interação da sessão. Durante a troca de chaves, o cliente e o servidor negociam qual algoritmo de troca de chaves usar e usam esse algoritmo para gerar uma chave de sessão.

④. Estágio de autenticação do usuário

Após a fase de troca de chaves, o cliente e o servidor realizam a autenticação do usuário. O objetivo da autenticação do usuário é verificar a identidade do usuário para garantir que apenas usuários autorizados possam acessar o sistema. Durante o processo de autenticação do usuário, o cliente envia as credenciais do usuário ao servidor e o servidor verifica a identidade do usuário com base nas credenciais.

⑤. Estágio de interação da sessão

Após a fase de autenticação do usuário, o cliente e o servidor entram na fase de interação da sessão. Durante a fase de interação da sessão, o cliente e o servidor usarão a chave de sessão para criptografar e descriptografar dados e realizar a transmissão de dados.

Resumir

O protocolo SSH é um protocolo de rede seguro que pode proteger a confidencialidade, integridade e confiabilidade dos dados durante a transmissão. O protocolo SSH consiste em três partes: protocolo da camada de transporte, protocolo de autenticação do usuário e protocolo de conexão. O princípio de funcionamento do protocolo SSH pode ser dividido em fase de negociação de versão, fase de negociação de algoritmo, fase de troca de chave e fase de interação de sessão. No protocolo SSH, a autenticação do usuário é uma parte muito importante, o que pode garantir que apenas usuários autorizados possam acessar o sistema.