O que é uma assinatura digital?

1

Bob tem duas chaves, uma é uma chave pública e a outra é uma chave privada.

2)

Bob deu a chave pública a seus amigos - Patty, Doug, Susan - cada um.

3)

Susan escreveu uma carta para Bob e a criptografou com a chave pública de Bob depois de escrever para obter o efeito de sigilo.

4)

Depois de receber a carta, Bob descriptografou-a com sua chave privada e viu o conteúdo da carta.

5)

Bob escreveu de volta para Susan e usou a função Hash depois de escrever para gerar um resumo da carta.

6

Em seguida, Bob usa a chave privada para criptografar esse resumo e gerar uma "assinatura digital" (assinatura).

7)

Bob anexou a assinatura à carta e a enviou a Susan.

8)

Depois de receber a carta, Susan retirou a assinatura digital e a descriptografou com a chave pública de Bob para obter um resumo da carta. Isso prova que essa carta foi realmente enviada por Bob.

9

Susan usa a função Hash na própria letra e compara o resultado com o resumo obtido na etapa anterior. Se os dois forem consistentes, isso prova que a letra não foi modificada.

10)

Surgiram situações complicadas. Doug queria enganar Susan. Ele usou secretamente o computador de Susan e substituiu a chave pública de Bob por sua chave pública. Portanto, ele pode se passar por Bob e escrever para Susan.

11)

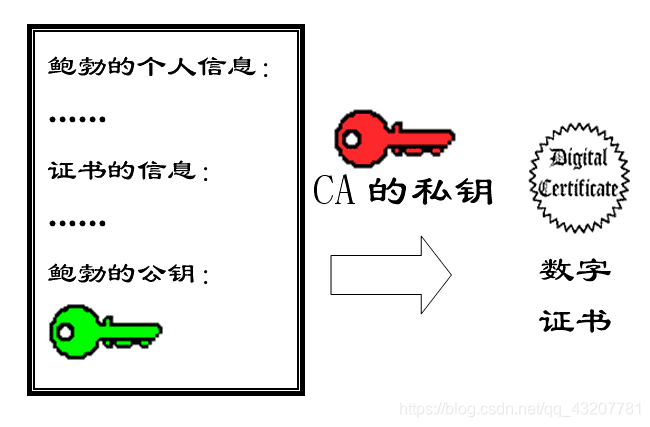

Susan descobriu que não podia determinar se a chave pública realmente pertencia a Bob. Ela pensou em uma maneira de pedir a Bob para encontrar uma "autoridade de certificação" (CA) para autenticar a chave pública. O centro de certificação usa sua própria chave privada para criptografar a chave pública de Bob e algumas informações relacionadas juntas para gerar um "Certificado Digital".

12)

Depois que Bob obtém o certificado digital, ele pode ficar tranquilo. Escreva uma carta para Susan no futuro, desde que assine e anexe um certificado digital.

13)

Após receber a carta, Susan descriptografou o certificado digital com a chave pública da CA e obteve a chave pública real de Bob. Depois, ela pôde provar se a "assinatura digital" foi realmente assinada por Bob.

14)

Abaixo, mostramos um exemplo da aplicação do "certificado digital": protocolo https. Este protocolo é usado principalmente para criptografia de páginas da web.

15

Primeiro, o cliente envia uma solicitação de criptografia ao servidor.

16

Depois que o servidor criptografa a página da Web com sua própria chave privada, ela é enviada ao cliente juntamente com seu próprio certificado digital.

17

O "Gerenciador de certificados" do cliente (navegador) possui uma lista de "Autoridades de certificação raiz confiáveis". Com base nesta lista, o cliente verificará se a chave pública para desbloquear o certificado digital está na lista.

18

Se o URL gravado no certificado digital for inconsistente com o URL que você está navegando, significa que o certificado pode ser usado de maneira fraudulenta e o navegador emitirá um aviso.

19

Se este certificado digital não for emitido por uma organização confiável, o navegador emitirá outro aviso.

20

Se o certificado digital for confiável, o cliente poderá usar a chave pública do servidor no certificado para criptografar as informações e, em seguida, trocar informações criptografadas com o servidor.