WEB BUUCTF [De1CTF 2019] Me SSRF

Buuctf tenho a dizer é um local bom, o jogo tem um monte de problemas para reproduzir! !

Sujeito à fonte:

#! /usr/bin/env python

#encoding=utf-8

from flask import Flask

from flask import request

import socket

import hashlib

import urllib

import sys

import os

import json

reload(sys)

sys.setdefaultencoding('latin1')

app = Flask(__name__)

secert_key = os.urandom(16)

class Task:

def __init__(self, action, param, sign, ip):

self.action = action

self.param = param

self.sign = sign

self.sandbox = md5(ip)

if(not os.path.exists(self.sandbox)): #SandBox For Remote_Addr

os.mkdir(self.sandbox)

def Exec(self):

result = {}

result['code'] = 500

if (self.checkSign()):

if "scan" in self.action:

tmpfile = open("./%s/result.txt" % self.sandbox, 'w')

resp = scan(self.param)

if (resp == "Connection Timeout"):

result['data'] = resp

else:

print resp

tmpfile.write(resp)

tmpfile.close()

result['code'] = 200

if "read" in self.action:

f = open("./%s/result.txt" % self.sandbox, 'r')

result['code'] = 200

result['data'] = f.read()

if result['code'] == 500:

result['data'] = "Action Error"

else:

result['code'] = 500

result['msg'] = "Sign Error"

return result

def checkSign(self):

if (getSign(self.action, self.param) == self.sign):

return True

else:

return False

#generate Sign For Action Scan.

@app.route("/geneSign", methods=['GET', 'POST'])

def geneSign():

param = urllib.unquote(request.args.get("param", ""))

action = "scan"

return getSign(action, param)

@app.route('/De1ta',methods=['GET','POST'])

def challenge():

action = urllib.unquote(request.cookies.get("action"))

param = urllib.unquote(request.args.get("param", ""))

sign = urllib.unquote(request.cookies.get("sign"))

ip = request.remote_addr

if(waf(param)):

return "No Hacker!!!!"

task = Task(action, param, sign, ip)

return json.dumps(task.Exec())

@app.route('/')

def index():

return open("code.txt","r").read()

def scan(param):

socket.setdefaulttimeout(1)

try:

return urllib.urlopen(param).read()[:50]

except:

return "Connection Timeout"

def getSign(action, param):

return hashlib.md5(secert_key + param + action).hexdigest()

def md5(content):

return hashlib.md5(content).hexdigest()

def waf(param):

check=param.strip().lower()

if check.startswith("gopher") or check.startswith("file"):

return True

else:

return False

if __name__ == '__main__':

app.debug = False

app.run(host='0.0.0.0')

Há também uma sugestão tópico:

auditoria na fonte! O quadro python frasco, três rotas

índice para obter o código-fonte, geneSign chamado método getSign para gerar MD5,

De1ta deve ser a chave da página! Você pode ver obter três parâmetros, dois dos quais são obtidos a partir de um cookie:

action = urllib.unquote(request.cookies.get("action"))

param = urllib.unquote(request.args.get("param", ""))

sign = urllib.unquote(request.cookies.get("sign"))

Como um parâmetro passado para a classe Task, e chama o método Exec () na classe Task, que deve ser a chave! !

Análise de três parâmetros:

O primeiro parâmetro é a ação de leitura de entrada e digitalização, o

segundo argumento deve ser olhado passar um nome de arquivo,

o terceiro parâmetro é um valor md5 sinal,

para acompanhar a Exec tarefa ( ) método pode ser encontrado que há também uma checkSign (), e lá chamado getSign () método, os resultados foram comparados com o sinal

olhar mais atento método getSign (), encontramos uma secert_key é desconhecida ,,,, ,

depois de ler o código terá uma certa compreensão! ! Seu objetivo deve ser o de ler o conteúdo do Flag.txt nos!

Então, precisamos construir parâmetros! A primeira ação argumento deve conter ler ,, parâmetro filename segunda param deve ser

o mais crítico é o terceiro argumento, porque não sabemos o valor de secert_key, não é a sua própria criptografia, locais de teste deveria estar aqui!

Acesso a página que geneSign e passar parâmetros param = Flag.txt get uma série de valor MD5: ea25b05cf3918f0728b123883e59f93c

desta forma, obter o valor md5 (secert_key + flag.txtscan) de! !

Olhou e viu que MD5 é uma costura personagem! ! Vamos configurado param param = flag.txtread parâmetros

para que possamos obter o valor md5 md5 (secert_key + flag.txtreadscan): o a8bda0fcca126badfc8483ee6b3623cc

acesso re-página De1ta passagem de parâmetros, obter bandeira:

Porque somos capazes de desvio através da concatenação checkSign () método! ! Para que possamos ter amigos ~ ~ flag

Na verdade, há uma maneira, é MD5hash ataque extensão comprimento! ! !

Na verdade, este método é relativamente sem gosto, mas título ctf ainda possível, que não aparece! ! !

meios de hash extensão comprimento de ataque para permitir que alguma função hash criptográfico (MD5, SHA1 e semelhantes) conter informação adicional de ataques

compreender o processo de encriptação pode ser apreciado que a extensão de ataque porque criptografia MD5 é criptografado pacote

princípio: o Hash a extensão do comprimento ataque

O artigo acima foi muito bem escrito! Ele disse muito claramente, o que é o ataque de extensão de hash ,,

aqui nós apenas usar a ferramenta, não use ferramentas pode fazer, mesmo, compreender o princípio deve ser capaz de obter-se para fora! !

kali HashPump instalação:

git clone https://github.com/bwall/HashPump

apt-get install g++ libssl-dev

cd HashPump

make

make install

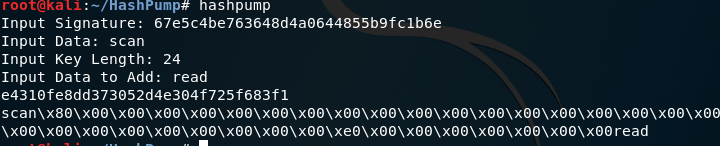

Operação e o valor obtido corda md5:

e4310fe8dd373052d4e304f725f683f1

scan\x80\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\xe0\x00\x00\x00\x00\x00\x00\x00read

Passagem de parâmetros para dar a bandeira: