それぞれの最初のインストールの依存関係。

yum install sssd realmd oddjob oddjob-mkhomedir adcli samba-common samba-common-tools krb5-workstation openldap-clients policycoreutils-python ntp –y

通常の編集/etc/resolv.confファイルを確保するためのAD決意。

[root@@testLinux-WH ~]# cat /etc/resolv.conf

search example.com

nameserver 192.168.10.51

アカウントに適切な権限を持っていることを確認するには、ADドメイン追加されました。

[root@@testLInux-WH ~]# realm join --user=administrator example.com

Password for administrator:

エラー情報を表示するコマンドjournalctl -xe REALMD_OPERATION = r549.7056プラスエラー・コードを使用できるかどう与えられます。同時にことを確認し、通常のDNS解決を確認します。

ntpdate ntpserver

情報の領域を確認するために、レルムリストを使用します。

[root@@testLinux-WH ~]# realm list

example.com

type: kerberos

realm-name: EXAMPLE.COM

domain-name: example.com

configured: kerberos-member

server-software: active-directory

client-software: sssd

required-package: oddjob

required-package: oddjob-mkhomedir

required-package: sssd

required-package: adcli

required-package: samba-common-tools

login-formats: %[email protected]

login-policy: allow-realm-logins

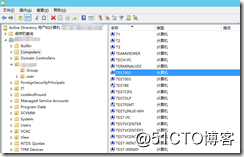

加域成功后,AD中自动创建了相关记录;

由于CentOS中默认使用完整用户名“[email protected]”,需要修改 /etc/sssd/sssd.conf 配置文件来达到使用短用户名的目的;

use_fully_qualified_names = False

fallback_homedir = /home/%u

重启服务使其生效;

systemctl restart sssd

尝试使用测试账户连接;

[email protected]'s password:

Creating home directory for fei-u031.

Last failed login: Wed Aug 7 15:52:22 CST 2019 from adsvr01.example.com on ssh:notty

There were 4 failed login attempts since the last successful login.

/usr/bin/xauth: file /home/fei-u031/.Xauthority does not exist

[fei-u031@testLinux-WH ~]$ pwd

/home/fei-u031

退出AD域;

realm leave example.com