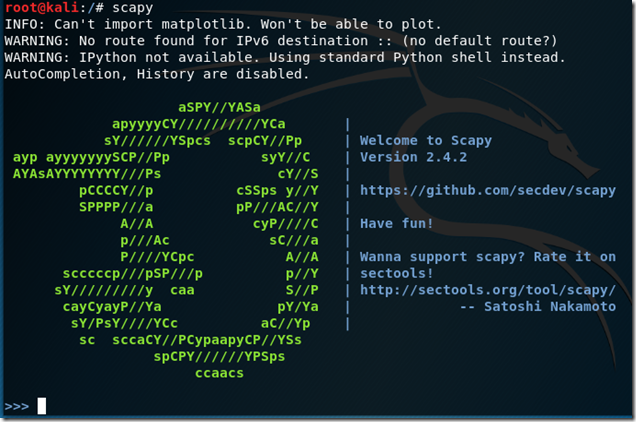

scapyのpythonサードパーティのライブラリである、それはまたのpythonだけで使用を使用して呼び出すことができます。

これは、ネットワークトラフィックに注入し、変更、作成、分析、捕獲のために非常に強力することができます。

scapyを使用してください

あなたは、詳細な使用状況を表示することができますGitHubの:https://github.com/secdev/scapy

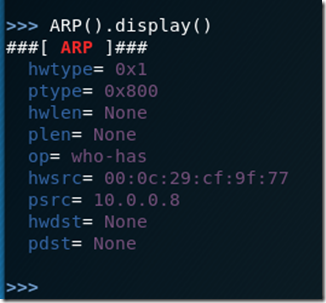

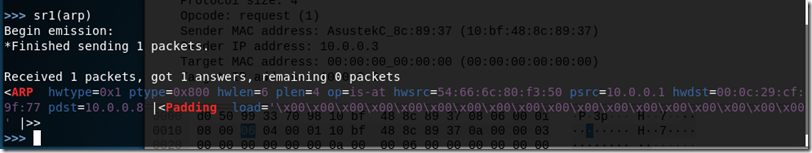

、カスタムARPパケット、このメソッドを呼び出します)(ARP()。ディスプレイを使用

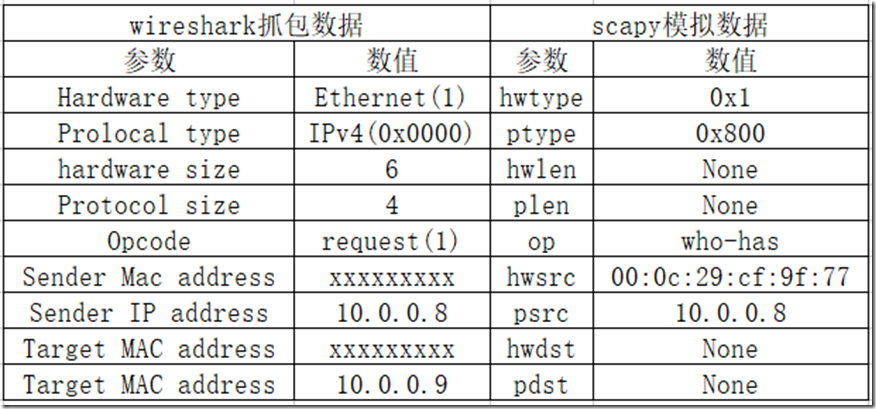

hwtypeのハードウェアタイプ

p型プロトコルタイプ

hwlenハードウェアアドレス長

プロトコル長PLEN

ARPクエリーパケットを有しており、演算op

hwsrc元MACアドレス

pSrcを元IPアドレス

hwdst宛先MACアドレス

pDstに宛先IPアドレス

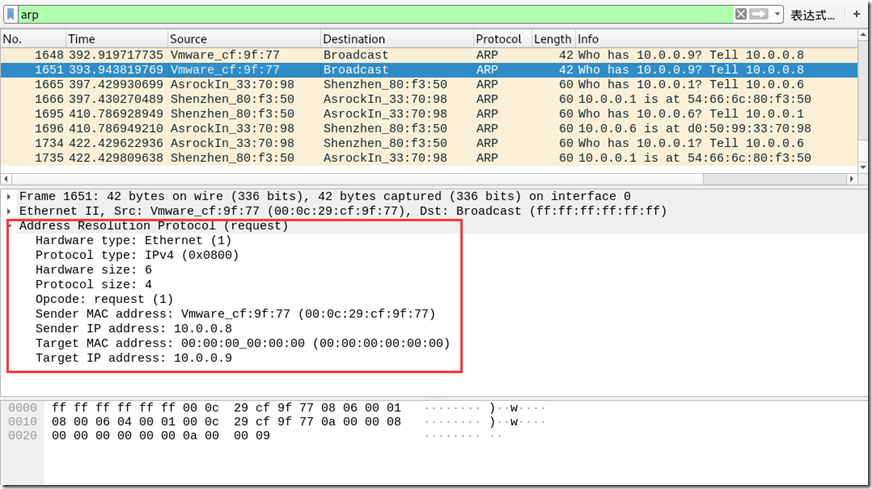

それは本当のscapy ARPパケット構造一貫性のあるコントラストを得ることができます。

私のゲートウェイとしてここをpDst変数にARP方式のscapyで必要なIPアドレスの要求を割り当てることにより、

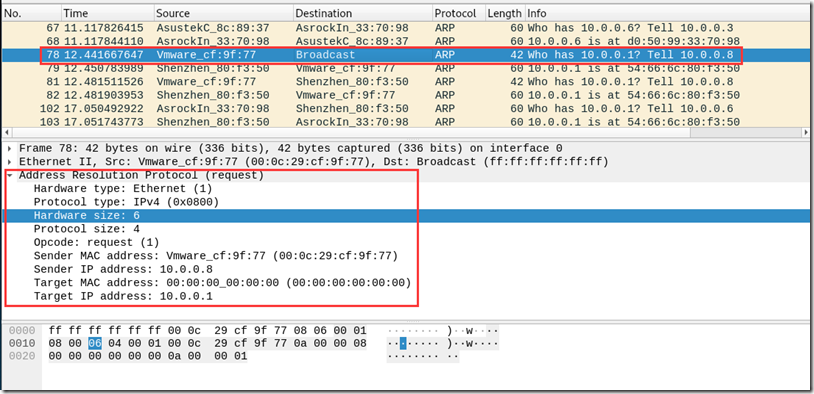

ARPパケットキャプチャフィルターを通してWiresharkの表示フィルタの早期開放する前に、組み立てられたパッケージをリリースする準備ができて、ここでアウト

得られ、この応答のデータパケットの解析に基づいて得ることができます。

プロトコルタイプ:ARP

ハードウェアの種類:0x1の

プロトコルタイプは次のとおりです。は0x800

ハードウェアの長さ:6

プロトコルの長さ:4

処置:ホストが誰であるかを判別

ソースMACアドレス:54:66:6cは:80:F3:50

元ホストIP:10.0.0.1

ターゲットMACアドレス:00:0C:29:CF:9F:77

送信先IPアドレス:10.0.0.8

パディング:最小パケット長は、16進X00がビットを満たすであろう、すべてのフィールドを追加し、まだ満たされていません。

アセンブリは、ARPパケットをキャッチされています