❝

Attack Surface Management (ASM) は、過去 2 年間でセキュリティ業界で非常に人気のある概念であり、企業がインターネットに公開されている企業の資産を攻撃者の観点から発見し、潜在的なセキュリティ脅威を継続的に監視し、最終的に排除する必要があることを強調しています。外部の脅威の目的。

❞

01攻撃対象領域の管理とは何ですか?

Attack Surface Management (ASM) は、過去 2 年間でセキュリティ業界で非常に人気のある概念であり、企業がインターネットに公開されている企業の資産を攻撃者の観点から発見し、潜在的なセキュリティ脅威を継続的に監視し、最終的に排除する必要があることを強調しています。外部の脅威の目的。

攻撃対象領域の管理は、脆弱性スキャン、スキャン漏れ管理、資産管理、およびゼロトラスト製品と何らかの関係があります。

-

ASMは「継続的な発見」と「継続的なスキャン」を重視

-

ASM のアセット コレクションはナレッジ グラフのようなもので、継続的なスキャン プロセス中に徐々に完成し、自動的に進化する機能があり、各スキャンでは前のスキャンよりも優れた結果が得られます。

-

ASMは「エクスポージャ」と「資産の変動」にさらに注目

攻撃対象領域の管理は、資産と脆弱性の全体的な可視性に基づいており、サイバーセキュリティの脆弱性と組織の攻撃対象領域を構成する潜在的な攻撃ベクトルの継続的な発見、分析、修復、監視が必要です。

国内のHuashun Xin'an、Changting Technology、Rubik's Cube Security、Huayun Anはいずれも攻撃対象領域管理製品を製造しているが、実際に製品を使用する機会はなかった。少し前に、Changting が SaaS ベースの使用法を提供する攻撃対象領域管理ツールの Yuntu Express バージョンを開始したのを見ましたが、プロフェッショナル版は月額 2,000 元、試用版は月額 5 元のみです。もったいないと思いましたが、プロ版を1ヶ月使ったので実際に試してみましたので、簡単に体験談をお話します!

02 Changting Cloud Atlas を使用する手順

いわゆるスピード版は、若年層向けの初の攻撃対象領域管理である「若年版」と理解していますが、民間導入版に加えて、ニーズに合わせて一部の機能を切り出して中小企業向けに提供するものです。 SaaS 軽量配信のニーズ。

Changting Cloud Atlas アドレス: https://rivers.chaitin.cn/landing/atlantis

インターフェイスは比較的小さく新鮮で、ホームページは統計データを表示するダッシュボードであり、Changting の定義によれば、データは 3 つのカテゴリに分類されます。

-

「資産」:事業体、登録されているメインドメイン名、サブドメイン名、IPアドレス

-

「露出面」 : オープンポート、Web サイト (実際には Web サービス)、Web コンポーネント

-

「セキュリティリスク」:主に脆弱性

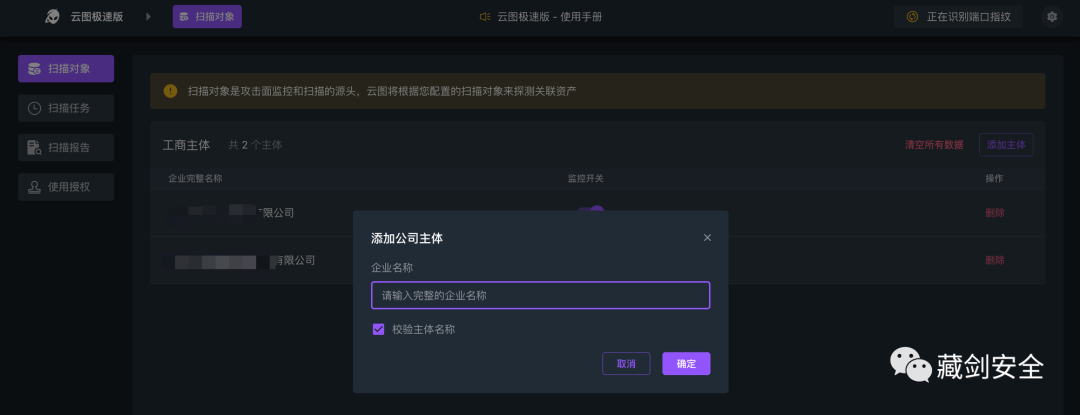

初めて開いたとき、インターフェースは「スキャンされたオブジェクトの法人名を入力してください」というプロンプトを表示し、何もせずに自動的にスキャンを開始します。Yuntu は、関連するドメイン名と IP 情報を、法人。

ユーザーエクスペリエンスの面では、長庭マスターの設計思想はおそらく、簡単な操作ですぐに使用できるミニマリストスタイルを採用することです(実際、「Youth Edition」には操作と設定の余地があまりありません) 。

スキャン タスクでは、クラウド イメージが実際にスキャンを 8 つのステップに分割していることがわかります。

-

「プライマリドメイン名を収集」:企業エンティティに基づいて登録されたドメイン名を自動的に検索します

-

「サブドメイン名を収集」 : さまざまな方法を使用して、メイン ドメイン名に基づいてサブドメイン名を爆発させます。

-

「IPアドレス収集」:登録情報とドメイン名情報をもとに自社のパブリックIPアドレスを比較します。

-

「ポートのオープン性を検出」 : 収集された IP アドレスに対して完全なポート スキャンを実行します。

-

「ポート フィンガープリントの識別」 : ポート上で実行されているサービスとバージョン情報を識別するための、開いているポートのフィンガープリント ルール

-

「Web サイトの識別」 : クローラーなど、検出された Web ポートに基づいて HTTP プロトコル固有のルールを実行して、Web サイト情報を収集します。

-

「Web コンポーネントの識別」 : Web サイトの Web フィンガープリント ルールを作成し、Web コンポーネントとバージョン情報を識別します。

-

「高リスク脆弱性スキャン」 : 脆弱性をスキャンします。

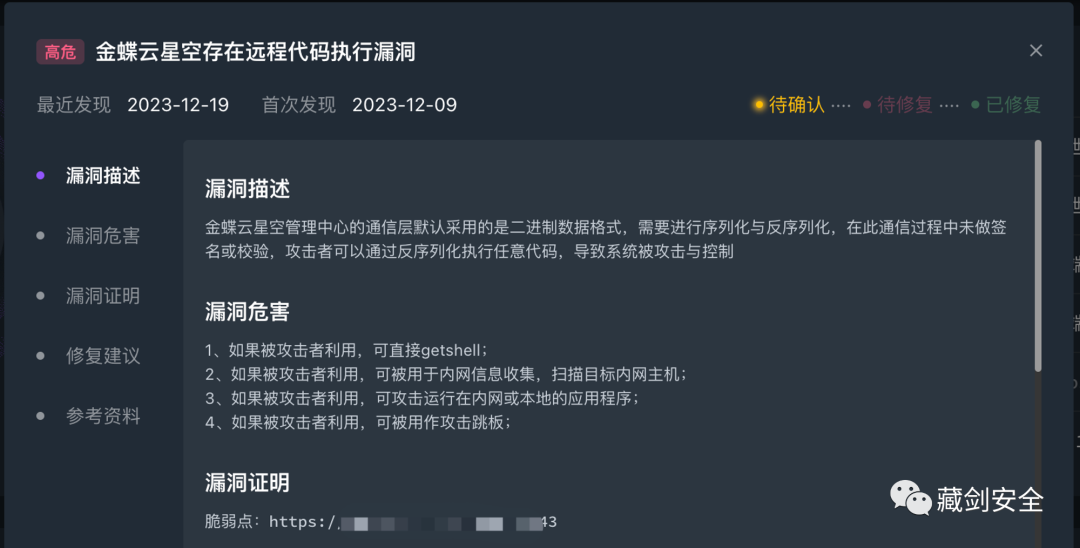

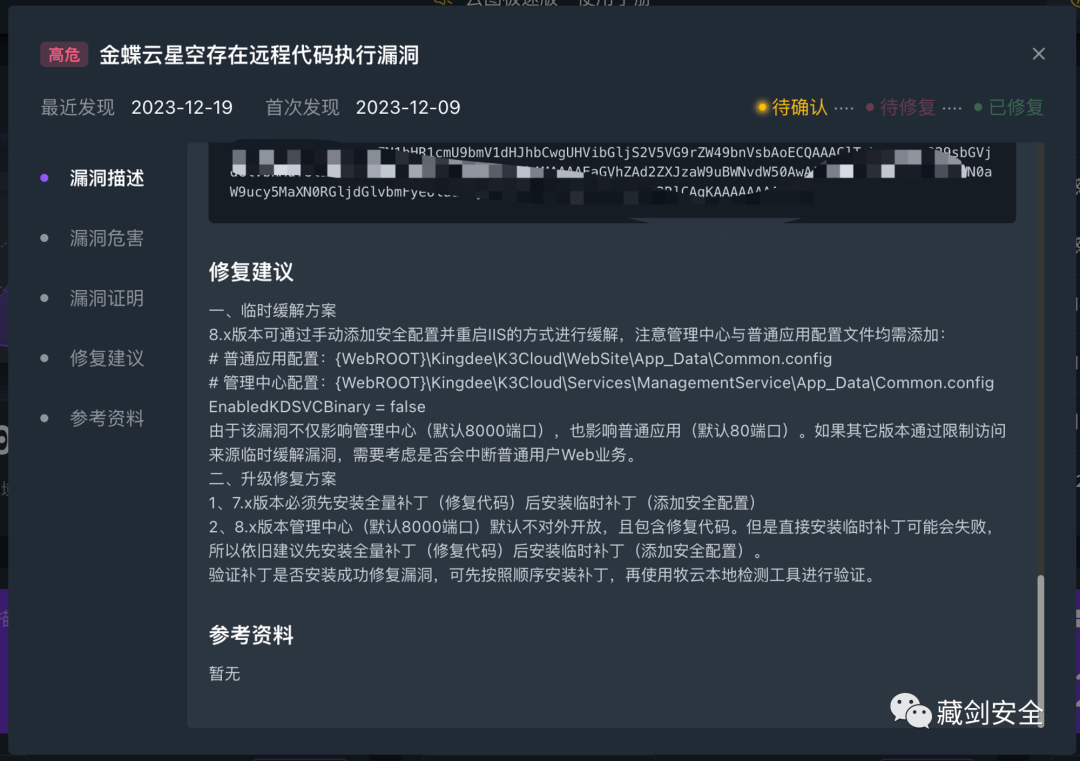

スキャン プロセス全体は約 30 分で完了し、見つかった資産は比較的完全なものでした。最終的に、4 つの高リスク脆弱性を含む 34 件の脆弱性が見つかりました。誤検知はありませんでしたが、URL が異なる脆弱性がいくつかありました。はい、Changting マスターがすぐにバグを修正しに来ました。

誰もが詳細を確認できるように、脆弱性の詳細のスクリーンショットを投稿します。

03使用体験

全体的に、ユーザー エクスペリエンスは非常に優れており、開始するのに費用はかかりませんが、最終的にはいくつかのバグが見つかりました。

本来はEnterprise Editionを体験したかったのですが、Enterprise Editionの価格が筆者のお財布を圧迫してしまいましたが、紹介資料を見る限り、Enterprise Editionと「Youth Edition」の主な違いは以下の通りです。

-

エンタープライズ バージョンでは、資産を検出するためのより多くの方法があり、Web サイトのアイコン、Web ページのタイトル、証明書の内容、その他の情報を検索ベースとして使用して、ドメイン名と IP 資産を自動的に検索できます。

-

民営化された導入をサポートし、データプライバシーを重視する企業にとってよりフレンドリーで、イントラネット資産のスキャンにも使用できます。

-

脆弱性に加えて、コード漏洩、ネットワークディスクファイル漏洩、ライブラリ漏洩などのセキュリティリスクもスキャンできます。

要約する

企業にとって、脆弱性の管理はセキュリティ部門の日常業務のほんの一部にすぎません。人件費は高価です。数千の脆弱性を簡単に検出できるツールは使用するのが非常に面倒です。誤検知やプッシュへの対処に多大な時間がかかります。たとえ誤検知でなかったとしても、その脆弱性がインターネット上で悪用可能かどうかを判断する必要があります。攻撃対象領域の管理は、この問題を非常にうまく解決します。インターネット上で目に見える公開された脆弱性を分類し、優先順位を付けることが非常に重要です。

従来の見逃したスキャンと比較して、攻撃対象領域の管理はより正確であり、出力されるセキュリティ リスクは基本的に「実際に悪用可能な」脆弱性です。

従来の見逃しスキャンと比較して、Yuntu "Youth Edition" は、実際のセキュリティ結果に注意を払う中小企業にとってはるかにフレンドリーであり、定期的な見逃しスキャンのエネルギーと誤ったアラームを特定するエネルギーを節約します。価格はビジネスにとってわずかな変化です。

実際には、ほとんどの中小企業はコンプライアンスセキュリティのみに注力しており、専任のセキュリティエンジニアさえ配置しておらず、これらの企業にとって Yuntu の「Youth Edition」が必ずしも最適な選択肢であるとは限りません。

`ハッキングとネットワークセキュリティを学ぶ方法

今日の私の記事を気に入っていただければ、私のプライベート ネットワーク セキュリティ学習教材を無料で共有します。

1. 学習ロードマップ

攻撃や防御など学ぶべきことはたくさんありますが、具体的に覚えるべきことは上のロードマップに書きましたので、それをクリアできれば就職や民間の仕事に就いても問題ありません。 。

2.ビデオチュートリアル

インターネット上には多くの学習リソースがありますが、基本的に不完全です。これは私が自分で録画したインターネット セキュリティ ビデオ チュートリアルです。上記のロードマップのすべてのナレッジ ポイントについてのビデオ説明が付属しています。

内容は、ネットワークセキュリティ法の学習、ネットワークセキュリティ運用などのセキュリティ評価、ペネトレーションテストの基礎、脆弱性の詳しい解説、コンピュータの基礎知識など、ネットワークセキュリティを始めるにあたって必ず知っておきたい学習コンテンツです。

(すべて1つの作品にパッケージ化されており、1つずつ拡張することはできません。合計300以上のエピソードがあります)

スペースに限りがあるため、一部の情報のみが表示されています。以下のリンクをクリックして入手してください。

CSDNギフトパッケージ:「ハッカー&ネットワークセキュリティ入門&上級学習リソースパッケージ」無料共有

3. 技術資料と電子書籍

また、大規模なネットワーク セキュリティ運用、CTF、SRC 脆弱性の掘削に参加した経験と技術的なポイントを含む技術文書も私自身が編集し、200 冊を超える電子書籍があります。一つ一つ表示しないでください。

スペースに限りがあるため、一部の情報のみが表示されています。以下のリンクをクリックして入手してください。

CSDNギフトパッケージ:「ハッカー&ネットワークセキュリティ入門&上級学習リソースパッケージ」無料共有

4. ツールキット、インタビューの質問、ソースコード

「仕事をうまくやり遂げたいなら、まず自分のツールを磨かなければなりません。」 私は、誰にとっても最も人気のある数十のハッキング ツールをまとめました。取材範囲は主に情報収集、Androidハッキングツール、自動化ツール、フィッシングなどです。興味のある学生はぜひご覧ください。

私のビデオで言及されているケースのソースコードと対応するツールキットもありますので、必要に応じて持ち帰ることができます。

スペースに限りがあるため、一部の情報のみが表示されています。以下のリンクをクリックして入手してください。

CSDNギフトパッケージ:「ハッカー&ネットワークセキュリティ入門&上級学習リソースパッケージ」無料共有

最後に、ここ数年にわたって私がまとめたネットワーク セキュリティに関する面接の質問を紹介します。ネットワーク セキュリティの仕事を探しているなら、間違いなく大いに役立つでしょう。

これらの質問は、Sangfor、Qi Anxin、Tencent またはその他の大手企業への面接時によく遭遇します。良い質問や良い洞察がある場合は、共有してください。

参考分析: Sangfor 公式 Web サイト、Qi’anxin 公式 Web サイト、Freebuf、csdn など。

コンテンツの特徴: 明確な構成とグラフィカルな表現により、理解しやすくなっています。

内容の概要: イントラネット、オペレーティング システム、プロトコル、ペネトレーション テスト、セキュリティ サービス、脆弱性、インジェクション、XSS、CSRF、SSRF、ファイル アップロード、ファイル ダウンロード、ファイル インクルード、XXE、論理的脆弱性、ツール、SQLmap、NMAP、BP、国境なき医師団…

スペースに限りがあるため、一部の情報のみが表示されています。以下のリンクをクリックして入手してください。