目次

特記事項: (記事の最後にメモを取るツールが添付されています)

1. 最初にプログラマーになってから学習を始めようとしないでください

2. ディープラーニングを最初の教訓として受け取らないでください

9. ネットワーク セキュリティを学習するためのいくつかの事前準備

10. ネットワークセキュリティ学習ルート(2023年最新整理)

特記事項: (記事の最後にメモを取るツールが添付されています)

このチュートリアルは純粋に技術的な共有です。このチュートリアルの目的は、悪意のある人々に技術サポートを提供することではありません。また、テクノロジーの悪用から生じる連帯責任も負いません。このチュートリアルの目的は、全員がネットワーク セキュリティに最大限の注意を払い、それに対応するセキュリティ対策を講じて、ネットワーク セキュリティによって引き起こされる経済的損失を軽減することです。!!!

I.はじめに

ネットワークセキュリティ(ハッキング技術)を独学で学ぶには、まずネットワークセキュリティとは何かを理解する必要があります!なんとハッカーだ!

ネットワークセキュリティは、攻撃と防御の観点から分類することができ、よく聞く「レッドチーム」や「ペネトレーションテスト」は攻撃技術の研究、「ブルーチーム」は「セキュリティ運用」、「セキュリティ運用保守」となります。 」は防衛技術の研究です。

Web、モバイル、デスクトップ、クラウドなどネットワークの分野を問わず、Webセキュリティ技術にはWebペネトレーション技術とWeb防御技術(WAF)の両方が含まれており、攻撃と防御の両面が存在します。資格のあるネットワーク セキュリティ エンジニアとして、攻撃と防御の両方を行う必要があります。結局のところ、自分自身と敵を理解していれば、すべての戦いに勝つことができます。

2. 定義

ハッカーとは、コンピュータ テクノロジーに関する専門的な知識を持ち、創造的な方法でシステム セキュリティを突破し、コンピュータ システムの抜け穴や弱点を探索して発見できる人々を指します。ハッカーは幅広いスキルを持っており、コンピュータ セキュリティの専門家、ネットワーク プログラマ、情報技術の愛好家などの場合があります。

3. 分類

ハッカーは、その行動と動機に応じて次のカテゴリに分類できます。

1. ホワイトハットハッカー

ホワイトハットハッカーは、システムの脆弱性を発見し、関係者に報告することでネットワークのセキュリティを向上させる、高い倫理観を持ったハッカー集団です。彼らの目標は、ネットワーク システムを攻撃から保護し、脆弱性を修正してユーザーのデータが失われないようにすることです。

2. ブラックハットハッカー

ブラックハットハッカーとは、違法行為に従事する人々であり、技術的能力を利用して損害を与えたり、他人の情報を盗んだり、不当な利益を追求したりする人々です。これらはネットワーク セキュリティに対する脅威であり、法律で罰せられるべきです。

3. グレイハットハッカー

グレイハット ハッカーはホワイト ハット ハッカーとブラック ハット ハッカーの中間に位置し、システムの脆弱性を見つけて報告したり、個人的な利益のためにこれらの脆弱性を悪用したりすることがありますが、通常は重大な損害を引き起こすことはありません。

4. ハッカー文化

ハッカー文化は特殊かつ分散した文化グループであり、一部のハッカーはオープン性、共有、探索の精神を提唱しています。彼らは通常、技術革新と画期的な進歩を追求し、情報の自由なアクセスと使用を主張し、プライバシー保護にも細心の注意を払っています。

V. 倫理的問題

ハッキングに関わる倫理問題については、多くの議論が行われています。彼らの行動には、合法性と道徳性との間に矛盾が存在します。ハッキングは犯罪とみなされている場合もありますが、ハッカー文化は必ずしも犯罪と結びついているわけではないことは注目に値します。

6. ハッカーの役割

ハッカーは情報セキュリティの分野で重要な役割を果たしています。システムの脆弱性を発見して公開することで、ソフトウェアとネットワークのセキュリティの開発を促進し、個人のプライバシーと企業秘密を不正アクセスから保護するのに役立ちます。さらに、一部のハッカーは技術コミュニティ、オープンソース ソフトウェア、インターネット サービスに多大な貢献をしています。

もっと馴染みのあるのは、みんなが呼んでいる中国のホンケです!これは、私の国のネットワーク セキュリティに初めて触れた先人たちのグループによって自発的に組織されました。

7. ハッカーのためのヒント

提案 1: ハッカーの 7 つのレベル

ハッカーは多くの人にとって誘惑に満ちています。多くの人は、この分野が他の分野と似ていることに気づくでしょう。深くなればなるほど、畏敬の念を感じるでしょう。知識は海のようなもので、ハッカーにもいくつかのレベルがあります。Chuangyu CEO ic (a) の共有を参照してください。世界トップのハッカー チーム 0x557 のメンバー)は次のとおりです。

レベル 1 Lengtouqing [数百万人]: セキュリティ ツールを使用できますが、パスワードのスキャンと解読のみが可能です

レベル 2 システム管理者 [数万人]: セキュリティ ツールをうまく活用し、特にシステムとネットワークに精通している

レベル 3 の大手企業または中核セキュリティ企業の開発者 Da Niu [数千人]: オペレーティング システムに精通しており、コードの開発を開始し、独自のスキャナーを作成しました

レベル 4 は脆弱性を見つけて悪用できる [数百人]: 自分で脆弱性を見つけ、自分で 0DAY を見つけて脆弱性を悪用する Exp を書き、システム マイニングの脆弱性のプロトコル テストを実施できる人

レベル 5 上位レベル [100 人未満]: システムを防御し、構築する人々

レベル 6 エリートレベル [数十人~十数人]: オペレーティング システムについての深い理解

レベル 7 Big Niu Niu [Few]: マーク ザッカーバーグ、アルバート アインシュタイン、その他世界を変えた人々

あなたは今どのレベルにいるかわかりますか?私がどのレベルにいるのか疑問に思っているかもしれませんが、私のレベルは高くなく、ブレークスルーを求めている途中です。しかし、他の 2 つのスキルも練習してきたので、もっと面白い突破口を開くことができるかもしれません。

提案 2: 観察することを学ぶ

私はよく「インターネットには宝物が溢れている。観察することが第一に必要なスキルだ」と言います。観察して要約するのが得意であれば、いくつかの方法をより早く発見できるため、他の方法よりも作業が楽になります。

提案 3: 円

上記のプロセスで、いくつかの ID に必ず慣れるでしょう。友達を作りたいですか?自分の強みを見せてください。共有することが重要です。誰も手を差し伸べたり荒らしたりすることを好みません。

次のサークルのすべてのグループの古典的な属性を理解し、「The Selfish Gene」と「The Crowd」という本をお勧めすることを特にお勧めします。

ヒント 4: 創造性

クリエイティブになるためには 2 つの重要なポイントがあると前述しました。1 つは「ビジョン」、もう 1 つは「集中力」です。視野は水平方向、集中力は垂直方向ですが、人間のエネルギーには限りがあるため、この二つのバランスが必要です(エネルギー保存の法則)。どちらか一方のバランスが崩れている限り、どちらも存在しません。

ほとんどの人にとって、集中することは最も困難です。結局のところ、これはエントロピー削減の即時プロセス、つまり情報の自己組織化のプロセスです。真剣に言うと、あなたは集中力のせいで宇宙の終わりを加速させました。なぜかというと、ここでは展開しません。つまり、集中するのは非常に難しく、何度も無理をしなければなりません。

利己的な遺伝子のせいで、人間は常に意識的または無意識的に創造性を爆発させています。創造性によっては世界を変えることができ、創造性によっては家族を変えることができ、創造性によっては自分自身を変えることができます。これらはすべて創造性です。どの程度の創造性が必要かは、あなたの遺伝子と、あなたが何になりたいかによって決まります。

結局のところ、世界を変えることができる人は「非常に少ない」のです...

提案 5: いくつかの良いリソース

ブラウザを開いて次を検索します。

i Chunqiu、Wuyun、Zhichuangyu R&D スキル テーブル v3.0、FreeBuf で十分です。

これらのいくつかの手がかりがあなたのハッカーの世界観を広げ、十分な創造性をもたらさないのであれば、それ以上尋ねても無駄です。彼らが提供する知識の一部を実際に味わい、蔓を追って、徐々に世界に触手を伸ばしてみることをお勧めします。先ほども言いましたが、観察することを学びましょう

8. ネットワークセキュリティ独学学習の誤解と落とし穴

1. 最初にプログラマーになってから学習を始めようとしないでください

これまでの回答で、私はプログラミングに基づいてネットワーク セキュリティの学習を開始しないことを繰り返し強調してきましたが、一般的に、プログラミングの学習は学習サイクルが長いだけでなく、実際にセキュリティに移行した後に得られる重要な知識も多くありません。

一般の人がプログラミングをしっかり学びたいと思ってネットワークセキュリティを学び始めると、長い時間がかかることが多く、途中で挫折してしまいがちです。また、プログラミングの学習は手段であって目的ではなく、プログラマーになることがゴールではありません。ネットワークセキュリティを学習する過程で、埋められないものは、より目的があり、時間を節約することをお勧めします。

2. ディープラーニングを最初の教訓として受け取らないでください

ネットワークセキュリティをしっかりと学ぶことを目的としている人が多いので、力が入りすぎて誤解に陥りがちです。すべての内容を深く学ぶことですが、最初の授業としてディープラーニングを使用するのは正しくありませんネットワークセキュリティの良いアイデアです。その理由は次のとおりです。

[1] ディープラーニングのブラックボックスの性質がより明白であり、学習して飲み込みやすい

【2】ディープラーニングはそれ自体に要求が高く、独学には不向きで行き詰まりやすい

3. あまりにも多くのデータを収集しないでください

インターネット上にはネットワーク セキュリティに関する学習教材が多数あり、毎回ダウンロードしたり視聴したりできる数ギガバイトの教材があります。また、多くの友人は「コレクション中毒」で、一度に十数冊の本を購入したり、数十本のビデオを集めたりしています。

多くのオンライン学習教材は非常に反復的で、コンテンツのほとんどは数年前から更新されていません。入門期間中は、「小さくても洗練された」教材を選択することをお勧めします。以下に、Xiaobai に適していると思われる学習リソースをいくつか紹介します。辛抱強く読み続けてください。

9. ネットワーク セキュリティを学習するためのいくつかの事前準備

1. ハードウェアの選択

「ネットワーク セキュリティを学ぶには、高度な構成のコンピュータが必要ですか?」とよく尋ねられますが、答えは「いいえ」です。ハッカーが使用するコンピュータは、安定している限り、高度な構成は必要ありません。 , ローエンドの CPU も非常に快適に動作し、メモリもあまり消費しません。もう 1 つ、ハッカーは DOS コマンドで実行されるため、コンピューターを最高の状態で使用できます。学習という名目でマシンを再購入しないでください...

2. ソフトウェアの選択

多くの人は、ハッカーが Linux、Windows、Mac システムのどれを使用するかを学ぶことに巻き込まれることになるでしょう。Linux は見た目はクールですが、初心者にとってはフレンドリーではありません。Windows システムは、仮想マシンを使用して学習用のターゲット マシンをインストールすることもできます。

プログラミング言語としては、拡張サポートが充実しているPythonが最もおすすめです。もちろん、市販されているWebサイトの多くはPHPで開発されているため、PHPを選択することも可能です。他の言語には C++、Java などがあります。

多くの友人は、すべての言語を学びたいかどうか尋ねます。答えは否定的です!上の私の文を引用すると、プログラミングの学習は単なるツールであり、目的ではありません。私たちの目標はプログラマーになることではありません。

(ここでさらに言及しておきたいのは、プログラミングを学習したからといってすぐに始めることはできませんが、ネットワーク セキュリティの道をどこまで進むことができるかを決定することができるため、基本的なプログラミングの知識を独学で学習することをお勧めします)

3. 語学力

コンピューターが最初に発明されたのは西洋であり、多くの名詞やコードは英語であることはわかっています。既存のチュートリアルの一部でさえ、元々は英語から翻訳されており、バグが中国語に翻訳されるまでには通常 1 週間かかります。脆弱性はパッチされている可能性があります。この時点での差。また、専門用語を理解していないと、他のハッカーと技術や経験を伝えるときに障害が発生するため、ある程度の英語とハッカーの専門用語が必要です(特に熟練している必要はありませんが、理解する必要があります)。基本的なことは理解できる)

例: ブロイラー、吊り馬、貝殻、WebShell など。

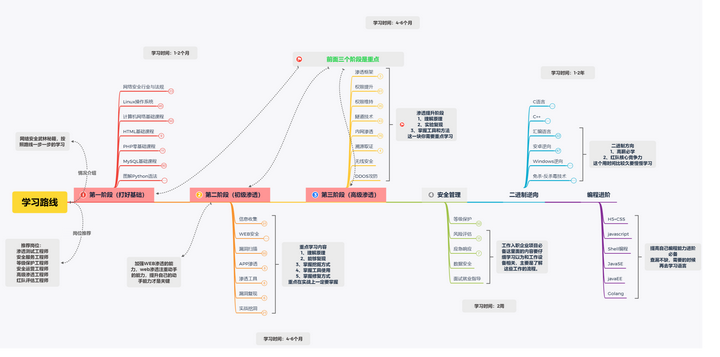

10. ネットワークセキュリティ学習ルート(2023年最新整理)

内容のこの部分は、基礎がゼロの生徒にとってはまだ比較的遠いところにあるため、詳細には触れず、学習ルートを添付します。

画像が大きすぎます! アップロードが鮮明ではなく、高解像度の PDF バージョンが必要な場合は、メッセージを残して知らせていただくか、キックしてください。毎日見知らぬ人から送られるプライベートメッセージの数には限りがあるためです。私をフォローすることもできます。フォローすると、背景から共有リンクが自動的に送信され、自分で受け取ることができます。

フェーズ 1: セキュリティの基本

サイバーセキュリティ業界と規制

Linux オペレーティング システム

コンピュータネットワーク

HTML PHP Mysql Python の基礎から実践的な習得まで

フェーズ 2: 情報収集

IP情報の収集

ドメイン名情報の収集

サーバー情報の収集

Webサイトの情報収集

Googleのハッキング

Fofa ネットワーク セキュリティ マッピング

フェーズ 3: Web セキュリティ

SQLインジェクションの脆弱性

XSS

CSRFの脆弱性

ファイルアップロードの脆弱性

ファイルにバグが含まれている

SSRFの脆弱性

XXE 脆弱性

リモートでコードが実行される脆弱性

パスワードブルートフォースクラッキングと防御

ミドルウェア解析の脆弱性

逆シリアル化の脆弱性

ステージ 4: 侵入ツール

国境なき医師団

コバルトストライク

げっぷスイート

Nessus Appscea AWVS

ハゼの Xray

Sqlmap

Nマップ

カーリー

第五段階:実戦掘り

脆弱性マイニングのスキル

送信元

CNVD

クラウドテストプロジェクト

人気のある CVE 脆弱性の再発

射撃場での戦闘

注: 最初の 3 つの段階が学習の焦点です。

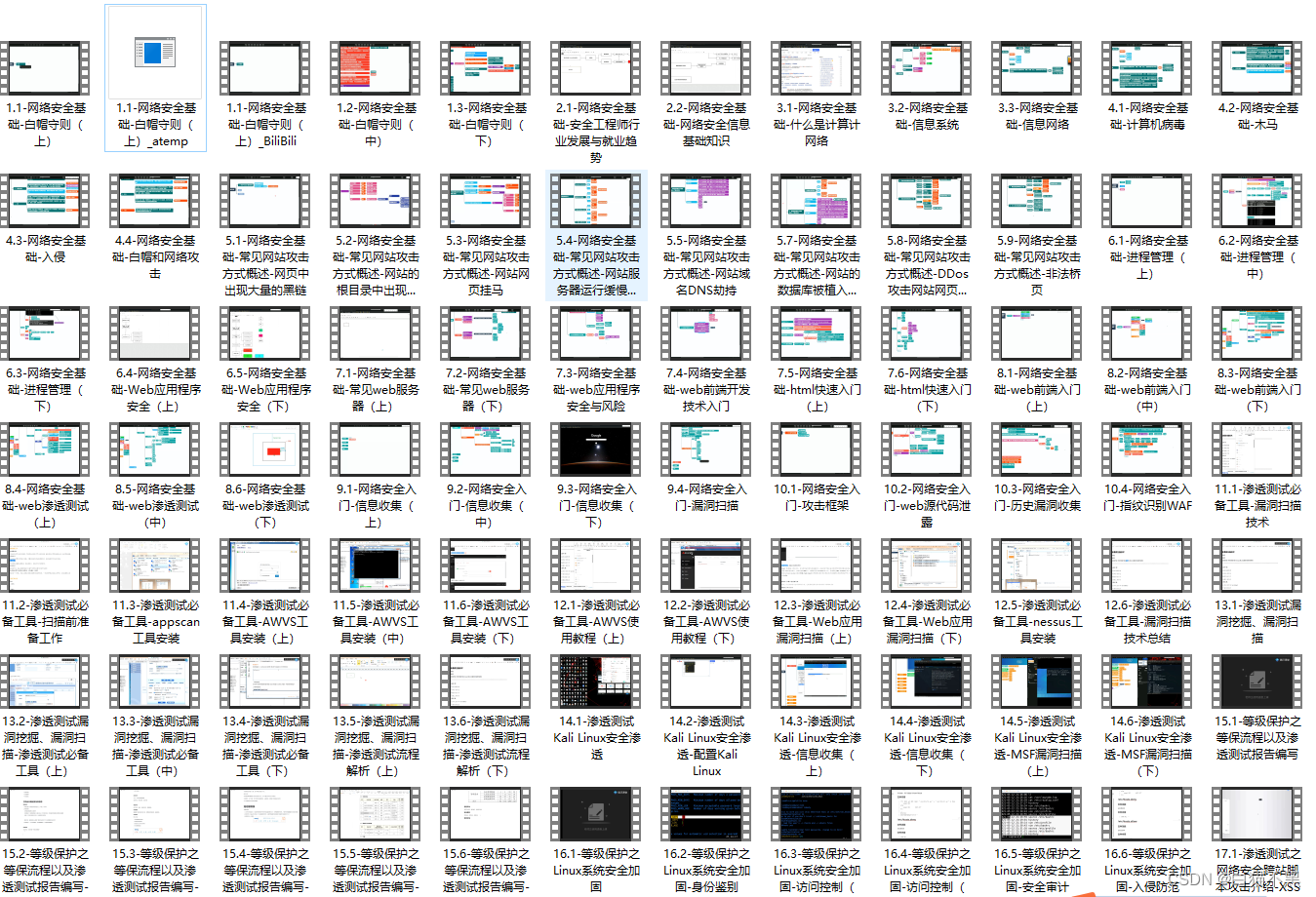

11. 学習教材の共有

学習フレームワークは整理されましたが、リソースが不足しています。すべてのナレッジ ポイントに対応するリソース ドキュメントをここに整理しました。1 つずつ探すのが面倒な場合は、これらの資料を参照してください。 !

いいね、お気に入り、コメント欄に「もう気になる」とメッセージを残してください!無料でみんなにシェアできる!待ちきれない友達は私を直接蹴ることもできます!もしくはフォロー後背景から自動で全員に送信します!注目した後は裏ニュースにも注目してください!

1.ビデオチュートリアル

2. ハッキングツール&SRC技術文書&PDFブック&Webセキュリティなど

エピローグ

ネットワーク セキュリティ業界は、さまざまな肌の色の人が集まる川と湖のようなものです。ヨーロッパやアメリカ諸国の強固な基盤を持つ多くのまともな家族(暗号化を理解し、保護する方法を知っており、穴を掘ることができ、エンジニアリングが得意)と比較すると、私たちの才能はより異端です(多くのホワイトハットは納得していないかもしれません)。今後の人材育成と構築面では、渇きを潤すために「ビジネス」と「データ」「自動化」を組み合わせた「前向きな」「システムと構築」をより多くの人が行えるよう仕組みを整えていく必要があるインターネットはセキュリティを提供します。