I.はじめに:

1. これは根気のいる道なので、3 分ほど熱意を捨てて読み続けてください。

2. 何も分からないままチュートリアルを終了せず、もっと練習して、もっと考えてください。チュートリアルを読んだ後、独自に技術開発を完了するのが最善です。

3. 時々グーグルやバイドゥを検索しますが、毎日退屈なときに答えをくれる親切なマスターに出会えないことがよくあります。

4. 本当に理解できないことに遭遇した場合は、まずそれを放っておいて、後で解決することができます。

1. 基本を学びます:

まず、独学またはサイバーセキュリティコースを受講して基本を学ぶことができます。コンピューター ネットワーク、オペレーティング システム、プログラミング言語、ネットワーク プロトコルなどの基本的な概念を理解します。認証、アクセス制御、暗号化などのネットワーク セキュリティの用語と概念を学びます。

2. サイバーセキュリティ ツールを探索します。

一般的に使用されるネットワーク セキュリティ ツールと技術に関する知識。たとえば、Wireshark を使用してネットワーク トラフィックを分析したり、Nmap を使用して脆弱性スキャンを行ったり、Metasploit を使用して侵入テストを行ったりする方法を学びます。これらのツールを実際に操作して、その仕組みと使用方法を学びましょう。

3. 一般的な攻撃の種類を理解します。

サービス拒否攻撃、マルウェア (ウイルス、ワーム、トロイの木馬) 攻撃、ソーシャル エンジニアリングなど、一般的なさまざまな種類のサイバー攻撃について学びます。攻撃者が使用する方法とテクニック、および攻撃者に対する防御方法と対抗方法について学びます。

2. 学習ルート

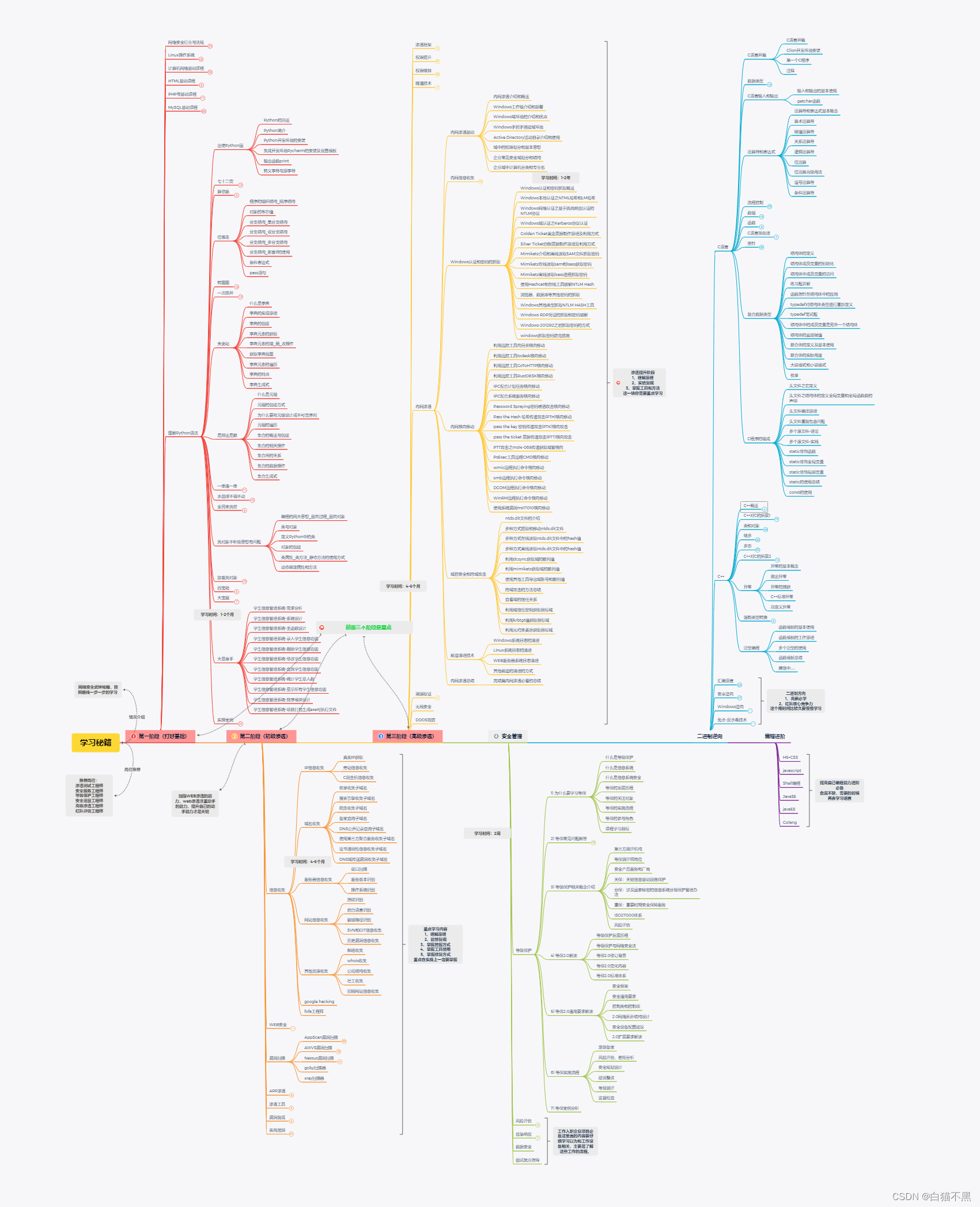

画像が大きすぎてちょっとぼやけています!!ルートの PDF バージョンを学習する必要がある場合は、ブロガーをフォローして自動的に取得できます。!!

フェーズ 1: セキュリティの基本

サイバーセキュリティ業界と規制Linux オペレーティング システム

コンピュータネットワーク

HTML PHP Mysql Python の基礎から実践的な習得まで

フェーズ 2: 情報収集

IP情報の収集ドメイン名情報の収集

サーバー情報の収集

Webサイトの情報収集

Googleのハッキング

Fofa ネットワーク セキュリティ マッピング

フェーズ 3: Web セキュリティ

SQLインジェクションの脆弱性XSS

CSRFの脆弱性

ファイルアップロードの脆弱性

ファイルにバグが含まれている

SSRFの脆弱性

XXE 脆弱性

リモートでコードが実行される脆弱性

パスワードブルートフォースクラッキングと防御

ミドルウェア解析の脆弱性

逆シリアル化の脆弱性

ステージ 4: 侵入ツール

国境なき医師団

コバルトストライク

げっぷスイート

Nessus Appscea AWVS

ハゼの Xray

Sqlmap

Nマップ

カーリー

第五段階:実戦掘り

脆弱性マイニングのスキル送信元

CNVD

クラウドテストプロジェクト

人気のある CVE 脆弱性の再発

射撃場での戦闘

3. 教材の推奨

学習フレームワークは整理されましたが、リソースが不足しています。すべてのナレッジ ポイントに対応するリソース ドキュメントをここに整理しました。1 つずつ探すのが面倒な場合は、これらの資料を参照してください。 !

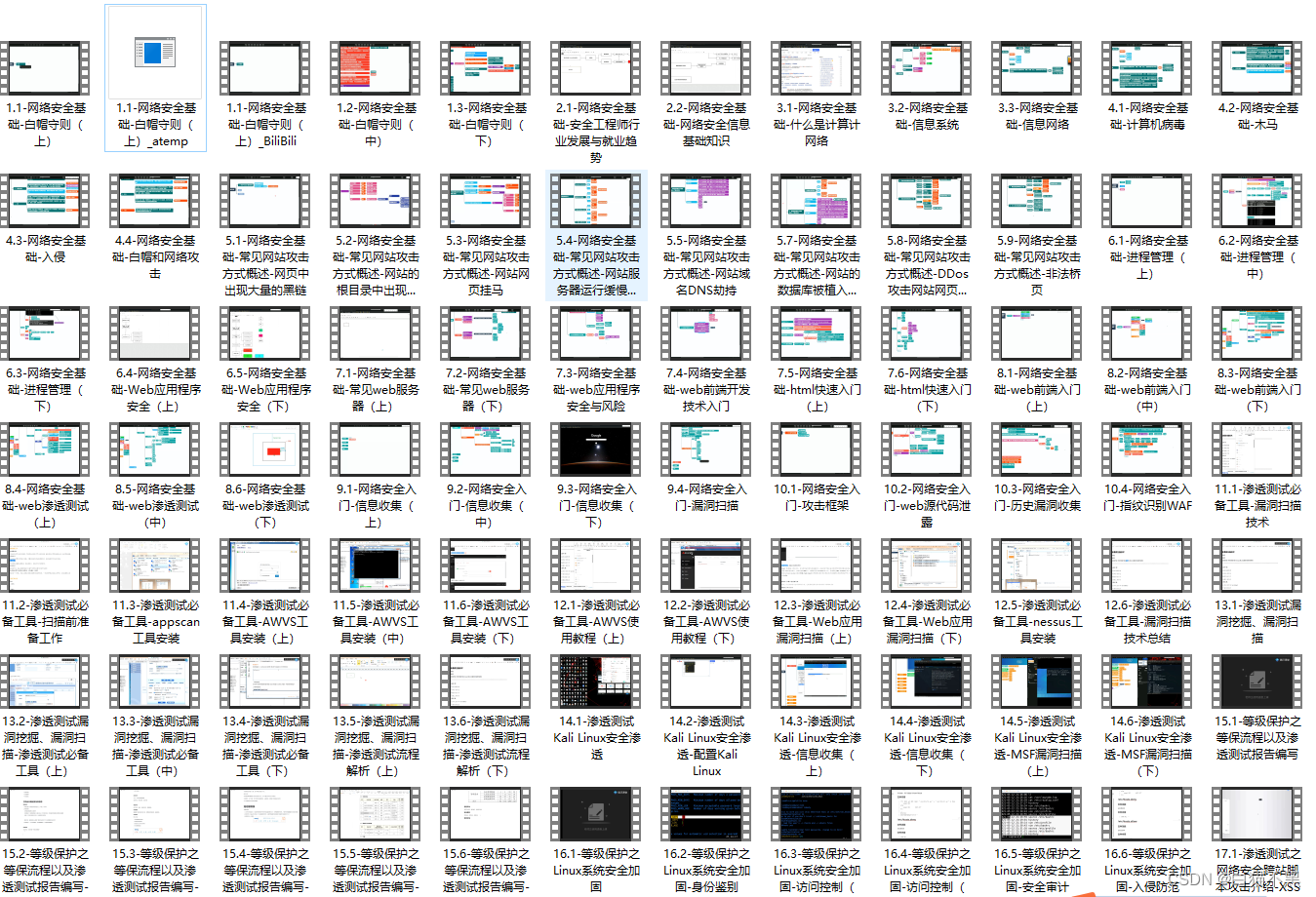

1. ビデオチュートリアル (共有可能)

2. ハッキングツール&SRC技術文書&PDFブック&Webセキュリティ等(共有可能)

教材やチュートリアルを学ぶ必要がある人は、ブロガーをフォローして自動的に取得できます。!!不安な方は最下部の公式アカウントからGETしてください!!!

4. おすすめの書籍リスト:

コンピューターのオペレーティング システム:

[1] コーディング: コンピューターのソフトウェアやハードウェアの背後に隠された言語

【2】OSについての深い理解

【3】Windows OSについての深い理解

【4】Linuxカーネルと実装

プログラミング開発クラス:

【1】Windowsプログラミング

【2】windwos core になります

【3】Linuxプログラミング

【4】Unix環境が進化

【5】iOSはこうなります

[6] コードの最初の行 Android

【7】C言語設計

【8】Cプライマープラス

[9] C とポインタ

[10] C エキスパートプログラミング

[11] Cトラップと欠陥

[12] アセンブリ言語 (王双)

【13】Javaコア技術

【14】Javaプログラミングのアイデア

【15】Pythonコアプログラミング

[16] Linux シェルスクリプト戦略

[17] アルゴリズムの概要

[18] コンパイル原理

[19] コンパイルおよび逆コンパイル技術の実践

[20] コードをきれいにする方法

[21] コード百科事典

[22] TCP/IPの詳細説明

【23】ルートキット: システムのグレーゾーンに潜む者

【24】ハッキング攻撃・防御技術集

【25】暗号化と復号化

【26】C++の逆アセンブルと逆解析手法を公開

[27] Webセキュリティテスト

【28】ホワイトハットが語るWebセキュリティ

【29】スクリプトハッキングに堪能

【30】Webフロントエンドハッキング技術の秘密

[31] プログラマのアプリケーション

【32】英語ライティングハンドブック: スタイルの要素

教材やチュートリアルを学ぶ必要がある人は、ブロガーをフォローして自動的に取得できます。!!不安な方は最下部の公式アカウントからGETしてください!!!

エピローグ

ネットワーク セキュリティ業界は、さまざまな肌の色の人が集まる川と湖のようなものです。ヨーロッパやアメリカ諸国の強固な基盤を持つ多くのまともな家族(暗号化を理解し、保護する方法を知っており、穴を掘ることができ、エンジニアリングが得意)と比較すると、私たちの才能はより異端です(多くのホワイトハットは納得していないかもしれません)。今後の人材育成と構築面では、渇きを潤すために「ビジネス」と「データ」「自動化」を組み合わせた「前向きな」「システムと構築」をより多くの人が行えるよう仕組みを整えていく必要があるインターネットはセキュリティを提供します。

特別な声明:

このチュートリアルは純粋に技術的な共有です。このチュートリアルの目的は、悪意のある人々に技術サポートを提供することではありません。また、テクノロジーの悪用から生じる連帯責任も負いません。このチュートリアルの目的は、全員がネットワーク セキュリティに最大限の注意を払い、それに対応するセキュリティ対策を講じて、ネットワーク セキュリティによって引き起こされる経済的損失を軽減することです。