2023 年 6 月 27 日に、2023 年ビッグデータ産業発展カンファレンスが開催されます。主催は中国情報通信技術院と中国通信標準協会、主催は中国通信標準協会ビッグデータ技術標準推進委員会、後援はデータ セキュリティです。推進計画 - データのセキュリティと高品質 北京で開発フォーラムが成功裡に開催されました。

このフォーラムは、中国情報通信技術院クラウドコンピューティングおよびビッグデータ研究院ビッグデータおよびブロックチェーン部門の副所長であるLi Xueni氏が議長を務め、金融、電気通信、自動車、インターネット、セキュリティメーカーなどの業界の専門家が参加しました。データセキュリティのエコロジカル交流の強化を目的とした会議に招待され、データセキュリティの発展傾向について議論しました。Lianshi Network の創設者兼 CEO である Bai Xiaoyong 氏が出席に招待され、「ビジネスの観点からのデータ セキュリティの再構築」に関する基調講演を行いました。

gongzhonghao をフォローしてください: 「精製石はデータ セキュリティ 057 」、基調講演「ビジネスの観点からデータ セキュリティを再構築する」の高解像度 PDF バージョンをパッケージ化してダウンロードできます。

データ セキュリティ業界の発展を共同で促進するために、業界の同僚は「[錬金術] データ セキュリティ テクノロジー サークル」WeChat グループに参加して、データ セキュリティ分野の技術経験や規制動向について話し合うことを歓迎します。

現在、さまざまな業界でデータセキュリティの構築が一般的に行われていますが、データセキュリティの範囲は非常に広く、千人の目には千種類のデータセキュリティが見えます。私たちがビジネスの観点から検討することを選択したのは、データ セキュリティはビジネスに始まりビジネスに終わると考えており、それがデータ セキュリティ構築の本質に近いと考えているからです。

データセキュリティはビジネスに始まりビジネスに終わる

本質的なリスクと外部のコンプライアンスは両輪で推進されます。現在、我が国のデジタル経済の発展は急速な発展段階に入っており、データ要素が効果的に保護され、効率的に使用される状態にあること、および継続的なセキュリティ状態を確保することが重要な鍵となります。高品質でデジタル経済を推進します。データ セキュリティ要件の原因は、内部のリスク主導型と外部のコンプライアンス主導型であり、この 2 つは弁証法的に統合されています。データの収集、保管、使用、処理、送信、提供中に、社内のリスク担当者、商業スパイ、黒人および灰色の生産者、さらには外国勢力によるさまざまな内外の脅威に直面しています。しかし、データ漏えいなどのセキュリティ事故は、消費者と受益者が一致しないという経済的外部影響の特徴があり、個人情報保護に関しては、外部のコンプライアンス要件がなければ、個人情報漏えいの最も直接的な被害者が発生します。企業やその他の個人情報処理者の利益を実質的に損なうことなく、幅広い個人ユーザーが利用できます。これは、主にセキュリティ投資の割合が不十分であること、ビジネス構築に比べてセキュリティ構築が遅れていること、情報システムセキュリティに対する深刻な脅威などが現れ、企業においてデータセキュリティ構築が「二の次」の立場に置かれる現象を引き起こす可能性があります。、コンプライアンスによる強力な指導が必要です 企業はデータセキュリティ構築を実装します。近年、国家「第14次5カ年計画」および中国共産党第20回党大会戦略報告の指導のもと、「ネットワークセキュリティ法」、「暗号法」、「データセキュリティ法」、「個人情報保護法」、「機密保護規定(意見募集案)」、「重要情報インフラの安全保護に関する規定」、「ネットワークデータの安全管理に関する規定(案施行コメント草案)」、そして最近完全に改訂され承認された「商業暗号化管理規則」。「規則」とその補助規則は省および大臣レベルに洗練され、技術基準はシナリオレベルに洗練され、データセキュリティのコンプライアンス要件は新たなレベルに引き上げられました。本質的なリスクはデータ セキュリティ構築の強力な潜在エネルギーを統合し、外部コンプライアンスはこの潜在エネルギーを運動エネルギーに変換し、データ セキュリティ構築の精力的な発展を共同で推進します。

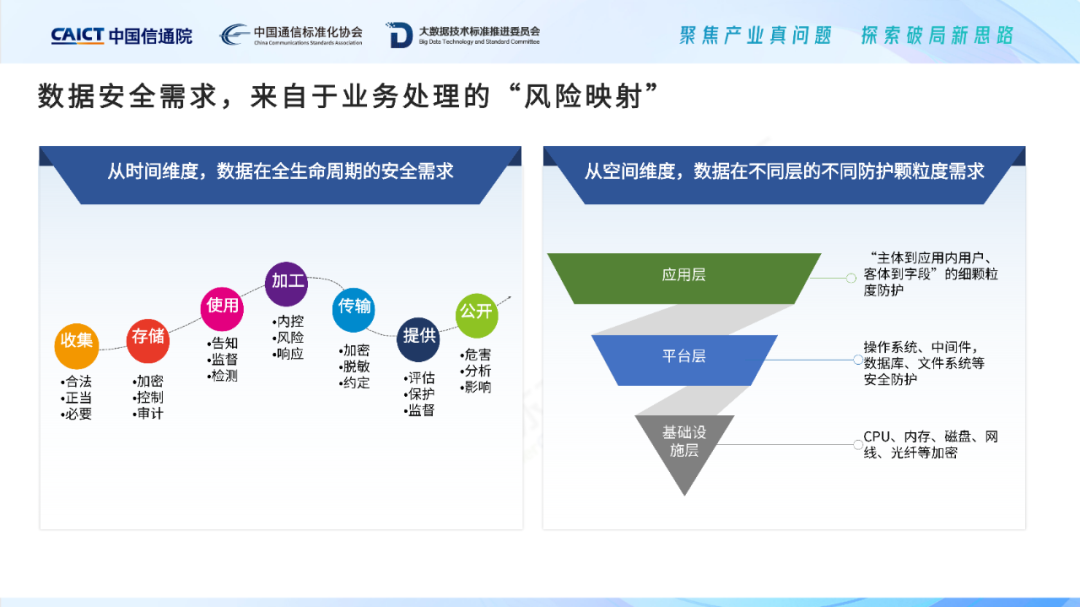

ビジネスの観点からデータ セキュリティを再考します。新しいタイプの生産要素であるデータは、ビジネス価値を実現する主な媒体であり、データは流れてこそ価値を反映でき、データの流れには必ずリスクが伴い、リスクはあらゆるところに存在します。従来、セキュリティとビジネスは関連しており、時には敵対関係にあります。しかし、別の観点から見ると、セキュリティは実際にはビジネス要件です。「従来のビジネス要件」は「何が起こってほしいか」に焦点を当てているのに対し、「セキュリティ要件」は「何が起こってほしくないのか」に焦点を当てています。何が起こるのですか"。データ セキュリティ要件は、機密性 (盗難を防止する)、完全性 (改ざんを防止する)、および信頼性に重点を置いています。このうち、真正性には元のデータの信頼性が含まれますが、これは生成人工知能の出現以降、より顕著になります。企業または機関の情報システムと組み合わせると、データ セキュリティはビジネス処理におけるリスク マッピングから生まれます。データ セキュリティを実装するには、データ セキュリティ機能を複雑なビジネス プロセスに統合する必要があります。時間の次元では、データには収集、保管、使用、処理、送信、提供、および処理アクティビティの開示において対応するセキュリティ要件があり、空間の次元では、データはインフラストラクチャ層、プラットフォーム層、およびアプリケーション層の間を流れます。レイヤは、保護要件の粒度が異なることを意味します。また、企業の社内アドレス帳など、静的データ自体にもさまざまなセキュリティ要件があり、情報カテゴリや公開度、人物属性なども異なります。データが共有、流通、開発、利用されるとき、動的データは実際により高度なセキュリティ要件を引き起こします。データ転送を伴うあらゆるビジネス シナリオには、データ セキュリティ要件があることがわかります。データ セキュリティ要件はビジネス処理のリスク マッピングから派生するため、セキュリティ境界もビジネス境界に依存し、今日の複雑なデータ処理シナリオには境界がほとんどないため、データ セキュリティ要件は境界を持つことが難しく、非常に複雑になっています。

アプリケーションの改造コストが安全性の向上を相殺する

タフな防御者のレンズを通してデータ セキュリティの向上を見てみましょう。攻守対決の観点からは、ゲーム内最高レベルのボス同様、最終的にはプレイヤーに敗北する運命から逃れることはできず、ターゲットのデータ。技術が完璧であると仮定して一歩下がっても、多額の資金の下に勇敢な人物がいるはずであり、データは人工ソーシャルワーカーによって漏洩される可能性もあります。したがって、タフなディフェンダーは決して「完璧なディフェンスライン」を構築できない可能性があります。しかし、攻守の対立は戦争に似ており、双方とも資源を消費するため、「10回で包囲し、5回で攻める」という局地的な優位性を生み出し、より良い戦敗率を得るのが良い防御法となります。防御側は技術的手段を評価し、優先順位を付け、使用するコストを減らし、攻撃側のコストをより多く消費する必要があります。さらに、現実に基づいてデータ保護の価値を再考し、データ漏えいを完全になくすことはできませんが、攻撃者がデータを盗むコストがデータの利益よりも高くなり、攻撃者の意味がなくなるような技術的保護措置を積極的に採用することができます。データ保護。」

データを伝送するサービス キャリアは常に進化し、アップグレードされています。10年以上前、データを運ぶビジネスキャリアは文書やファイルを中心としたネットワーク端末が中心であり、データセキュリティ構築もネットワークと端末を中心に進められてきました。今日、情報化が急成長しており、データの共有と転送が価値をもたらし、ビジネスキャリアは徐々にアプリケーションシステムが主流になるように進化しており、企業の情報化全体の構築において予算の最大の部分を占めることになります。エンタープライズアプリケーションは一般に 2 つのカテゴリに分類され、1 つは何としても安全である必要があり、セキュリティ要件にのみ高コストでリファクタリングできるセキュリティ指向の「安全重視アプリケーション」と、もう 1 つはビジネス指向のこのタイプです。 「共通アプリケーション」の9割以上を占め、セキュリティ要件は従来の業務アプリケーションに統合されており、石油パイプライン網の座標情報など多くの業務プロセスに絡み合っている。非常に敏感ですが、識別するのは困難です。ビジネス指向の一般的なアプリケーションのデータセキュリティ構築を行う場合、暗号化の解除、検出対応、監査トレーサビリティなど、本質的にはアプリケーション指向の機能セキュリティ要件であり、アプリケーションに組み込む必要があります。導入してみると、データ セキュリティの範囲はデータ処理プロセス全体と絡み合っており、アプリケーションを変換してデータ セキュリティを強化するコストは非常に高く、実装できないことがわかります。特に、大規模で複雑な既存アプリケーションシステムの変革は、高速自動車のタイヤ交換に似ており、高リスク、高コスト、長期サイクル、稼働停止などの大きな課題に直面しています。

構築のアイデアは、データ中心のセキュリティに焦点を当てています。ネットワークの攻撃と防御を中心としたセキュリティは「データ中心のセキュリティ重視」へと変化しており、それに対応するセキュリティ技術も「プラグイン」から「組み込み」へと進化しています。米国国防総省のクラウド戦略白書では、情報セキュリティは歴史的に国境防衛、つまりネットワーク国境アクセスの制限に重点を置いてきましたが、今日ではデータが完全に共有されているため、従来の国境は突破されており、米国国防総省はデータを安全に保護することを提案しています。国境防衛からのセキュリティ、データとサービスの保護に重点を移します。構築パスでは、古典的なネットワーク セキュリティ攻撃モデル MITRE.ATT&CK (Adversarial Tactics, Techniques and General Knowledge の略) を確認します。ネットワークの攻撃と防御の観点から、抜け穴を防ぎ、ふさぐことでデータを保護します。しかし、今日のネットワークの脆弱性は避けられないため、データ自体を直接保護する方がより効率的なメカニズムです。Lianshi は、ATT&CK フレームワークのベンチマークを行い、「データ中心」の観点から DTTACK (データ中心の戦術、技術、一般知識) 技術フレームワークを提案しようとしています。これは、ネットワーク、サーバー、またはアプリケーションのセキュリティのモデルではなく、より重点を置いています。データ独自のセキュリティ、およびデータの「応答型」保護から「アクティブ」保護への変換は、ビジネス リスク マッピングの観点からデータ保護要件を列挙することに重点を置き、情報化構築およびエンタープライズ ビジネス アーキテクチャ設計のためのデータ セキュリティ機能のリファレンスを提供できます。 。DTTACKでは、基本構造としてIDENTIFY(特定)、PROTECT(防御)、DETECT(検知)、RESPOND(対応)、RECOVER(回復)、COUNTER(対策)、そして補助手段としてGovernanceの6つの戦術を選択しています。2つのフレームワークは相互に関連し、依存し、重ね合わされて進化し、「ネットワークとデータを同等に重視した新しいセキュリティ構築」を形成しており、これは現在の企業セキュリティ構築の主流の考え方にもなっています。

安全性の向上を相殺するために改修コストを適用すると、ジレンマが生じます。デジタルトランスフォーメーションやデジタルエコノミー産業の発展においては、CPU、オペレーティングシステム、データベースなどの基本ソフトウェアの更新だけでなく、幅広い業界に関わるアプリケーションソフトウェアの更新やリプレースが急務となっています。製造業向けの PLM/MES/ERP ソフトウェア、医療業界の HIS ソフトウェア、金融業界のアプリケーション ソフトウェア、エネルギー業界のアプリケーション ソフトウェア、運輸業界のアプリケーション ソフトウェアなど、より大きな市場スペースです。これらの膨大なアプリケーション ソフトウェアには通常、パスワード セキュリティ メカニズムが組み込まれておらず、パスワード セキュリティ機能を強化するための効果的な手段がありません。これは、開発および変革モデルを突破できないと非常にコストがかかり、ビジネスの継続性に影響を及ぼし、次のような技術的な実現可能性の課題があるためです。ソースコードのメンテナンス。これは、アプリケーション変革によってもたらされる高難易度、高リスク、長期サイクルと、複雑なデータ セキュリティ機能の重畳により、企業の投資コストがセキュリティによってもたらされる利益をある程度相殺してしまうことを意味します。改革を進める上でのジレンマは致命的となるだろう。」

部門別データセキュリティで攻撃と防御の状況を再構築する

対面テクノロジーは、セキュリティとビジネス テクノロジーの分離と機能の統合を実現します。データ セキュリティ実装時のアプリケーション変換の困難に対処するため、Lianshi は、AOE 対面データ セキュリティ テクノロジを構築し、データ フローの側面でセキュリティ ルールを再構築し、セキュリティ コントロール ポイントを展開し、大規模なコード変更を回避し、コストを削減し、そして、テクノロジーのセキュリティとビジネスを機能の面だけでなく、機能の面でも切り離して実現します。変換不要のアプリケーション データ セキュリティ ソリューション、データ セキュリティ管理プラットフォームがバイパス道路に展開され、幹線道路のデータ フロー制御ポイントで構造化データと非構造化データが正確に制御、識別、保護されます。構造化データの場合、変換不要のアプリケーションは、運用および保守側で外部データの脅威を防ぎ、内部 DBA、アウトソーシング、ハッカーを防ぐためにストア暗号化を行い、ユーザー側でアプリ内データ アクセスの脅威を防ぎ、事前に動的に感度を解除して、ビジネス担当者による不正アクセス、プロセス中のリスク監視とビジネス担当者の危険な業務の早期警告、事後監査とビジネス担当者のデータ漏洩の追跡可能性、統合されたパスワード セキュリティ保護システムの形成。非構造化データの場合、セキュリティ コントロール ポイントはカーネル モードまたはユーザー モードで展開でき、ファイルごとおよびキーごとのファイルの透過的な暗号化を通じて、ファイルの読み取りと書き込みの制御をマスターし、ディスク暗号化を実現できます。 、ディスク読み取り復号化、アクセス監査を実現できます。

革新的な変換不要のデータ保護機能マトリックス。Lianshi は、データ セキュリティ防御の概念と実践を積極的に深く探求し、独自の自己研究と継続的な反復を堅持し、「1 つのプラットフォーム: メイン データ セキュリティ プラットフォーム、マルチモジュール: 識別、保護、検出/対応、回復、監査」を作成します。 /トレーサビリティおよびその他のセキュリティ機能モジュール 「データ セキュリティ製品のマトリックスは、さまざまな処理リンクにおけるデータ変換のない制御ポイントをカバーし、広範なアプリケーションの水平カバーとマルチレベル セキュリティ機能の垂直重ね合わせを可能にします。革新的な変換不要のデータ保護機能マトリックスは、データ コントロール ポイントにアンチバイパス動的保護を適用でき、ユーザーが実際の戦闘能力を向上させるための重要なサポートとなるよう取り組んでいます。一方で、ユーザー指向のセキュリティルールの再構築を実現し、権限を満たしたユーザーのみが利用すべきデータにアクセスできるようにするとともに、ビジネスシナリオのリスク監視と組み合わせて、担当者に責任を割り当てることができる信頼性の高い監査を実現します。一方で、運用や保守のためにデータ境界を再構築するために、アプリケーションのバックグラウンドから機密データの平文情報を取得することはできません。これにより、攻撃者が運用保守側から機密データを直接取得したり、ユーザー側から不正に機密データを取得したりすることができなくなり、データフローとセキュリティ保護の両立が可能となります。現在、Lianshiは、個人情報保護、企業秘密保護、データセキュリティコンプライアンス変革、国家機密コンプライアンス変革などのビジネスシナリオのニーズを満たすことができる、成熟した標準化された製品および提供システムを確立しています。

溶融のない変換ソリューションは、短納期、幅広い互換性、完全な保護、正確な管理と制御を備えています。配信は高速で、変換不要のアプリケーションを通じてデータ セキュリティ保護機能が強化され、機敏な配信を実現します。幅広い互換性。JAVA、C、その他の主流の開発言語、オープン プロトコルと互換性のあるリレーショナル データベースおよび非リレーショナル データベース、Linux/Xinchuang OS/Windows などと互換性のある幅広いアプリケーション アーキテクチャに適しています。完全な保護、パスワードセキュリティ統合、変更不要のLianshiデータセキュリティ製品はアプリケーションシステムを指向しており、データを出発点として使用してアプリケーション層でデータセキュリティ保護を実現し、「パスワードセキュリティ統合」の実際の保護を実現します。正確な管理と制御、ビジネス データ フローへの柔軟な適応、Lianshi 変換不要のデータ セキュリティ製品は、アプリケーションを単位としたきめ細かい保護を作成でき、Lianshi データ セキュリティ コントロール ポイント モジュールは、要件に応じて暗号化、復号化、非感作などを柔軟に構成できます。ビジネス データ フローの方向 セキュリティ ルールは、OLAP などの複雑なデータ分析シナリオにおいて、きめ細かいデータ転送権限制御を提供できます。さらに、製品モジュールは、現在のアプリケーションで訪問者の ID 情報を取得できるため、「サブジェクト - 「人、オブジェクトからフィールドへ」のきめ細かいアクセス制御。

データ セキュリティ業界の発展を共同で促進するために、業界の同僚は「[錬金術] データ セキュリティ テクノロジー サークル」WeChat グループに参加して、データ セキュリティ分野の技術経験や規制動向について話し合うことを歓迎します。

gongzhonghao: Refining Stone Network CipherGateway をフォローし、バックグラウンドでキーワード「Stone Refining is Data Security 057 」を返信すると、基調講演「Reshaping Data Security from a Business Perspective」の高解像度 PDF バージョンをパッケージ化してダウンロードできます。