최근에 많은 소규모 파트너가 상담하러 왔습니다.

- 사이버 보안 분야에서 일자리를 찾으려면 기술 인터뷰를 어떻게 준비해야 합니까?

- 근무한 지 2년 미만이고 기회를 보기 위해 이직하고 싶은데 관련 면접 질문이 있습니까?

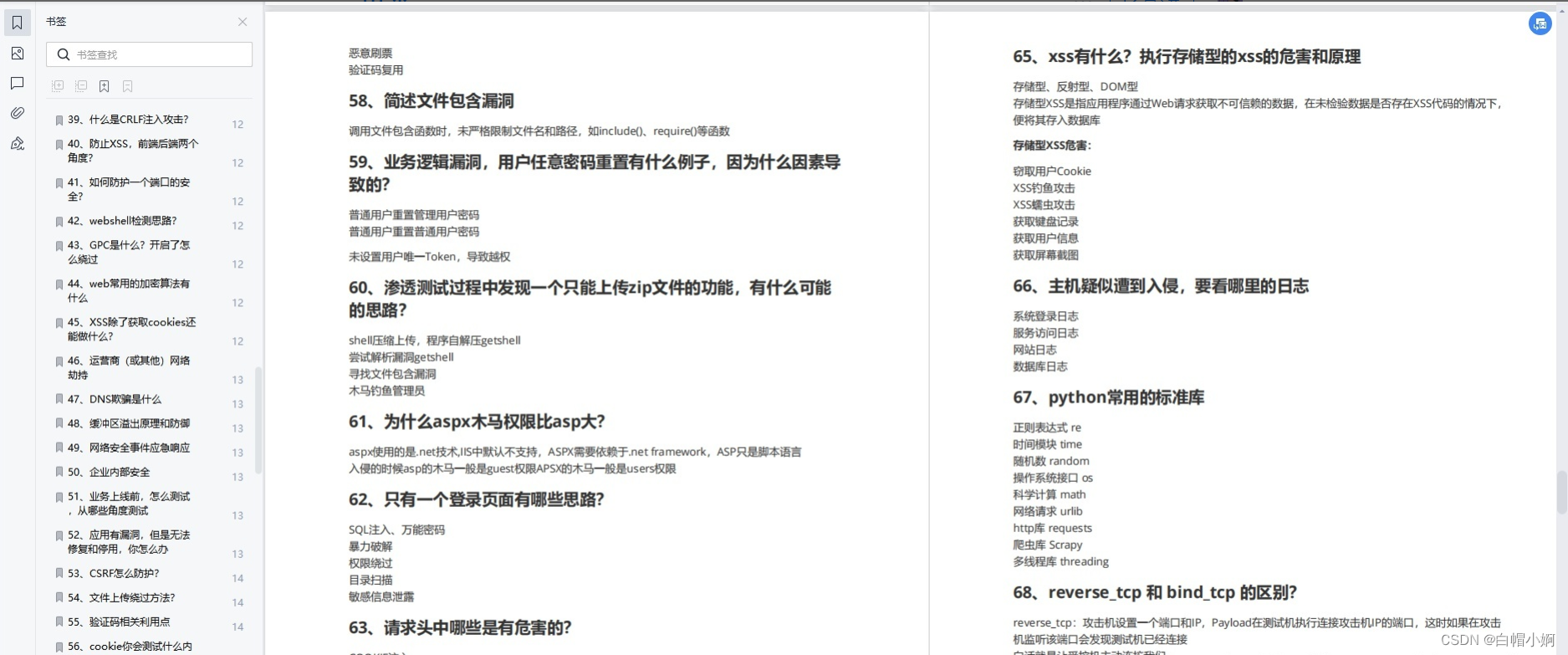

고임금 일자리를 구하는 데 더 도움이 되고자 오늘 네트워크 보안 엔지니어 면접 질문 2개를 공유하겠습니다 .총 164개의 실제 면접 질문이 있습니다 . 회견!

93 사이버 보안 인터뷰 질문

1. SQL 인젝션 공격이란?

2. XSS 공격이란?

3. CSRF 공격이란?

4. 파일 업로드 취약점이란?

5. 디도스 공격

6. 중요 협약의 분포도

7. arp 프로토콜의 작동 원리

8. RARP란 무엇인가 작동원리

9. DNS란 무엇이며 어떻게 작동합니까?

10. 립 프로토콜이란 무엇입니까?립의 작동 원리

11. RIP의 단점

12. OSPF 프로토콜 OSPF는 어떻게 작동합니까?

13. TCP와 UDP의 차이점 요약?

14. 3방향 핸드셰이크와 4방향 핸드셰이크는 무엇이며 tcp에 3방향 핸드셰이크가 필요한 이유는 무엇입니까?

15. GET과 POST의 차이점

16. 쿠키와 세션의 차이점

17. 회기의 작동원리 1

8. 완전한 HTTP 요청 프로세스

19. HTTPS와 HTTP의 차이점

20. OSI 모델의 7계층은 무엇입니까?

21. http 긴 연결과 짧은 연결의 차이점

22. TCP는 어떻게 안정적인 전송을 보장합니까?

23. 일반적인 상태 코드는 무엇입니까?

24. SSL이란 무엇입니까?https는 데이터 전송의 보안을 어떻게 보장합니까(SSL은 보안을 보장하기 위해 어떻게 작동합니까?)

25. 공개 키가 변조되지 않도록 하려면 어떻게 해야 합니까?

26. PHP 버스트 절대 경로 방법?

27. 일반적으로 사용하는 침투 도구는 무엇이며 가장 일반적으로 사용되는 도구는 무엇입니까?

28. 인트라넷 서버에 대한 xss 블라인드 타이핑 사용

29. 스피어 공격과 워터링 홀 공격

30. 가상머신 탈출이란?

31. 중간자 공격?

32. TCP 3방향 핸드셰이크 프로세스?

33. 7층 모형?

34. 클라우드 보안의 이해

35. websocket을 이해하셨나요?

36. DDOS란 무엇이며 CC 공격이란 무엇이며 차이점은 무엇입니까?

37. 지상 공격이란 무엇입니까?

38. 어떻게 정보를 수집할 것인가?

39. CRLF 인젝션 공격이란?

40. XSS 방지를 위해 프론트엔드와 백엔드 두 각도?

41. 항구의 보안을 어떻게 보호합니까?

42. Webshell 탐지 아이디어?

43. GPC란 무엇이며 활성화된 경우 우회하는 방법은 무엇입니까?

44. 웹에서 일반적으로 사용되는 암호화 알고리즘은 무엇입니까?

45. XSS는 쿠키를 얻는 것 외에 무엇을 할 수 있습니까?

46. 통신사(또는 기타) 네트워크 하이재킹

47. DNS 스푸핑이란?

48. 버퍼 오버플로의 원리와 방어

49. 네트워크 보안 사고에 대한 긴급 대응

50. 기업 내부 보안

51. 비즈니스가 온라인화되기 전에 테스트 방법과 테스트 각도

52. 응용 프로그램에 허점이 있지만 복구하거나 비활성화할 수 없습니다. 어떻게 해야 합니까?

53. CSRF로부터 보호하는 방법은 무엇입니까?

54. 파일 업로드 우회 방식은?

55. 인증코드 관련 포인트 사용

56. 쿠키를 테스트할 콘텐츠는 무엇입니까?

57. 비즈니스 로직 취약점의 몇 가지 유형은 무엇입니까?

58. 간단한 설명 파일에는 허점이 있습니다.

59. 사용자에 의한 비즈니스 로직 허점 및 임의 비밀번호 재설정의 예는 무엇이며, 원인은 무엇입니까?

60. 모의해킹을 하다가 zip 파일만 올릴 수 있는 기능을 발견했는데 어떤 아이디어가 있을까요?

61. aspx 트로이 목마가 asp보다 더 큰 권한을 갖는 이유는 무엇입니까?

62. 하나의 로그인 페이지에 대한 아이디어는 무엇입니까?

63. 유해한 요청 헤더는 무엇입니까?

64. 가로/세로/무단접근의 차이에 대해 이야기 해주세요.

65. xss란 무엇입니까?저장된 xss 실행의 위험성과 원칙

66. 호스트가 침입한 것으로 의심되는 경우 로그를 볼 수 있는 위치

67. 파이썬에서 일반적으로 사용되는 표준 라이브러리

68. 역방향 tcp와 바인드 tcp의 차이점은 무엇입니까?

69. oauth 인증 프로세스 중에 어떤 문제가 발생할 수 있으며 어떤 종류의 허점이 생길 수 있습니까?

70. CDN으로 웹사이트의 실제 IP를 얻는 방법

71. 교차 도메인을 달성하는 방법은 무엇입니까?

72. jsonp 교차 도메인과 CORS 교차 도메인의 차이점은 무엇입니까?

73. 알고리즘, 어떤 정렬을 알고 있나요?

74. SSRF 익스플로잇?

75. 일반적인 백도어 방법은?

76. open basedir 액세스 디렉토리 제한을 우회하는 방법은 무엇입니까?

77. PHP 코드 오디트에서 문제가 되기 쉬운 포인트는 무엇인가요?

78. 레드팀과 블루팀, 레드팀과의 경기 장면과 자세는?

79. Linux 예약 작업, 해커는 예약 작업을 숨기기 위해 무엇을 합니까?

80. Redis가 승인되지 않은 일반적인 getshell 메서드는 몇 개입니까?

81. JWT의 공격 방식은 무엇인가?(헤더, 페이로드, 시그니처)

82. JAVA 미들웨어의 취약점, 몇 가지 예를 들어 주시겠습니까?

83. DNS 테이크아웃을 사용할 수 있는 취약점은 무엇입니까?

84. 미들웨어 취약점 요약?

85. Windows 시스템과 Linux 시스템에서 권한을 높이는 아이디어에 대해 이야기하십시오.

86. 파이썬에는 어떤 프레임워크가 있으며 어떤 허점이 나타났습니까?

87. 소규모 프로그램 침투와 일반 침투의 차이

88. 앱 자체의 취약점 테스트의 4대 구성 요소

89. IDS/IPS 보호 원칙 및 우회 아이디어

90. json의 csrf 사용

91. json 형식의 데이터 패킷으로 탐지할 수 있는 취약점

92. 인트라넷 서버, 정보수집은 어떻게?

93. 인트라넷 경계층에 있는 특정 머신이 다운되면 인트라넷에서 다른 머신을 어떻게 감지합니까?

일부 콘텐츠는 다음을 보여줍니다.

71 사이버 보안 인터뷰 질문

1. PHP 버스트 절대 경로 방법?

2. 자주 사용하는 침투 도구는 무엇이며 가장 많이 사용하는 도구는 무엇입니까?

3. 인트라넷 서버에 대한 xss 블라인드 타이핑 사용

4. 창 공격과 워터링 홀 공격?

5. 가상 머신 탈출이란 무엇입니까?

6. 중간자 공격?

7. TCP 3방향 핸드셰이크 프로세스?

8. 7층 모델?

9. 클라우드 보안의 이해

10. 웹소켓을 이해하셨나요?

11. DDOS란 무엇입니까? 무엇? CC 공격이란? 차이점은 무엇입니까?

12. 지상 공격이란?

13. 어떻게 정보를 수집할 것인가?

14. CRLF 인젝션 공격이란?

15. XSS 막으려면 프론트엔드와 백엔드 두 각도?

16. 포트의 보안을 보호하는 방법은 무엇입니까?

17. 웹쉘 탐지의 개념은 무엇입니까?

18. IIS 웹사이트의 허점을 테스트하는 방법은 무엇입니까? (버전에 따라 다름)

19. GPC란 무엇입니까? 우회 방법 열기

20. 웹에서 일반적으로 사용되는 암호화 알고리즘은 무엇입니까?

21. XSS는 쿠키를 얻는 것 외에 무엇을 할 수 있습니까?

22. 이동통신사(또는 기타) 네트워크 하이재킹

23. DNS 스푸핑이란?

24. 버퍼 오버플로의 원리와 방어

25. 네트워크 보안 사고에 대한 긴급 대응

26. 기업 내부 보안

27. 비즈니스가 온라인화되기 전에 테스트 방법과 테스트 각도

28. 애플리케이션에 버그가 있지만 복구하거나 비활성화할 수 없습니다. 어떻게 해야 합니까?

29. CSRF로부터 보호하는 방법은 무엇입니까?

30. 파일 업로드를 우회하는 방법은 무엇입니까?

31. 인증코드 관련 포인트 사용

32. 쿠키를 테스트할 콘텐츠는 무엇입니까?

33. 얼마나 많은 유형의 비즈니스 로직 취약점을 명명할 수 있습니까?

34. 간략한 설명 파일에는 허점이 있습니다.

35. 사용자에 의한 비즈니스 로직 허점 및 임의 비밀번호 재설정의 예는 무엇이며, 원인은 무엇입니까?

36. 모의해킹을 하다가 zip 파일만 올릴 수 있는 기능을 발견했는데 어떤 아이디어가 있을까요?

37. aspx 트로이 목마가 asp보다 더 큰 권한을 갖는 이유는 무엇입니까?

38. 하나의 로그인 페이지에 대한 아이디어는 무엇입니까?

39. 유해한 요청 헤더는 무엇입니까?

40. 가로/세로/무단접근의 차이에 대해 이야기해 주세요.

41. XSS란 무엇입니까? 저장된 xss 실행의 위험과 원칙

42. 호스트가 침입한 것으로 의심되는 경우 로그를 볼 수 있는 위치

43. 파이썬에서 일반적으로 사용되는 표준 라이브러리

44. reverse_tcp와 bind_tcp의 차이점은 무엇입니까?

45. oauth 인증 프로세스 중에 어떤 문제가 발생할 수 있으며 어떤 종류의 허점이 생길 수 있습니까?

46. CDN으로 웹사이트의 실제 IP를 얻는 방법

47. 교차 도메인을 달성하는 방법은 무엇입니까?

48. jsonp 교차 도메인과 CORS 교차 도메인의 차이점은 무엇입니까?

49. 알고리즘? 어떤 종류인지 아세요?

50. SSRF 익스플로잇?

51. 일반적인 백도어 방법은?

52. Open_basedir 액세스 디렉토리 제한 우회 방법은?

53. PHP 코드 오디트에서 문제가 되기 쉬운 포인트는 무엇인가요?

54. 레드팀과 블루팀, 레드팀과의 경기 장면과 자세는?

55. Linux 예약 작업, 해커는 예약 작업을 숨기기 위해 무엇을 합니까?

56. Redis 인증 없이 getshell을 사용하는 일반적인 방법은 무엇입니까?

57. JWT의 공격 방식은 무엇인가요? (헤더, 페이로드, 서명)

58. JAVA 미들웨어의 취약점, 몇 가지 예를 들어 주시겠습니까?

59. DNS 테이크아웃을 사용할 수 있는 취약점은 무엇입니까?

60. HTTP-Only는 JS가 쿠키 정보를 읽는 것을 금지합니다. 쿠키를 얻기 위해 이를 우회하는 방법

61. 미들웨어 취약점 요약?

62. Windows 시스템과 Linux 시스템에서 권한을 높이는 아이디어에 대해 이야기하십시오.

63. Python에는 어떤 프레임워크가 있으며 어떤 취약점이 나타났습니까?

64. 소규모 프로그램 침투와 일반 침투의 차이

65. 앱 자체의 취약점 테스트 4대 요소

66. IDS/IPS 보호 원칙 및 우회 아이디어

67. json의 csrf 사용

68. json 형식의 데이터 패킷으로 탐지할 수 있는 취약점

69. xxe 취약점의 원리와 활용에 대해 간략히 설명하시오.

70. 인트라넷 서버, 정보수집은 어떻게?

71. 인트라넷 경계층에 있는 특정 머신이 다운되면 인트라넷에서 다른 머신을 감지하는 방법은 무엇입니까?

부분 표시