-

ncのフルネームはnetcat、 -

その主な目的は、TCPおよびUDP接続を確立および監視し、ipv4およびipv6をサポートすることです。

-

したがって、ネットワークのデバッグ、ポートスキャンなどに使用できます。

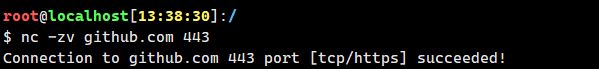

ポート番号を接続できるかどうかをテストします

- 使用法:

nc -z -v 主机ip或域名 端口号-

-zユーザーがホストにデータを送信したくないこと、およびncがユーザー入力を待つ必要がないことをnetcatに伝えます。 -

-v詳細なインタラクティブプロセスを出力するようにnetcatに指示します。 -

-z -v後者は省略して-直接書くことができます-zv

-

ポートスキャン

nc -z -v 主机ip或域名 端口号ポートの拡張が指定ポートからポート範囲に変更されました。- 使用法:

nc -zv 主机的ip或域名 端口号下限-端口号上限

注:ncを使用してポートスキャンを実行することは可能ですが。

ただし、スキャン速度は比較的遅い

nmapため、より専門的なポートスキャンにはコマンドを使用することをお勧めします。

nmapコマンドは、オープンソースのネットワーク検出およびセキュリティ監査ツールです。その設計目標は、大規模なネットワークをすばやくスキャンすることです。

文法

nmap(选项)(参数)オプション

-O:激活操作探测; -P0:值进行扫描,不ping主机; -PT:是同TCP的ping; -sV:探测服务版本信息; -sP:ping扫描,仅发现目标主机是否存活; -ps:发送同步(SYN)报文; -PU:发送udp ping; -PE:强制执行直接的ICMPping; -PB:默认模式,可以使用ICMPping和TCPping; -6:使用IPv6地址; -v:得到更多选项信息; -d:增加调试信息地输出; -oN:以人们可阅读的格式输出; -oX:以xml格式向指定文件输出信息; -oM:以机器可阅读的格式输出; -A:使用所有高级扫描选项; --resume:继续上次执行完的扫描; -P:指定要扫描的端口,可以是一个单独的端口,用逗号隔开多个端口,使用“-”表示端口范围; -e:在多网络接口Linux系统中,指定扫描使用的网络接口; -g:将指定的端口作为源端口进行扫描; --ttl:指定发送的扫描报文的生存期; --packet-trace:显示扫描过程中收发报文统计; --scanflags:设置在扫描报文中的TCP标志。 --send-eth/--send-ip 使用原始以太网发送/构造指定IP发送

サーバーとして、特定のポート番号をリッスンします

-

クライアントがサーバーに情報を正常に送信するかどうかをテストします。

-

使用法:

nc -l 端口号- デフォルトではTCP

- UDPの場合は

nc -lu 端口号

例:

nc -l 8000次に、ブラウザを使用してリクエストを開始し127.0.0.1:8000ます。次の図では、netcatによって印刷されたブラウザによって送信されたリクエストを確認できます(リクエスト方法、IPアドレスとポート番号、接続方法、ユーザーエージェントなどが含まれますが、これらに限定されません)。

クライアントとして、アプリケーション層プロトコルが正常かどうかを確認します

-

クライアントとして、特定のポート番号に接続し、アプリケーション層プロトコルに関連する情報を送信して、アプリケーション層プロトコルが正常であるかどうかを確認します。

- そして、

nc -zv 主机的ip或域名 端口号類似するが、前者のみテストポート接続、上位のアプリケーションプロトコルに主な焦点が

- そして、

-

使用法:

nc 主机的ip或域名 端口号

-ファイル転送

-

これは実際には前の2つの組み合わせです。

-

受信終了:

nc -l 端口号 > 文件名 -

送信終了:

nc 主机的ip或域名 端口号 < 文件名