ファイアウォールインターフェイスタイプ

物理インターフェイス

インターフェイスによってサポートされる1)が、ファイアウォールインターフェイスまたはレイヤインタフェース層であってもよい

portswitch:2)レイヤインタフェース

。3)界面層:使用portswitchアンドゥ

論理インターフェイス

1)VTを(仮想テンプレート)インタフェース、ダイヤラインターフェイス

2)トンネルインターフェイス、ヌルインターフェイス

インタフェースvlanif 3)

4)イーサネットサブ界面層

5)ETH-トランクインターフェイス、loobacpインタフェース

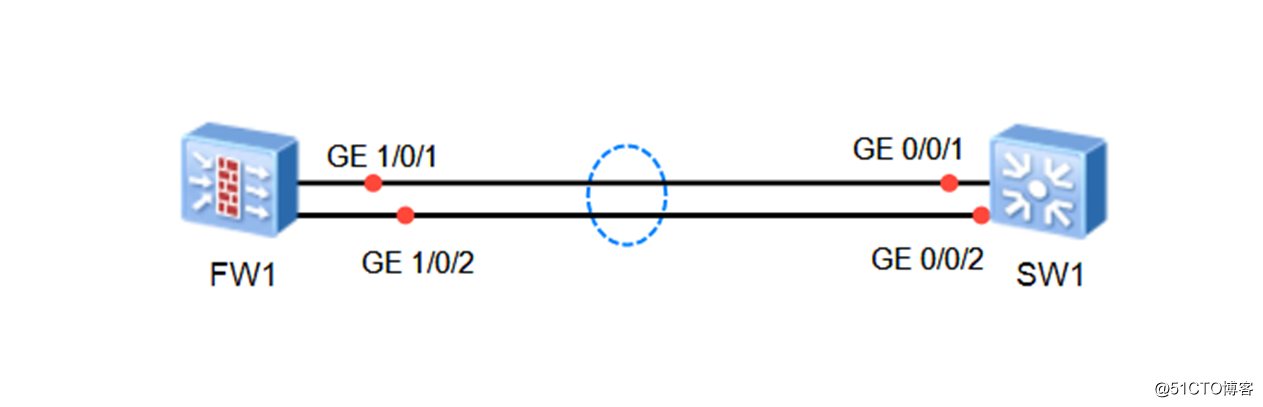

ファイアウォールETH-トランク

利点:

1)基本的にリンクの帯域幅が増加する

2)信頼性(LACPプロトコル)

3)ロードバランシング

ETH-トランクパターン分類:

モード(デフォルト)注均衡1)を手動ロード:関与するすべての前方リンク

2)静的LACPモード(NOダイナミックLACP)注:すべては、バックアップMを構成することができる:N形

ETH-トランクインタフェースタイプ

1)レイヤトランクのEth

2)レイヤトランクEthを

スイッチEthをレイヤー上にあります-trunk

最初のステップは:ETH-トランクモードを作成します。

interface Eth-Trunk1

mode lacp-static ---------默认手工负载分担ステップ2:定義ETH-トランクタイプ

interface Eth-Trunk1

port link-type trunk

port trunk allow-pass vlan 2 to 4094 第三段階:インターフェースETH-トランクグループの追加

方法

int XXXX

eth-trunk 1方法二

int eth-trunk XX (防火墙不能)

trunkport g0/0/1 to 0/0/2ファイアウォール3 ETH-トランクのための上記

のステップ1:ETH-TRUNKとモードを作成します。

interface Eth-Trunk1

mode lacp-staticステップ2:インターフェイスのメンバーETH-TRUNKへ

int XXX

eth-trunk 1設定ETH-トランクをチェック

<FW1>display eth-trunk 1

15:10:49 2019/06/02

Eth-Trunk1's state information is:

Local:

LAG ID:1 WorkingMode: STATIC

Preempt Delay: Disable Hash Arichmetic: According to IP

System Priority: 32768 System ID: 2444-27ca-fbff

Least active-linknumber: 1 Max active-linknumber: 8

Operate Status: up Number of Up Port in Trunk: 2

----------------------------------------------------

ActorPortName Status PortType PortPri PortNo PortKey PortState Weigth

GigabitEthernet0/0/1 Selected 100M 32768 2 64 10111100 1

GigabitEthernet0/0/2 Selected 100M 32768 3 64 10111100 1

Partner:

----------------------------------------------------

ActorPortName SysPri SystemID PortPri PortNo PortKey PortState

GigabitEthernet0/0/1 32768 384c-4f60-9d20 32768 1 289 10111100 GigabitEthernet0/0/2 32768 384c-4f60-9d20 32768 2 289 10111100 ファイアウォールのサブインタフェース

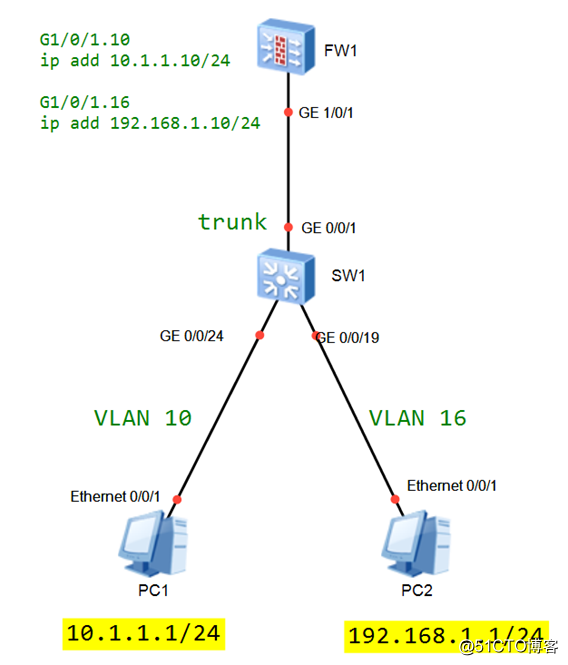

サブインターフェースの物理インターフェイス

ファイアウォール設定のサブインタフェース

interface GigabitEthernet1/0/1.10 -------先取子接口

vlan-type dot1q 10 ----------------------封装VLAN ID

ip address 10.1.1.10 255.255.255.0

#

interface GigabitEthernet1/0/1.16

vlan-type dot1q 16

ip address 192.168.1.10 255.255.255.0

#ステップ2:追加のインタフェースは、ZONEを扱います

firewall zone trust

add interface GigabitEthernet1/0/1.10

#

firewall zone dmz

add interface GigabitEthernet1/0/1.16 チェック:

[FW1]display zone

20:26:16 2019/03/07

local

priority is 100

#

trust

priority is 85

interface of the zone is (2):

GigabitEthernet0/0/0

GigabitEthernet1/0/1.10

#

dmz

priority is 50

interface of the zone is (1):

GigabitEthernet1/0/1.16第三段階:テストファイアウォールの直接通信

Huawei社はZONEとZONE間のデフォルトのファイアウォールのセキュリティポリシー放出しなかったので、デフォルトでは、パスではありません

デフォルトポリシーが拒否することです

[FW1]display security-policy all

21:35:50 2019/09/05

Total:1

RULE ID RULE NAME STATE ACTION HITTED

-------------------------------------------------------------------------------

0 default enable deny 275

-------------------------------------------------------------------------------

[FW1]

security-policy

default action permit ----------默认全开安全策略テストそれぞれの直接通信

テストが完了すると、あなたがシャットダウンする覚えておく必要があります

security-policy

default action deny 注:

PINGの問題

ファイアウォール上もしPING各ZONE限り、すべてのセキュリティポリシーは、あなたがアクセスすることができます上記のリリースなど

、さまざまなセキュリティゾーンからファイアウォールにアクセスする場合は、インタフェースを無用全体のセキュリティポリシーを入れ、アクセス管理インターフェイスのPINGを開く必要があり、 PINGファイアウォールインターフェイスを通過するように

ステップ5:確認試験

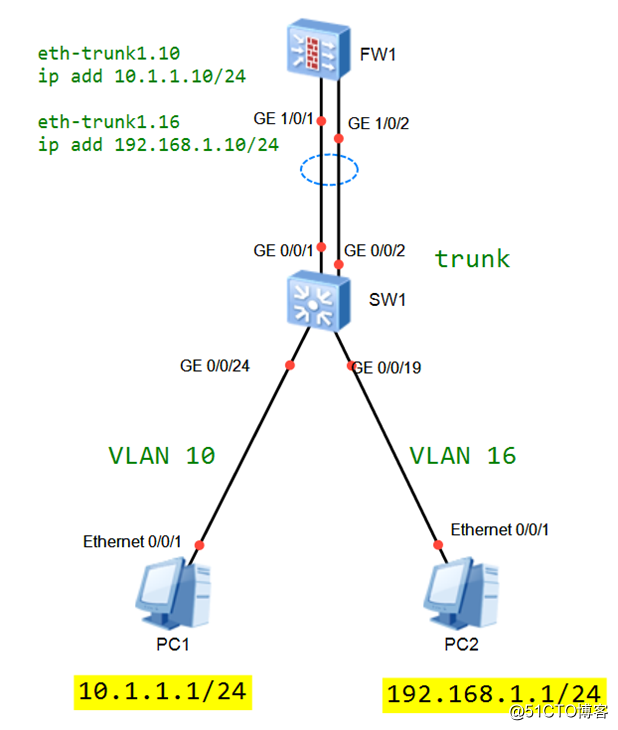

サブインターフェース・ロジック・インタフェース

レイヤETH-トランクは、IPの設定することができます

層ETH-トランクリンクタイプの

デフォルトのハイブリッドを

interface Eth-Trunk1

port link-type trunk

port trunk allow-pass vlan 10 16 40 50構成:

interface Eth-Trunk1.10

vlan-type dot1q 10

ip address 10.1.1.10 255.255.255.0

#

interface Eth-Trunk1.16

vlan-type dot1q 16

ip address 192.168.1.10 255.255.255.0

#注:

注:すべてのファイアウォールのインターフェイス、それは追加する物理的または論理的ZONEの必要性であるかどうか

、すべてのインタフェースが定義されていますZONEファイアウォールが

firewall zone trust

set priority 85

add interface Eth-Trunk1.10

#

firewall zone untrust

set priority 5

#

firewall zone dmz

set priority 50

add interface Eth-Trunk1.16リリースセキュリティポリシー

security-policy

rule name trust_dmz

source-zone trust

destination-zone dmz

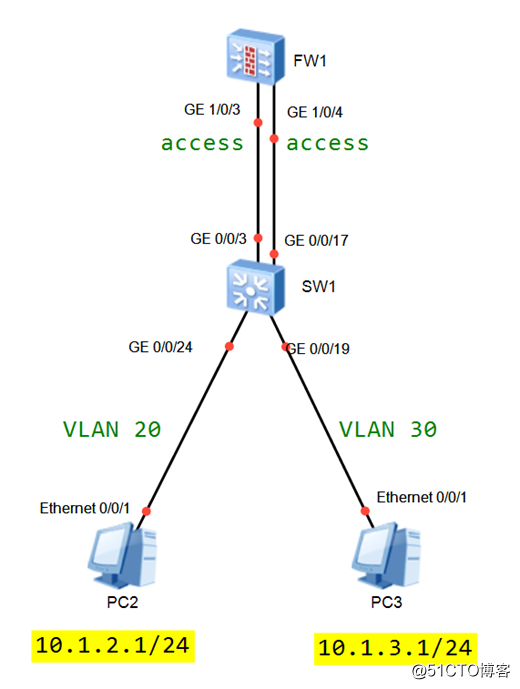

action permitファイアウォールvlanifインタフェース

vlanifインタフェース技術の上記実証実験のファイアウォール

設定のロードマップ:

ステップ1:VLANを作成します。

vlan batch 20 30ステップ2:インターフェース設定されたレイヤ

interface GigabitEthernet1/0/3

portswitch

port link-type access------------默认为ACCESS,可以修改

port access vlan 20

#

interface GigabitEthernet1/0/4

portswitch

port link-type access

port access vlan 30 ステップ3:VLANIFインターフェースを作成します。

interface Vlanif20

ip address 10.1.2.10 255.255.255.0

service-manage ping permit

#

interface Vlanif30

ip address 10.1.3.10 255.255.255.0

service-manage ping permit四ステップは:ZONEが含まのインタフェース

注:インタフェースZONEに再割り当てする必要はありません、唯一の論理和ZONEが必要です

firewall zone trust

add interface Vlanif20

add interface Vlanif30ステップ5:テストチェック

:注

------結論を右に、ZONEとのconfigureセキュリティポリシーへの必要はありませんが、相互に通信することができますか?

今USG6320 V100のバージョンは、同じセキュリティポリシーZONEを設定する必要があります

security-policy

rule name trust_trust

source-zone trust

destination-zone trust

action permit