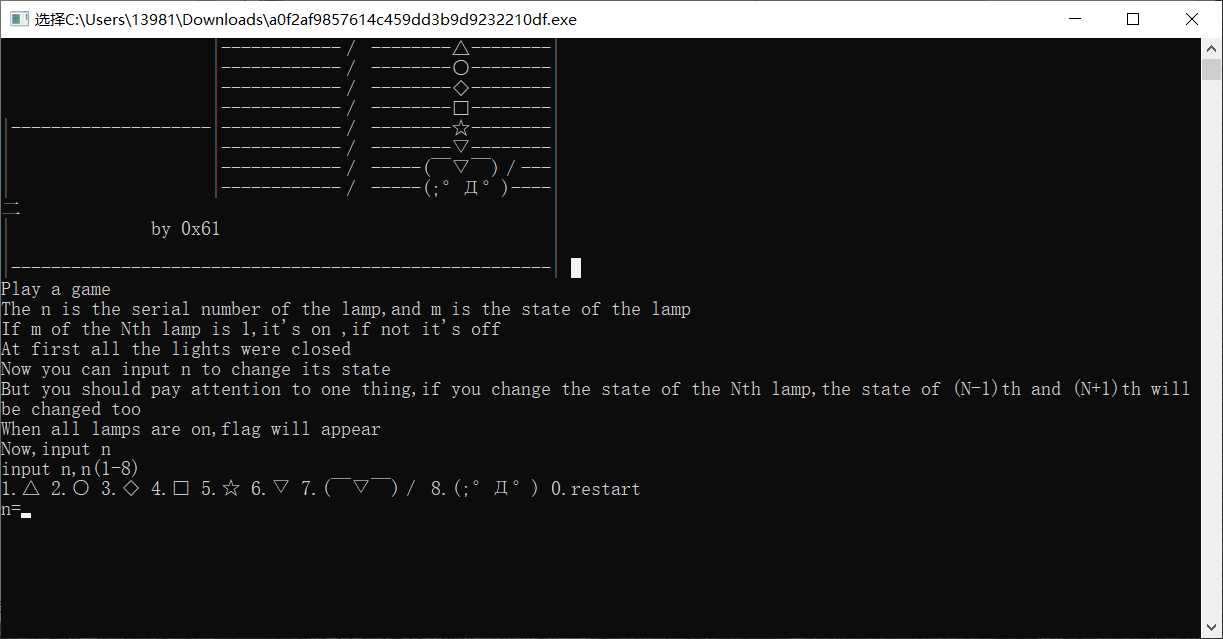

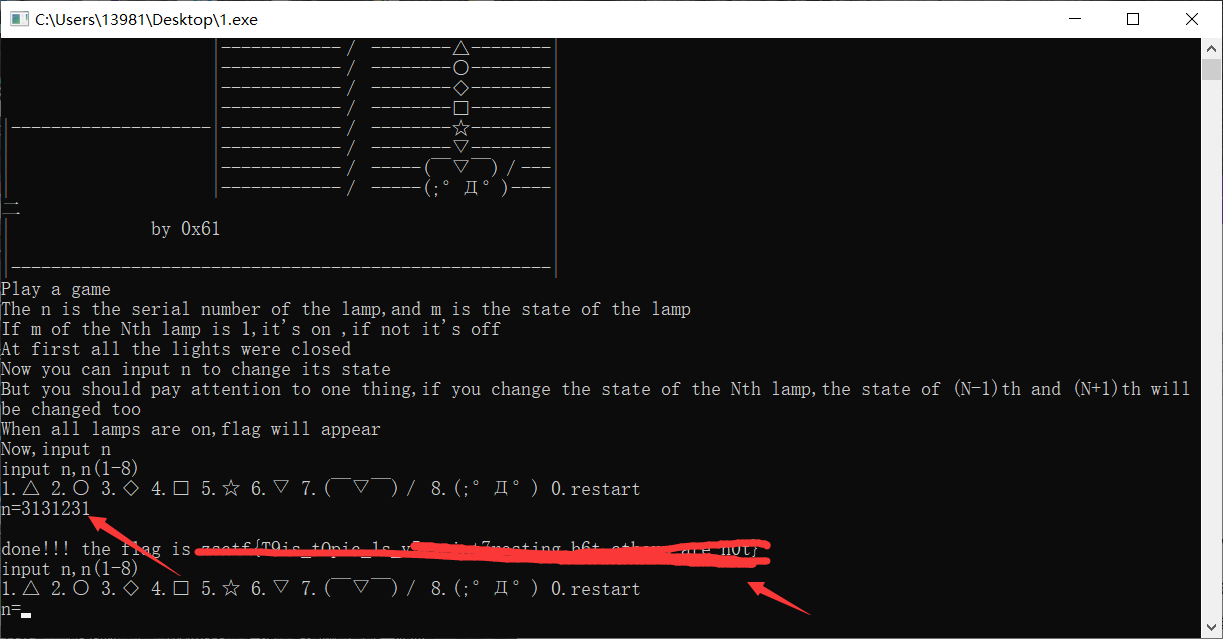

Double-cliquez pour ouvrir le programme.

Briser les méthodes de chiffrement:

Suivie d'entrée: 1,2,3,4,5,6,7,8

Une autre astuce:

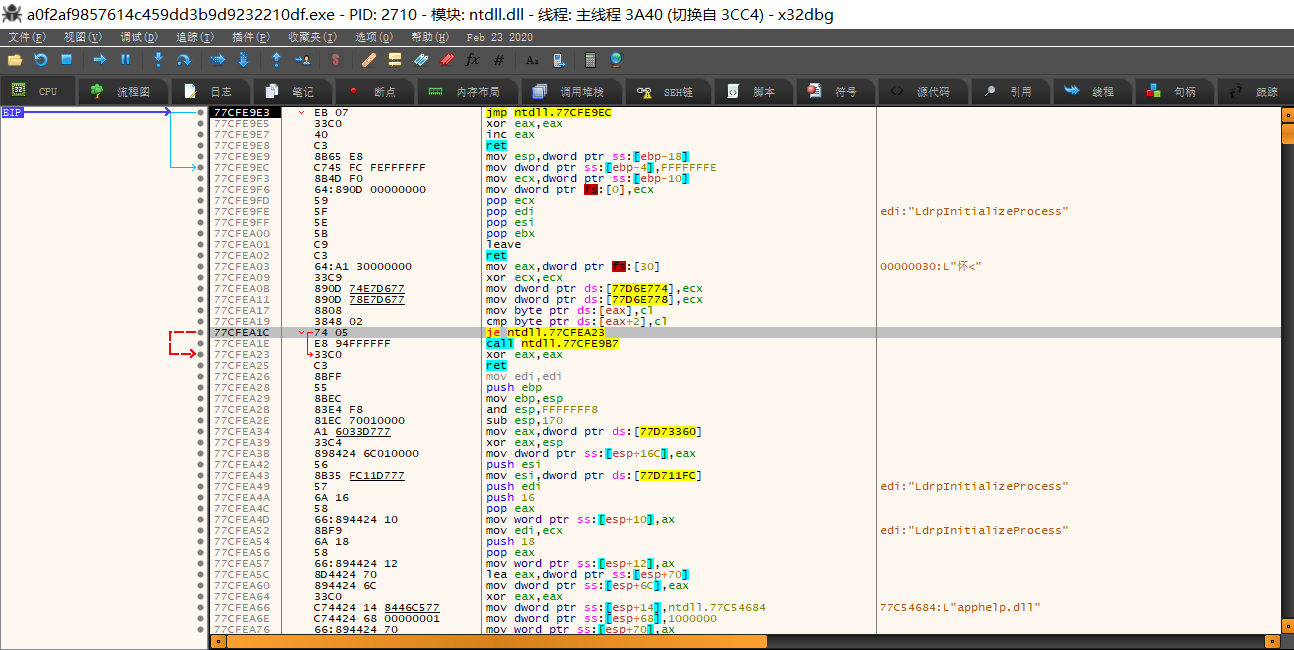

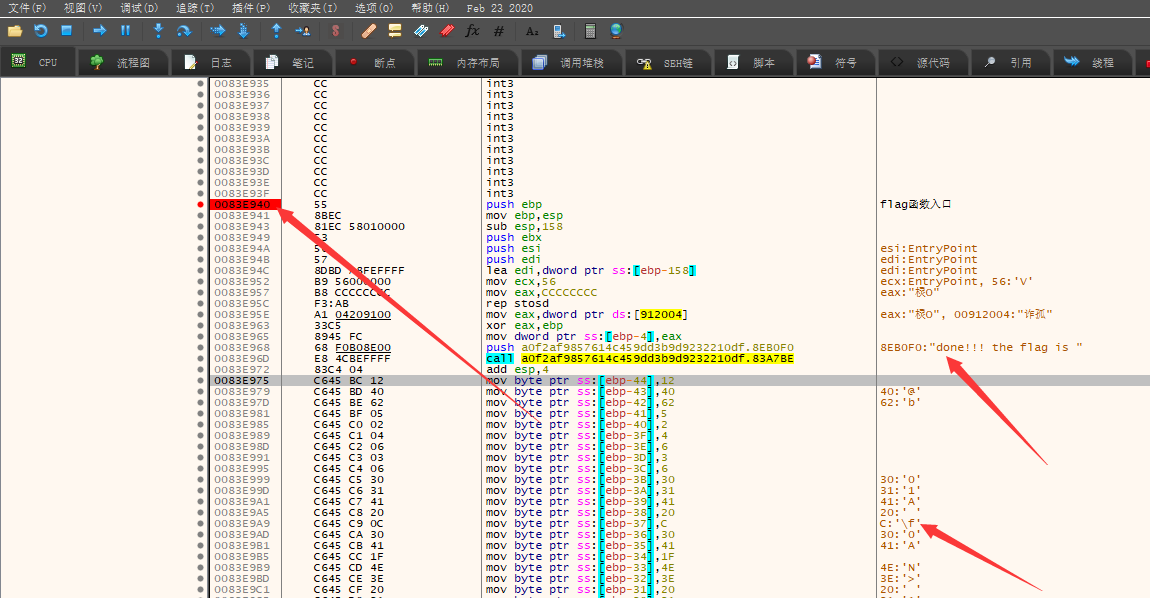

x32dbg ouvrir le programme.

alt + F9

Aller aux fonctions de l'utilisateur:

F7 pour accéder à la fonction.

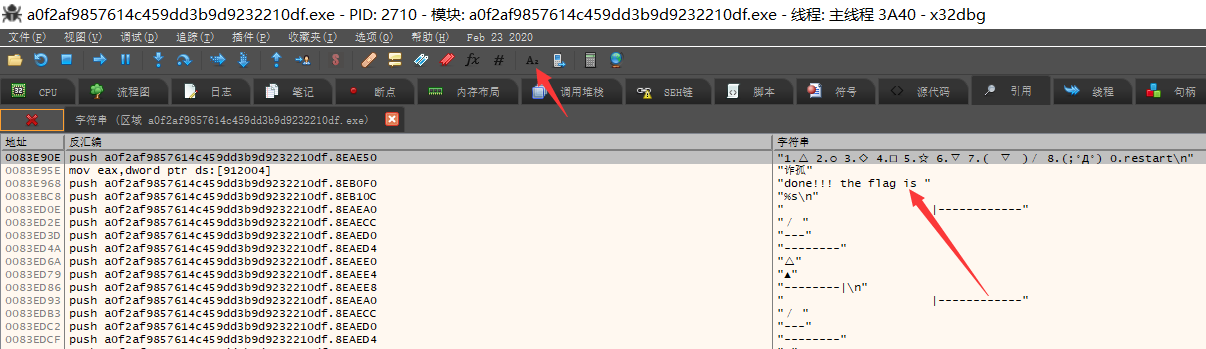

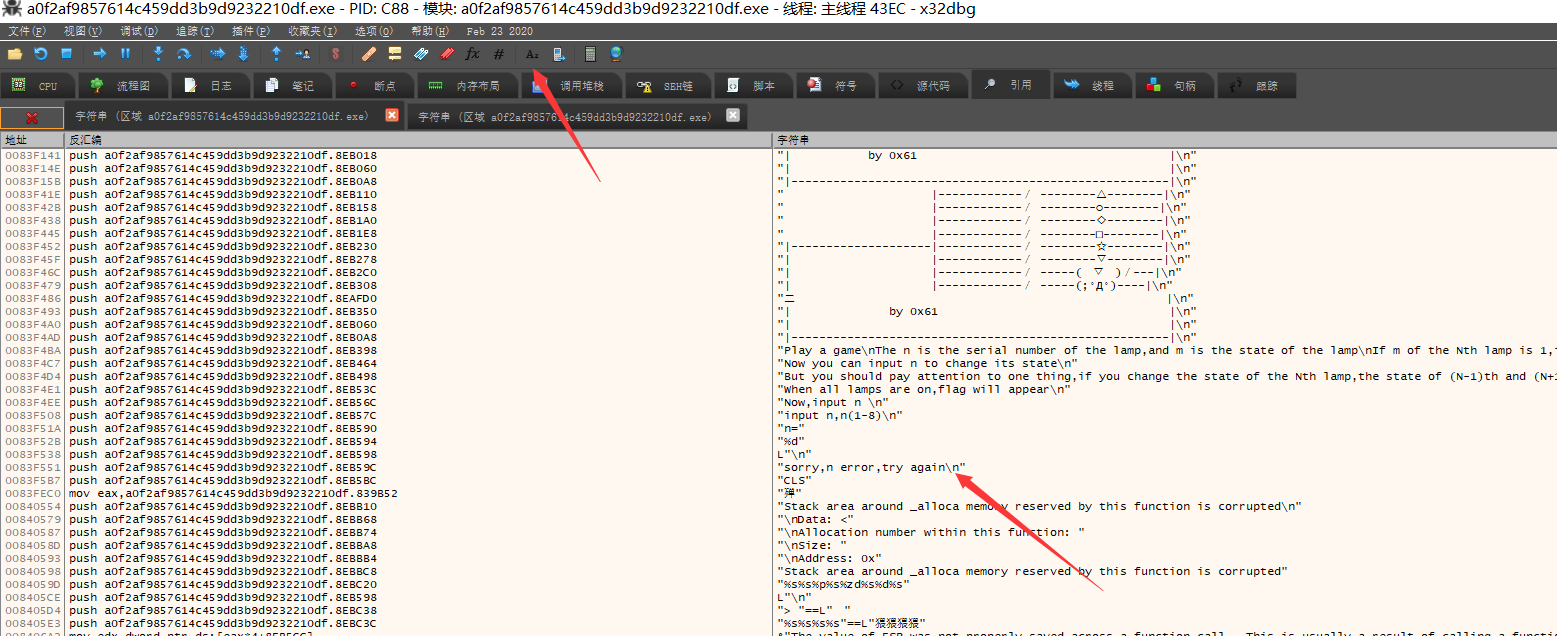

Chaîne de recherche

Il peut y avoir « fait !!! le drapeau est » type trouvé dans la chaîne.

Double-cliquez pour entrer.

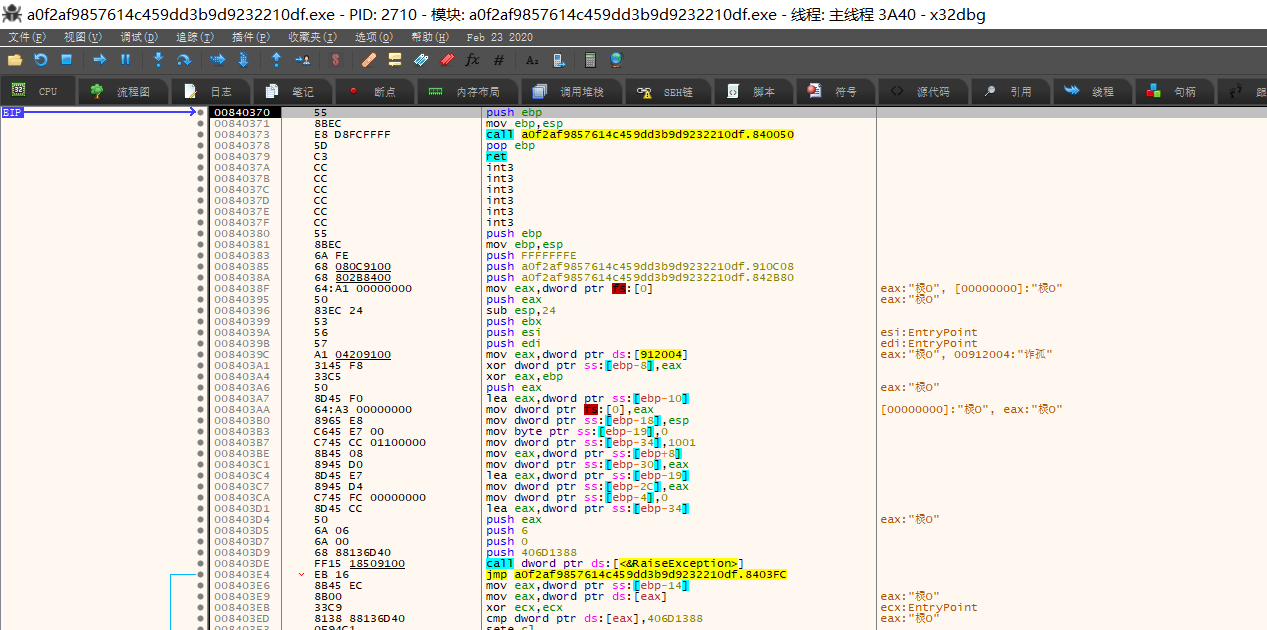

Un point d'arrêt au ebp poussoir.

Savoir où l'entrée de la fonction de drapeau. Mais peut être trouvé, le drapeau ne se produit pas ici.

Mais aussi trouvé beaucoup de caractères alphanumériques ci-dessous. La spéculation, le drapeau généré par le code ci-dessous.

En fait !!! le drapeau est immédiatement AJOUTZ esp, 4

Description Cette fonction n'est pas suivie ret d'aller plus loin (à savoir le drapeau généré). (Ici vous pouvez voir un% s, ce qui est à attribuer au drapeau local% s. Envieux de ceux qui sont nouveaux pour deviner le code !!! chase)

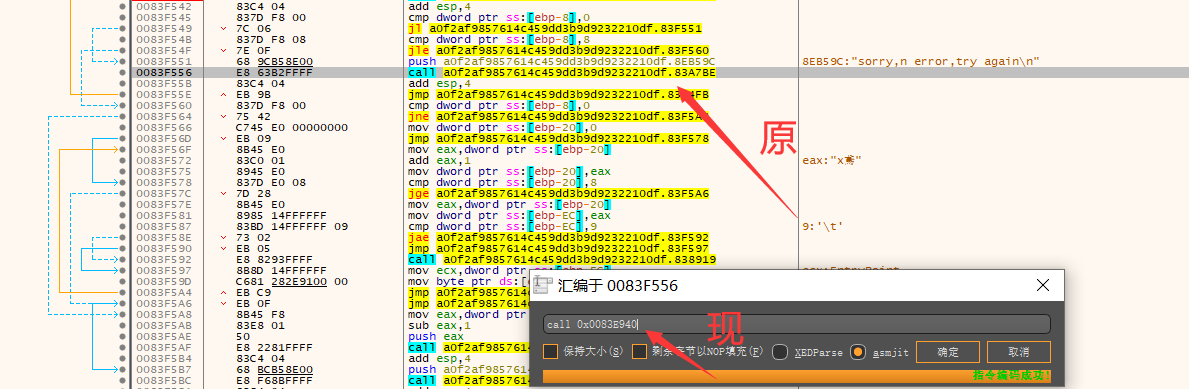

Nous avons essayé de marquer la fonction d'entrée dans d'autres endroits à l'appel.

L'adresse du point d'entrée d'un indicateur de note. J'étais 0x0083E940.

Par exemple: le temps d'initialisation. Ou le paramètre d'entrée ne va pas.

La deuxième tentative suivante, une erreur dans les paramètres d'entrée du temps.

Trouvé dans la chaîne « désolé, n erreur, essayez à nouveau \ n ».

Double-cliquez pour entrer.

Double-cliquez pour modifier l'adresse de saut.

Cliquez sur en haut à gauche coin du fichier -> patch -> fichier patch, l'enregistrer comme 1.exe. Double-cliquez pour ouvrir.

Il suffit d'entrer une série de chiffres. Peut-drapeau.

Pour résumer:

Ce drapeau devrait être considéré comme dynamitage. Parce qu'ils sont fondamentalement pas algorithme de lampe est clair aussi des algorithmes de drapeau peu claires. L'utilisation d'un saut d'appel directement.