HTTP opinión: Usted tiene que saber el protocolo HTTP! ! !

Sabemos, peticiones HTTP se transmiten en la denominada información clara y expresamente se refiere no cifrada, si la petición HTTP es interceptada por los piratas informáticos, y contiene un banco de contraseñas de tarjetas y otros datos sensibles, va a ser muy peligrosa. Para resolver este problema, la empresa Netscape desarrolló el protocolo HTTPS, HTTPS datos cifrados se pueden transmitir, es decir, la transmisión está cifrado, incluso si un hacker para interceptar los datos durante la transmisión no puede ser descifrado, lo que asegura las comunicaciones de red seguras.

I. Fundamentos de la criptografía

-

Plaintext : texto plano se refiere a los datos originales no está cifrada.

-

Texto cifrado : se encripta a continuación, texto plano, se convertirá en una especie de algoritmo de encriptación de cifrado para garantizar la seguridad de los datos originales. El texto cifrado se puede descifrar a obtener el texto claro original.

-

Key : un parámetro clave, que está en texto plano en texto cifrado o texto cifrado se convierten en parámetros del algoritmo de texto claro introducidos. clave simétrica en la llave de clave asimétrica, se utiliza en el cifrado simétrico y el cifrado asimétrico.

3.1 cifrado simétrico

de cifrado simétrico es también llamada clave privada, es decir, la información del remitente y el destinatario utilizando la misma clave para cifrar y descifrar los datos. algoritmo de cifrado simétrico se características, el cifrado de velocidad rápida y de descifrado, adecuados para encriptar grandes cantidades de datos a conocer, un común algoritmos de cifrado simétricos son DES, 3DES, TDEA, Blowfish, RC5 e IDEA.

proceso de cifrar es la siguiente: + texto plano algoritmo de cifrado de clave privada + => texto cifrado

proceso de descifrado es el siguiente: El algoritmo de cifrado descifrado + tecla + privada => texto plano

clave de cifrado simétrico se llama la clave privada utilizada en individuos privados secretas claves privadas representa clave, que es la clave no puede ser comprometida.

Su proceso de cifrado y descifrado clave privada utilizada en el proceso es la misma clave privada, que está citando cifrado que se llama una "simetría". Desde algoritmo de cifrado simétrico es público, por lo que una vez que la clave privada se ve comprometida, a continuación, el texto cifrado es fácil de ser violada, la clave de cifrado simétrico gestión de la seguridad inconveniente es difícil.3.2 El cifrado asimétrico

de cifrado asimétrico es también llamado cifrado de clave pública. El cifrado asimétrico en comparación con el cifrado simétrico, una mejor seguridad. El cifrado simétrico comunicarse partes utilizan la misma clave, si el partido clave se filtró, se quebró toda la comunicación. En lugar de utilizar un par de cifrado de clave simétrica, es decir, pública y privada, y los dos de dos en dos. La clave privada se guarda a sí mismo, no filtró exterior. Clave es una clave pública, cualquier persona puede obtener la clave. clave privada cifrada con una clave pública o cualquier, al ser descifrado por el otro.

Cifrada a través de texto cifrado de clave pública solamente se puede descifrar la clave privada, de la siguiente manera:

+ tecla de texto plano + + clave pública algoritmo de cifrado => texto cifrado, descifrado el algoritmo de cifrado privada + => texto plano

se encripta texto cifrado de clave privada sólo se clave pública puede ser descifrado de la siguiente manera:

algoritmo de cifrado de texto claro + + clave privada => texto cifrado, descifrado el algoritmo de cifrado de clave pública + + => texto claro

porque el cifrado y descifrado usando dos claves diferentes, que el cifrado asimétrico la razón "asimétrica" es.

El cifrado asimétrico para cifrar y descifrar la desventaja de que se necesita mucho tiempo, lento, adecuado sólo para pequeñas cantidades de datos a cifrar.

La principal algoritmo utilizado en el cifrado asimétrico tiene: RSA, Elgamal, Rabin, DH , ECC ( Criptografía de Curva Elíptica) y similares.

Dos. HTTPS proceso de comunicación

-

HTTPS

HTTPS protocolo HTTP = protocolo + SSL / TLS protocolo, en el curso de HTTPS transmisión de datos, las necesidades de datos que se cifran y descifran utilizando / TLS, necesidades de datos cifrados SSL para ser transmitida a través de HTTP, HTTPS se puede ver una por el HTTP y SSL / TLS juntos colaboración. -

El SSL

el SSL significa Secure Sockets Layer, es decir, Secure Sockets protocolo de la capa, para proporcionar seguridad e integridad de datos de un protocolo de comunicaciones seguro para la red. El protocolo SSL es Netscape invención en 1994, y más tarde varios navegadores soporte SSL, su última versión es la 3.0 -

TLS

se encuentra TLS Transport Layer Security es, a saber, Transport Layer Security, la última versión de la TLS (Transport Layer Security, Transport Layer Security) es un nuevo protocolo IETF (Internet Engineering Task Force, Internet Engineering Task Force) para desarrollar, que se construye en la parte superior de SSL 3.0 especificación del protocolo, la versión de seguimiento de SSL 3.0. Existen diferencias significativas entre TLS y SSL 3.0, fundamentalmente diferentes algoritmos de cifrado son compatibles, por lo que no SSL3.0 interoperar con TLS. Aunque el algoritmo de cifrado TLS en diferentes SSL3.0, pero en nuestra comprensión del proceso de HTTPS, SSL y TLS que puede ser visto como el mismo protocolo. -

HTTPS para la seguridad y la eficiencia, mientras se utiliza un cifrado simétrico y asimétrico. Los datos se transmiten de cifrado simétrico, proceso de cifrado de clave simétrica requiere un cliente, con el fin de garantizar que la clave se puede transmitir al servidor de seguridad usando una clave de cifrado asimétrico para cifrar la transmisión, en general, los datos el cifrado simétrico, la clave de cifrado simétrica para ser utilizado en la transmisión de cifrado asimétrico.

-

HTTPS procedimiento de transporte se desarrollará en tres claves:

el público y el servidor de claves privadas, cifrado asimétrico se utiliza para

clave de cliente generado de forma aleatoria, que se utiliza para el cifrado simétrico -

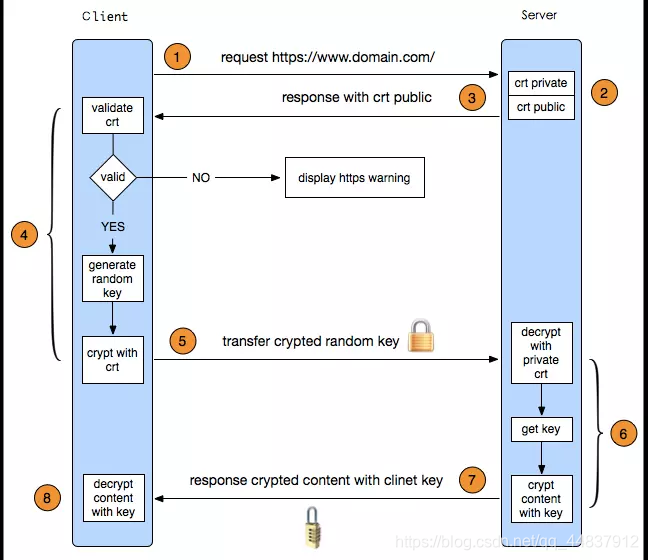

Una solicitud HTTPS contiene en realidad dos HTTP transporte, que puede ser subdividida en 8 pasos.

1. El cliente envía una solicitud al servidor HTTPS, el servidor está conectado al puerto 443

2. servidor tiene un par de claves, a saber, una clave pública y una clave privada, se utiliza para utilizar el cifrado asimétrico, el servidor posee la clave privada, no puede ser filtrado, la clave pública se puede enviar a nadie.

3. El servidor envía su clave pública para el cliente.

4. El cliente tras cliente recibe la clave pública del servidor, se comprobará la clave pública para verificar su legitimidad, si encuentra un problema con la clave pública, entonces el transporte HTTPS no puede continuar. Estrictamente hablando, esto debería ser la legitimidad del certificado digital enviado por el servidor para verificar la legitimidad del cliente sobre cómo verificar el certificado digital, que se explicará a continuación. Si la clave es calificado, entonces el cliente genera un valor aleatorio, el valor aleatorio se utiliza para la clave de cifrado simétrico, la clave clave de cliente que llamamos, es decir, clave de cliente, por lo que el concepto y el servidor extremo de la llave es fácil de distinguir. A continuación, la clave del servidor cliente asimétrica pública de cifrado y clave de cliente se convierte en un texto cifrado, hasta el momento, la primera petición HTTP en HTTPS final.

5. El cliente inicia una segunda petición HTTP a HTTPS, el cliente después de la clave de cifrado al servidor.

6. Después de que el servidor recibe el cliente de texto cifrado, se hará uso de su propia clave privada para descifrar asimétrica, es decir, el texto en claro después de descifrado de claves del cliente, y la clave de cliente que utiliza el cifrado simétrico de los datos, por lo se convierte en los datos de texto cifrado.

7. El servidor transmite entonces a texto cifrado encriptado cliente.

8. El cliente recibe el texto cifrado enviado por el servidor, la clave simétrica descifrada con su cliente, el servidor envía los datos obtenidos. El segundo extremo de las solicitudes HTTPS HTTP, HTTPS transferencia entera está completa.