>>> Directorio tutorial de Linux <<<

Gestión de autoridad-2.1 SetUID

Escriba en el frente: si termina la inspección usted mismo, puede haber algunos errores. Si encuentra algo incorrecto, puede dejarme un mensaje o un mensaje privado a continuación, lo corregiré lo antes posible

1. La función de SetUID

-

Solo los programas binarios ejecutables pueden establecer permisos SUID (la configuración normal de archivos y directorios no tiene sentido)

-

Ordene al ejecutor que tenga permisos x (ejecutar) en el programa

-

Ordene al ejecutor que obtenga la identidad del propietario del archivo de programa al ejecutar el programa

-

El permiso SetUID solo es válido durante la ejecución del programa, lo que significa que el cambio de identidad solo es válido durante la ejecución del programa

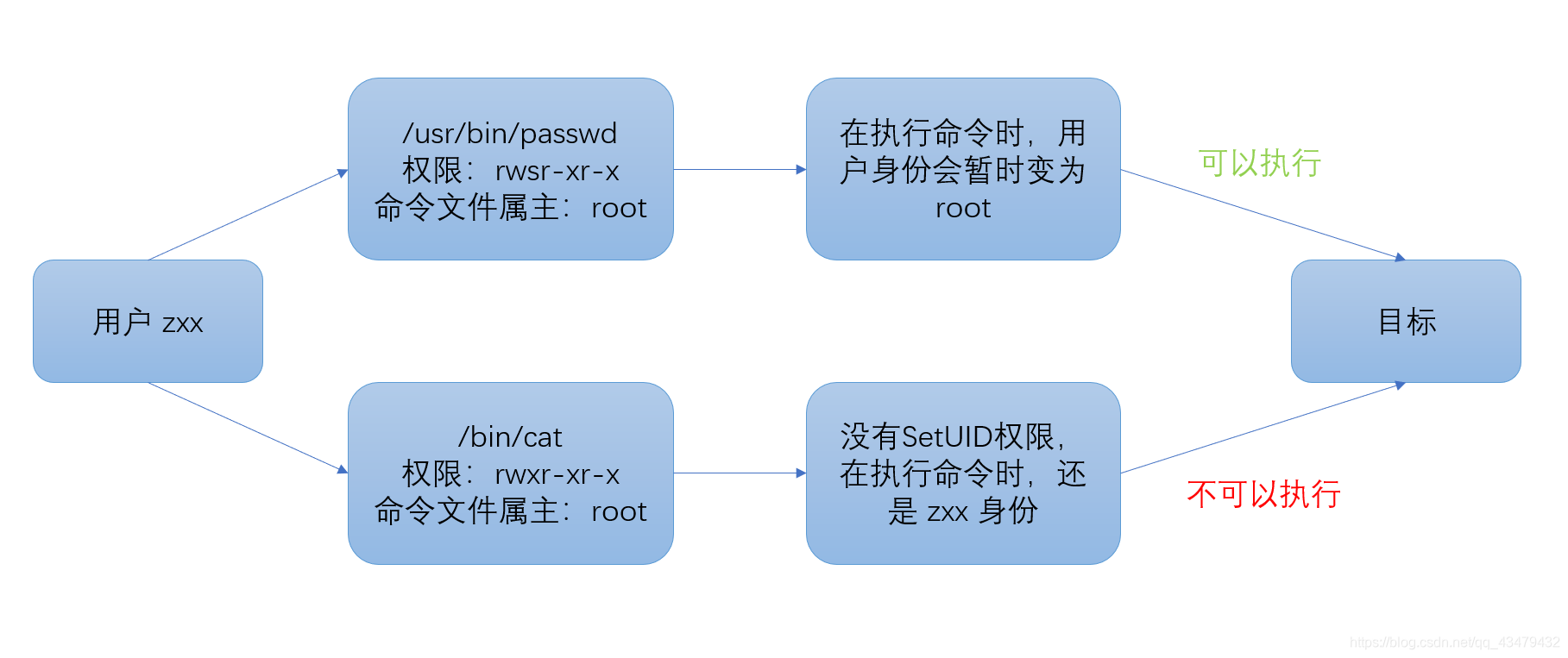

2. Ejemplos

-

El comando passwd tiene autoridad SetUID, por lo que los usuarios comunes pueden cambiar sus propias contraseñas.

-

El comando cat no tiene permiso SetUID, por lo que los usuarios comunes no pueden ver el contenido del archivo / etc / shadow a través de cat

3. Cómo configurar SetUID

-

chmod 4755 [nombre de archivo]

-

O chmod u + s [nombre del archivo]

-

El número 4 representa la autoridad SUID

4. Cómo cancelar SetUID

5. SetUID peligroso

-

Los directorios clave deben controlar estrictamente los permisos de escritura, como "/", "/ usr", etc.

-

La configuración de la contraseña del usuario debe cumplir estrictamente con los tres principios de contraseña

-

Haga una lista de los archivos que deberían tener el permiso SetUID de manera predeterminada en el sistema y compruebe regularmente si hay otros archivos configurados con permisos SUID

-

Nota: Si vim tiene permisos SUID, los usuarios normales podrán usar vim para modificar cualquier archivo

Escriba en el reverso: Espero que estas explicaciones le sean útiles, espero que a todos les guste y le presten atención. Su apoyo es mi mayor motivación (๑> <๑)