Wireshark

Captura de paquetes, análisis de protocolos.

Habilidades esenciales!

Cuando todos los paquetes de datos transmitidos de una computadora a otra se transmiten en el cable de red, puede usar Wireshark para capturarlo, extraer toda la información del contenido y analizar el contenido del protocolo transmitido en su paquete.

Principio:

Wireshark en sí es un software de análisis de paquetes. Los componentes reales utilizados en el proceso de captura de paquetes no son Wireshark en sí. Los componentes que utiliza son:

- Libpcap —— Linux

- Winpcap —— Windows

Utilice el componente de captura de paquetes anterior para capturar el paquete. Después de que la captura del paquete sea exitosa, los datos del paquete se pasarán a Wireshark. Hay una definición de decodificación de paquetes en Wireshark, y luego el "0101 ..." capturado se decodificará y analizará.

Uso básico

1. La

captura de tráfico en modo promiscuo generalmente captura el tráfico en el que entra y sale el host, pero el modo promiscuo está activado, todos esos paquetes no se envían a mi dirección IP, dirección MAC de tarjeta de red, ni multidifusión, ni paquetes de difusión Será agarrado por mi tarjeta de red. Si no se marca, no se capturarán los paquetes de datos que no sean la dirección IP enlazada de mi tarjeta de red local.

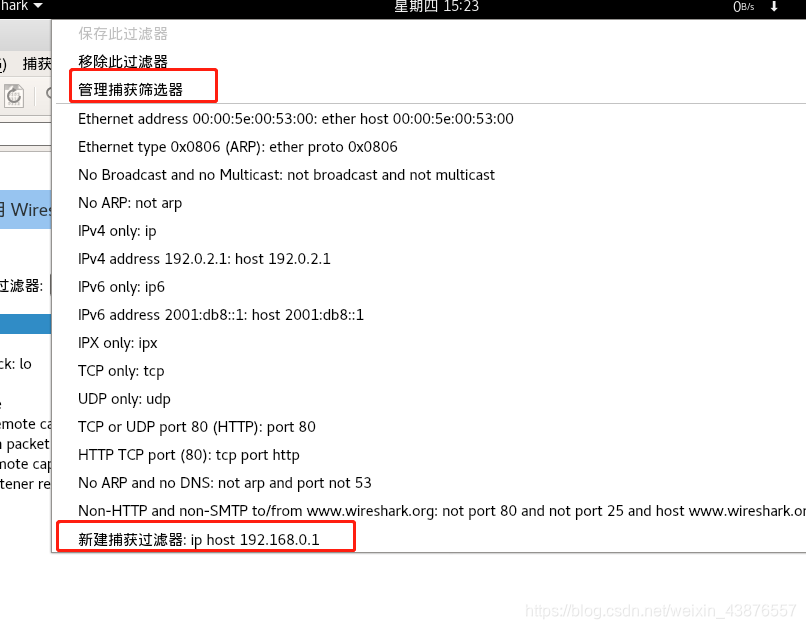

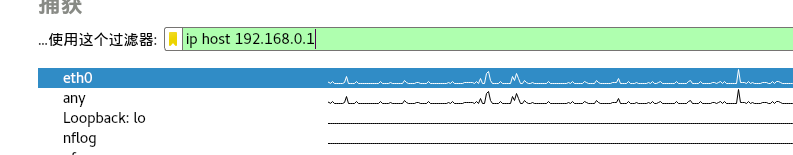

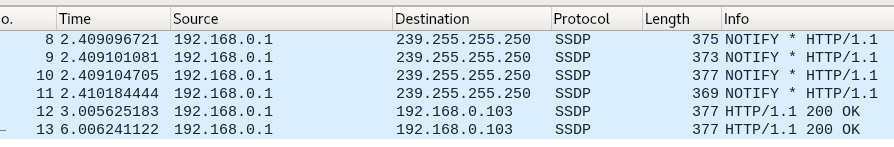

2. Filtro de captura de paquetes

Después de seleccionar el modo promiscuo, se capturará una gran cantidad de paquetes de datos y una gran cantidad de paquetes de datos afectará el análisis de los protocolos de red.

El filtro de captura de paquetes puede filtrar los paquetes que no quiero capturar.

El filtro de captura de paquetes se desarrolla a través de algunos formatos de desarrollo de uso común.

Por ejemplo:

------------------------------------------------ -------------------------------------------------- -------------------------------------------------- -------------- Hay dos tipos de filtros:

- Filtro de captura de paquetes

- Filtro de pantalla

4. Preferencias

Ajuste personalizado

Tipos de paquetes de protocolo comunes

Estructura de capas de paquetes

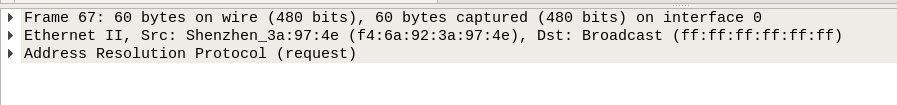

arp,

por ejemplo: la

primera capa muestra las estadísticas relevantes del paquete, cuántas tramas, su tamaño y el tiempo de transmisión del paquete relacionado se registran. El software de análisis Wireshark me dio las estadísticas.

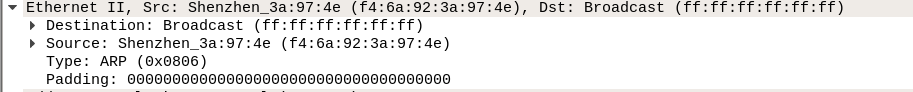

El encabezado del paquete Ethernet de la segunda capa solo comienza a ingresar el campo de contenido específico del paquete de datos.

Estas cuatro capas son la dirección de destino, la dirección de origen, el tipo de protocolo del encabezado de la capa superior del encabezado de la segunda capa, el campo de ocupación y la

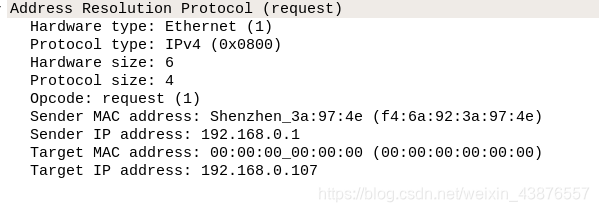

tercera capa es el encabezado arp real.

Son el tipo de dirección de hardware (1 significa Ethernet), IP de pantalla, longitud de dirección de hardware (6 bytes), dirección IP (4 bytes), código de operación (paquete de solicitud arp), envío de MAC, final de envío IP, objetivo MAC. IP en el lado del objetivo.

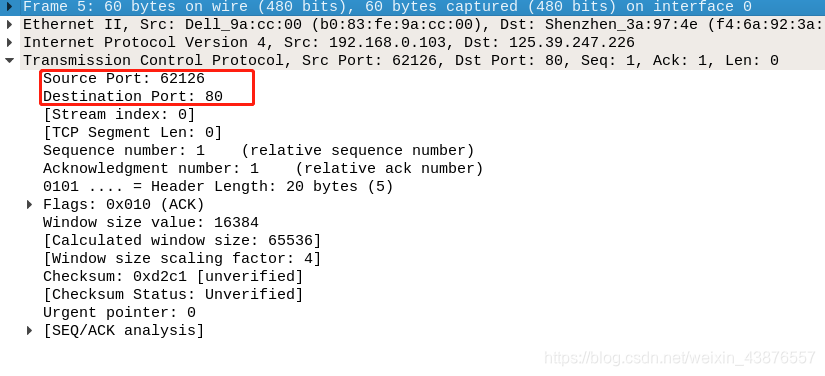

lcmp tcp—

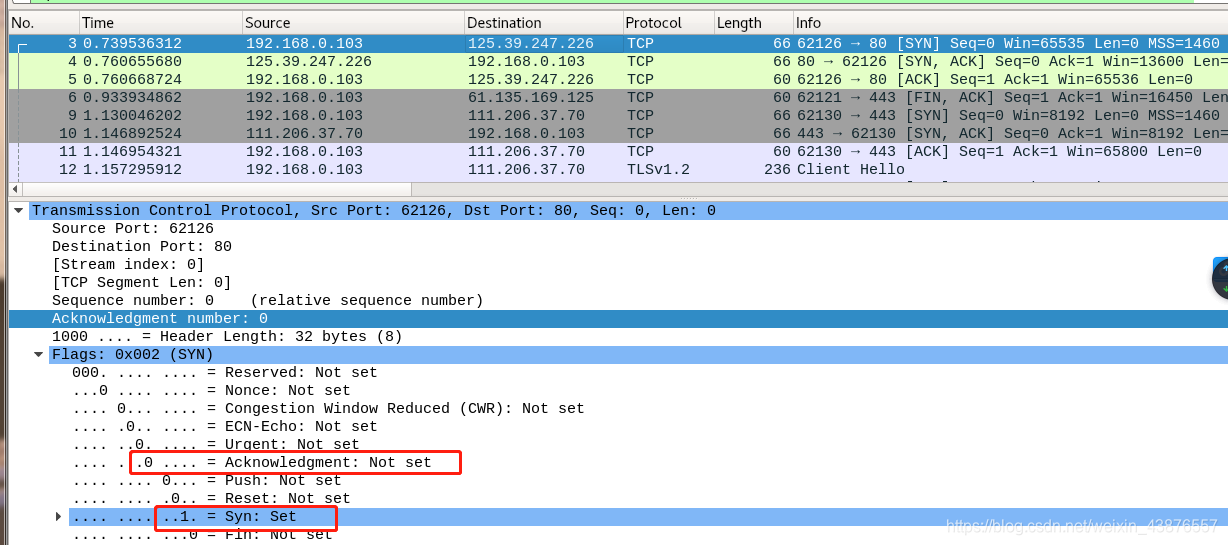

Apretón de manos de

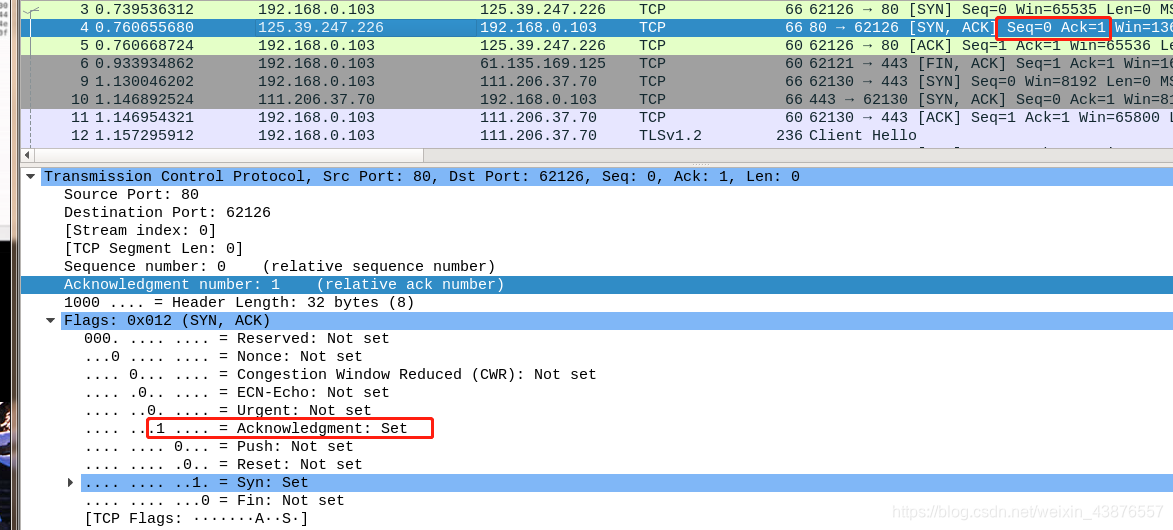

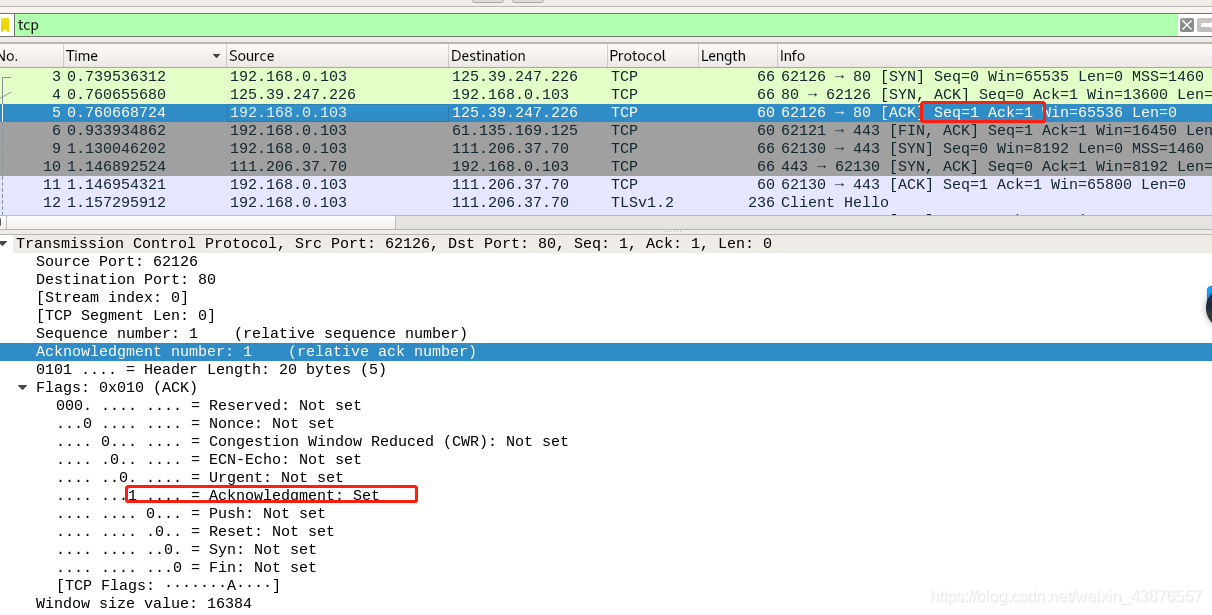

tres vías Apretón de manos de tres vías:

primer paquete: syn = 0, ack = 0

segundo paquete: seq = 0, ack = 1

tercer paquete: seq = 1, ack = 1

udp

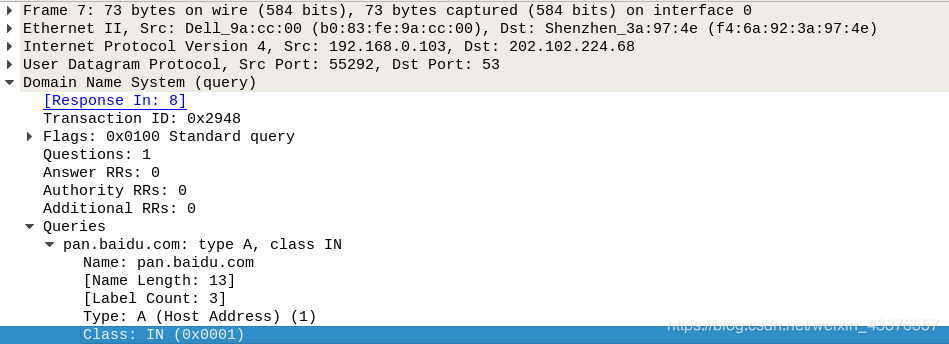

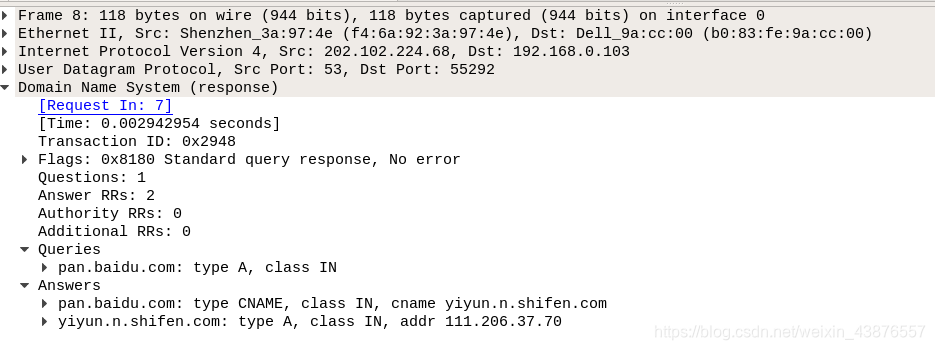

dns

se basa en udp de cuatro capas Un protocolo de capa de aplicación del protocolo.

Respuesta:

http

ftp

Estadísticas de información

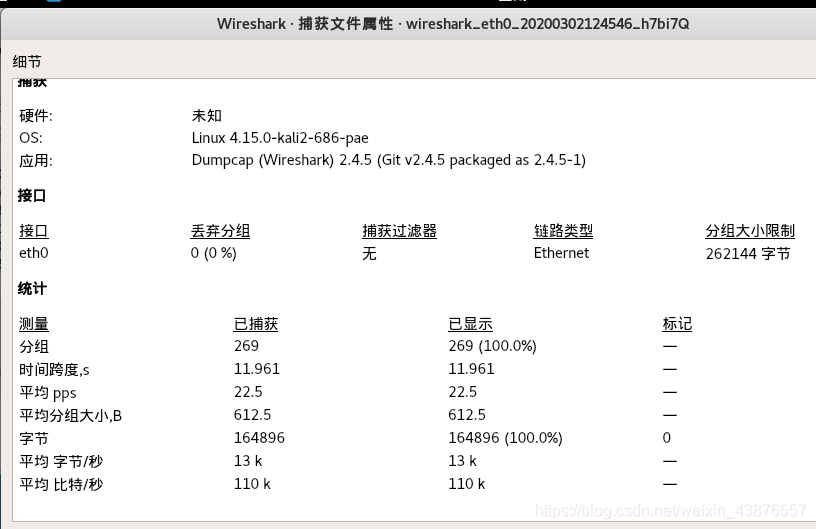

Estadísticas—> Atributo del archivo de captura

Obtenga información resumida de este archivo de captura de paquetes.

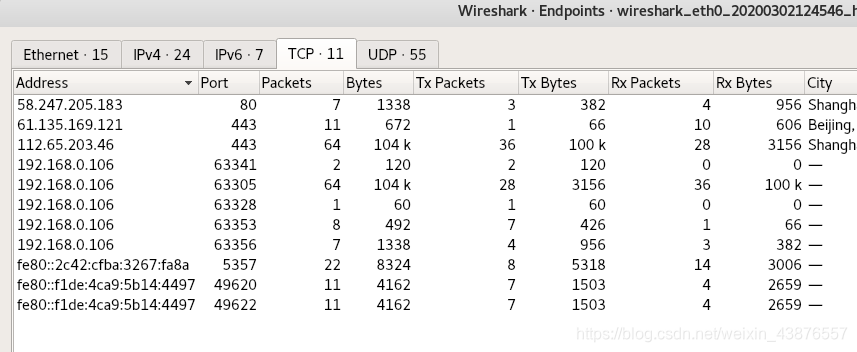

Estadísticas—> Punto final

Puede verse que los paquetes de datos que se muestran en la ventana que se ve actualmente son los paquetes de datos correspondientes de varias comunicaciones de direcciones IP.

Si ha enviado una gran cantidad de paquetes de datos, ahora necesita comprender el paquete de datos que está capturado actualmente, qué máquina tiene la mayor cantidad de datos, puede usar esta vista.

Estadísticas—> Clasificación de protocolo

Puede saber qué protocolo y qué tipo de paquetes de datos se capturan actualmente.

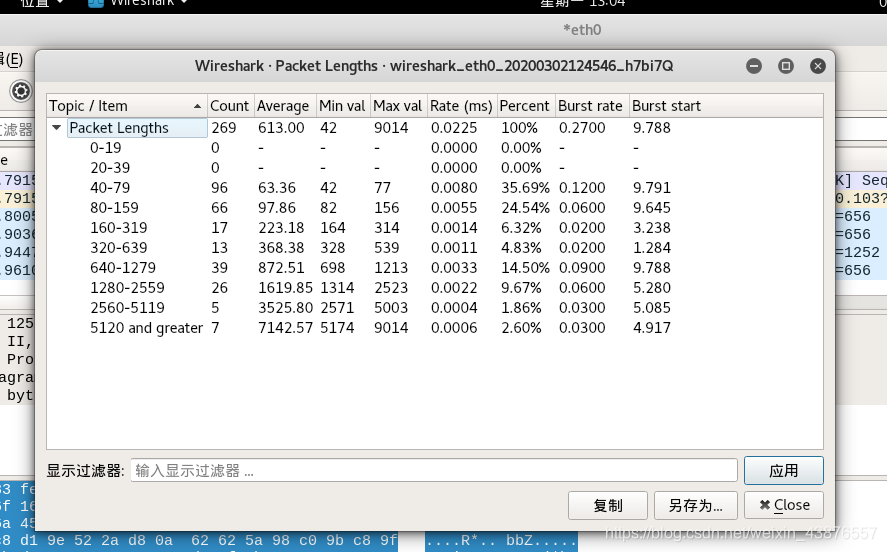

Estadísticas—> Longitud del paquete

De acuerdo con la longitud del paquete, puede verificar si el flujo actual es tráfico grande o tráfico pequeño en nuestra red. Se genera una gran cantidad de paquetes pequeños y el rendimiento de la red no es bueno. Puede haber algún tipo de ataques de capa de red.

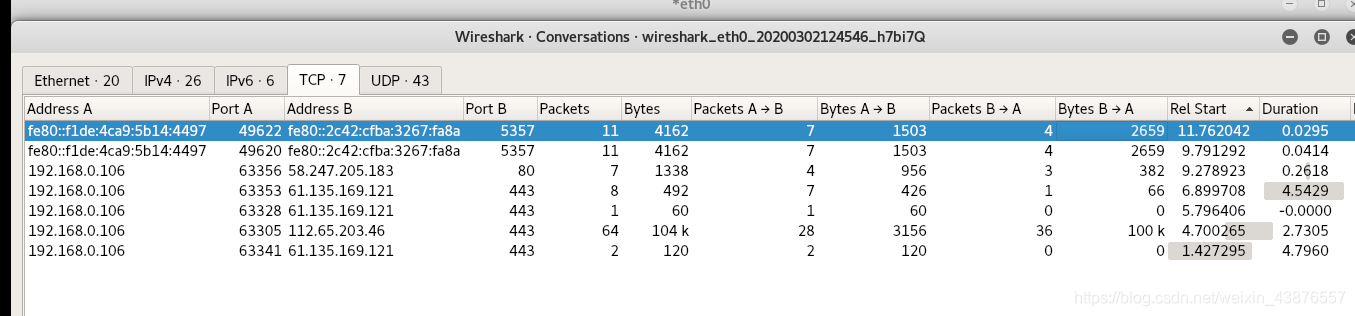

Estadísticas-> Conversación

Puede obtener una comprensión más clara de la conversación entre las dos máquinas, la cantidad de datos que se transfieren entre ellas y la cantidad de la capa de red.

Por ejemplo, ahora que el ancho de banda de la red está ocupado, se puede entender que la IP ocupa una gran cantidad de ancho de banda.

Solución de implementación de captura de paquetes empresariales:

- Oledor

- Cace / cauce

- piloto de cascad