Durante la epidemia en el país, no hay motivación para aprender, o comenzó a escribir ensayos en buenos amigos en coche y sentir la quemadura de las tareas de aprendizaje. Por lo que las ventajas de la auto-control es una persona muy importante!

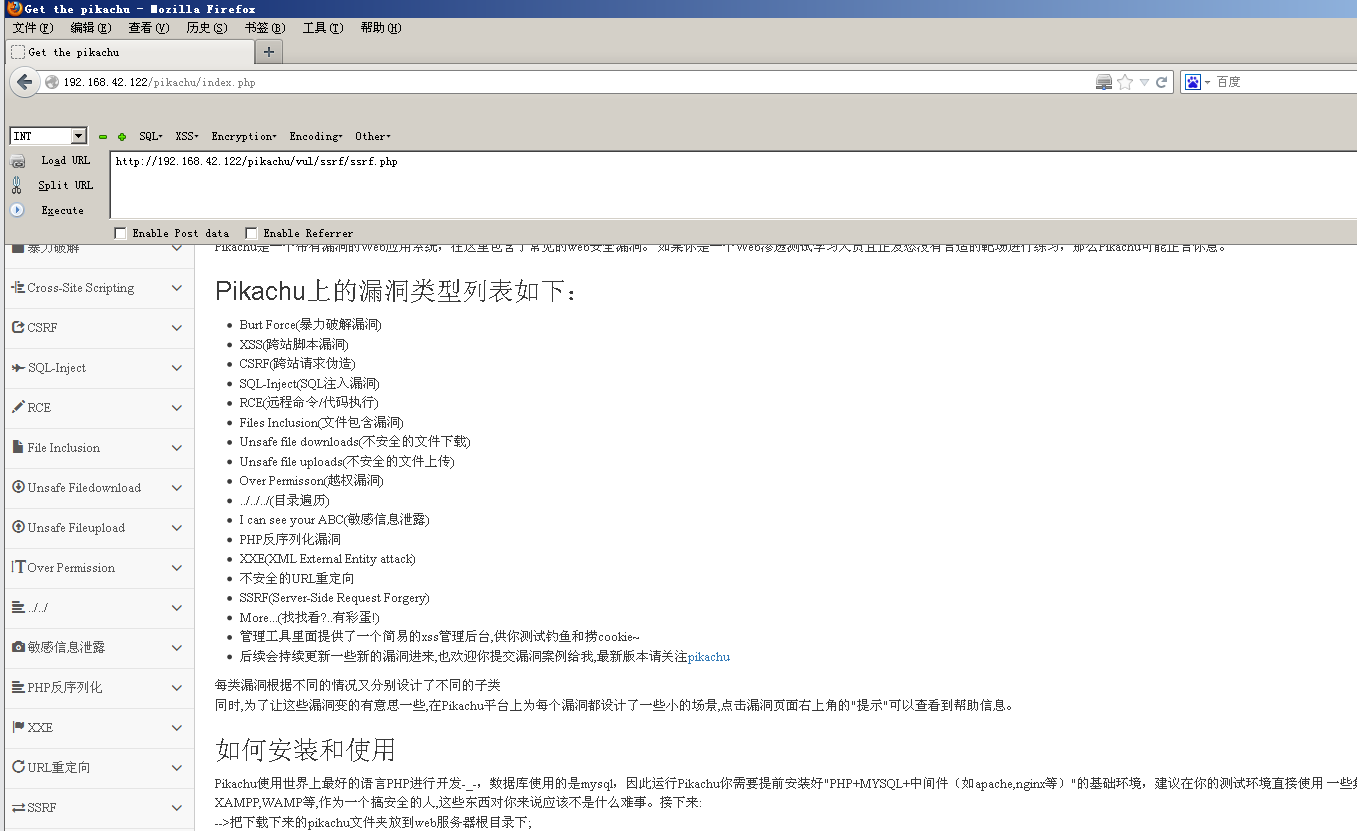

El estudio se ha de inyectar la práctica pikachu, estableció por primera vez el medio ambiente, que se utiliza aquí es entorno phpstudy, descargar pikachu, la carpeta se copian en el directorio de phpstudy / PHPTutorial / WWW, lo que sigue es lo que busco en una dirección de disco de red disponible para su descarga.

Link: https: //pan.baidu.com/s/1bTc0XaSi0GnVcO5VfC8dBQ

código de extracción: DL16

A continuación, busque config.inv.php según la carpeta de imágenes, abra el directorio en el que llenará la contraseña

Estoy aquí para modificar la contraseña de la raíz, entonces podemos utilizar la máquina virtual XSS, visite el sitio web de la brigada comenzó a aprender el.

Abra el lado izquierdo de la página principal es mi contenido que desean aprender hasta.

En primer lugar, la fuerza bruta

En primer lugar hablar acerca de la herramienta de la fuerza bruta suite de eructar

Con esta herramienta podemos enviar sitio de información bajado y se analiza, a continuación, el crack, que contiene muchos módulos, este experimento se utilizó intruso este módulo que se puede interceptar los paquetes de datos de una variable de parámetros personalizados de forma y automatizado reproducción de acuerdo con la política. Comúnmente utilizada en el proceso de automatización de la fuerza conjetura / bruta. No hablamos mucho aprendizaje inicio bruta.

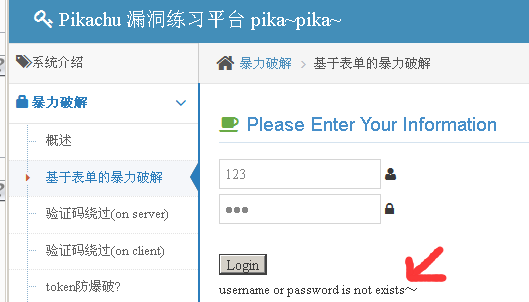

1. basada en formularios explosión de la violencia

En primer lugar, abrimos la herramienta de configuración de proxy del navegador - Avanzado - Red - Configuración - manual del proxy

Por lo que podemos empaquetar primero y luego quedar atrapados por la suite de brup modificar la configuración después de la realización de nuestra primera prueba, introduce una contraseña de cuenta, y luego ver el punto de paquetes baño eructar abierta enviada

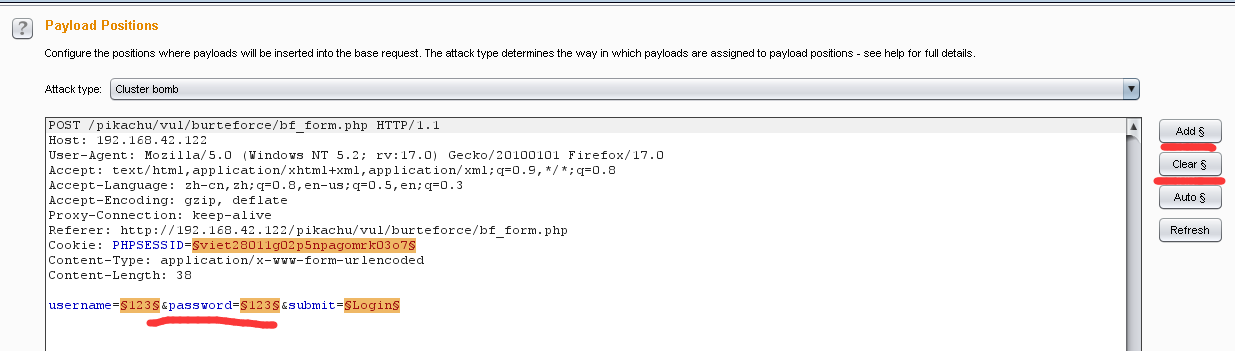

Haga clic derecho en la columna de la naranja y luego se enviará el paquete para el intruso, primero limpiar la parte variable de la contraseña de la cuenta y luego añadir el tipo de variable a los ataques con bombas de racimo

Los buenos resultados se cambian

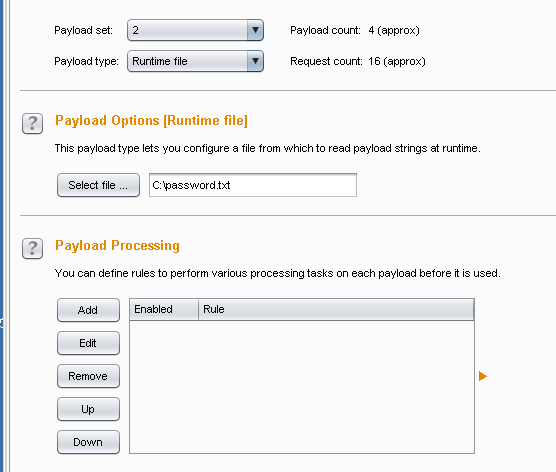

A continuación, hacemos clic en la opción de introducir cargas útiles

Los dos la carga útil se establece en el archivo de tiempo de ejecución y añadir la contraseña apropiada luego comienzan a atacar a la presente

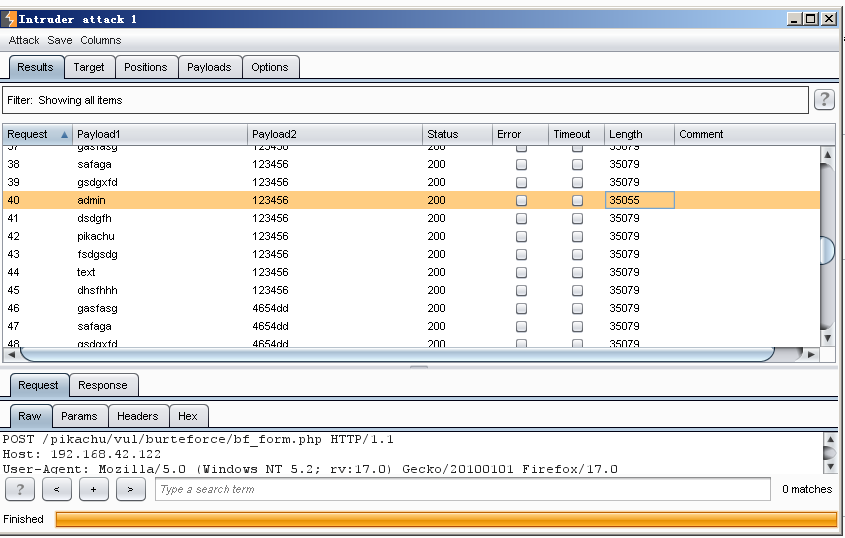

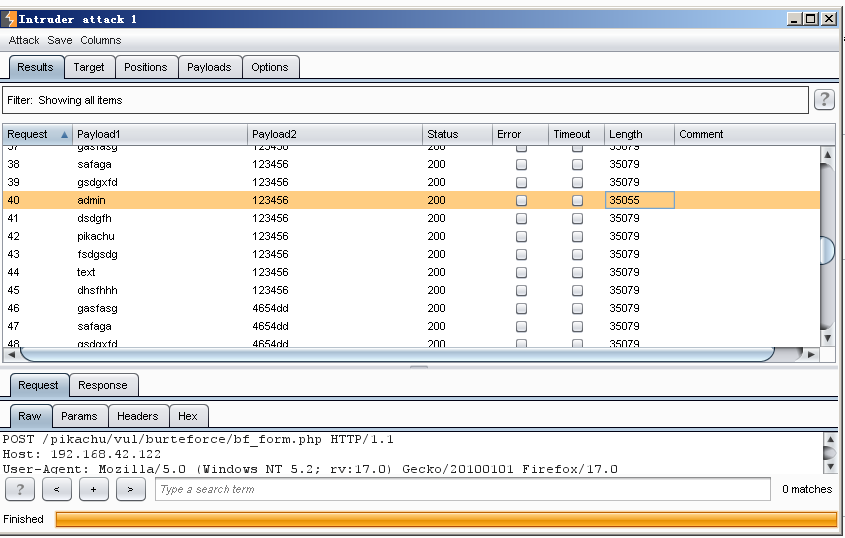

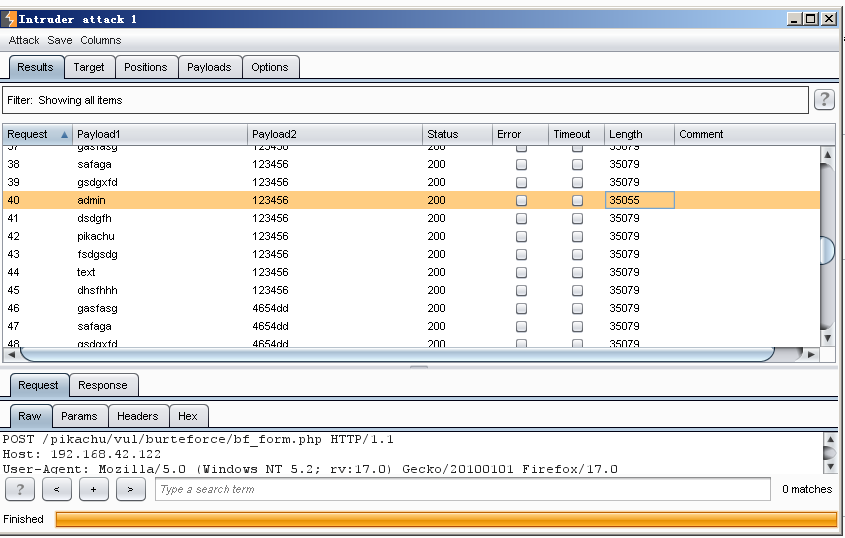

Después de esperar por la terminación de la rotura, el derecho puede comparar diferentes longitud de datos para determinar la contraseña de la cuenta correcta, como se muestra en la figura. Este es el tipo más simple de la fuerza bruta.

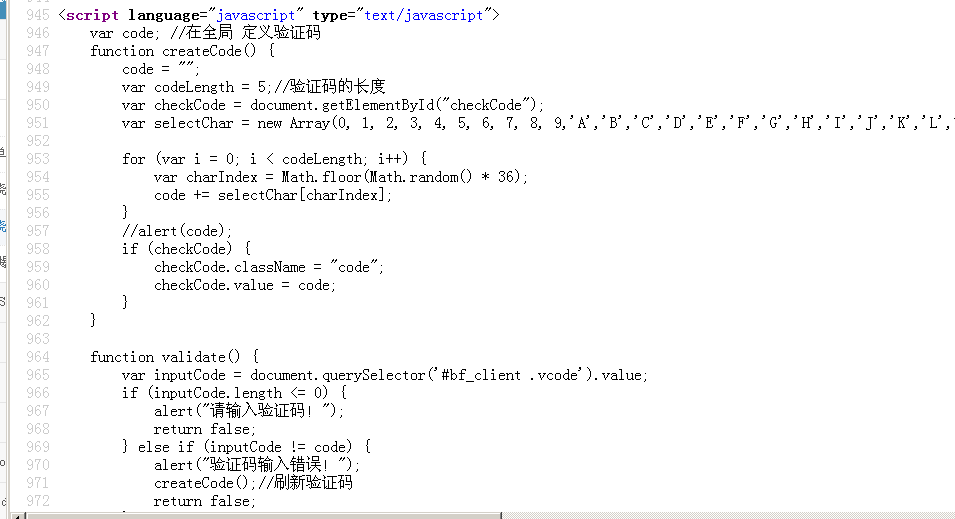

Código -on cliente- 2. inseguro para la demostración experimental de derivación

Hemos encontrado que haga clic en Ver origen de página, se genera el código y verificado por código js en el primer plano, esto no es seguro, entramos por primera vez con éxito un código de verificación, a continuación, ver la captura por habitación eructo

Vamos a capturar el paquete al módulo repetidor (paquete puede ser procesado, y continúa enviando), el código de verificación será cambiado a otro, y luego devolver los resultados se ven

En el siguiente diagrama, se encuentra ningún error código de verificación del sistema, pero no hay ninguna contraseña de la cuenta del sistema, lo que indica que el código ha sido anulada nosotros, entonces podemos romper la contraseña de la cuenta como una variable para romper a través de la violencia ordinaria.

Los resultados son como sigue.

3. servidor de código inseguro -on

En primer lugar, abrimos el agente casualmente un código de verificación se envía a la captura repetidor entonces pronta nos permite ver el código de error

Luego volver a generar un código de verificación con el código de verificación de la página y luego tratar de devolver el nombre de usuario resultado correcto y no existe contraseña

Luego, cuando seguimos utilizando este código para modificar los intentos de contraseña de cuenta y encontramos que el código se puede utilizar varias veces bajo esta podemos repetir los pasos anteriores utilizando el intruso grieta

Los resultados son los siguientes, romper el éxito de este experimento, debido a mi suite eructo así que no puedo repetir el código alfabeto chino fue cambiado para facilitar la visualización

4.token antiexplosión?

Vemos la forma en forma de elementos encontrados en la consola abrimos la página cuando el token es generado por un grupo de cadena, y luego al momento de enviar la contraseña de la cuenta, además de la autenticación, sino también para comprobar que el valor token generado

Mediante la consulta del código de fondo, se le puede encontrar valor de primer token si la comparación se cuenta relativamente correcta y contraseña es correcta o no.

De esta manera se puede evitar que la fuerza bruta? Obviamente no, porque el valor del token se mostrará cada vez que genera para formar dentro, aunque por ocultada, pero se puede encontrar en la página galleta de código sólo tiene que escribir una herramienta símbolo se obtienen valores para cada valor adquirido, y luego a la fuerza bruta que se puede lograr.