Inhaltsverzeichnis

2. Klassifizierung der Blockchain

5. Die Verteilungsmethode der Blockchain auf Buchhaltungsrechte

8.2 Digitale Signatur und Sicherheitsprobleme von Bitcoin

8.3 Forks und Entwicklungen von Bitcoin

1. Einleitung

„Blockchain ist ein neues Anwendungsmodell der Computertechnologie wie verteilte Datenspeicherung , Punkt-zu-Punkt-Übertragung , Konsensmechanismus und Verschlüsselungsalgorithmus . Es ist ein wichtiges Konzept von Bitcoin. Es ist im Wesentlichen eine dezentrale Datenbank und gleichzeitig.“ wie Bitcoin. Die zugrunde liegende Technologie ist eine Reihe von Datenblöcken, die mithilfe kryptografischer Methoden miteinander verknüpft sind.“

Die Blockchain entstand aus Bitcoin . Am 1. November 2008 veröffentlichte eine Person, die behauptete, Satoshi Nakamoto zu sein, den Artikel „Bitcoin: A Peer-to-Peer Electronic Cash System“ [4], in dem sie das P2P- basierte Architekturkonzept erläuterte Elektronische Geldsysteme wie Netzwerktechnologie, Verschlüsselungstechnologie , Zeitstempeltechnologie , Blockchain-Technologie usw. markieren die Geburtsstunde von Bitcoin.

2. Klassifizierung der Blockchain

2.1 Öffentliche Kette

Eine öffentliche Kette bezieht sich auf eine Blockchain, die von jedem auf der Welt gelesen werden kann, jeder kann eine Transaktion senden und die Transaktion effektiv bestätigt werden, und jeder kann am Konsensprozess teilnehmen – der Konsensprozess bestimmt, welcher Block hinzugefügt werden kann Blockchain und geben Sie den aktuellen Zustand an. Öffentliche Blockchains gelten oft als „vollständig dezentralisiert“. Es zeichnet sich durch Unveränderlichkeit, Anonymität und Offenheit, niedrige technische Schwelle und echte Dezentralisierung aus. Jeder Teilnehmer kann alle Kontostände und alle seine Transaktionsaktivitäten einsehen. Die Hauptanwendungen der öffentlichen Kette sind Bitcoin, Ethereum usw.

2.2 Konsortialkette

Im Allgemeinen handelt es sich bei der Allianzkette um eine „kastrierte öffentliche Kette“, die sich auf eine Blockchain bezieht, deren Konsensprozess von vorab ausgewählten Knoten gesteuert wird. Es wird hauptsächlich in B2B-Szenarien wie interinstitutionellen Transaktionen, Abwicklungen oder Liquidationen eingesetzt. Beispielsweise können Systeme wie Interbankzahlung, Abwicklung und Clearing die Form von Allianzketten annehmen und die Gateway-Knoten jeder Bank als Buchhaltungsknoten nutzen.

2.3 Private Kette

Eine private Kette bedeutet wörtlich eine vollständig private Blockchain, also eine Blockchain mit Schreibzugriff nur in den Händen einer Organisation. Der Lesezugriff ist entweder öffentlich zugänglich oder eingeschränkt. Die Lese- und Schreibrechte auf der Blockchain sowie die Teilnahmeberechtigungen an der Buchhaltung richten sich nach den Regeln der Allianz. Das gesamte Netzwerk wird von den Mitgliedsinstitutionen gemeinsam verwaltet, und der Zugriff auf das Netzwerk erfolgt im Allgemeinen über die Gateway-Knoten der Mitgliedsinstitutionen, und der Konsensprozess wird durch vorab ausgewählte Knoten gesteuert. Die private Kette zeichnet sich durch schnelle Transaktionsgeschwindigkeit, Datenschutz und extrem niedrige Transaktionskosten aus, weist jedoch auch einige Nachteile auf: Die private Kette kann hinsichtlich des Preises manipuliert werden und kann auch den Code ändern, was riskant ist.

3. Blockchain-Funktionen

1. Dezentralisierung

Die sogenannte Dezentralisierung bedeutet, dass es aufgrund der verteilten Buchhaltung und Speicherung in der Blockchain keine zentralisierte Hardware oder Verwaltungsorganisation gibt, die Rechte und Pflichten aller Knoten gleich sind und die Datenblöcke im System vom gesamten System verwaltet werden. Funktional Knoten zur gemeinsamen Pflege.

2. Offenheit

Die sogenannte Offenheit bedeutet, dass das Blockchain-System offen ist. Zusätzlich zur Verschlüsselung der privaten Informationen aller an der Transaktion beteiligten Parteien sind die Blockchain-Daten für jeden offen und jeder kann die Blockchain-Daten über die öffentliche Schnittstelle abfragen. , und kann Bei der Entwicklung verwandter Anwendungen sind die Informationen des gesamten Systems hochtransparent.

3. Autonomie

Die Selbstverwaltungsfunktion der Blockchain basiert auf Normen und Vereinbarungen. Die Blockchain übernimmt konsensbasierte Normen und Protokolle (z. B. offene und transparente Algorithmen), sodass alle Knoten im System in einer vertrauenslosen Umgebung frei und sicher Daten austauschen und das Vertrauen in „Menschen“ in Vertrauen in Maschinenvertrauen umwandeln können. Kein menschliches Eingreifen wird funktionieren.

4. Informationen können nicht manipuliert werden

Die sogenannten Informationen können nicht manipuliert werden, das heißt, sobald die Informationen überprüft und der Blockchain hinzugefügt wurden, werden sie dauerhaft gespeichert. Sofern nicht mehr als 51 % der Knoten im System gleichzeitig kontrolliert werden, erfolgt die Änderung der Datenbank auf einem einzelnen Knoten ist ungültig. Aus diesem Grund sind die Stabilität und Zuverlässigkeit von Blockchain-Daten sehr hoch. Die Blockchain-Technologie hat die Art und Weise der zentralisierten Kreditschöpfung grundlegend verändert. Kredite werden zu geringen Kosten durch mathematische Prinzipien und nicht durch zentralisierte Kreditinstitute vergeben. Geburtsurkunden, Immobilienzertifikate, Heiratsurkunden Zertifikate usw. können alle auf der Blockchain mit einem globalen zentralen Knoten notariell beglaubigt werden, was zu etwas wird, dem weltweit vertraut wird.

5. Anonymität

Die sogenannte Anonymität bedeutet, dass der Austausch zwischen Knoten einem festen Algorithmus folgt und seine Dateninteraktion kein Vertrauen erfordert. Die Gegenpartei muss die andere Partei nicht dazu bringen, sich selbst zu vertrauen, indem sie ihre Identität preisgibt, was der Anhäufung von Krediten förderlich ist .

4. Blockchain-Struktur

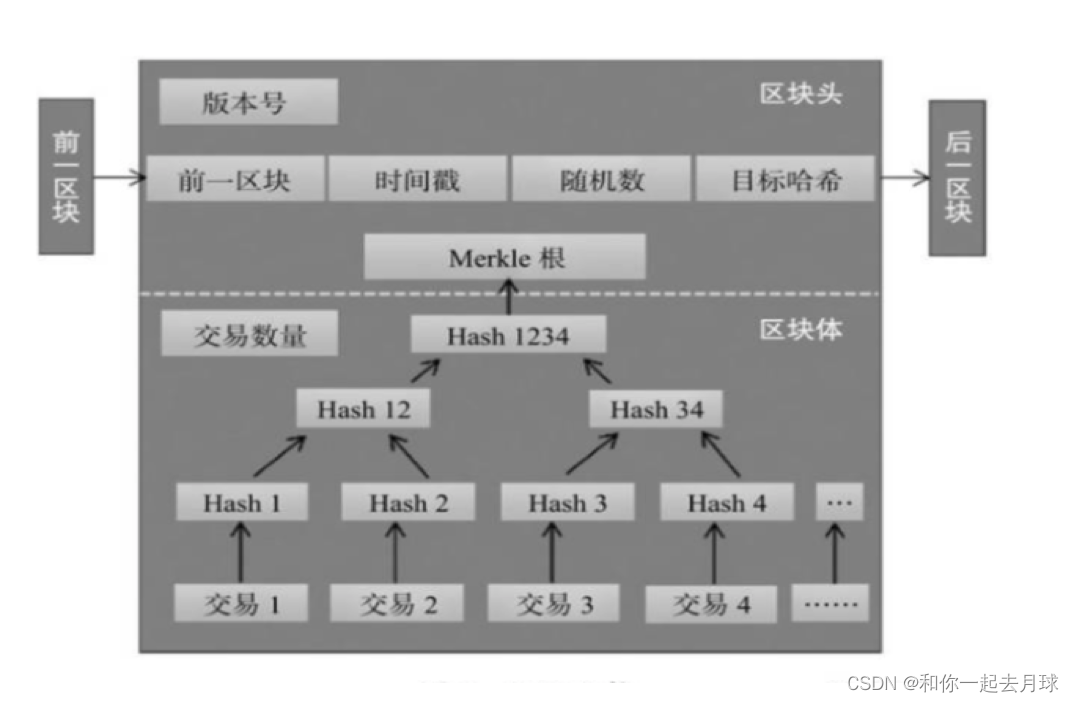

Die Grundstruktur der Blockchain ist in der folgenden Abbildung dargestellt:

- Jeder Block in der Blockchain verfügt über einen Merkle-Baum, der an einem Blattknoten (dem unteren Ende des Baums) beginnt, und ein Blattknoten ist ein Transaktions-Hash. Die Anzahl der Blattknoten muss eine gerade Zahl sein, aber nicht jeder Block enthält eine gerade Anzahl von Transaktionen. Wenn die Anzahl der Transaktionen in einem Block ungerade ist, kopieren Sie den letzten Blattknoten (d. h. die letzte Transaktion des Merkle-Baums, nicht die letzte Transaktion des Blocks), um eine gerade Zahl zu erhalten.

- Verbinden Sie paarweise von unten nach oben die beiden Knoten-Hashes und verwenden Sie den kombinierten Hash als neuen Hash. Der neue Hash wird zum neuen Baumknoten. Dieser Vorgang wird wiederholt, bis nur noch ein Knoten vorhanden ist, der die Wurzel des Baums darstellt. Der Root-Hash wird dann zur eindeutigen Identifizierung der gesamten Blocktransaktion verwendet, im Block-Header gespeichert und dann für den Arbeitsnachweis verwendet.

5. Die Verteilungsmethode der Blockchain auf Buchhaltungsrechte

5.1 Kriegsgefangene

- POW (Proof of Work) wird wörtlich übersetzt als Arbeitsnachweis, auch Proof of Work genannt.

- Die Menge an Münzen, die Sie erhalten können, hängt von der effektiven Arbeit ab, die Sie zum Mining beitragen. Das heißt, je besser die Leistung der Mining-Maschine ist, die Sie für das Mining verwenden, desto mehr Einkommen erhalten Sie, das auf Ihrem Arbeitsnachweis basiert wird verwendet, um die Verteilung von Münzen durchzusetzen.

- Der von Bitcoin übernommene Konsensalgorithmus ist PoW. Aus beruflicher Sicht müssen Miner Operationen an der kryptografischen Hash-Funktion SHA-256 ausführen, wenn sie einen neuen Block graben. Der zufällige Hash-Wert im Block wird durch eine oder mehrere Nullen dargestellt. Start. Mit zunehmender Zahl der Nullen nimmt der Arbeitsaufwand zum Finden dieser Lösung exponentiell zu, und Miner finden diese Lösung durch wiederholte Versuche.

5.2 PoS

- PoS (Proof of Stake) bedeutet wörtlich übersetzt Eigenkapitalnachweis, der den von Ihnen gehaltenen Anteil direkt nachweist. (Beispiele: Stellar Lumens, Dogecoin usw.)

- Denn der PoW-Mechanismus von BTC bestimmt, wer über die stärkste Rechenleistung verfügt, kann mehr Vorteile erhalten und größere Buchhaltungsrechte haben. Daher bringt PoW-Währungsabbau wie Bitcoin einen enormen Stromverbrauch mit sich. Um dieses Problem zu lösen, gibt es PoS.

- PoS versucht, die Situation zu lösen, in der im PoW-Mechanismus viele Ressourcen verschwendet werden. Dieser Mechanismus bestimmt das Buchhaltungsrecht, indem er den Prozentsatz der gesamten von Ihnen gehaltenen Münzen und die Zeit, die Sie die Münzen halten, berechnet.

- PoS ist in der realen Welt weit verbreitet und das bekannteste Beispiel sind Aktien. Aktien werden zur Verbuchung von Aktienzertifikaten verwendet. Wer mehr Aktien hält, hat höhere Stimmrechte und Einkommensrechte.

5.3 DPoS

- DPoS (Delegated Proof of Stake) ist ein delegierter Eigenkapitalnachweis, eine Weiterentwicklung von PoS, erfunden von Dan Larimer . (Beispiel: BitShares BTS)

- Bei herkömmlichem PoW und PoS besteht ein großer Einfluss auf die Effizienz darin, dass jeder neu hinzugefügte Block von allen Knoten im gesamten Netzwerk bestätigt werden muss.

- Das DPoS-Optimierungsschema ist: Durch verschiedene Strategien wird von Zeit zu Zeit eine kleine Gruppe von Knoten ausgewählt, und diese kleine Gruppe von Knoten erstellt, überprüft, signiert und überwacht sich gegenseitig, was die Kosten für die Blockerstellung und -bestätigung erheblich reduziert Es müssen Zeit- und Rechenleistungskosten verbraucht werden.

6、Defi、NFT、GameFi

- DeFi ist ein Akronym für den Begriff dezentralisierte Finanzierung (Distributed Finance) , der sich im Allgemeinen auf auf Ethereum basierende digitale Vermögenswerte und intelligente Finanzverträge, Protokolle und verteilte Anwendungen (DApps) bezieht. Vereinfacht ausgedrückt handelt es sich um eine Finanzsoftware, die auf der Blockchain basiert.

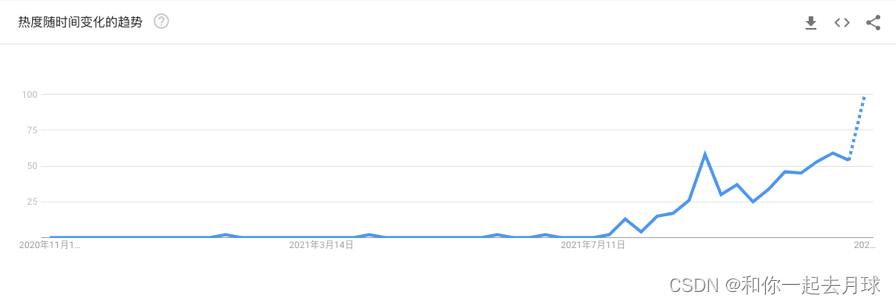

- Google Trends-Index:

- Der vollständige Name von NFT lautet Non-Fungible Tokens, was auf Chinesisch oft mit „non-fungible tokens/non-fungible tokens“ übersetzt wird. Einfach ausgedrückt ist NFT ein Eintrag in der Blockchain, einer dezentralen digitalen Ledger-Technologie, die Kryptowährungen wie Bitcoin ähnelt.

- GameFi präsentiert Finanzprodukte in Form von Spielen, gamifiziert DeFi, NFTs-Derivate von Spiel-Requisiten, führt den PK-Kampfmodus ein, erhöht die Benutzer-Spieler-Interaktion, verbessert den Spaß und verdient beim Spielen im Spiel.

- Der Spielmodus „Verdienen während des Spielens“ war einst beliebt, mit täglichen Aktivitäten von über einer Million, einem kumulierten Transaktionsvolumen von über 1 Milliarde US-Dollar und Einnahmen, die einst Glory of Kings übertrafen, was den gesamten Kryptomarkt schnell zum Explodieren brachte. Der enorme Bewertungsspielraum und die beispiellose Marktbegeisterung haben dazu geführt, dass das Kapital der Internetbranche nicht stillstehen kann. Bisher hat die Gesamtfinanzierung von Metaverse-Chain-Spielen 20 Milliarden US-Dollar überschritten.

GameFi-Spiele umfassen hauptsächlich Folgendes:

- Axie Unendlichkeit

- CoPuppy

- Wissenskontinent

7、DAPP

- Dapp ist die Abkürzung für Decentralized Application im Englischen, übersetzt als: Dezentrale Anwendung .

- Anwendungen müssen vollständig Open Source und autonom sein und keine einzelne Entität kontrolliert die meisten Token der Anwendung (Token). Die Anwendung muss entsprechend dem Marktfeedback und den technischen Anforderungen aktualisiert werden können. Das Upgrade kann jedoch nur durchgeführt werden, nachdem die Benutzer der Anwendung einen Konsens erzielt haben.

- Gemäß den oben genannten Standards sind Bitcoin und Asch beide DAPPs

7.1 Kernelemente von DAPP

1. Entwicklungsplattform Ethereum

Ethereum ist neben Bitcoin derzeit das zweitgrößte Blockchain-Projekt der Welt, es ist wie ein über die ganze Welt verteilter Computer

2. Konsensmechanismus

Der Konsensmechanismus bestimmt, wie jeder Knoten, auf dem DAPP ausgeführt wird, einen Konsens erzielt und Belohnungen erhält. Derzeit sind die am häufigsten verwendeten Konsensmechanismen POW, POS und DPOS.

3. Token-Verteilung

Mining: Am Beispiel von Bitcoin kann jeder, der über Rechenressourcen verfügt, am Bitcoin-Mining teilnehmen und durch Mining-Belohnungen neue Bitcoins erhalten.

ICO: Es kann einfach als Crowdfunding verstanden werden. Dies geschieht durch das Sammeln anderer reifer Token auf dem Markt und deren Umwandlung in Token in diesem DAPP gemäß einem bestimmten Verhältnis. Ethereum erhielt durch ICO-Crowdfunding viele Bitcoins als Startkapital im Verhältnis 1BTC/2000ETH. Diese Vertriebsmethode wurde im Land verboten.

Airdrop: Kostenlose Verteilung von Token an Benutzer. Benutzer, die über andere Token verfügen, müssen nur einen einfachen Bindungsprozess durchführen, um Token zu erhalten. Der jüngste Fall ist der CCTIME-Airdrop. Einzelheiten finden Sie auf der [offiziellen Website von CCTIME] ( CCTime Cryptocurrency Newsletter ).

Private Equity: Dies ist dasselbe wie die Suche nach Investitionen, es hängt von den persönlichen Fähigkeiten ab

8. Bitcoin

8.1 Einführung in Bitcoin

Am 1. November 2008 veröffentlichte eine mysteriöse Person, deren wahre Identität noch unbekannt ist, alias Satoshi Nakamoto, ein Papier „Bitcoin: A Peer-to-Peer Electronic Cash System“ (auch bekannt als Bitcoin White Paper), in dem sie ihre subversive Vision darlegte . Satoshi Nakamoto entwickelte den Programmcode des Bitcoin-Systems und stellte ihn als Open Source zur Verfügung. Am 3. Januar 2009 wurde der erste Bitcoin-Block von Satoshi Nakamoto ausgegraben, und seitdem geht es weiter.

Bitcoin ist ein Wertübertragungsnetzwerk. Personen (einschließlich Benutzer), die am Betrieb des Bitcoin-Systems beteiligt sind, sind Knoten im Netzwerk. Knoten haben untereinander gleiche Rechte, es gibt kein Zentrum und es steht ihnen völlig frei, sich miteinander zu verbinden Sie führen jeweils genau das gleiche Bitcoin. Ledger, das das Bitcoin-Programm nach denselben Regeln ausführt. Jeder kann dem Bitcoin-Netzwerk beitreten, und neue Knoten, die dem Bitcoin-Netzwerk beitreten, können den ursprünglichen Knoten um ein Bitcoin-Ledger bitten.

8.2 Digitale Signatur und Sicherheitsprobleme von Bitcoin

Wir können einen privaten Schlüssel zufällig generieren, der ebenfalls eine 256-Bit-Binärzahl ist. Werfen Sie eine Münze 256 Mal und notieren Sie sie als 1, wenn sie nach oben zeigt, und als 0, wenn sie nach oben zeigt, sodass auch ein privater Schlüssel zufällig generiert werden kann. Verwenden Sie dann den Elliptic Curve Digital Signature Algorithm (ECDSA), um mit dem privaten Schlüssel einen öffentlichen Schlüssel zu generieren, und führen Sie dann eine Hash-Operation mit dem öffentlichen Schlüssel durch, um die Adresse zu erhalten. Der Prozess der Generierung des öffentlichen Schlüssels aus dem privaten Schlüssel ist ebenfalls irreversibel. Der private Schlüssel kann nicht aus dem öffentlichen Schlüssel abgeleitet werden. Wenn Sie den privaten Schlüssel ausprobieren möchten, müssen Sie es ewig versuchen. Der vom Elliptic Curve Digital Signature-Algorithmus generierte öffentliche Schlüssel kann mit dem privaten Schlüssel für eine asymmetrische Verschlüsselung zusammenarbeiten.

8.3 Forks und Entwicklungen von Bitcoin

- Nach dem Prinzip der längsten Kette kommen und gehen Knoten im Bitcoin-Netzwerk frei, ohne den Status anderer Knoten zu kennen und ohne eine Schlichtungsinstitution oder ein Verwaltungszentrum. Es spielt keine Rolle, ob das Netzwerk verzögert oder vorübergehend unterbrochen ist, solange Da das Prinzip der längsten Kette befolgt wird, kann ein Konsens über das Hauptbuch der Welt erzielt werden. Da die längste Kette die enorme Arbeitslast der gesamten Rechenleistung der Welt verdichtet und immer noch wächst, ist es äußerst schwierig oder sogar unmöglich, eine längste Kette wiederherzustellen, um die ursprüngliche Kette zum Ändern von Informationen zu ersetzen. Die Unveränderlichkeit der Blockkette .

- Je nach Spielbeziehung akzeptieren die Knoten auch die längste Kette, konkurrieren um die Erweiterung der längsten Kette und versuchen ihr Bestes, die Blöcke auf der längsten Kette zu übertragen. Seit der erste Block ausgegraben wurde, ist das Bitcoin-System nicht mehr aufzuhalten und läuft spontan weiter und erfasst Tag und Nacht die Rechnungen von Nutzern auf der ganzen Welt.

- Gegenwärtig repräsentieren die drei Hauptzweige von Bitcoin, BTC, BCH und BSV jeweils die drei Richtungen der vorsichtigen, konservativen, moderaten und schrittweisen Entwicklung sowie der radikalen Entwicklung. Die Erkundung unterschiedlicher Wege hat auch für Bitcoin mehr Funken hervorgebracht. Wer Recht hat, wird von mehr Menschen unterstützt und hat einen größeren Marktwert. Das ist auch der Reiz der Blockchain: Befolgen Sie die Regeln, besprechen Sie die Dinge, teilen Sie sich auf, wenn es keine Einigung gibt, und nutzen Sie den Marktwert, um abzustimmen. Wenn Sie es besser machen und mehr Unterstützung erhalten, wird der Marktwert natürlich steigen.