0x00 环境准备

EasySNS官网:http://www.imzaker.com/

网站源码版本:EasySNS极简社区V1.60

程序源码下载:http://es.imzaker.com/index.php/Topic/gview/id/92.html

默认后台地址:http://127.0.0.1/admin.php/Login/login.html

默认账号密码:admin/admin

测试网站首页:

0x01 代码分析

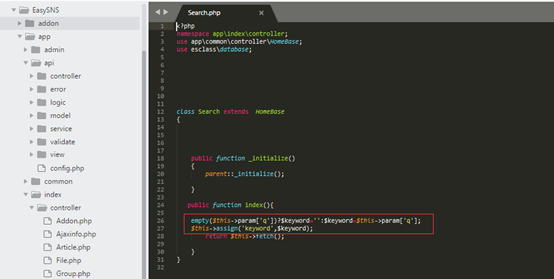

1、 漏洞文件位置:/app/index/controller/Search.php 第24-30行:

这段函数在获取到keyword参数后,并未做任何处理,直接输出到模板文件,导致程序在实现上存在存储型XSS跨站脚本漏洞,攻击者通过该漏洞可在页面中插入恶意js代码,获得用户cookie等信息,导致用户被劫持。

扫描二维码关注公众号,回复:

4341202 查看本文章

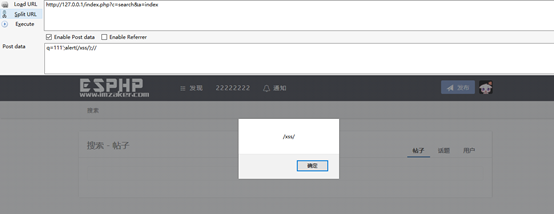

0x02 漏洞利用

Payload:

http://127.0.0.1/index.php?c=search&a=index

[POST]: q=111';alert(1);//

0x03 修复建议

1、建议进行全局防护,对部分单点进行过滤;

2、建议对参数做html转义过滤(要过滤的字符包括:单引号、双引号、大于号、小于号,&符号),防止脚本执行。在变量输出时进行HTML ENCODE处理。 PHP应用:可以使用htmlspecialchars对用户参数进行编码 。

最后

欢迎关注个人微信公众号:Bypass--,每周原创一篇技术干货。