Solução

Você pode modificar o servidor WIN ou realizar as seguintes operações no cliente local.

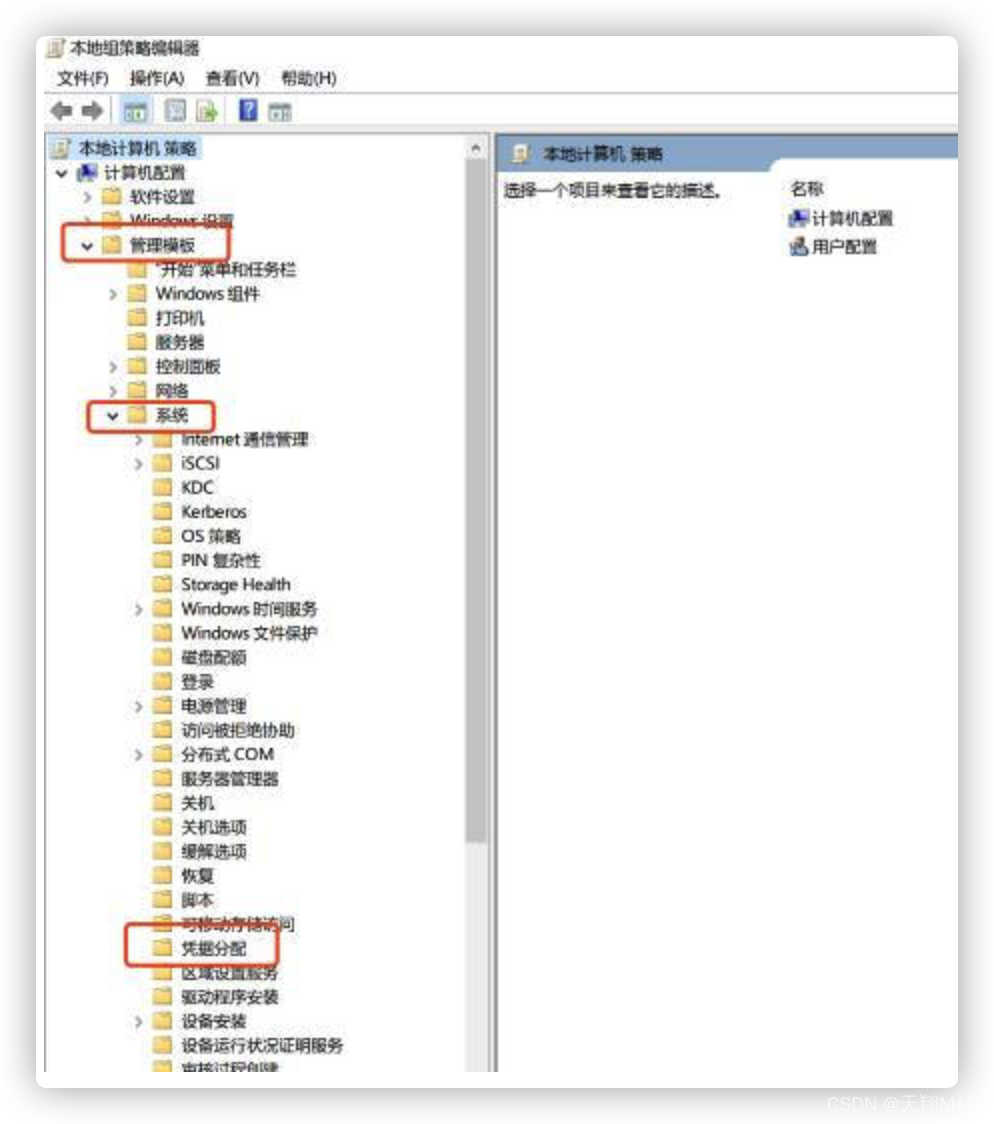

Tomemos como exemplo o win10. Para outras versões, adapte-se e execute gpedit.msc para abrir o Editor de Política de Grupo local.

Configuração do Computador > Modelos Administrativos > Sistema > Atribuição de Credenciais > Correção Oracle Criptografada selecione Habilitar e selecione Vulnerável.

WIN10 Home Edition não tem gpedit.msc

Windows 10 Home Edition:

Solução 1: desinstalar a atualização;

Solução 2: recuperar a política de grupo

Operação: Crie um novo documento de texto.bat.

Abra o novo documento de texto e cole o conteúdo do documento:

@echo off

pushd"%~dp0"

dir/b C:\Windows\servicing\Packages\Microsoft-Windows-GroupPolicy-ClientExtensions-Package~3*.mum >List.txt dir/b C:\

Windows\servicing\Packages \Microsoft-Windows-GroupPolicy-ClientTools-Package~3*.mum >>List.txt

para /f %%iin ('findstr/i.List.txt 2^>nul') dodism/online /norestart/add-package :"C:\Windows\servicing\Packages\%%i"

pausa

Salve e feche o documento de texto.

Altere a extensão do documento de texto de txt para bat. Quando o prompt de modificação da extensão aparecer, pressione o botão OK.

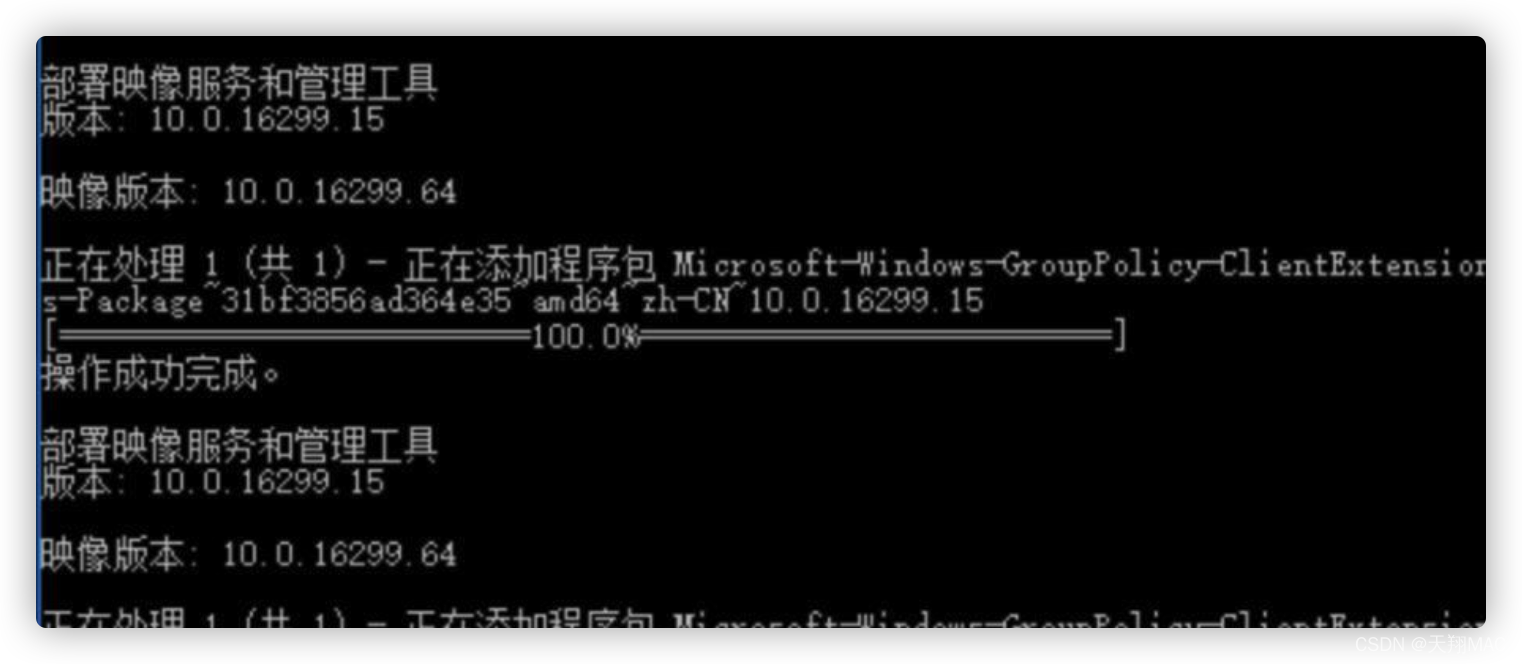

Clique com o botão direito no arquivo .bat do Novo Documento de Texto e selecione Executar como administrador.

A janela de processamento em lote aparece, aguarde a conclusão do processamento, pressione qualquer tecla para finalizar e sair da janela cmd

. Reinicie o computador, aguarde a conclusão da configuração do sistema e execute –gpedit.msc para iniciar a política de grupo, e ele será aberto.

Antecedentes do problema

Fiquei confuso quando vi esse erro pela primeira vez. Depois de visitar o endereço fornecido, descobri que provavelmente significa que não é seguro e que a Microsoft precisa atualizá-lo.

O Credential Security Support Provider Protocol (CredSSP) é um provedor de autenticação que lida com solicitações de autenticação de outros aplicativos. Existe uma vulnerabilidade de execução remota de código em versões não corrigidas do CredSSP. Um invasor que explorar com êxito esta vulnerabilidade poderá retransmitir credenciais de usuário no sistema de destino para execução de código. Qualquer aplicativo que dependa do CredSSP para autenticação pode estar vulnerável a esse tipo de ataque.

Esta atualização de segurança resolve esta vulnerabilidade corrigindo a forma como o CredSSP valida solicitações durante o processo de autenticação.

A versão inicial em 13 de março de 2018 atualiza o protocolo de autenticação CredSSP e os clientes de desktop remoto para todas as plataformas afetadas.

A mitigação inclui a instalação da atualização em todos os sistemas operacionais de cliente e servidor qualificados e, em seguida, o uso das configurações de Política de Grupo incluídas ou equivalentes baseados em registro para gerenciar as opções de configuração em computadores cliente e servidor. Recomendamos que os administradores apliquem esta política e a definam como "Forçar atualização do cliente" ou "Mitigada" nas máquinas cliente e servidor o mais rápido possível. Essas alterações exigirão a reinicialização dos sistemas afetados.

17 de abril de 2018

A atualização do Remote Desktop Client (RDP) em KB 4093120 aprimorará as mensagens de erro que ocorrem quando os clientes atualizados não conseguem se conectar a servidores que não foram atualizados.

8 de maio de 2018

Atualização que altera a configuração padrão de “Vulnerável” para “Mitigada”.

O número da Base de Conhecimento Microsoft relacionado está listado como CVE-2018-0886.

Links de referência:

1. O site oficial da Microsoft oferece suporte a links de acesso