Índice

5. Verificação de configuração

Características

“.pem” é um formato comum para certificados digitais, que podem ser importados diretamente para o roteador offline. Ao mesmo tempo, a ferramenta "pfx2pem.exe" também pode ser usada para converter o certificado de formato ".pfx" gerado para o formato ".pem" e, em seguida, importá-lo para o roteador; para o software de conversão pfx para pem, consulte o anexo .

1. Requisitos de rede

Importe o arquivo de certificado no formato " .pem " para o roteador.

2. Topologia de rede

3. Pontos de configuração

1. Confirme se a hora do sistema do roteador está correta

2. Importe o certificado raiz CA

3. Importe a chave privada do roteador

4. Importe o certificado do roteador

5. Configure para ignorar a validade do certificado e verificações de tempo (opcional)

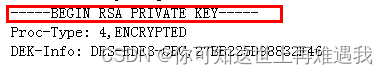

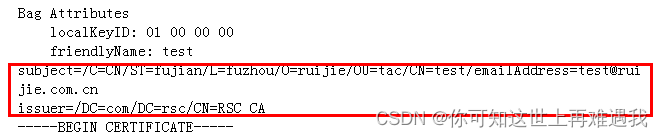

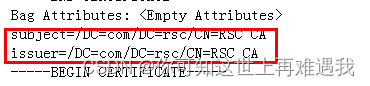

Nota: Depois de usar o programa WordPad para abrir o arquivo de certificado, você poderá ver a chave privada do roteador, o certificado do roteador e o certificado raiz da CA. Você pode distinguir essas informações de certificado através dos seguintes métodos:

(1) Chave privada do roteador: De " -----BEGIN RSA PRIVATE KEY----- " a " -----END RSA PRIVATE KEY----- " , o conteúdo intermediário é o roteador privado chave. Informações da chave, ao importar o certificado, cole as informações da chave privada do roteador (incluindo " -----BEGIN RSA PRIVATE KEY----- " e " -----END RSA PRIVATE KEY----- " ) para o meio do roteador.

(2) Certificado do roteador: Preste atenção ao conteúdo após os campos " assunto " e " emissor " . Se o conteúdo dos campos " assunto " e " emissor " for diferente, o subsequente " -----BEGIN CERTIFICATE-- --- " e " -----END CERTIFICATE----- " são as informações do certificado do roteador. Ao importar o certificado, cole as informações do certificado do roteador (incluindo " -----BEGIN CERTIFICATE----- " e " -----END CERTIFICATE----- " ) no roteador.

(3) Certificado raiz CA: Preste atenção ao conteúdo após os campos " assunto " e " emissor " . Se o conteúdo dos campos " assunto " e " emissor " for exatamente o mesmo, então o subsequente " ----- BEGIN CERTIFICATE----- " e " -----END CERTIFICATE----- " são as informações do certificado raiz da CA. Ao importar o certificado, cole as informações do certificado raiz da CA (incluindo " -----BEGIN CERTIFICATE----- " e " -----END CERTIFICATE----- " ) no roteador.

4. Etapas de configuração

1. Confirme se a hora do sistema do roteador está correta

Ruijie#mostrar relógio

05:01:40 UTC Qui, 6 de março de 2003

Nota: O certificado envolve atributos como lista de revogação e período de validade do certificado, que estão associados ao tempo. Antes de fazer o certificado, é necessário garantir que o horário esteja sincronizado.

Se as condições permitirem, é recomendável configurar o NTP.

2. Importe o certificado raiz CA

3. Importe a chave privada do roteador

4. Importe o certificado do roteador

As etapas específicas são as seguintes:

Ruijie(config)# crypto pki import ruijie pem terminal 123456 //Importa o certificado por meio do comando crypto pki import e especifica o nome do ponto confiável como ruijie e a senha do certificado PEM como 123456.

% Insira o certificado CA formatado em PEM.

% Terminar com uma linha em branco ou "sair" em uma linha isolada.

-----INICIAR CERTIFICADO-----

MIIDsjCCApqgAwIBAgIQZcc6gCrozIVP+65pSDNoXDANBgkqhkiG9w0BAQUFADA7

MRMwEQYKCZImiZPyLGQBGRYDY29tMRMwEQYKCZImiZPyLGQBGRYDcnNjMQ8wDQYD

VQQDEwZSU0MgQ0EwHhcNMTAxMjI5MDUzMDAwWhcNMjAxMjI5MDUzOTMwWjA7MRMw

EQYKCZImiZPyLGQBGRYDY29tMRMwEQYKCZImiZPyLGQBGRYDcnNjMQ8wDQYDVQQD

EwZSU0MgQ0EwggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAwggEKAoIBAQDncaGha6dq

NJbABhyV/v9w+1XZQceI1XQyOSf8+33x/LeA4f49e39/1oWzI29chHRBvzS0vyvx

4QY0Z/4Ecjh17QXHAyOVWatc/fTRLfEWn1LU+PsQA44tqs7RbxuzVQpzzovQmJw9

VyjC13HUSdquL+kqVe9DqMKKzUaTctQ16YePDWfCUA0XKnxd/rdYSrva7U6+papx

v0AdWmLeNNAv36wlar4n12LTppcXo0/oxN2eVfK6TBkT8W47NXRegYPGFAcTR/BF

QK8eMFQLiwi1CffsNoE1NpmhDUtYwRQ3m/JsY0tgyKFgMMibkbqBslq33p6zXvUE

h41qned5Azg1AgMBAAGjgbEwga4wCwYDVR0PBAQDAgGGMA8GA1UdEwEB/wQFMAMB

Af8wHQYDVR0OBBYEFIJiMJD5jU//bnOzNzd7Q9JffyPjMF0GA1UdHwRWMFQwUqBQ

oE6GJWh0dHA6Ly9yc2MtY2EvQ2VydEVucm9sbC9SU0MlMjBDQS5jcmyGJWZpbGU6

Ly9cXFJTQy1DQVxDZXJ0RW5yb2xsXFJTQyBDQS5jcmwwEAYJKwYBBAGCNxUBBAMC

AQAwDQYJKoZIhvcNAQEFBQADggEBABazbsPV0FXCpsRx5xk/ErOyzXf1cbE4eqWL

OKes0OoWA6y1Fg9zvxWX7z5SorPByJqC9Ci+ej0fmxaUqMqtd3Dx+YeFLFryszHu

YdcaNrU6YAbUHL/UvNcgwM8DLm53AagSZoV3qV4g6jra5osd7/MtObuFclgH09L2

0J8oclBJZOODk4GWsQkyhgTEAiA9WXwC470GiApXTqeQKO4Zo6io2GtVj571UIt8

QaVt237eiZtYQoadaQh6maH1wM87RXWxB+KwLOzk8TqxAy1ke0yASeG8Z23s3/pW

rlq0rdOCEhpoXggAttVRcfGEf/rnVHJr/z44HjeAeMawVqvxWjA=

-----FIM CERTIFICADO-----

quit //Cola as informações do certificado raiz da CA acima e sai através de quit

O certificado possui os seguintes atributos:

Impressão digital MD5: F9637FD9 3D5F5C33 D6E067C3 5F7952CC

Impressão digital SHA1: FC07C4BE 8E769C57 C4182A80 2904D9F1 A0DE80D5

%% Você aceita este certificado?[sim/não]: sim //Digite sim para aceitar o certificado raiz da CA

% Certificado CA lido com sucesso

%% Todos os certificados CA importados?[sim/não]: sim //Se existir um certificado raiz multinível, insira não para continuar importando o certificado raiz CA secundário.

% Insira a chave privada criptografada no formato PEM.

% Termina com "quit" em uma linha isolada.

-----INICIAR CHAVE PRIVADA RSA-----

Tipo Proc: 4, CRIPTOGRAFADO

Informações DEK: DES-EDE3-CBC,27BB225D98832F46

CjJAF3LOLuKyuhgFTJG2obem5X7Yhy0c6YDP+rKKxATUIL5iZvYw8EcQcPO3+wYr

syIN/5LSsvJE0hVttnVF9mlcbMQhI5y39ZmYc1saoNKu8HXA64CiMbzfadsnp+37

shcHf3xnBJ2b8zLZSbj8hdw5qN2d9N4vlQE3pXGuHZxPAJ9rJ3hnA5PKMbFzWq/T

uxW+w0S2s89Q4Yh8X/BBCMLOU1hyrubluDGq2Hct+jBUQIIQFiKEi4kh2m6Jn15h

Un6zmKzb3dp9fNGSA8Z8ZTWHbZXxBEckfBaLlasxR+qLlP1SYZg5D8fLGxtt1olZ

mhE17CAsychvXqJ/izKcqKaHl0W75jbJBseSXyHqOSSN9ZohbBWX/RtBe3tfJnpy

CTwuwSi+XRAYqmHdTZZFi3HWPhuPI2hFntoldUcFDJnPhNfqECy36V/uhY5yQS39

/n4ZE2TJRDLpYA9W4Wtu6NyhsoSLvB2Se5TktiyjRQ/WNJ2eRSOMigDCoRkjnrkl

S3qLoPfLRhTZM4lzTvOu9lcwbDT5rxAQbDdIDgwZ7VlZcsrLqRt3Az0BQVYrk48w

5Q1pw4We89tGUmfWxLhawyTnh3OWesuQs+eGMt+aZ1jv1cOBtLXu5F4lQXhbWXxn

RVQUxmjd3OMJY792p3T0bEWGj/A+4pqoLCFc8BYNMqnXVxkFx1rKYk9mTiSH00q5

IKjDb037ZqWtfJp5BawE4tQji+P0aQBOu4HeLTmC3vDffDdSOa563+w35jPgGdRd

jfCs5j4rye9TjyxPOzJlL8dOB/LseFcQKylCRY2fIuFMOIRdacyrVw==

-----TERMINAR CHAVE PRIVADA RSA-----

quit //Cola as informações da chave privada do roteador acima e sai através de quit

% de chave privada RSA importada com sucesso.

% Insira o certificado formatado em PEM.

% Terminar com uma linha em branco ou "sair" em uma linha isolada.

-----INICIAR CERTIFICADO-----

MIIEUTCAzmgAwIBAgIKYQ6LcwAAAAAAAGTANBgkqhkiG9w0BAQUFADA7MRMwEQYK

CZImiZPyLGQBGRYDY29tMRMwEQYKCZImiZPyLGQBGRYDcnNjMQ8wDQYDVQQDEwZS

U0MgQ0EwHhcNMTEwNTE1MDc1NTMwWhcNMTIwNTE1MDgwNTMwWjCBgDELMAkGA1UE

BhMCQ04xDzANBgNVBAgTBmZ1amlhbjEPMA0GA1UEBxMGZnV6aG91MQ8wDQYDVQQK

EwZydWlqaWUxDDAKBgNVBAsTA3RhYzENMAsGA1UEAxMEdGVzdDEhMB8GCSqGSIb3

DQEJARYSdGVzdEBydWlqaWUuY29tLmNuMIGfMA0GCSqGSIb3DQEBAQUAA4GNADCB

iQKBgQCwr2+43hE0JFNMEPFVYGoQd59Izz7b1/IiyiaADmgVbvVR8iD8NEEV84HZ

y1pCuGNNuUzC3KYaO9Cu8/rny2Kh2Nj7+7URDC7VmGxfjWtZsNIhMTFpypADfsSt

X15PUUjK99S47ep5qF+p9MK4SS586CMWbjn3+vDmOrjIoIFJCwIDAQABo4IBkzCC

AY8wDgYDVR0PAQH/BAQDAgTwMEQGCSqGSIb3DQEJDwQ3MDUwDgYIKoZIhvcNAwIC

AgCAMA4GCCqGSIb3DQMEAgIAgDAHBgUrDgMCBzAKBggqhkiG9w0DBzAdBgNVHQ4E

FgQUkZzrJ8oXlfZDgX3/DnUzzZsOalEwEwYDVR0lBAwwCgYIKwYBBQUHAwIwHwYD

VR0jBBgwFoAUgmIwkPmNT/9uc7M3N3tD0l9/I+MwXQYDVR0fBFYwVDBSoFCgToYl

aHR0cDovL3JzYy1jYS9DZXJ0RW5yb2xsL1JTQyUyMENBLmNybIYlZmlsZTovL1xc

UlNDLUNBXENlcnRFbnJvbGxcUlNDIENBLmNybDCBggYIKwYBBQUHAQEEdjB0MDgG

CCsGAQUFBzAChixodHRwOi8vcnNjLWNhL0NlcnRFbnJvbGwvUlNDLUNBX1JTQyUy

MENBLmNydDA4BggrBgEFBQcwAoYsZmlsZTovL1xcUlNDLUNBXENlcnRFbnJvbGxc

UlNDLUNBX1JTQyBDQS5jcnQwDQYJKoZIhvcNAQEFBQADggEBABhU7nMrGyB9mW5J

C+qcpIrF/wnuXJI0o9HHVD1BXghuEOoc+DAPd1F2BNs2t3j8GPAUTsK4uzhODaN2

gn2yV3kLrlJ0UXTBmC7rPoGQPPoB17j01S6s3Ugb5SrEUxQPG0Sr4XgIJHfZbi+e

JWpq0ol3jfCyClV7Zqvoa0od+kvMENPzoKNsv/gLVYRR+YH0RraPvqCG38S9B+K2

42Mxn+NPDUHje+jJv/XhMcsm45UbL8TctUDCJ6OqoyZNK0Lz/y3vDxMMu8AZ09rU

rEFZ2orHgsev6mwySjssBg681Bq6xh1jHZ9Wh4PS4dGOQCtx+VIdY6qY50w5Ve63

D/09E=

-----FIM CERTIFICADO-----

quit //Cola as informações do certificado do roteador acima e sai através de quit

% Certificado do roteador importado com sucesso //Todos os certificados foram importados.

5. Configure para ignorar a validade do certificado e verificações de tempo (opcional)

crypto pki trustpoint ruijie //Insira o ponto confiável correspondente do certificado

time-check none //Desativa a verificação de horário do certificado

revogation-check none //Não verifica se o certificado foi revogado

Perceber:

1. O dispositivo RSR10-02 não possui chip de relógio. Após uma queda de energia, o horário será inicializado para 1970-01-01, causando falha na negociação VPN IPSEC baseada em certificados digitais. A sincronização de horário NTP deve ser configurada ou timeout-check deve ser configurado no modo crypto pki trustpoint XX do certificado. none para desligar a verificação de tempo.

2. Todos os clientes 3G que não solicitam certificados digitais on-line precisam configurar a verificação de revogação no modo crypto pki trustpoint XX para desligar a verificação CRL do dispositivo, a menos que o dispositivo possa resolver o endereço do nome de domínio do serviço CA.

5. Verificação de configuração

Você pode visualizar as informações do certificado chamado "ruijie" executando show crypto pki certificados ruijie:

Ruijie# mostrar certificados cripto pki ruijie

% Informações do certificado CA: // Informações do certificado raiz CA

Certificado:

Dados:

Versão: 3 (0x2)

Número de série:

65:c7:3a:80:2a:e8:cc:85:4f:fb:ae:69:48:33:68:5c

Emissor: DC=com, DC=rsc, CN=RSC CA

Validade

Não antes: 29 de dezembro 05:30:00 2010 GMT

Não depois: 29 de dezembro 05:39:30 2020 GMT //O período de validade do certificado. Se a hora do dispositivo não estiver dentro do período de validade do certificado, o certificado não poderá ser usado.

Assunto: DC=com, DC=rsc, CN=RSC CA

Pontos de confiança associados: ruijie

% Informações do certificado do roteador: //Informações do certificado do roteador

Certificado:

Dados:

Versão: 3 (0x2)

Número de série:

61:0e:8b:73:00:00:00:00:00:19

Emissor: DC=com, DC=rsc, CN=RSC CA

Validade

Não antes: 15 de maio 07:55:30 2011 GMT

Não depois: 15 de maio 08:05:30 2012 GMT

Assunto: C=CN, ST=fujian, L=fuzhou, O=ruijie, OU=tac, CN=test/[email protected]

Pontos de confiança associados: ruijie