1. Detalhes da vulnerabilidade

Versões afetadas weblogic 10.3.6.0, weblogic 12.1.3.0, weblogic 12.2.1.2, weblogic 12.2.1.3

WebLogic é um servidor de aplicativos produzido pela Oracle Corporation nos Estados Unidos. Para ser mais preciso, é um middleware baseado na arquitetura JAVAEE . WebLogic é um servidor de aplicativos Java para desenvolvimento, integração, implantação e gerenciamento de aplicativos Web distribuídos em larga escala, aplicativos de rede e aplicativos de banco de dados. Introduza as funções dinâmicas do Java e a segurança do padrão Java Enterprise no desenvolvimento, integração, implantação e gerenciamento de aplicativos de rede de grande escala.

Existe uma vulnerabilidade de upload de arquivo em um ponto de upload do WebLogic, que permite fazer upload de qualquer arquivo jsp para obter permissões de servidor.

2. Processo de recorrência

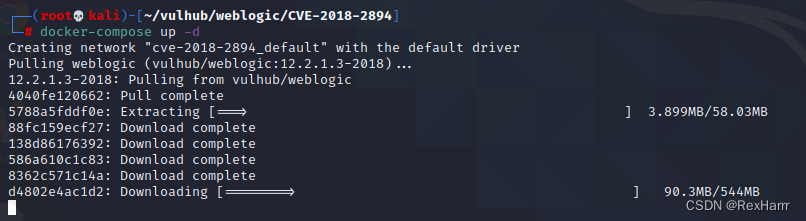

Crie um ambiente docker

docker-compose up -d

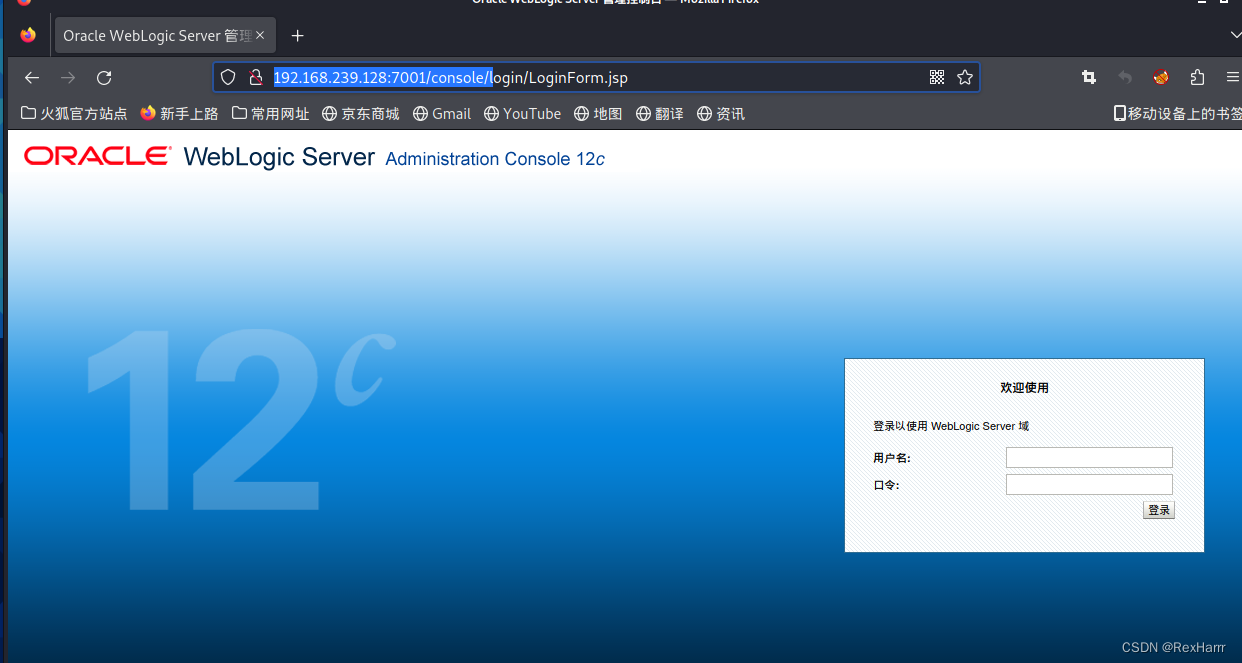

Visite http://192.168.239.128:7001/console

logs docker-compose | grep senha

Você pode visualizar a conta e a senha do administrador

O nome de usuário do administrador é weblogic e a senha é NM77cubp

Login bem-sucedido com conta e senha

Faça login em segundo plano e configure

Clique na configuração de base_domain, marque a opção 'Enable Web Service Test Page' em 'Advanced' e salve a configuração.

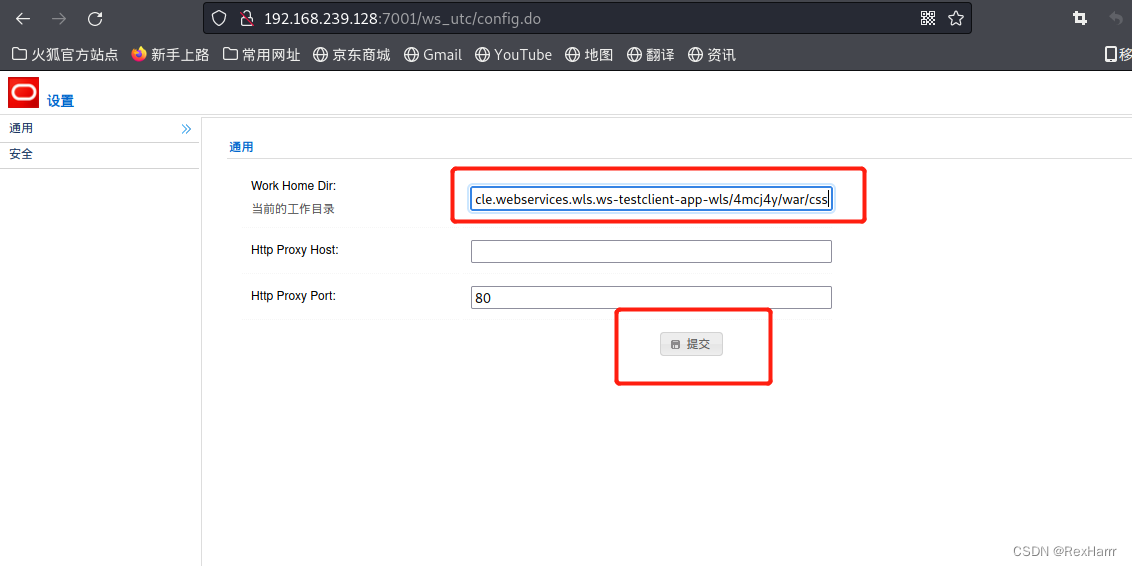

Visite http://192.168.239.128:7001/ws_utc/config.do

Defina Work Home Dir para

/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css

ws_utc应用的静态文件css目录是无需访问权限的,而默认的工作目录即使上传成功,也无法访问。

如果不更改,访问会返回404

点击提交

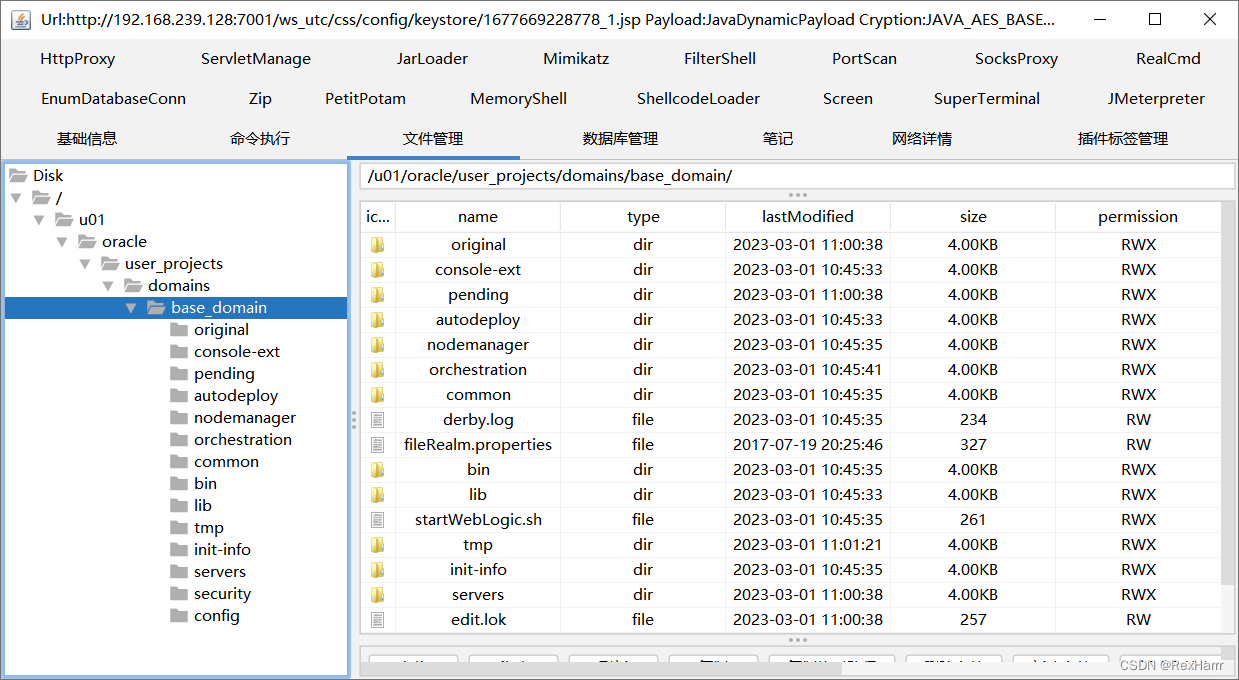

上传木马,连接成功

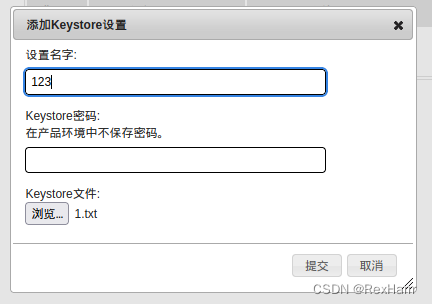

点击“安全”——“添加”——上传木马

点击提交,名字随意

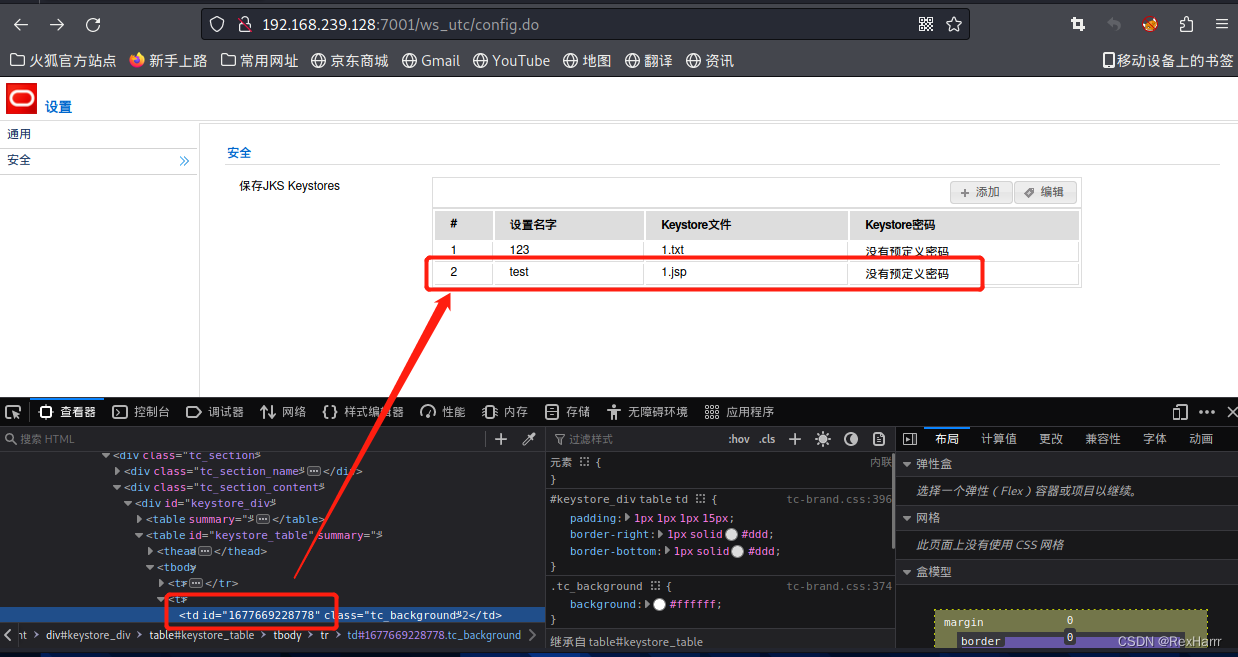

上传了两个文件,下面测试第二个test的

f12查看时间戳(id=1677669228778)

时间戳的主要 目的在于通过一定的技术手段,对数据产生的时间进行认证,从而验证这段数据在产生后是否经过篡改

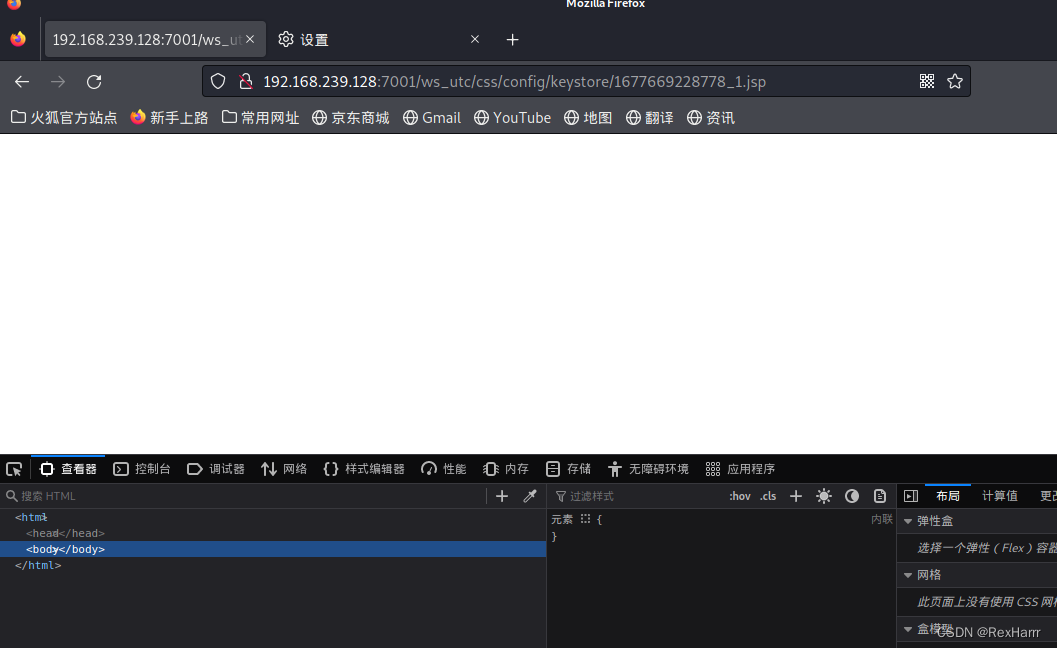

访问http://192.168.239.128/ws_utc/css/config/keystore/[时间戳]_[文件名]

http://192.168.239.128:7001/ws_utc/css/config/keystore/1677669228778_1.jsp

哥斯拉连接成功