Segmento de intranet ip

Classe A: 10.0.0.0-10.255.255.255

Classe B: 172.16.0.0-172.31.255.255

Classe C: 192.168.0.0-192.168.255.255

Obter nome de host

hostname ou echo% COMPUTERNAME%

Informação do sistema

systeminfo | find /i "domain"#Ver em qual domínio a máquina está

systeminfo | find /i "KB"#Ver os patches instalados pelo sistema

wmic

wmic qfe list #Ver detalhes do patch

wmic process get caption, executablepath, commandline # Visualize o processo e exiba a instrução de comando do processo em execução

wmic process onde name = “WMIC.exe" call terminate #Terminar um processo

wmic os get name, servicepackmajorversion #extract A versão do servicepack do sistema operacional

wmic product get name, version # Obtenha a versão da parte instalada do aplicativo

wmic product onde name = "name" chamar uninstall / nointeractive #Desinstalar o software denominado name

wmic share get / ALL #View sharing

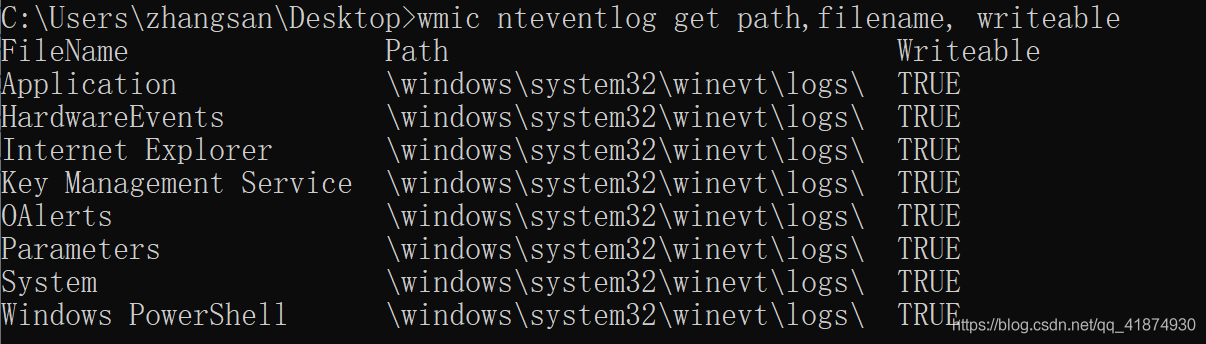

wmic nteventlog obter caminho, nome do arquivo, gravável # Obtenha a localização do arquivo de log

sc

sc query state = all #Query informações de serviço do sistema

internet

Estabeleça um link de compartilhamento

net use \ ip \ admin $ / user: "domínio \ nome de usuário" "senha" #

Obtenha o controle do computador da outra parte, após este comando ser executado com sucesso, você pode executar o psexec para controle remoto

net use #Ver a conexão de compartilhamento de rede atual

net use \ ip \ c $ / delete #Excluir o link compartilhado do ip especificado

net use x: \ 192.168.23.8 \ C $ / user: “test \ Administrator” “123” #

Mapeie o drive C de destino para o drive X local

net use x: / delete #Exclua o drive x compartilhado.

nomes de compartilhamento líquido $ = C: \ / compartilhamento ilimitado um nome de disco como o nome do compartilhamento (pode exigir direitos de administrador)

net share #查看共享信息

net share ipc$ 开启ipc$共享

net share ipc$ /del 删除ipc$共享

net share c$ /del 删除C:共享

Adicionar entrada do usuário: nome de usuário e senha do usuário da rede (opcional) / adicionar

senha do usuário de modificação: nome do usuário da rede nova senha Este comando requer autoridade superior ao nome do usuário a ser modificado.

Excluir usuário: nome do usuário da

rede / del grupo da rede “admins do domínio” "Nome de usuário / adicionar #Execute no controlador de domínio para adicionar o usuário ao grupo de administradores de domínio.

net user username / active: yes / domain # Iniciar uma conta bloqueada requer autoridade de gerenciamento de domínio

Relacionado à conta e ao grupo

net group “domain computers” / domain #Ver computadores no domínio

net group “domain admins” / domain #Ver administradores de domínio

net group “controladores de domínio” / domínio #View controlador de domínio

net user hacker / domain #Obter informações específicas da conta do hacker

contas / domínio da rede #Obter informações de política de senha de contas no domínio

contas da rede # Consultar as informações da política de senha da

visão / domínio da rede da conta local : nome_do_domínio # Ver os computadores no domínio

Outro uso

net view # Consultar a lista de máquinas no mesmo domínio

net view / domain #Ver vários domínios

Relacionado ao serviço

net start

#Ver o serviço aberto net stop servicename #Fechar o serviço

nbtstat

nbtstat -A ip # Visualize o usuário do ip de destino

netstat

netstat -bnao #Ver tarefas e portas pid, etc.

netstat -r

#Ver roteamento netstat -anplt

-a ou –all: exibe todos os Sockets na conexão;

-n ou –numeric: usa o endereço IP diretamente sem passar pelo servidor de nome de domínio;

-p ou –programs: exibe o código de identificação do programa e o nome do programa do Socket em uso;

-l ou –listening: exibe o Socket do servidor sob monitoramento;

-t ou –tcp: exibe o status da conexão do protocolo de transmissão TCP;

Posicionando controlador de domínio

Lista de pesquisa de sufixo DNS

no domínio

ipconfig / all in net time / domain systeminfo Faça a

varredura da porta 53 e encontre a localização do

grupo dns set log

net “controladores de domínio” / domínio

de outros

Um comando cmd ping de hosts sobreviventes na intranet

para / l% i em (1,1,255) do @ping 192.168.1.% I -w 1 -n 1 | find / i “ttl”

FOR / F "eol = - tokens = 1 delims = \"% a IN ('net view') DO @ (nome do eco:% a, ip: & ping% a -w 1 -n 1 | find / i “ttl ”& Echo.) # Faça ping nos resultados do net view um por um e produza o nome da máquina e ip

Gerenciador de tarefas taskmgr

desktop explorer

configurações de política de grupo: gpedit.msc

appwiz.cpl add e delete

sysdm.cpl página de propriedades do sistema pode configurar variáveis de ambiente

tasklist / svc #Ver a lista de tarefas atual

taskkill / f / pid 123 # Terminação forçada pid is Tarefa 123

gpedit.msc #Abrir o evento de gerenciamento de política de grupo local

#Abrir a página do dia

services.msc

#Abrir a página de serviço gpupdate / force Forçar sincronização de política de grupo

runas / usuário: administrador (nome do usuário) cmd.exe (nome do aplicativo) # cmd switch user

systeminfo | find / i “kB” #Ver patch de sistema

REG query HKLM \ SYSTEM \ CurrentControlSet \ Control \ Terminal "" Server \ WinStations \ RDP-Tcp / v PortNumber #Obter porta remota

klist #check cache ticket

klist purge # Apagar todos os ingressos