1. ADB の概要

1.adbとは

ADB の正式名は Android Debug Bridge で、デバッグ ブリッジとして機能するクライアント サーバー プログラムです。クライアントは操作に使用するコンピュータ、サーバーは Android デバイスです。

ADB は Android SDK のツールでもあり、Android エミュレータや実際の Android デバイスを直接操作および管理できます。

2. adb を使用する理由

デバイスのシェル(コマンドライン)を実行して

エミュレータやデバイスのポートマッピングを管理する

コンピュータとデバイス間でファイルをアップロード/ダウンロードする デバイスのアプリケーションのアンインストール

とインストールなど アプリケーションが

ANRなどのバグに遭遇した場合/クラッシュ、ADB を使用してログを取得してキャッチできます

つまり、ADB は Android スマートフォンと PC を接続するブリッジであるため、ADB は Android デバッグ ブリッジ(注: iOS ではなく Android です) とも呼ばれ、ユーザーはコンピューター上でスマートフォンを完全に操作できるようになります。

2. 準備ツール

SDKを使わずにadbだけをインストールする

1. adbをダウンロードする

Google は親切にも、人々がダウンロードできるように ADB の zip を直接リリースしています。パスは次のとおりです。

Windows バージョン: https://dl.google.com/android/repository/platform-tools-latest-windows.zip

Mac バージョン: https://dl.google.com/android/repository/platform-tools-latest-windows .zip

Linux バージョン: https://dl.google.com/android/repository/platform-tools-latest-linux.zip

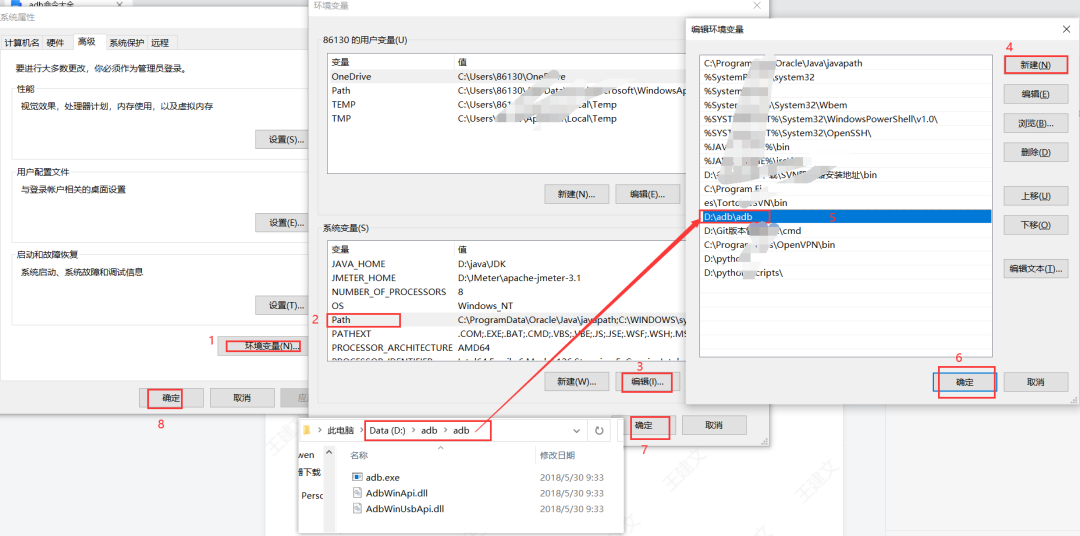

2.環境変数を設定する

解凍してインストールしたら、解凍パスをシステム変数(Path)に入れて、

環境変数を構成する方法。たとえば、私の構成は次のとおりです。

3.接続

エミュレータまたはデータ ケーブルを通じて接続できます。

データ ケーブル経由で接続すると、電話機は「開発者向けオプション」に入り、「USB デバッグ」が開きます。

Android モデルのブランドごとに、初めて「開発者向けオプション」を開く方法は異なりますが、ほとんどの場合、携帯電話のバージョン番号を 3 ~ 5 回ダブルクリックすると、トーストによって「開発者モードが有効になっています」というメッセージが表示されます。携帯電話のブランドに応じて Baidu で検索できます。

4.コンピューター上で cmd ウィンドウを開きます。

Enter adb version: adb バージョンを表示し、インストールが成功したことを示します。

3. ADBコマンドの詳細説明

1. 基本コマンド

adb version : adb バージョンを表示します

adb help: ヘルプ情報。adb でサポートされているすべてのコマンドを表示します。

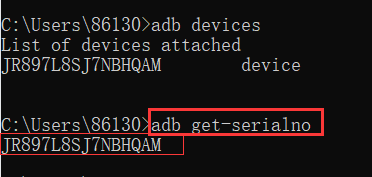

adb devices: 現在接続されているデバイスを表示します。接続されているデバイスが表示されます。

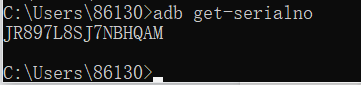

adb get-serialno: デバイス番号も表示できます

2. 許可コマンド

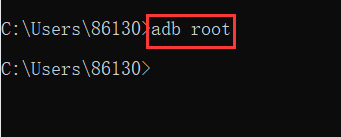

adb root:Android管理者(rootユーザー)の権限を取得します。

注: 一般的なテスト マシンは root 権限を使用できます。

Android バージョン 9 以降は商用マシンの root 権限をサポートしていませんが、一部の基本的な構成は変更できます

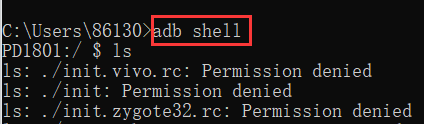

adb シェル: デバイス シェルにログインします。このコマンドはデバイスのシェル (カーネル) にログインします。シェルにログインした後、cd、ls、rm およびその他の Linux コマンドを使用できます。

adb remount: システム パーティションの書き込み権限を取得します。これには、root がこの権限を持っている必要があります。

3. 接続を確立する

adb -d: USB が同時に接続されており、エミュレーターがオンになっている場合は、現在 USB 経由で接続されている唯一の Android デバイスを接続します。

adb -e shell: 現在このコンピュータに接続されている唯一のエミュレータを指定します

adb -s <デバイス番号> シェル: 複数の携帯電話またはエミュレータがコンピュータに接続されている場合、接続するデバイス番号を指定します。

出口: 出口

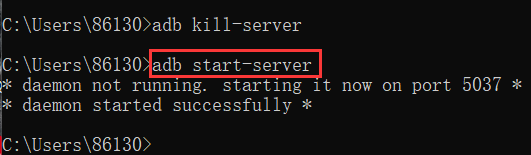

adb kill-server: 現在の adb サービスを強制終了します。デバイスが接続できない場合は、強制終了して再起動します。(使わないものはありません)

adb start-server: 強制終了後に再起動します

5037: adb のデフォルト ポート。ポートが占有されている場合は、次のコマンドでポート番号を指定できます↓

adb -p 6666 start-server: adb シェルのポートを任意に指定します

4. APKの操作手順

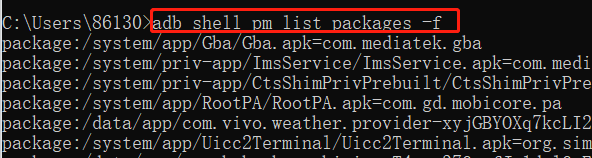

adb shell pm list package: 現在のデバイス/携帯電話、すべてのパッケージ名をリストします。

adb Shell pm list Packages -f: パッケージと関連ファイル (インストール パス) を表示します。

adb Shell PM List Packages -d: 無効なパッケージ名を表示します

adb Shell PM List Packages -e: 現在有効なパッケージ名を表示します

ADB Shell PM List Packages -s: システム アプリケーションのパッケージ名を表示します

ADB Shell PM List Packages -3: 表示が有効になりますサードパーティのパッケージ名

adb Shell pm list Packages xxxx: フィルタリングするパッケージ名を追加します (例: xxx = taobao

adb install <file path\apk>: ローカル APK ソフトウェアをデバイス (携帯電話) にインストールします。携帯電話の外部インストールにパスワードが必要な場合は、携帯電話に忘れずにパスワードを入力してください。

adb install -r <ファイルパス\apk>: 上書きインストール

adb install -d <ファイル パス\apk>: ダウングレードの上書きインストールを許可します

adb install -g <ファイル パス\apk>: 権限を承認/取得し、ソフトウェアのインストール時にすべての権限を開きます

adb uninstall <パッケージ名>: ソフトウェア/アプリをアンインストールします。

注: apk はインストール中にインストールされ、パッケージ名はアンインストール中のパッケージ名です。アンインストールする必要があるパッケージ名は、adb Shell pm list パッケージを通じて確認できます。

adb Shell pm uninstall -k <パッケージ名>: アプリケーションはアンインストールされますが、このアプリケーションのデータとキャッシュはまだ保存されています

adb Shell am Force-stop <パッケージ名>: アプリケーション/アプリを強制終了します

5. ファイル操作手順

adb Push <ローカル パス\ファイルまたはフォルダー> <携帯電話のパス>: ローカル (PC) ファイルまたはフォルダーをデバイス (携帯電話) にコピーします。

注1: PCマシンのパスとAndroidマシンのパスはセパレータが異なります。

注2: コピーに失敗した場合は、権限がない可能性が高くなります。まず、上で紹介した 2 つのコマンド、adb root、adb remount を使用できます。adb Pushコマンドの使用

**adb pull <携帯電話のパス/ファイルまたはフォルダー> <PC パス>: デバイス (携帯電話) のファイルまたはフォルダーをローカルにコピーします。** 上記と同じことに注意してください

6. ログ操作手順

adb shell logcat -c:清理现有日志

adb shell logcat -v time :输出日志,信息输出在控制台

adb shell logcat -v time > <存放路径\log.txt>:输出日志并保存在本地文件

Ctrl+C:终止日志抓取

adb shell logcat -v time *:E > <存放路径\log.txt>:打印级别为Error的信息

日志的等级:

-v:Verbse(明细)

-d:Debug(调试)

-i:Info(信息)

-w:Warn(警告)

-e:Error(错误)

-f:Fatal(严重错误)

抓取日志的步骤先输入命令启动日志,然后操作 App,复现 bug,再 ctrl+c 停止日志,分析本地保存的文件。

:日志是记录手机系统在运行app时有什么异常的事件

EXCEPTION

也可以把更详细得Anr日志拉取出来:adb shell pull /data/anr/traces.txt <存放路径>

7. システム操作説明

adb シェル getprop ro.product.model: デバイス モデルを取得します

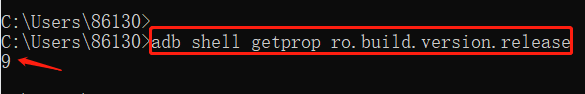

adb Shell getprop ro.build.version.release: Android システムのバージョンを取得する

adb get-serialno: デバイスのシリアル番号(デバイス番号)を取得します

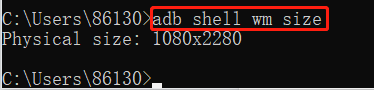

adb シェル wm サイズ: デバイスの画面解像度を取得する

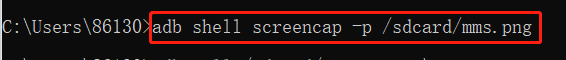

adb shell screencap -p /sdcard/mms.png: スクリーンショット

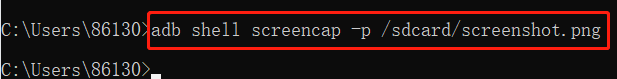

adb shell screencap -p /sdcard/screenshot.png: スクリーンショット

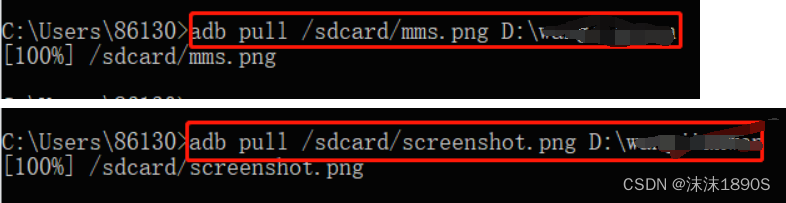

adb pull /sdcard/mms.png <ストレージ パス>: スクリーンショットをローカルにエクスポートします。

adb pull /sdcard/screenshot.png <ストレージ パス>: スクリーンショットをローカルにエクスポートします。

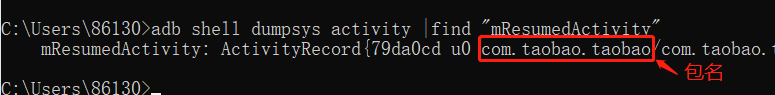

adb shell dumpsys activity |find "mResumedActivity": フォアグラウンド アプリケーションのパッケージ名を表示します。最初にアプリを起動する必要があります。Android 8.0 以降に適用されます。

adb shell cat /proc/meminfo: 電話機のメモリ情報を取得する

adb shell df: 電話のストレージ情報を取得する

adb shell screenrecord <storage path/xxx.mp4>: 画面を録画します。名前は .mp4 で終わります。

adb Shell screenrecord --time-limit 10 <storage path/xxx.mp4>: 画面の録画時間は 10 秒です。

**题外话**

=========

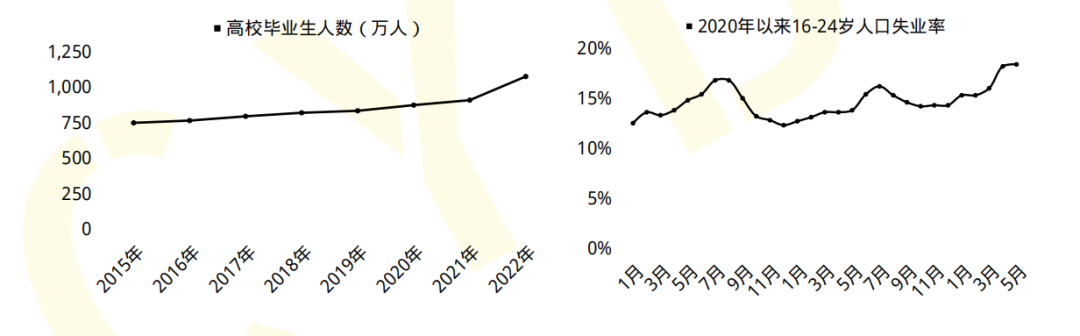

コンピュータ業界に初めて参入する人、またはコンピュータ関連の専攻を卒業した人の多くは、実務経験が不足しているため、あらゆるところで障害に遭遇しています。2 つのデータセットを見てみましょう。

-

2023年の国立大学卒業生は1,158万人に達すると見込まれており、雇用情勢は厳しい。

-

National Network Security Publicity Week が発表したデータによると、2027 年までに我が国のネットワーク セキュリティ人材不足は 327 万人に達すると予想されています。

新卒者の就職状況は年々厳しい一方で、サイバーセキュリティ人材の不足は100万人規模となっています。

6月9日、MyCOS Researchの雇用ブルーブックの2023年版(2023年の中国の学部生の雇用レポートと2023年の中国の高等職業学生の雇用レポートを含む)が正式にリリースされました。

2022年大学卒業生の月給が高い専攻トップ10

学部のコンピューターサイエンス専攻と高等職業自動化専攻の月収は比較的高いです。コンピューターサイエンス学部と高等職業自動化専攻の2022年クラスの月収は、それぞれ6,863元と5,339元である。このうち、学部コンピューター専攻の初任給は基本的に2021年層と同じだが、高等職業自動化専攻の月収は大幅に増加しており、鉄道交通専攻を追い抜いた2022年層(5295元)が第1位となっている。

具体的には、専攻にもよりますが、2022年学部生で月収が高い専攻は情報セキュリティ(7579元)です。2018年卒業生と比較すると、電子科学技術やオートメーションなど人工知能に関連する学部専攻が好調で、初任給は5年前と比べて19%増加した。データサイエンスとビッグデータテクノロジーは近年新たに追加された専攻ではあるが、2022年度学部生においては卒業半年後の月収が高い専攻のトップ3に入るなど好調に推移している。5年前に高給取り学部ランキングのトップ10に入っていた唯一の人文社会科学専攻であるフランス語は、トップ10から外れた。

「サイバーセキュリティなくして国家安全保障はない」。現在、ネットワークセキュリティは国家戦略の高みにまで高まり、国家安全保障と社会の安定に影響を与える最も重要な要素の一つとなっています。

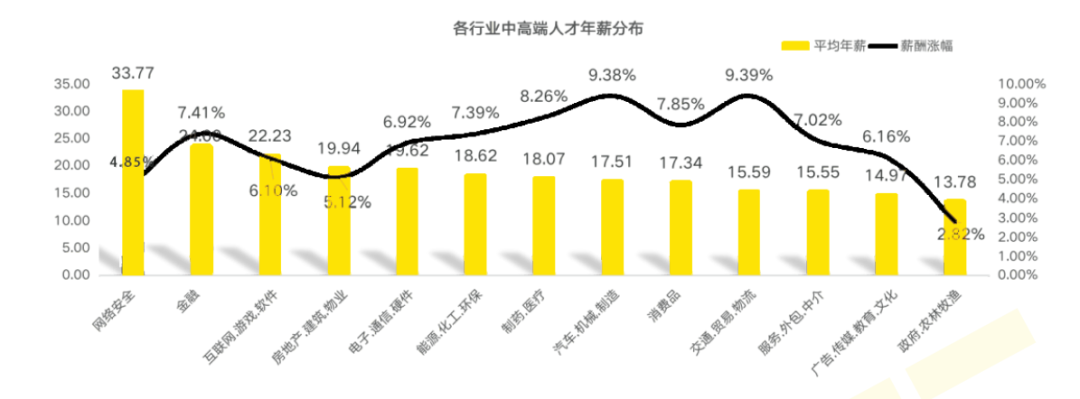

ネットワークセキュリティ業界の特徴

1. 雇用給与が非常に高く、昇給も早い 2021 年、Liepin.com はネットワーク セキュリティ業界の最高雇用給与を発表し、一人当たり 337,700 元でした!

2. 人材格差が大きく、雇用の機会が多い

2019年9月18日、「中華人民共和国中央人民政府」の公式ウェブサイトは、「我が国には140万人のサイバースペースセキュリティ人材が必要だが、全国の学校が毎年訓練している人材は150万人にも満たない」と発表した。Liepin.com の「2021 年上半期のサイバー セキュリティ レポート」では、サイバー セキュリティ人材の需要は 2027 年に 300 万人になると予測されており、現在サイバー セキュリティ業界に従事している従業員はわずか 10 万人です。

この業界には発展の余地がたくさんあり、雇用もたくさんあります

ネットワーク セキュリティ業界の設立以来、ネットワーク セキュリティ業界で数十の新しい職種が追加されています。ネットワーク セキュリティ エキスパート、ネットワーク セキュリティ アナリスト、セキュリティ コンサルタント、ネットワーク セキュリティ エンジニア、セキュリティ アーキテクト、セキュリティ オペレーションおよびメンテナンス エンジニア、ペネトレーション エンジニア、情報セキュリティ管理などです。データセキュリティエンジニア、ネットワークセキュリティオペレーションエンジニア、ネットワークセキュリティ緊急対応エンジニア、データ鑑定士、ネットワークセキュリティプロダクトマネージャー、ネットワークセキュリティサービスエンジニア、ネットワークセキュリティトレーナー、ネットワークセキュリティ監査人、脅威インテリジェンス分析エンジニア、災害復旧プロフェッショナル、実戦攻防専門家...

素晴らしいキャリアの可能性

ネットワークセキュリティ専攻は強力な技術的特徴を持ち、特にコアネットワークアーキテクチャとセキュリティ技術を仕事で習得することは、キャリア開発においてかけがえのない競争上の優位性をもたらします。

個人の能力の継続的な向上に伴い、自身の経験の豊富さやプロジェクト運営の成熟度に応じて作品の専門的価値も高まり、鑑賞空間は終始強気であり、それが人気の主な理由です。みんなとともに。

ネットワークセキュリティの分野も、ある意味、医師と同じように年齢が上がるほど人気があり、技術も成熟しているので当然仕事が評価され、昇進や昇給も問題となります。もちろん。

ハッキングとサイバーセキュリティを学ぶ方法

今日、私の記事に「高評価」をしていただければ、オンライン セキュリティ学習教材の私個人のコレクションを無料で共有しますので、そこに何があるか見てみましょう。

1. 学習ロードマップ

攻撃や守備でも学ぶべきことはたくさんありますが、具体的に学ぶべきことは上記のロードマップにすべて書きましたので、それを習得できれば就職や民間の仕事に就いても問題ありません。

2. ビデオチュートリアル

インターネット上には多くの学習リソースがありますが、基本的に不完全です。これは私が録画したサイバー セキュリティに関するビデオ チュートリアルです。上記のロードマップのすべての知識ポイントについてサポートするビデオ説明を用意しています。

内容は、ネットワークセキュリティ法の学習、ネットワークセキュリティ運用等の保証評価、ペネトレーションテストの基礎、脆弱性の詳しい説明、コンピュータの基礎知識など、ネットワークセキュリティを始める際に知っておくべき学習内容です。

(すべてが1つの作品に詰まっており、1つずつ展開することはできません。合計300以上のエピソードがあります)

スペースに限りがあるため、情報の一部のみが表示されています。以下のリンクをクリックして入手してください。

CSDN のスプリー: 「ハッカーとネットワーク セキュリティ入門 & 高度な学習リソース パック」無料共有

3. 技術資料と電子書籍

また、大規模なネットワークセキュリティ運用、CTF、SRC脆弱性マイニングに参加した経験や技術的ポイントを含む技術文書も私自身が編集したもので、電子書籍も200冊以上あります。一つ一つ表示しません。

スペースに限りがあるため、情報の一部のみが表示されています。以下のリンクをクリックして入手してください。

CSDN のスプリー: 「ハッカーとネットワーク セキュリティ入門 & 高度な学習リソース パック」無料共有

4. ツールキット、インタビューの質問、ソースコード

「良い仕事をしたいなら、まず自分のツールを磨かなければなりません。」 私は、誰にとっても最も人気のある数十のハッキング ツールをまとめました。取材範囲は主に情報収集、Androidハッキングツール、自動化ツール、フィッシングなどです。興味のある学生はぜひご覧ください。

私のビデオで言及されているケースのソース コードと対応するツールキットもあり、必要に応じて持ち帰ることができます。

スペースに限りがあるため、情報の一部のみが表示されています。以下のリンクをクリックして入手してください。

CSDN のスプリー: 「ハッカーとネットワーク セキュリティ入門 & 高度な学習リソース パック」無料共有

最後に、私が過去数年間で整理したインターネット セキュリティに関する面接の質問があります。インターネット セキュリティの仕事を探しているなら、間違いなく大いに役立つでしょう。

これらの質問は、Sangfor、Qi Anxin、Tencent などの大手企業の面接でよく聞かれます。良い質問や良い洞察があれば、ぜひ共有してください。

参考分析: Sangfor 公式 Web サイト、Qi Anxin 公式 Web サイト、Freebuf、csdn など。

コンテンツの特徴: グラフィック表現を含む明確な構成により、理解しやすくなります。

内容の概要: イントラネット、オペレーティング システム、プロトコル、ペネトレーション テスト、セキュリティ サービス、脆弱性、インジェクション、XSS、CSRF、SSRF、ファイル アップロード、ファイル ダウンロード、ファイル インクルード、XXE、ロジック脆弱性、ツール、SQLmap、NMAP、BP、国境なき医師団…

スペースに限りがあるため、情報の一部のみが表示されています。以下のリンクをクリックして入手してください。