1. Introducción

El teléfono móvil encontró la estación base a través de la información emitida por el canal de transmisión (sincronización de frecuencia FCCH , sincronización de intervalo de tiempo SCH y canal de control de transmisión BCCH ) a través de los altavoces grandes de la estación base .

Pero esto no significa que el teléfono móvil pueda utilizar los recursos inalámbricos de la estación base para acceder a la red inalámbrica.

La comunicación inalámbrica celular es diferente a la comunicación WIFI. No es necesario solicitar acceso WIFI a los recursos inalámbricos. Primero visita y luego ver si hay algún conflicto. Adopta una estrategia de competencia justa.

Entonces, la comunicación inalámbrica celular es una estrategia centralizada exhaustiva.El teléfono móvil debe solicitar primero los recursos inalámbricos y la estación base puede usar los recursos inalámbricos después de que el operador y los intervalos de tiempo estén asignados uniformemente.

En realidad, existe una paradoja aquí: sin recursos inalámbricos, no puede acceder a la estación base. Para acceder a la estación base, debe solicitar los recursos inalámbricos con anticipación, lo cual es un ciclo sin fin.

¿Cómo resuelve este problema la comunicación inalámbrica celular?

La comunicación inalámbrica celular toma prestado el método utilizado por los hospitales para resolver la asignación de recursos expertos de manera similar:

¡Haga una cita para registrarse en una ventana fija y un período de tiempo fijo! Superar el tiempo de registro o agotar todos los recursos, el registro falló.

Una vez que el registro es exitoso, el recurso de portador médico y el intervalo de tiempo correspondiente se asignan al paciente para que pueda disfrutar del servicio médico.

Este proceso se denomina "proceso de acceso aleatorio" en la comunicación inalámbrica celular .

2. Proceso de acceso aleatorio GSM

(0) El teléfono móvil está sincronizado con la estación base

El teléfono móvil primero transmite canales comunes a través del enlace descendente: FCCH, SCH, BCCH y la estación base para sincronización de frecuencia, sincronización de intervalo de tiempo, adquisición de portadora celular y otra información, y selección celular.

(1) Aplicación de acceso aleatorio (registrada)

El teléfono móvil pasa la ventana de registro público de la celda: el canal de acceso aleatorio de enlace ascendente público RACH, se aplica a la estación base para los recursos de radio (frecuencia portadora y intervalo de tiempo) y cifra su identificador de acceso aleatorio de 5 bits y la identificación de la estación base a la que se espera que se una. Envíelos juntos a la estación base.

La estación base supervisa la aplicación de acceso aleatorio del teléfono móvil en el canal de acceso aleatorio de enlace ascendente público, demodula la señal, descifra los datos y obtiene el número de identificación de acceso aleatorio del teléfono móvil. Y el controlador de la estación base BCS envía una aplicación de acceso aleatorio.

(2) Acceso aleatorio permitido

Después de que el controlador de la estación base BTS de la estación base permite el acceso aleatorio, asigna el canal de control exclusivo del teléfono móvil SDCCH (de hecho, es la potencia de transmisión de portadora + intervalo de tiempo + posición en la trama TDMA y otros recursos) . Y avise al teléfono móvil a través del canal de acceso público de enlace descendente AGCH.

Nota:

Dado que AGCH es un canal común, todos los teléfonos móviles de la celda recibirán esta información. Por ejemplo, los teléfonos móviles 1 y 2 de la figura anterior recibirán el permiso de acceso aleatorio BTS de la estación base.

Lo que tiene que hacer el teléfono móvil es comprobar si el identificador de acceso aleatorio en los datos de permiso es coherente con el suyo y si es inconsistente, lo que abandona activamente los recursos del canal común asignados por la estación base al teléfono móvil.

Pero aquí está el problema:

- ¿Qué debo hacer si el teléfono móvil no abandona activamente el canal dedicado asignado por la estación base para el teléfono móvil?

- El número de acceso aleatorio del teléfono móvil tiene sólo 6 bits. En un área densamente poblada, el usuario 1 y el usuario 2 acceden al mismo tiempo. ¿Qué pasa si sus números aleatorios son los mismos?

Obviamente, solo un número aleatorio de 6 bits para identificar un teléfono móvil no es suficiente, y el AGCH solo asigna un recurso de capa física de canal de control dedicado SDCCH (portadora + intervalo de tiempo + posición en la trama TDMA + transmisión en la capa física) para teléfonos móviles que solicitan acceso aleatorio. Energía y otros recursos), por lo que se requiere una confirmación adicional del teléfono móvil en la capa MAC.

(3) marco SABM

Una vez que el teléfono móvil recibe el permiso de acceso aleatorio de la estación base, indica que la estación base ha asignado un canal de control dedicado SDCCH al teléfono móvil.

Pero la estación base no conoce realmente la información única del teléfono móvil. En este momento, el teléfono móvil debe reportar su propia información a la estación base a través del marco SABM, incluyendo: motivo de acceso, código de identificación del teléfono móvil IMEI , categoría de teléfono móvil, nivel de potencia de transmisión, algoritmo de cifrado, etc. Y use esta información para asignar recursos de la capa de enlace.

Al mismo tiempo, la estación base envía la trama SABM de vuelta al teléfono móvil La trama SABM que enviará también se denomina trama UA.

(4) UA 帧

El teléfono móvil recibe la trama UA y la compara con la trama UA enviada por sí mismo para determinar si el canal de control dedicado SDCCH asignado por la estación base está asignado a sí mismo.

Si son exactamente iguales, indica que la estación base se ha aceptado y puede utilizar el canal de control SDCCH previamente asignado.

De lo contrario, la trama se descarta y el canal de control SDCCH no se puede utilizar. Después del tiempo de espera, el teléfono móvil debe reiniciar el proceso de acceso aleatorio.

Hasta ahora, la estación base ha asignado el canal de control para el teléfono móvil, el teléfono móvil ha obtenido el canal de control inalámbrico y se completa el proceso de acceso aleatorio.

A continuación, analice en profundidad las tecnologías clave del proceso de acceso aleatorio: canal de acceso aleatorio y canal de permiso de acceso aleatorio.

3. Canal de acceso aleatorio: ventana de registro

Este es un canal de acceso público especial utilizado para el registro, su particularidad se refleja en:

3.1 Particularidad 1: Ventana de registro fija (portadora fija CS0 y intervalo de tiempo fijo TS0)

(1) Aguas abajo

(2) Enlace ascendente

El intervalo de tiempo de enlace ascendente rojo en la figura anterior es el canal de acceso aleatorio.

Todo el intervalo de tiempo TS0 de la portadora CS0 se asigna a la señal de acceso aleatorio, y ningún otro canal reutiliza este canal.

3.2 Particularidad 2: Este canal utiliza una señal de ráfaga especial y dedicada para la aplicación de recursos inalámbricos.

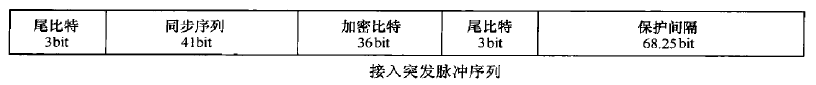

<Ráfaga de acceso> Secuencia de pulsos de acceso AB (canal de enlace ascendente especial)

- Dos bits de cola de 3 bits, también llamados bits finales: (0,0,0)

- Secuencia de sincronización de 41 bits:

La secuencia de entrenamiento es una secuencia de sistema secundaria pública y conocida .

La estación base usa esta secuencia para monitorear el canal de acceso aleatorio inalámbrico para determinar si hay un acceso de terminal.

El tamaño de la secuencia de entrenamiento es de 16 bits, y los últimos 5 bits de la cola de la secuencia y los primeros 5 bits del encabezado de la secuencia se copian para expandirse en dos direcciones.

Si se adopta el método de modulación GMSK, se requiere que la función de autocorrelación de los 16 bits centrales tenga un valor pico más alto.

¡Esto es similar al mecanismo utilizado por el terminal para detectar el canal de sincronización enviado por la estación base!

La secuencia de sincronización consiste en tratar con una palabra clave "aleatorio" en "canal de acceso aleatorio".

El llamado aleatorio, antes de que cada uno asigne un operador y un intervalo de tiempo precisos al terminal, ¡el momento en que el terminal visita la estación base es aleatorio!

Esta secuencia de sincronización trae dos beneficios principales:

(1) ¡La estación base puede localizar los datos cifrados de 36 bits enviados por el teléfono móvil! ! !

(2) Comparando la señal de pulso de sincronización enviada por el teléfono móvil recibido y comparándola con el punto de inicio del intervalo de tiempo del canal de acceso aleatorio, se puede obtener el retardo de transmisión t entre la señal enviada por el teléfono móvil y la estación base, a través de la tasa de propagación de la onda electromagnética v = 3 * 10 ^ 8 m / s, de modo que la distancia entre el teléfono móvil y la estación base se puede obtener l = v * t!

¡El retardo de propagación de diferentes teléfonos móviles y estaciones base es diferente!

- Datos cifrados de 36 bits, el contenido principal incluye:

Código de motivo de 3 bits: indique el motivo del registro o qué departamento debe consultar.

Discriminador aleatorio de estación móvil de 5 bits: no IMEI, sino código aleatorio de 5 bits, utilizado para indicar temporal y aproximadamente la identidad de acceso del terminal. 5 bits, significa que a la misma hora, a la misma hora, el mismo mes y el mismo día, ¡hasta 32 usuarios pueden acceder a la misma hora!

Código de identificación de la estación base de 6 bits: el terminal lo obtiene del canal de transmisión de la estación base, al igual que una tarjeta de registro de un hospital. La estación base sabe a través de esta identificación que el teléfono móvil solicita acceso aleatorio a sí mismo, no a otras estaciones base.

Código final de 4 bits: indica el final de la transmisión de datos.

Lo anterior son 18 bits en total.

Luego presione la codificación convolucional 1: 2 para obtener datos de 18 * 2 = 36 bits en la ráfaga RACH.

3.3 Particularidad 3: La incertidumbre de la distancia entre el teléfono móvil y la estación base y el intervalo de guarda de 68,25 bits GP

Este es un bit muy interesante: intervalo de protección de 68,25 bits GP. ¡Debe entender su verdadero significado!

El teléfono móvil no transmite estos bits de intervalo de guarda, por lo que la estación base no puede recibir estos bits.

El papel de un intervalo de guarda tan largo se utiliza principalmente para tratar con la palabra "aleatorio" en el canal de acceso aleatorio .

La siguiente figura muestra la función del proceso de acceso aleatorio y el intervalo de guarda.

La distancia entre el teléfono móvil y la estación base es diferente. En la figura anterior, hay 3 teléfonos móviles, y las distancias desde la estación base de cerca a lejos son: teléfono móvil 1, teléfono móvil 2 y teléfono móvil 3.

La distancia es diferente, el retardo de propagación de la señal de onda electromagnética entre el teléfono móvil y la estación base es diferente, respectivamente, T1, T2, T3.

esto significa

Dirección hacia abajo:

La secuencia de ráfagas de sincronización transmitida por la estación base tiene diferentes retrasos para llegar a diferentes teléfonos móviles, y la sincronización del intervalo de tiempo entre el teléfono móvil y la estación base se completa mediante la sincronización de ráfagas. Por lo tanto, después de que diferentes teléfonos móviles se alinean con la estación base, aunque la frecuencia es la misma, el número de trama Lo mismo, pero el tiempo de inicio absoluto del fotograma es diferente y hay un desplazamiento t.

Existe un desfase de tiempo entre todos los intervalos de tiempo de recepción y envío del teléfono móvil y la estación base. Este desfase de tiempo es el retardo de propagación t, como t1, t2, t3, etc. en la figura anterior.

Dirección aguas arriba:

El tiempo de inicio de la trama enviada por el teléfono móvil es coherente con la dirección del enlace descendente, por lo que existe un retraso t entre el intervalo de tiempo del enlace ascendente del teléfono móvil y el intervalo de tiempo del enlace ascendente de la estación base.

Cuando el teléfono móvil envía datos de acuerdo con el intervalo de tiempo designado, desde el teléfono móvil a la estación base, también hay un tiempo de transmisión, este tiempo también es t (asumiendo el mismo retardo de propagación del enlace ascendente)

El momento en el que la estación base recibe el pulso de acceso aleatorio de un determinado teléfono móvil, y el momento del canal de acceso aleatorio dentro de la estación base, hay un retraso de T = 2 * t!

Si el retardo de la señal de pulso de acceso aleatorio enviada por el teléfono móvil es demasiado largo, se perderá el intervalo de tiempo TS0 del canal de acceso aleatorio, provocando interferencias en el intervalo de tiempo TS1 siguiente.

Para resolver este problema, el bit GP de ancho de banda de protección del canal de acceso aleatorio aumenta realmente la ventana de bits de recepción del canal de acceso aleatorio.

Tome el teléfono móvil en la imagen de arriba como ejemplo.

Teléfono móvil 1: pulso de acceso aleatorio, que se encuentra dentro de la ventana del intervalo de tiempo de acceso aleatorio TS0 de la estación base, pero cubre parte del intervalo de tiempo de protección GP.

Teléfono móvil 2: El pulso de acceso aleatorio cae dentro de la ventana del intervalo de tiempo de acceso aleatorio TS0 de la estación base, pero cubre todos los intervalos de tiempo de guarda GP.

Teléfono móvil 3: El pulso de acceso aleatorio cae fuera de la ventana del intervalo de tiempo de acceso aleatorio TS0 de la estación base, causando interferencia en el intervalo de tiempo TS1.

¿Cuál es la longitud de la ranura de protección?

La longitud del intervalo de tiempo de guarda GP determina el radio máximo de la celda. Derivado de la siguiente manera:

Dado que no hay un ajuste de TA de avance de tiempo en la secuencia de ráfaga de acceso aleatorio, para no hacer que la primera secuencia de ráfaga se superponga con la secuencia de ráfaga en el siguiente intervalo de tiempo, los bits de esta ráfaga serán más cortos , Los bits extra se utilizan como ancho de banda de protección.

| Duración del intervalo de tiempo ms | Número de bit de ranura | Duración de un solo bit us | Bit de intervalo de guarda | El intervalo de guardia nos retrasa | Velocidad de onda electromagnética m / s | Distancia de transmisión bidireccional Km | Distancia de ida Km |

| 0.577 | 156.25 | 3,69 | 68.25 | 252.03 | 300000000 | 75,61 | 37,81 |

El retardo de propagación de cada bit es 3.69us,

El retardo de propagación de la protección de ancho de banda de protección: 68,25 bits x 3,69 = 252,03 ms.

Distancia de propagación de protección de ancho de banda de protección: 3 * 10 ^ 8 * 252.03ms = 75.61Km.

La distancia de propagación unidireccional es de 37,81 km.

Por tanto, GSM estipula que el radio máximo de una celda es de 35 km . En otras palabras, el mensaje RACH enviado desde el teléfono móvil con una distancia máxima de 35 km desde la estación base no se superpone con la siguiente ráfaga cuando llega a la antena de la estación base.

Descripción:

Proteger el GP de ancho de banda es la reserva de recursos inalámbricos y no puede incrementar la velocidad de transmisión de información del teléfono móvil, de hecho, es un desperdicio de recursos.

Sin embargo, antes del acceso aleatorio, la distancia entre el teléfono móvil y la estación base es incierta. El teléfono móvil y la estación base no saben qué tan lejos está el teléfono móvil de la estación base y cuánto tiempo de propagación de ondas electromagnéticas hay en el medio. Por lo tanto, protegiendo el ancho de banda GP y sacrificando recursos Para hacer frente a la incertidumbre de la ubicación de este teléfono móvil.

Sin embargo, si este método de aumentar el ancho de banda también se usa para la transmisión de datos posterior de otros canales de enlace ascendente (datos de servicio y señalización de control), obviamente es un gran desperdicio de recursos inalámbricos.

Si la estación base obtiene el retraso de transmisión entre el teléfono móvil y la estación base durante el acceso aleatorio, y le dice al teléfono móvil, diferentes teléfonos móviles tienen diferentes retrasos de transmisión y diferentes teléfonos móviles pueden enviar datos de acuerdo con diferentes avances para garantizar que el teléfono móvil transmita Los datos pueden llegar a la estación base a la hora especificada, por lo que no es necesario un ancho de banda de protección adicional GP.

Esta tecnología es el avance de TA en la comunicación inalámbrica celular.

4. TA de cliente potencial de envío inicial del teléfono móvil

(1) TA?

Debido a que existe una cierta distancia entre el teléfono móvil y la estación base, la señal enviada por el teléfono móvil de acuerdo con el intervalo de tiempo designado tendrá un retraso en la transmisión a la estación base. En un sistema de multiplexación por división de tiempo, este retraso provocará los siguientes intervalos de tiempo asignados a otros usuarios. Causar interferencia.

Si el teléfono móvil puede enviar datos TA por adelantado, cuando la señal se transmita a la estación base, obtendrá el intervalo de tiempo asignado a sí mismo, de modo que no causará interferencias en otros intervalos de tiempo. Este es el avance de TA en la comunicación inalámbrica celular.

(2) Cálculo del anticipo de TA

TA = el doble de retardo de transmisión del enlace inalámbrico

Cabe señalar que la cantidad de anticipo está relacionada con la distancia del teléfono móvil, y la distancia de transmisión del teléfono móvil cambia, y la cantidad de anticipo también cambia dinámicamente.

Por lo tanto, el avance de TA calculado en acceso aleatorio se denomina avance de transmisión inicial.

El retraso de TA posterior se informa a través del informe de medición del teléfono móvil, y el teléfono móvil se obtiene de acuerdo con la tecnología común del desfase del canal de sincronización recibido + el avance inicial.

(3) Entrega de TA anticipada

La estación base informa al teléfono móvil a través del canal de permiso de acceso aleatorio AGCH: ¿Cuál es el tiempo de transmisión TA adelantado del teléfono móvil?

(4) Uso del avance de TA

Se utiliza en todos los intervalos de tiempo de enlace ascendente después de TA .

5. Canal de licencias de acceso aleatorio AGCH

(1) pulso de ráfaga

El canal de permiso de acceso aleatorio AGCH transfiere tramas TDMA a través de ráfagas ordinarias.

(2) El contenido del canal de permisos de acceso aleatorio AGCH: asigne inmediatamente un mensaje

- Número aleatorio que representa la terminal

- Descripción de SDCCH del canal de control dedicado: portadora, intervalo de tiempo, ubicación en la trama TDMA, potencia de transmisión y otros recursos.

- Avance del tiempo de inicialización (el llamado avance del tiempo de inicialización se refiere a que a medida que se mueve el terminal móvil, el avance debe actualizarse en tiempo real)

- Potencia de transmisión máxima inicial (denominada avance del tiempo de inicialización, lo que significa que a medida que se mueve el terminal móvil, la potencia de transmisión debe actualizarse en tiempo real)

Posdata :

El "aleatorio" en el proceso de acceso aleatorio no significa que se pueda acceder al teléfono móvil en cualquier intervalo de tiempo o en cualquier momento, de hecho, se debe acceder al teléfono móvil a través del intervalo de tiempo de acceso aleatorio.

Sin embargo, debido a las diferentes distancias entre las estaciones base en diferentes teléfonos móviles, el momento en que se envía la solicitud de acceso aleatorio del teléfono móvil desde el teléfono móvil al canal de acceso aleatorio de la estación base es aleatorio e incierto. ¡Ésta es la naturaleza de la aleatoriedad! ! !