Mit dem Wachstum des Unternehmensdatenumfangs und der diversifizierten Geschäftsentwicklung ist die mehrdimensionale, flexible Abfrage großer Datenmengen in Echtzeit zu einer allgemeinen Geschäftsanforderung geworden. Gleichzeitig sind mehrere Datenbanksysteme zur Norm geworden, was nicht nur die Komplexität der Datenverwaltung mit sich bringt, sondern auch die Schwierigkeit der Datennutzung angesichts immer komplexerer Datenumgebungen und strengerer Datensicherheitsanforderungen erhöht Um das Problem der Koexistenz mehrerer Datenbanksysteme zu lösen, treten Datenprobleme wie schwerwiegende Silos, verwirrendes Berechtigungsmanagement und Schwierigkeiten bei der Datenabfrage und -extraktion auf. Gleichzeitig stellen Unternehmen immer höhere Anforderungen an die Datensicherheitskontrolle. Verschiedene Rollen und Abteilungen müssen auf unterschiedliche Daten zugreifen. Die genaue Kontrolle von Datenbankberechtigungen und die Verhinderung von Datenlecks und Fehlbedienungen ist zu einer zentralen Herausforderung geworden.

Bauhintergrund

Im Vergleich zu täglichen Abfragen werden Indizierung, Partitionierung und andere Technologien verwendet, um die Abfrageeffizienz während der Systemimplementierung zu optimieren und zu verbessern. Es gibt viele Möglichkeiten , Ad-hoc-Abfragen zu generieren . Eine gängige Methode besteht darin, die DIM-Tabelle und die Faktentabelle im Data Warehouse der semantischen Ebene zuzuordnen. Analysten verwenden die semantische Ebene, um Tabellen auszuwählen, um Verknüpfungen zwischen Tabellen herzustellen und schließlich SQL-Anweisungen zu generieren Ad-hoc-Funktionen sind Analysen . Diese Abfragen werden von Ingenieuren vorübergehend erstellt. Das System kann diese Abfragen nicht im Voraus optimieren. Je mehr Ad-hoc-Abfragen in einem Data-Warehouse-System zum Einsatz kommen, desto höher sind die Anforderungen an das Data-Warehouse.

Nehmen wir als Beispiel Banken und Konsumentenfinanzierungsunternehmen: Sie haben Geschäftsanfragen und einheitliche Ad-hoc-Anforderungen und ihre Abteilungen decken mehrere Geschäftsbereiche ab, wie Produktforschung und -entwicklung, Betriebsförderung, Post-Darlehen-Management und Einhaltung gesetzlicher Vorschriften. Da mehrere Arten von Datenbankinstanzen nebeneinander existieren, werden Aspekte wie Benutzersystemintegration, Datenrechteverwaltung, Betriebssicherheitsprüfung und SQL-Abfragesyntax sehr kompliziert. Es besteht ein dringender Bedarf an einer Plattform, die auf mehrere Datenbanken zugreifen und Datenexporte vereinheitlichen kann.

Fallszenario

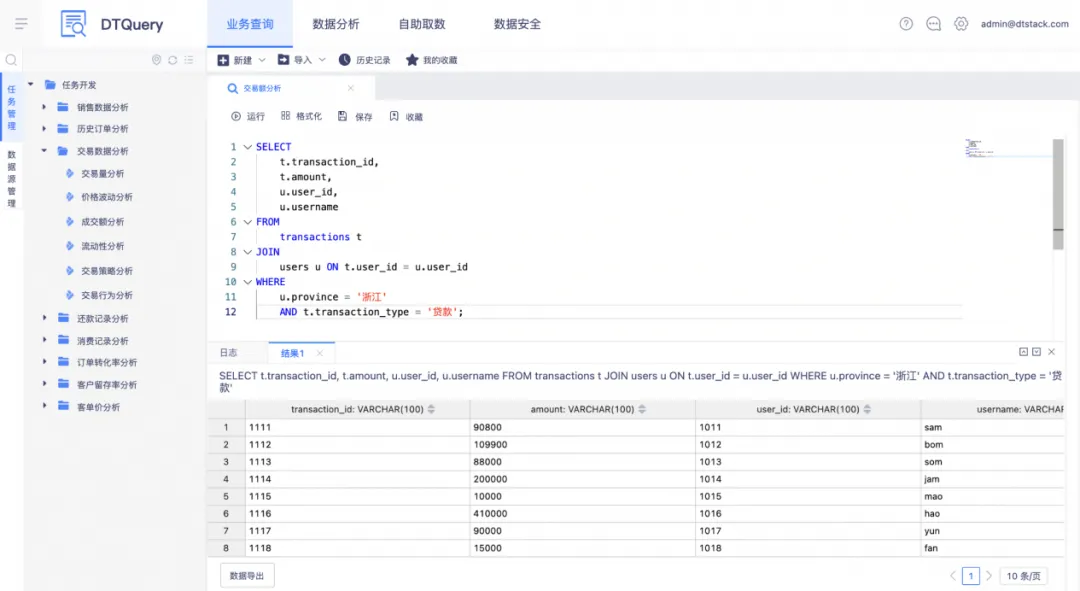

Mit dem Wachstum des Geschäftsvolumens ist das Unternehmen zur Verbesserung der Geschäftsabwicklungseffizienz und des Risikomanagementniveaus hauptsächlich in drei Abteilungen unterteilt: Risikomanagementabteilung, Technologieabteilung und Finanzmarktabteilung. Unter diesen kann das Risikomanagementpersonal SQL geschickt einsetzen Sie müssen jedoch auf unterschiedliche Ziele abzielen. Wenn Unternehmen die SQL-Syntax ändern, kommt es häufig zu Syntaxinkompatibilitäten. Finanzmarktmitarbeiter nutzen selten SQL und müssen visuelle Drag-and-Drop-Operationen durchführen , um detaillierte Daten abzurufen. Entwickler des Ministeriums für Wissenschaft und Technologie löschen und ändern häufig versehentlich Kerndaten, wenn sie Datenbanken betreiben, und schreiben einige gefährliche SQL-Anweisungen, die die DDL-Berechtigungen und Code-Inspektionen für Benutzer festlegen, um die Datensicherheit zu gewährleisten.

Der Abteilungsadministrator konfiguriert die Kontoinformationen des Benutzers und die JDBC-Linkinformationen der Datenquelle auf der Plattform einheitlich und konfiguriert Datenberechtigungen und Codeüberprüfungsregeln entsprechend den Geschäftsanforderungen . Nach Abschluss der Grundkonfiguration kann der Risikomanager die Downstream-Computing-Engine blockieren Mithilfe einer allgemeinen SQL-Syntax zum Abrufen von Zahlen müssen Finanzmarktmitarbeiter zunächst häufig verwendete Datenmodelle entsprechend dem Unternehmen konfigurieren und dann einen visuellen Abruf und eine Excel-Datensortierung durchführen. Entwickler können DML-Anweisungen für die Datenbank nur mit den zugewiesenen Berechtigungen ausführen. Wenn SQL vorhanden ist, das die Berechtigungen überschreitet und genehmigt werden muss, kann es erst ausgeführt werden, nachdem die Genehmigung bestanden wurde.

Schmerzpunktanalyse

1. Es bestehen Risiken für die Kontosicherheit

Datenbankkonten werden häufig von mehreren Bedienern gemeinsam genutzt. Die Berechtigungen des Betriebs- und Wartungspersonals können über die für die eigentliche Arbeit erforderlichen Berechtigungen hinausgehen. Dies kann eine Gefahr für die Datensicherheit darstellen.

2. Es gibt Syntaxunterschiede in verschiedenen Datenbanken

Verschiedene Datenbanktypen haben ihre eigene einzigartige SQL-Syntax und ihre eigenen Regeln. Wenn Entwickler SQL-Abfrageanweisungen schreiben, müssen sie sich an unterschiedliche Datenbanken anpassen, was den Entwicklungsaufwand erhöht und zu potenziellen Fehlern und Leistungsproblemen führen kann.

3. Probleme bei mehrdimensionalen Geschäftsabfragen

Drilling, Scrollen, Slicing, Dicing und Zeilen-Spalten-Transformation sind bei Geschäftsabfragen üblich, wenn ein einzelner PV oder ein Geschäftsfluss in einem Einzelhandelsszenario abgefragt wird. Das Lesen von Daten erfordert Hunderte von Gigabyte immer unzureichend; nächtliche Planung und Datensynchronisierung, Produktmanager und Analysten beenden Aufgabenskripte während der Arbeitszeit.

4. Unzureichende Prüfpfade und schwierige Nachverfolgung

Herkömmliche Tools können keine Benutzer- und Verhaltensdaten aufzeichnen. Bei abnormalen Datenvorgängen kann die Quelle nicht zurückverfolgt und die Schuld nicht ermittelt werden, was zu einer sekundären Datenverletzung führen und den langfristigen gesunden und stabilen Betrieb des Systems gefährden kann Plattform.

5. Geschäftspersonal verwendet SQL seltener

Viele Berichts- und Analystenmitarbeiter sind mit SQL-Anweisungen nicht vertraut, wenn neue Berichte hinzugefügt oder feste Berichtsfelder geändert werden. In der Vergangenheit mussten IT-Mitarbeiter SQL-Abfragen schreiben , was zu langen Datenabfragezyklen und geringer Effizienz führte Unterstützung bei Geschäftsentscheidungen.

6. Geschäftsdaten sind auf mehrere Systeme verteilt

In komplexen Fusionsanalyseszenarien ist es für Datenanalysten schwierig , in lokalen Excel-Dateien gespeicherte Daten in das System zu importieren und sie mit Geschäftsdatenbankdaten zu verknüpfen, was eine zeitnahe und flexible Analyse von Geschäftsdaten unmöglich macht.

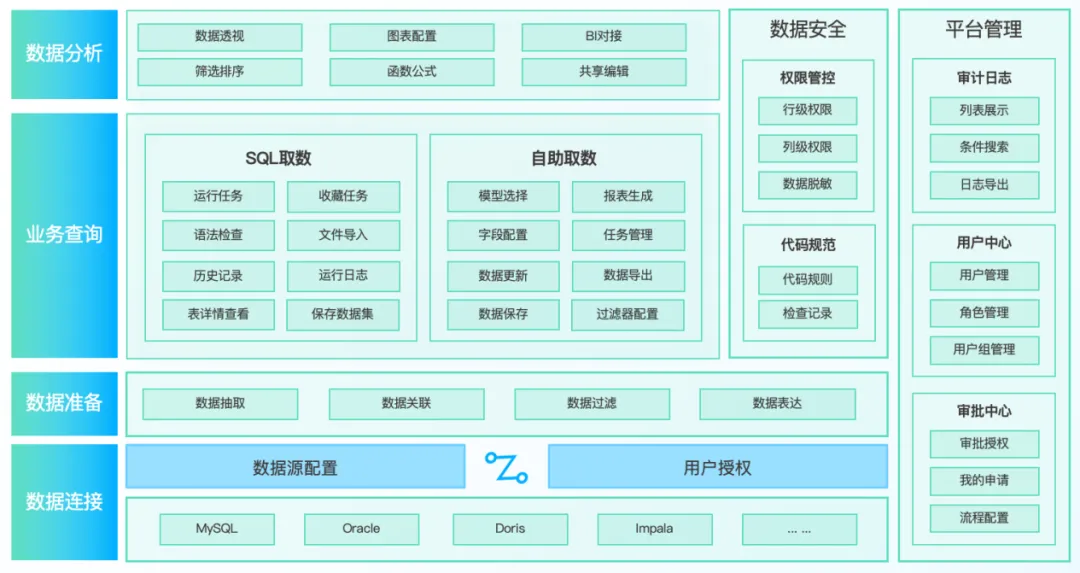

Konstruktionsplan

1. Einheitliche Abfrage-Engine

Unterstützt die Anpassung an mehrere Datenbanksyntaxen, konvertiert Abfrageanweisungen automatisch und bietet eine IDE-Bearbeitungsschnittstelle einschließlich Syntaxhervorhebung, Schlüsselwort-Eingabeaufforderungen, Formatierung und anderen Funktionen , sodass sich Benutzer nicht um die Syntaxunterschiede der zugrunde liegenden Datenbank kümmern müssen und diese abschließen können Datenverbindung und Daten aus einer Hand. Verarbeitung, Datenanalyse und andere Vollprozessfunktionen.

2. Einheitliches Identitätsauthentifizierungsmanagement

Vor der Nutzung der Plattform muss der Administrator die persönlichen Kontoinformationen und entsprechenden Berechtigungen des Benutzers verwalten. Erst nach der Anmeldung bei der einheitlichen Abfrageplattform kann auf die Datenbank zugegriffen werden, auf das tatsächliche Kontokennwort der Datenbank kann nicht zugegriffen werden.

3. KI-gestützte Datenabfrage

Die entsprechenden SQL-Befehle können basierend auf den in natürlicher Sprache ausgedrückten Datenabfrageergebnissen übersetzt werden, einschließlich SQL-Generierung, Umschreiben, Fehlerkorrektur usw., was dem Abfragepersonal hilft, komplexe Datenextraktions- und Analysearbeiten problemlos durchzuführen.

4. Senken Sie den Schwellenwert für die Datenanalyse

Geschäftsmitarbeiter können Drag-and-Drop-Vorgänge verwenden, um Funktionen wie Datenextraktion, Modellkonfiguration, Filterkonfiguration und visuelle Berichtskonfiguration auszuführen . Sie können Datenquellen intuitiv auswählen, Abfragebedingungen definieren und Daten kombinieren, ohne die zugrunde liegenden Daten gründlich verstehen zu müssen Datenbankstruktur und SQL-Syntax zur Verbesserung der Entscheidungsunterstützungsfähigkeiten.

5. Verwaltung und Kontrolle der Datenbanksicherheitsberechtigungen

Konfigurieren Sie Sicherheitsmaßnahmen wie Datendesensibilisierung und Berechtigungen auf Zeilenebene , legen Sie Berechtigungen entsprechend verschiedenen Rollen und Verantwortlichkeiten fest, um den Datenschutz und die Sicherheit von Daten in der Unternehmensdatenbank zu gewährleisten, und führen Sie Echtzeitprüfungen des Benutzerverhaltens wie Berechtigungsänderungen und gefährliches SQL durch um die Datenkonformität zu gewährleisten.

Baueinkommen

Bei der Projektumsetzung eines Verbraucherfinanzierungsunternehmens können Mitarbeiter in verschiedenen Abteilungen schnell die erforderlichen Informationen erhalten, was die Effizienz der Geschäftsabwicklung erheblich verbessert und eine zufriedenstellende Datenanalyse in verschiedenen Szenarien wie der Abfrage von Kundeninformationen, dem Abruf von Transaktionsdatensätzen und der Bewertung von Risikoinformationen ermöglicht. Gleichzeitig werden die Sicherheit und Vertraulichkeit der Finanzinformationen gewährleistet, was eine starke Garantie für den stabilen Betrieb der nachfolgenden Plattform darstellt.

1. Der Datennachfragezyklus wird erheblich verkürzt

Der herkömmliche Datenanforderungsprozess erfordert die Genehmigung und Koordination durch mehrere Abteilungen und wird vom IT-Personal geplant und manuell extrahiert. Die einheitliche Abfrageplattform nutzt SQL/Self-Service-Datenabruf, um Datenanalysten und Geschäftsmitarbeitern den Self-Service-Datenabruf bei Bedarf auf einer einheitlichen Plattform zu ermöglichen , wodurch die Kommunikations-, Entwicklungs- und Testkosten erheblich gesenkt und der Datenabrufzyklus verkürzt werden Original 3-5 Tage bis Minuten.

2. Die Hemmschwelle für datengesteuerte Entscheidungen wird deutlich gesenkt

Mithilfe von Funktionen wie Self-Service-Datenabruf und SQL-Erfassung können Geschäfts- und Betriebsleiter an vorderster Front auch bequem auf heterogene Datenbestände aus mehreren Quellen zugreifen und so die datengesteuerte Entscheidungsfindung aller Mitarbeiter fördern Die Beteiligung an der Datenanalyse auf Unternehmensseite ist deutlich gestiegen. Indikatoren wie die Anzahl der Anmeldungen, die Verweildauer, die Anzahl der SQL-Sammlungen, die Anzahl der Abfrageaufgaben und die Anzahl der Datenexporte haben die Erwartungen der Projektplanung weit übertroffen.

3. Einheitliche Rückverfolgbarkeit von Datenrisikooperationen

Mit Hilfe der Audit-Log-Funktion der Plattform wird das Datenbetriebsverhalten verschiedener Docking-Datenbanken vollständig abgedeckt und ein 100-prozentiger Zugriff auf die vollständige Aufzeichnungsrate des Betriebsverhaltens erreicht. Dies verbessert nicht nur das Datensicherheitsmanagement und die Compliance Lokalisiert und untersucht auch Datenrisikovorgänge. Die Zeit wird erheblich von Stunden auf Minuten verkürzt und die Effizienz der Prüfungsreaktion wird um mehr als 80 % erhöht.

4. Datenzugriffsrechte sind sichtbar und verwaltbar

Die einheitliche Abfrageplattform nutzt Berechtigungssteuerung auf Zeilen-/Spaltenebene und Datendesensibilisierungstechnologie, um eine Visualisierung und eine verfeinerte Verwaltung von Datenzugriffsberechtigungen zu realisieren und so die Datensicherheitsverwaltung und -kontrollfunktionen zu verbessern. Die effektive Abdeckungsrate der Datentabellen-Berechtigungskonfiguration wurde auf mehr als 95 % erhöht, wodurch illegaler Datenzugriff effektiv verhindert und eine automatische Identifizierung und Desensibilisierung von Kundeninformationen, Kanaldaten usw. realisiert wird, wodurch die Sicherheit und Compliance von Unternehmen beim Datenaustausch effektiv gewährleistet wird und Regelmäßigkeit.

Downloadadresse „Industry Indicator System White Paper“: https://www.dtstack.com/resources/1057?src=szsm

Download-Adresse „Dutstack Product White Paper“: https://www.dtstack.com/resources/1004?src=szsm

Downloadadresse „Data Governance Industry Practice White Paper“: https://www.dtstack.com/resources/1001?src=szsm

Wenn Sie mehr über Big-Data-Produkte, Branchenlösungen und Kundenbeispiele erfahren oder sich beraten lassen möchten, besuchen Sie die offizielle Website von Kangaroo Cloud: https://www.dtstack.com/?src=szkyzg

Ich habe beschlossen, Open-Source-Hongmeng aufzugeben . Wang Chenglu, der Vater von Open-Source-Hongmeng: Open-Source-Hongmeng ist die einzige Architekturinnovations- Industriesoftwareveranstaltung im Bereich Basissoftware in China – OGG 1.0 wird veröffentlicht, Huawei steuert den gesamten Quellcode bei Google Reader wird vom „Code-Scheißberg“ getötet Fedora Linux 40 wird offiziell veröffentlicht Ehemaliger Microsoft-Entwickler: Windows 11-Leistung ist „lächerlich schlecht“ Ma Huateng und Zhou Hongyi geben sich die Hand, um „Groll zu beseitigen“ Namhafte Spielefirmen haben neue Vorschriften erlassen : Hochzeitsgeschenke für Mitarbeiter dürfen 100.000 Yuan nicht überschreiten Ubuntu 24.04 LTS offiziell veröffentlicht Pinduoduo wurde wegen unlauteren Wettbewerbs zu einer Entschädigung von 5 Millionen Yuan verurteilt