文章目录

全文只放了关键性的图,完整的放在后台资源的Word文档里了

蓝奏云文件存放地址

https://www.lanzous.com/i82znzi【链接访问】

【扫码访问】

【扫码访问】

正文开始:

南京工程学院

信息与通信工程学院

课程设计说明书(论文)

题 目 WLAN接入设计

课 程 名 称 宽带接入技术

专 业 通信工程

班 级 通信16x

学 生 姓 名

学 号

设 计 地 点 信息楼C315

指 导 教 师 谭振健

设计起止时间:2019年12月9日至2018年12月13日

目录

一、课程设计目的 3

二、课程设计要求 3

- 综合应用所学宽带接入技术知识和基本技能; 3

- 掌握接入网络设计的基本流程; 3

- 能够完成一种或多种宽带接入技术的设计和配置; 3

- 能够解决接入设计和配置中所遇到的问题; 3

- 能够在本指导书提供的案例的基础上进行创新和改进; 3

- 最后要求写出完善的课程设计报告。 3

三、课程设计网络环境 4

四、课程设计内容 4

4.1 WLAN接入设计 4

4.1.1设计拓扑 4

4.1.2设计原理 5

4.1.3 设备配置 7

五、总结与体会 19

六、参考文献 19

- 通过设置Word文档中的一级标题、二级标题,就能很快生成目录,

- 如果你了解过轻松简单的makedown文档的话,就会很快上手

一、课程设计目的

通过《宽带接入技术》理论课程的学习,已经对ADSL接入、以太网接入、光纤接入和无线接入的理论和实际使用有了一定的了解。在此基础上,能够再进一步拓展,利用一周的课程设计时间设计一个综合、具有实际应用价值的接入网络,实现用户的语音、数据等多种业务传输。本次课程设计的目的在于较为全面地进行接入网络设计的能力,做到能够根据系统需求进行设计分析,进行网络设计和设备配置、测试,掌握常用的接入网设计方法和调试方法;独立地完成课程设计报告。通过本次课程设计,能够使学生熟悉各种接入技术,掌握接入设备的使用配置、有关用户管理协议应用等,为以后的工作奠定良好的基础。

二、课程设计要求

设计要求如下:

1)综合应用所学宽带接入技术知识和基本技能;

2)掌握接入网络设计的基本流程;

3)能够完成一种或多种宽带接入技术的设计和配置;

4)能够解决接入设计和配置中所遇到的问题;

5)能够在本指导书提供的案例的基础上进行创新和改进;

6)最后要求写出完善的课程设计报告。

三、课程设计网络环境

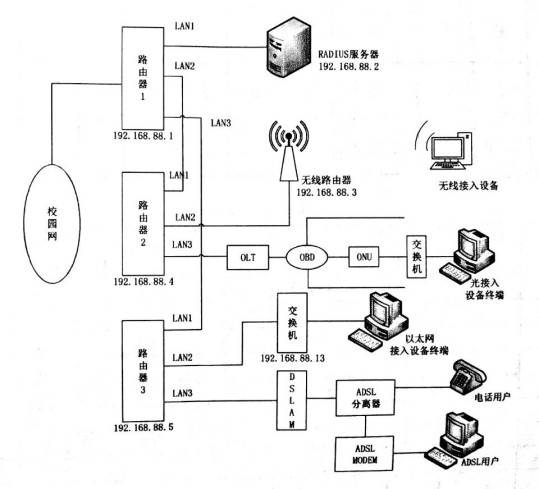

接入网设备连接拓扑如下图所示

四、课程设计内容

4.1 WLAN接入设计

4.1.1设计拓扑

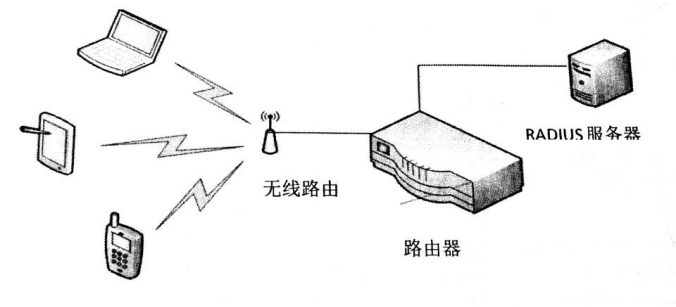

WPA认为目前最安全的认证方式是结合802. 1X 框架的认证体系,该体系由客户认证系统和认证服务系统组成。

在WPA中,客户系统主要是运行请求认证PAE,将认证请求通过EAPoL封装送到认证系统。目前的操作系统和WLAN网卡对WPA的支持不够,需要第三方软件。

WPA认证系统组成

4.1.2设计原理

1)WLAN

WLAN是计算机网络与无线通信技术相结合的产物,工作在数据链路层,提供了一种使用无线信道多址接入技术的方法实现计算机的通信。通信范围在100m- 500m, WLAN的网络组成包括通信设备、用户终端和支持单元。IEEE802.11 是无线局域网的标准,定义了物理层和MAC层规范。

IEEE802.11将网络基础模块定义为基本服务集(Basic Service Set, BSS), IEEE802.11协议规定了无线站点( Wireless Station, STA)在一个BSS内进行通信的规范(Station Service,SS)。一 个BSS 的网络规模 是有限的,多个互连起来的BSS形成一个扩展服务集(Extended service set, ESS), 使得802.11网络的规模扩展。用于互连的多个BSS的功能模块被定义为分发系统(Distribution system, DS), DS的主要功能是实现多个BSS的无缝整合,为ESS内STA提供分组转发服务。而STA通过在BSS内的接入点(Access AP),实现STA在整个ESS内通信。

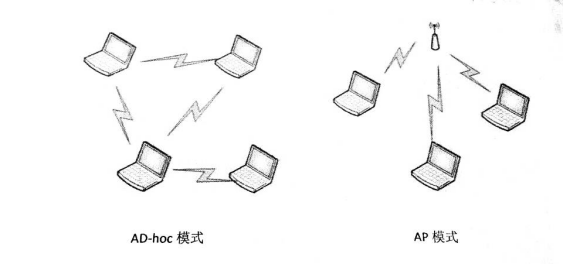

WLAN的组网方式有两种:

(1) Infrastructure-based 方式一—AP 模式

任何两个节点的通信都必须经过中心控制点(AP) 专门提供通信服务的设备。AP作为一个BSS的通信基础设施,为BSS内其它站点提供通信服务,并且站点的所有通信业务,包括访问Internet或着与同一BSS内其它站点的通信,都需要通过AP中继。如图所示。

(2)对等方式——AD-hoc模式

无中心控制点(AP),节点间的连接是对等的,并且所有节点共用一个无线信道。一个Ad hoc方式的无线局域网络对应一个独立基本服务集(Independent Basic Service Set,IBSS)。在_一个IBSS内,每一个站点的功能都是对等的,无需通信基础设施,并且任意两个站点都可直接通信。如图所示。

由于WLAN的无线传输是一个开放的无线环境,不可避免存在安全隐患。802.11 工作组也一直致力于WLAN的相关安全标准的制定。在WLAN的安全的发展中,大致分为以下儿个方面的策略或技术。早期的MAC过滤技术和SSID匹配及时,802.11 的WEP加密技术、WPA技术以及802.11i标准。

2)RADIUS 服务器

RADIUS (Remote Authentication Dial In User Service,远程用户拨号认证服务)服务器提供了三种基本的功能:认证(Authentication)、授权(Authorization)和计费(Accounting), 即提供了3A功能。

RADIUS协议采用了客户机/服务器(C/S) 工作模式。网络接入服务器(Network Access Server,NAS)是RADIUS的客户端,它负责将用户的验证信息传递给指定的RADIUS服务器,然后处理返回的响应。RADIUS服务器负责接收用户的连接请求,并验证用户身份,然后返回所有必须要配置的信息给客户端用户,也可以作为其他RADIUS服务器或其他类认证服务器的代理客户端。服务器和客户端之间传输的所有数据通过使用共享密钥来验证,客户端和RADIUS服务器之间的用户密码经过加密发送,提供了密码使用的安全性。

3) Windows Server 2003

IAS(Internet验证服务)是RADIUIS 服务器和代理的Microsoft 实现。作为RADIUS服务器,IAS执行多种类型网络访问的集中式连接身份验证、授权和记账,其中包括无线、身份验证的交换机、拨号和虚拟专用网(VPN) 远程访问以及路由器对路由器连接。作为RADIUS 代理,IAS向其他RADIUIS 服务器转发身份验证和记账消息。IAS可以让Windows Server 2003 充当Radius服务器,而其Radius客户端就是具有802.1X功能的交换机。

IAS服务器作为Radius服务器运行验证用户身份、授权与记账的工作。其运作流程如下:

(1)交换机接收来自客户端的连接请求。

(2)交换机转而请求IAS RADIUS服务器来运行验证、授权与记账的管理工作。

(3) IAS RADIUS 服务器会检查用户的账户名与密码是否正确,并且利用用户的账户设置与远程访问策略内的设置,来决定用户是否有权限来连接。

(4)若用户有权限来连接,它会通知交换机让客户端开始连接。

IAS RADIUS服务器在检查用户身份与账户设置时,它可以从以下所列的用户账户数据库中得到这些信息:

IAS RADIUS 服务器的本机安全性,也就是SAM;

Windows NT 4的城用户账户数据库;

Active Directory数据库;

后两者要求IAS RADIUS服务器必须是域的成员,此时时它所读取的账户可以是所属城内的账户,或是有双向信任关系的其它域内的账户。

4.1.3 设备配置

1)服务器的搭建与配置

(1)安装Active Directory活动目录

需一台安装了windows server 2003的计算机,再执行下面步骤:

安装Activity Directory活动目录:开始一一> 运行一>输入“dcpromo" ,然后点确定,启动AD活动目录安装向导,

根据提示依次选择“下一步”——“下一步”——勾选“新域的控制器”并选择“下一步”——勾选“在新林中的域”——指定新域的DNS全名为ansin.cn

接下来需要设置NetBIOS域名,此处设为"TEST"-数据库和日志文件文件夹按照默认的配置即可一点击“下一步”后会出现共享的系统卷设置,也可以选择默认-- DNS注册诊断要勾选第二个“在这台计算机上安装并配置DNS服务器,并将这台DNS服务器设为这台计算机的首选DNS服务”–选择之后会出现用户和组对象的默认权限,勾选“只与Windows 2000或Windows Server2003操作系统兼容的权限”–下一步需要自己设置目录服务还原模式的管理员密码,本实验设置还原模式的管理员密码为123456接下来会出现之前的配置情况,复查并确认选定的选项。

确认无误后继续操作系统先就会进行配置Active Directory, 并配置到主机Active Directory 的本地域控制器,需要等待几分钟的时间完成Active Directory安装向导。

安装完成后需要重启计算机,Active Directory安装向导所做的改动才能生效。

(2)配置Activity Directory用户和计算机

在开始——管理工具——Activity Directory里,展开根域ansin.cn,在“USERS"中创建一个组,将新建组归类为安全组,作用域为全局。

接下来在“USERS"中新建一个用户,设置好用户登录名后选择“下一步”,需要输入密码并勾选“用户不能更改密码”,按提示操作后完成用户的添加。

此处添加的用户名和密码就是无线客户端进行认证时需要输入的认证信息,因此需要设置一个简单而且好记的用户信息方便之后进行客户端的认证操作和调试,调试成功后再对用户进行管理和修改。

将新建的用户添加到新建的组中,需要进行如下操作:选择用户名一右键一属性一 选择高级一点击“立即查找”,选择要加入的组,点击"确定"。

右键单击新建的组——属性——配置新建的组——选中“隶属于”选项卡—— 依次点击“添加”——“高级”——“ 立即查找”,依次进行操作后,选择管理者选项卡,选择被之前新建的用户管理。完成后再对用户进行配置:右键一属性——选择“拨入”选项卡——远程访问权限中选择 “允许访问”。

(3) 安装RADIUS服务器

Windows IAS服务器认证的用户可以是SAM用户账户,也可以用活动目录数据库(AD)用户账户,比利用SAM来安全、稳定,但RADIUS服务器提供的认证功能相同。本文档用SAM用户账户认证。服务器IP地址为192.168.1.8.

下面安装IAS:单击-控制面板添加或删除程序-windows组件。

选择网络服务,单击详细信息。弹出对话框。

选择Internet验证服务,单击确定。完成IAS的安装。

(4) Internet 验证服务的配置

在开始一管理工具里,选择Internet验证服务,遂项配置。

配置RADIUS客户端

选中左侧导航栏“RAIDUS客户端",右键单击井选择新建RADIUS客户端。

按照提示,输入无线路由器的IP地址,此处填写的192.168.90.3即是之后为无线路由器设置的地址,名称可以随意填写,此处写wlan2。

点击“验证”,出现下一步操作后点面“解析”,完成后点击确定。

设置密钥。此处设置的密钥在无线路由器中也需要填写,因此需要记住这个密码,填写好之后点击“完成”。

配置远程访问记录

根据上一步的操作,选中左侧导航栏“远程访问记录”,双击之后再弹出的窗口选项卡“设置”里勾选“身份验证请求”,在选项卡“日志文件”格式里勾选“IAS",创建新日志文件可以根据需要选择不同的周期,此处选择默认设置。

设置远程访问策略

选中左侧导航栏“远程访问策略”,右键“新建远程访问策略”,

点击新建远程访问策略,在策略配制方法里勾选“使用向导来设置普通情况下的典型策略”,井为策略名输入一个 名字。维续操作后会出现如下访问方法的配置,此处是为无线局域网连接设置对应的访问策略,则需要勾选“无线”。

点击下一步后会出现用户或组访问,选择组,井单击添加按钮添加上面新建的组

继续操作后,在身份验证方法里选择MD5-质询

点击下一步后即可完成访问策略的配置。

设置证书服务

不管对无线连接使用哪种身份验证方法(PEAP-TLS或者PEAR-MS-CHAP v2)都必须在ISA服务器上安装计算机证书。

安装证书服务即指定一个证书颁发机构(CA),证书可以从第三方的CA机构获取,比如Verisign,或者从企业内部的CA机构颁发,这两种方案在传统意义上都是可行的,但是对于小则企业来说并不现实,因为小艰企业不愿意花很多钱购买第三方认证机构的证书,因此可以在企业内部自己架设CA服务器。

首先需要完成IIS服务的安装,才能安装证书服务。在Windows组件里选择证书服务,点击详细信息后,按提示操作,选中“证书服务”和“证书服务Web注册支持”

继续操作后,在CA类型中勾选“企业根CA",然后会继续输入CA识别信息,此处设置为ansin。接下来需要设置证书数据库,默认设置即可

数据库设置好,会出现生成公钥过程,按提示操作后,出现完成证书服务的安装。

设置自动申请证书

可以通过使用组策略管理单元,在默认组策略对象中创建自动申请证书;

进入“开始”—“管理工具”—“Active Directory用户和计算机”,会显示在根域下的各个单元,右键单击根域(ansin.cn),点击“属性”。

配置好常规策略,管理者,和组策略之后会出现自动申请证书向导,按提示操作后选择如下的证书模版。操作完成后,自动申请证书设置成功,自动申请证书以后,在“组策略编辑器”的“自动申请证书”右侧框中会有一个申请成功的“计算机”。

2)路由器配置

配置路由器1,无线网的接入认证只需要用一台路由器。

在IE中输入192. 168. 88.1(未经配置的路由器默认是192.168. 1.1),用户名:admin,密码: admin。

WAN口设置,动态获取。

在接口设置一LAN设置一局域网设置里,把IP地址设置为192.168. 88.1,子网掩码设置为255. 255. 255.0。

把DHCP设置地址池范围设置为192.168.88.21-192.168.88.254

由于服务路需要一个固定的IP地址,可以通过MAC地址绑定将RADIUS服务器的IP地址绑定为192. 168 88.2。

在高级设置一地址转换一NAT设置里,选择使用NAT地址转换

3)无线路由器的配置

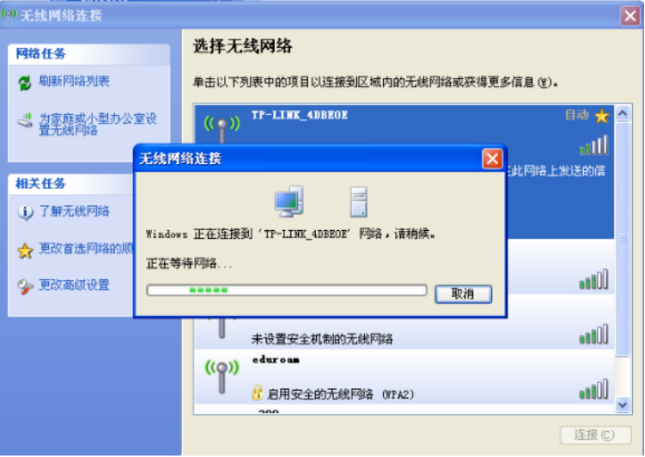

无线路由器初始化后,无线路由器的默认SSID名称为TP-LINK 4DBDDA,之后的无线连接与配置都不需要修改无线信道名称,如果修改可以在“无线设置”一“基本设置”里进行无线网络的基本设置,其中的SSID号和信道是路由器无线功能必须设置的爹数,此处均选择默认。

无线路由器的地址为192.168.1.1,登录名为admin,密码也为admin.登陆。

然后必须要修改无线路由器的网段,在网络参数-LAN自设置里,吧无线路由器的IP设为192.168.88.3。保存。

接下来需要关闭无线路由器的动态网络地址分配功能,选择菜单DHCP服务器一DHCP服务,可以看到DHCP设置界面,此处设为不启用,由上层路由器进行统一分配管理。

选择菜单无线设置一无线安全设置,可以在下图界面中设置无线网络安全选项。由于本安验要求的是基于802.1x进行的身份验证模式,需要选择WBAWPA2模式。RADIUS 服务器的IP和密码填写自己己经设置好的192 168 88.2和123456。

单击重启按钮使路由器重新启动。

无线路由器的配置到此为止。

4)无线路由器的配置

客户端是windows XP系统,需要安装Tp-link WR821N无线网卡驱动。由于本机上没有安装光盘驱动,所以选择在本地文件夹安装驱动。无线网卡安装驱动时选择“从列表或指定位置安装”。点击“浏览”找到驱动文件夹下的对应文件夹。点击确定,然后返回上一层界面点击下一步。

新硬件向导安装软件时需要等待一段时间,完成后会出现“完成找到新硬件向导”的结果

无线网络的配置,无线网卡驱动安装好之后,即可打开无线网络,点击TP-LINK 4DBDDA会出现“正在验证身份”,电脑则会弹出“windows找不到证书来让您登陆网络”

下载证书.访问服务器证书地址http://192.168.88.2/certsrv.登录名和密码为之前操作步骤里的用户名和密码,即用户名为:zhangsan,密码:12345678。

登陆成功后会出现如下界面,如果是在无线客户端访问,即可直接点击“下载一个CA证书,证书链或CRL",

点击后会出现证书信息,由于此服务器只有一个可以颁发的证书,因此只需要勾选“当前ansin”编码方法选择DER.

点击“下载CA证书”即会出现文件下载我的弹出柜,可以看出训书的发送者即为服外器的地址192.168.88.2.选择“保存”。

证书下载成功后,需要安装证书,双击证书文件,点出安装证书

点击下一步,根据提示完成操作

点击完成后,系统会弹出安全警告“你即将从一个声称代表如下的证书颁发机构安装证书”,提示内容即为从ansin下载的证书提示,选择“是”即可,当出现证书导入成功的提示时表示证书安装成功。

安装完证书之后,还需要对无线网络的属性进行配置,右键点击无线网络,出现无线网络连接属性的配置界面。选中“无线网络配置”选型卡,选中TP-LINK 4DBDDA并点击属性即可对该无线网络进行配置。

在TP-LINK 4DBDDA属性里,选择“关联”选项卡,勾选“即使此网络未广播,也进行连接”。在无线网络秘钥里,网络身份验证选择开放式,数据加密选择WEP。

接下来选中“验证”选项卡,勾选“启用此网络的IEEE 802.1x验证”,EAP类型选择受保护的EAP(PEAP),配置如下图,并点击属性。

勾选“验证服务器证书”,找到之前安装的证书名称ansin并选中。然后在“选择身份验证方法”里选择安全密码(EAP-MSCHAP v2),并点击配置,取消勾选“自动使用windows登录名和密码”。

点击确定后,依次返回之前的步骤并保存之前的配置。

电脑无线客户端的配置到此结束,接下来只需要进行验证。验证过程如下:

注意,这里谭振健巨坑,他没说过实验室登不了校园网,我用了阿里巴巴作为证明,结果被坑了,要我重新做。千万不能用访问外网作为验证证明。

五、总结与体会(很丰富)

经过了5天的课程设计锻炼,我在磨练中学到了很多知识。

虽然谭老师已经为我们准备好了课程设计指导书,但是实践起来依然很有难度,非常有挑战。

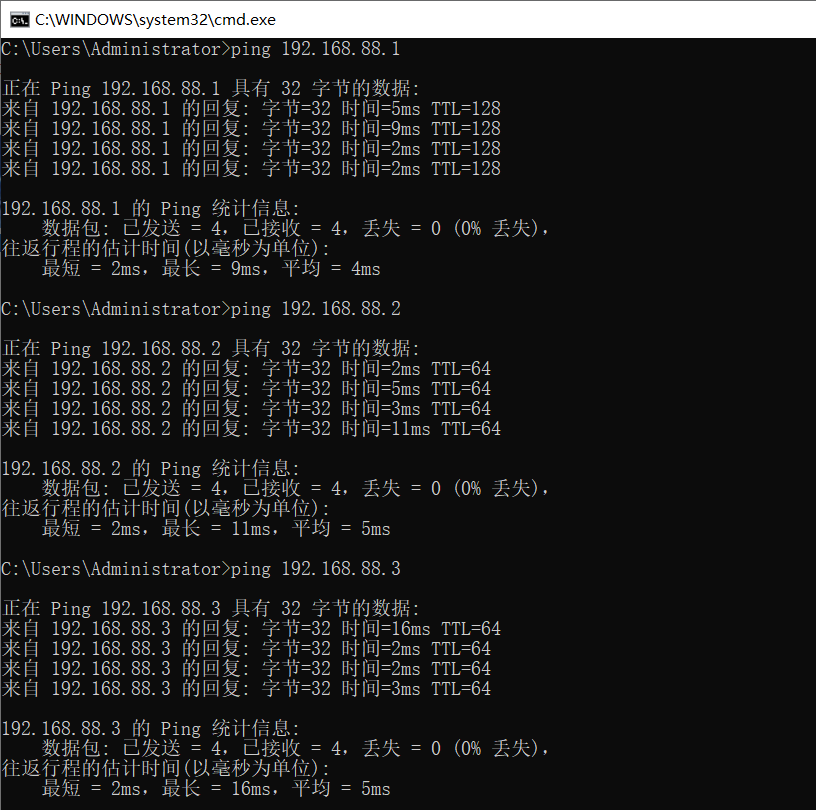

在下载证书时,服务器证书的地址是192.168.88.2/certsrv,属于Radius服务器地址192.168.88.2,和H3C路由器192.168.88.1在同一网段,无线路由器原始IP地址为192.168.1.1,登陆后我们修改为192.168.88.3,因此,Radius服务器、路由器、无线路由器,三者都在同一网段内(因为192.168.88.0网段的子网掩码是255.255.255.0,所以三者在外界看来是处于同一网段内的)。

因此在下载证书时,最容易犯的一个错误就是,客户端(个人主机)的IP地址没有修改,还是用着默认的自动配置IP地址。

必须提醒读者的是,这里必须把主机的IPv4地址修改为192.168.88.5(4~255之间都可以),才能进入包含着Radius服务器、路由器、无线路由器三者的子网内,才能访问到Radius服务器证书的地址。不然,就是怎么用劲,都是会被TPLink无线网拒之门外的。

最后也十分感谢谭老师的鼎力相助,学习了宽带接入技术的这门课设,我们以后自己建立小型服务器中心肯定就没问题了,买好路由器,搭一个性能不错的服务器,装上Windows Server系统,在给客户的安装包里放好证书和安装软件,客户启动以后就能连上公司内网了,真是很实用的一门技能。

六、参考文献

《宽带接入技术》课程设计指导书 谭振健编写

七、点赞、为我鼓掌

如果感觉本文对你很有帮助的话,请打赏一下本作者,你的一点爱心,将帮助我度过艰难的一天。(熬夜写的这篇课设报告,可难受了)