Git地址:

cheetah-lab/Ghost-Attack-Suite: GAS 漏洞利用框架 (github.com)

使用说明-目录

工具介绍

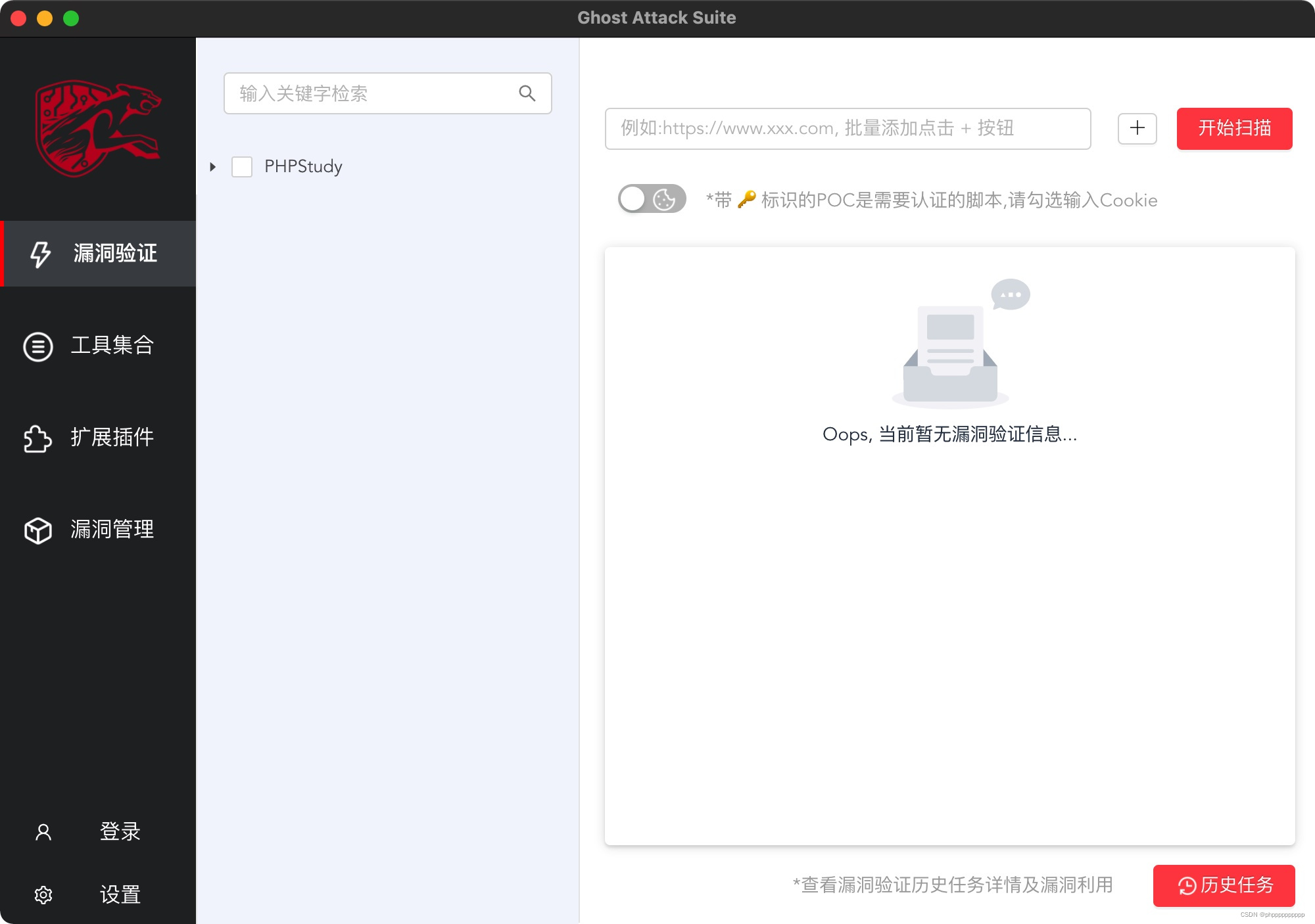

GAS,全称 Ghost Attack Suite,由猎豹安全实验室专为安全从业人员研发的跨平台渗透测试工具,工具内置漏洞检测框架支持对漏洞的验证以及利用,框架可灵活加载、编写新增攻击脚本,同时联动VulDB平台为攻击脚本库提供脚本支撑。框架还支持批量、代理、认证检测等功能;工具支持插件扩展功能,可扩展自定义插件加强工具能力,以及提供工具集模块,可灵活联动其他工具。工具可视化且操作方式便捷,内置环境变量可兼容各类使用场景,旨在打造一款高效的渗透测试工具。

实验室介绍

猎豹安全实验室成立于2017年,是启明星辰集团创新事业群(IBG)旗下的安全研究实验室,专注于网络安全攻防领域、渗透测试领域、社会工程学领域、代码审计领域、安全研发领域,秉承“敬业、创新、极致、担当”的理念,为党政军、企业用户和互联网用户提供高品质的产品及服务。

环境

- Python 3

- Linux, Windows, Mac OSX

- 内置常用模块,该部分直接影响POC编写,编写POC使用到非以下模块则会影响脚本运行,可联系我们增加

- socket, re, base64, ldap3, urllib3, bs4, websocket, requests, argparse, sys, queue, threading, urllib, logging, lxml, docker, http.client, equests_toolbelt.utils,ajpy.ajp,binascii, copy, json, string, random, ftplib, time, hashlib, textwrap,asyncio, asyncore, bz2, csv, crypt, enum, gzip, html, http, io, math, mimetypes, ssl,telnetlib, socks, sockshandler,pymongo, pymysql, ftplib, pyzabbix,binascii, cx_Oracle, docker, redis, memcache, kazoo, sysrsync, kafka, jenkins,pymssql,elasticsearch